漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0153111

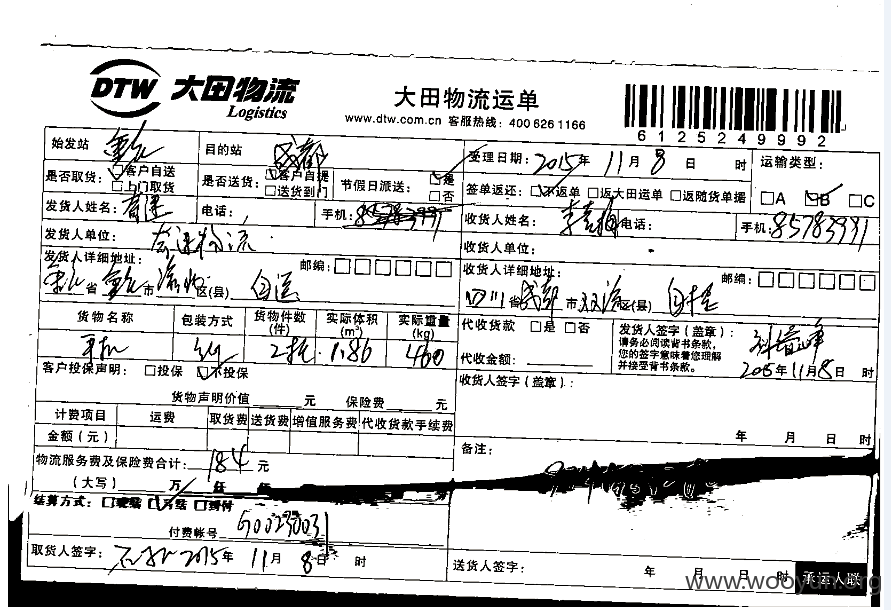

漏洞标题:大田物流服务配置不当命令执行/目录浏览(运单信息泄露)

相关厂商:大田物流

漏洞作者: 路人甲

提交时间:2015-11-11 00:47

修复时间:2015-12-26 00:48

公开时间:2015-12-26 00:48

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-11: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

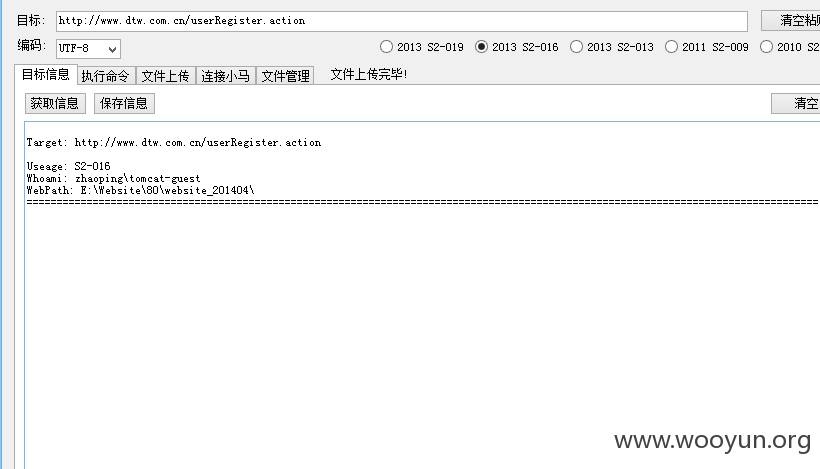

命令执行没拿到shell,但暴露目录与内网信息

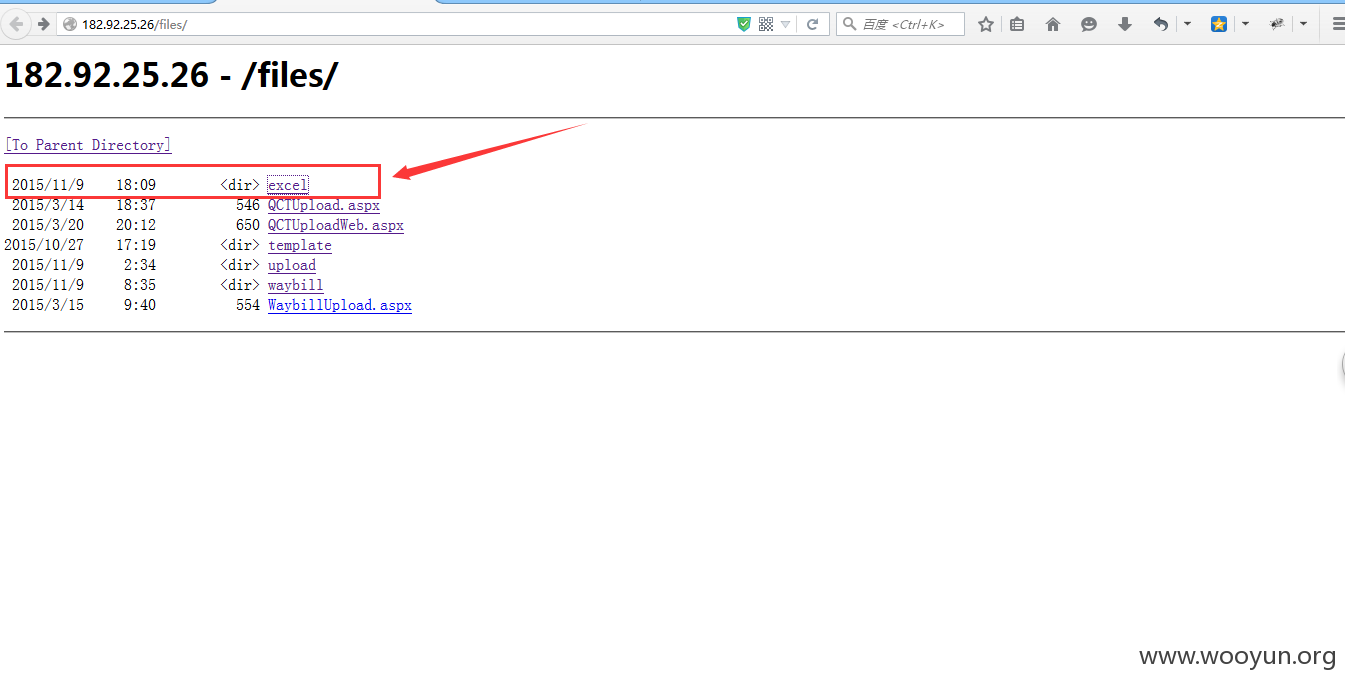

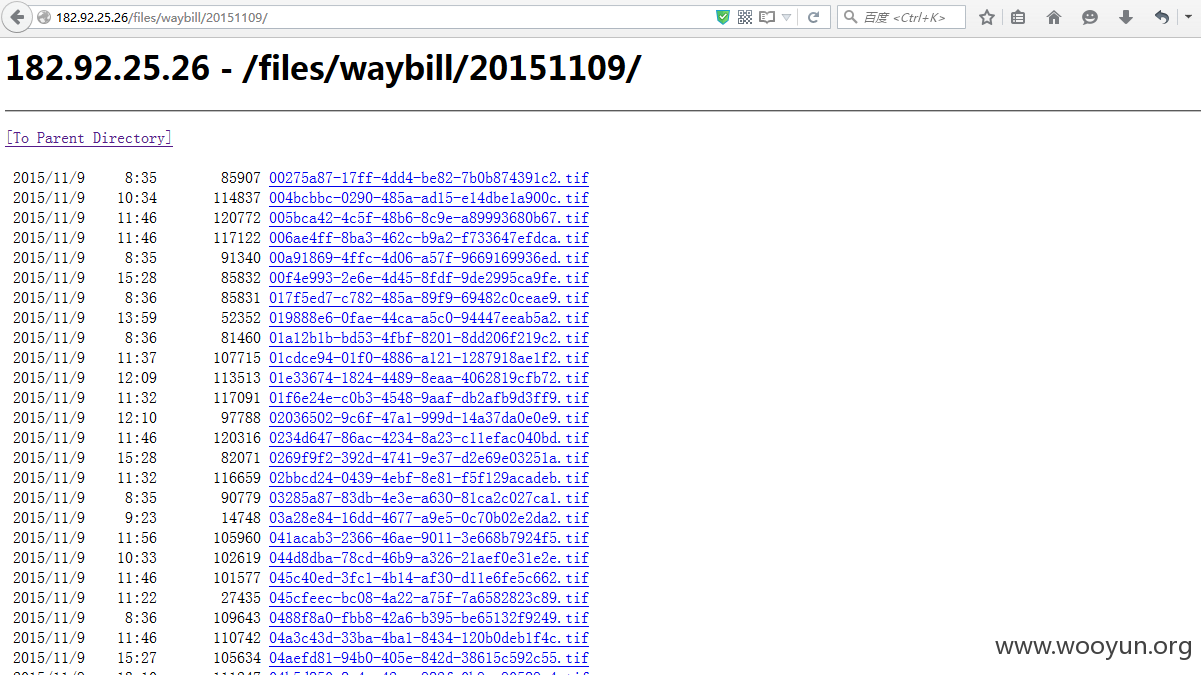

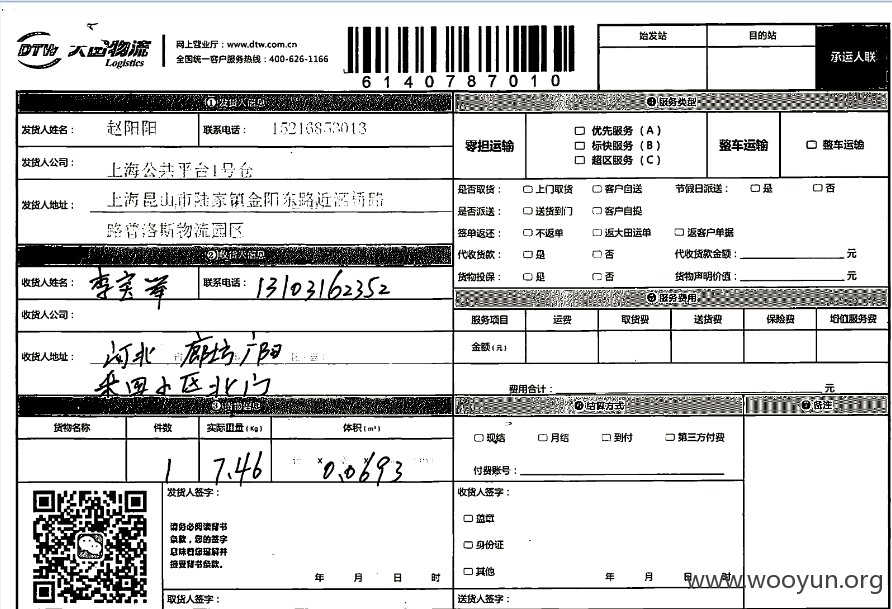

目录浏览这个“洞”,并不是任何时候都可以访问到,具体规律我也不清楚,反正偶尔试一下碰巧就能看到,里面有近四五天内所有的快递单信息,所以还是挺危险的。

(这地方很怪很怪,为什么时而能访问时而不能呢???)

详细说明:

漏洞证明:

修复方案:

升级+目录权限

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝