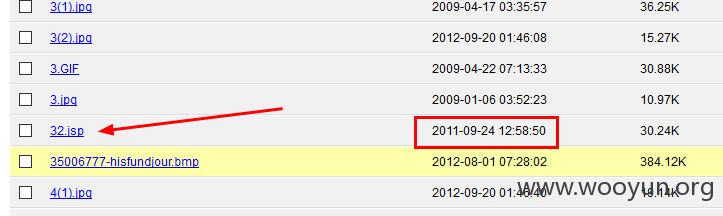

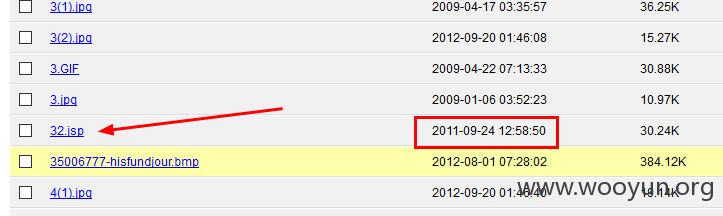

先说明这不是我上传的shell,看了下时间是2011年的,应该是很早就被人拿了shell

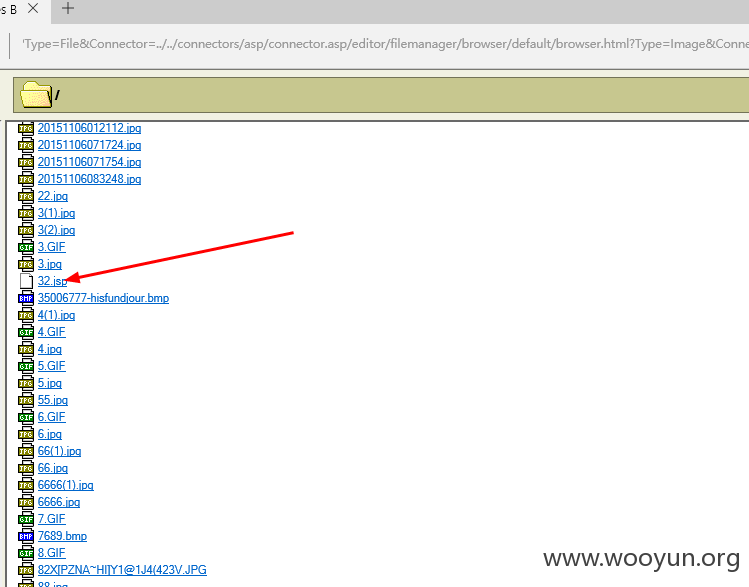

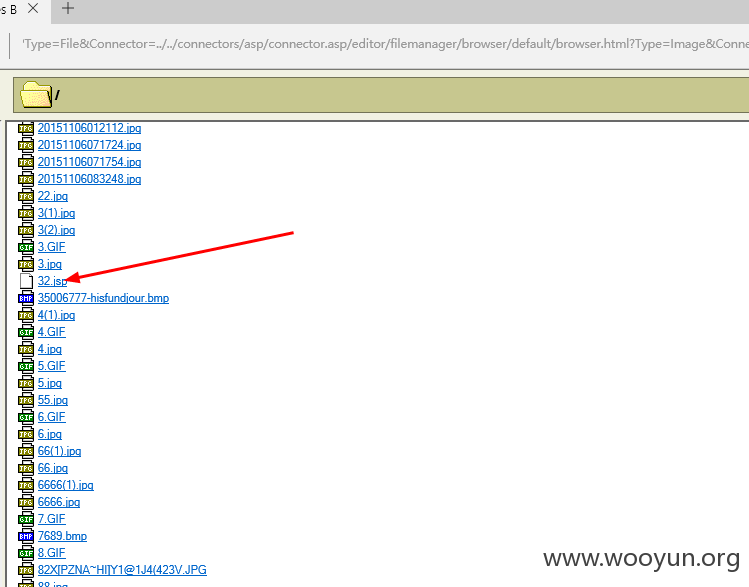

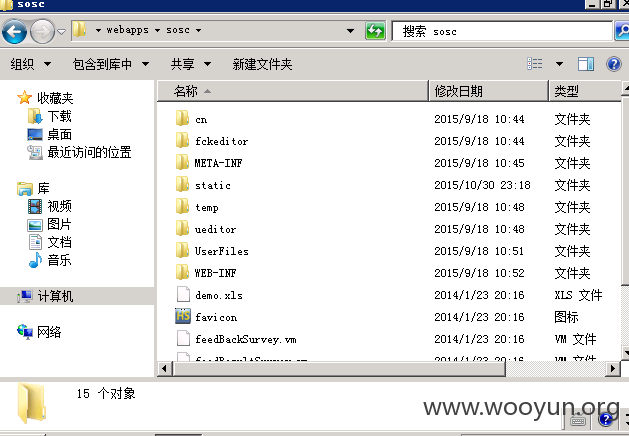

首先是发现了这个站点存在fckeditor,之后发现可以查看目录下的文件,在翻看Image文件夹时发现了这个shell文件

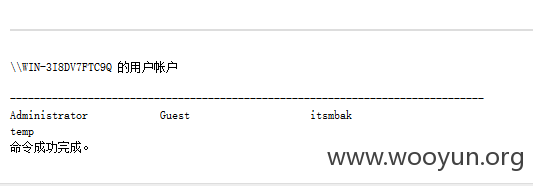

这是一台虚拟机,没法执行上传的文件,不过可以执行系统命令

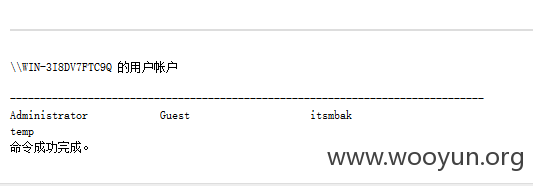

直接添加账户temp

开启reduh代理,打开远程桌面

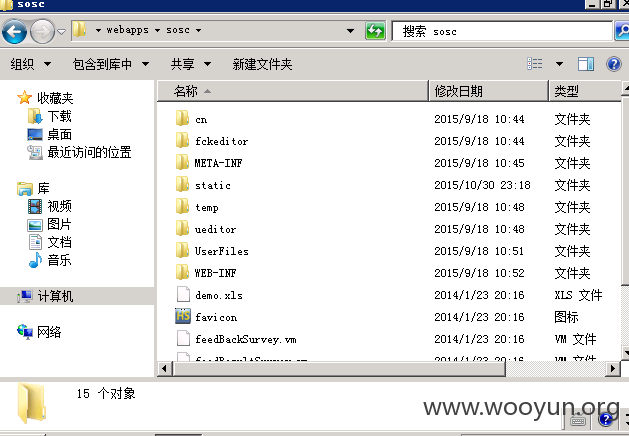

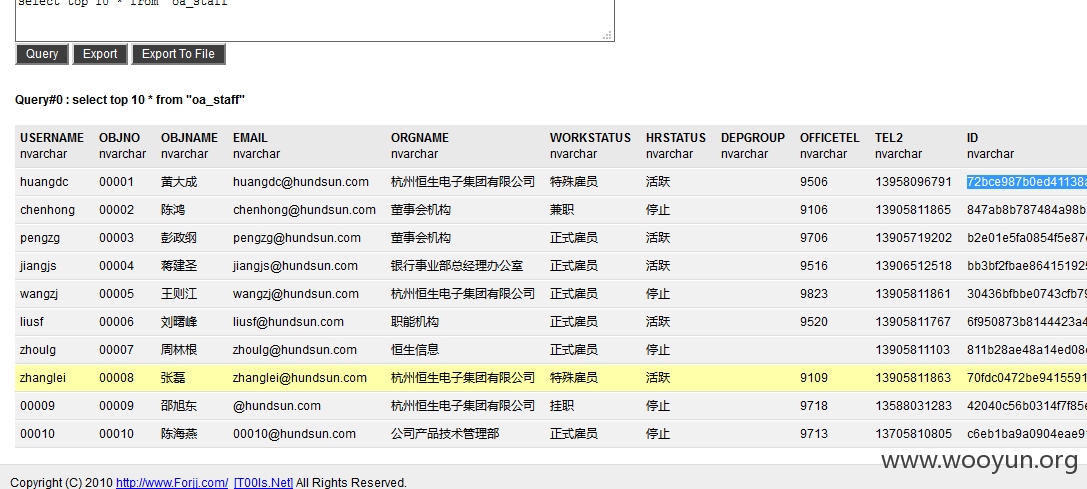

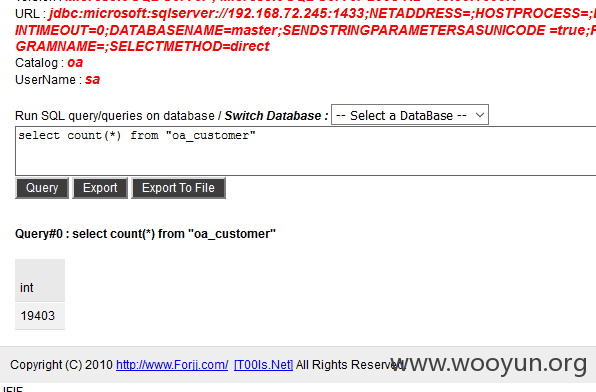

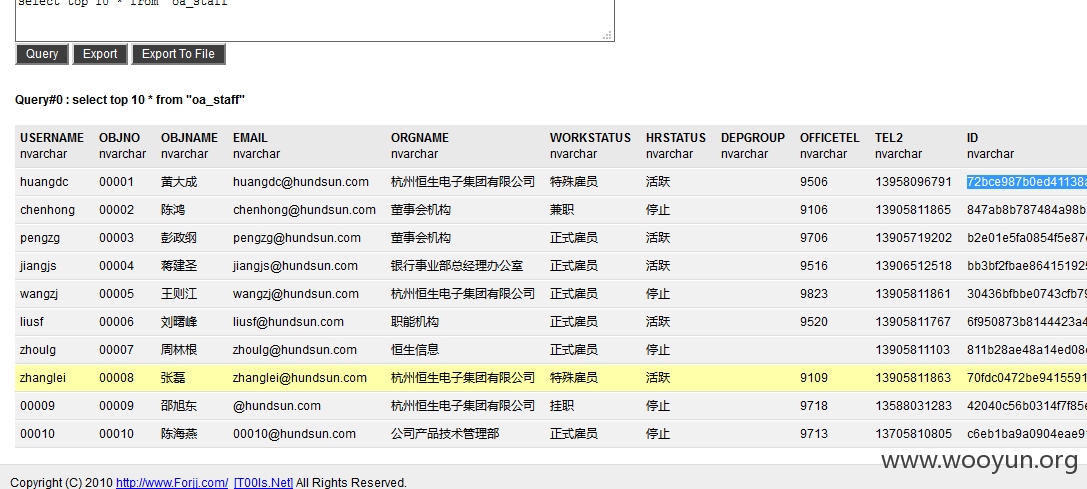

之后就开始搜寻网站的配置文件,找到了多个内部数据库账号和ftp账号,上万员工的信息泄露

找到多个数据库账户如下(隐私地方均已打码)

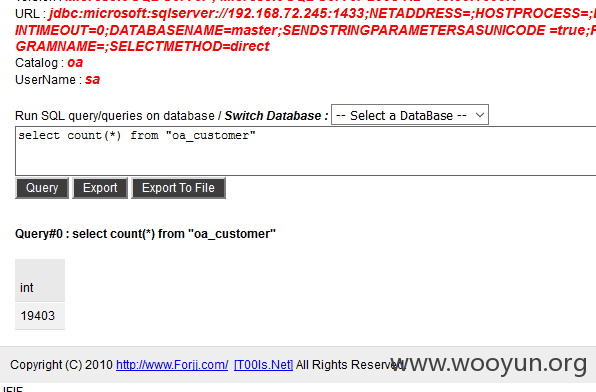

可以连上内网的数据库,影响巨大啊

还有上万证券商的信息

下面是ftp账号