漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0146830

漏洞标题:一次渗透广汽集团某分站内网的过程(大量内网服务器沦陷)

相关厂商:广汽集团

漏洞作者: 金枪银矛小霸王

提交时间:2015-10-14 23:53

修复时间:2015-12-03 09:36

公开时间:2015-12-03 09:36

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-14: 细节已通知厂商并且等待厂商处理中

2015-10-19: 厂商已经确认,细节仅向厂商公开

2015-10-29: 细节向核心白帽子及相关领域专家公开

2015-11-08: 细节向普通白帽子公开

2015-11-18: 细节向实习白帽子公开

2015-12-03: 细节向公众公开

简要描述:

。。。。。上上首页就满足了

详细说明:

入口点:

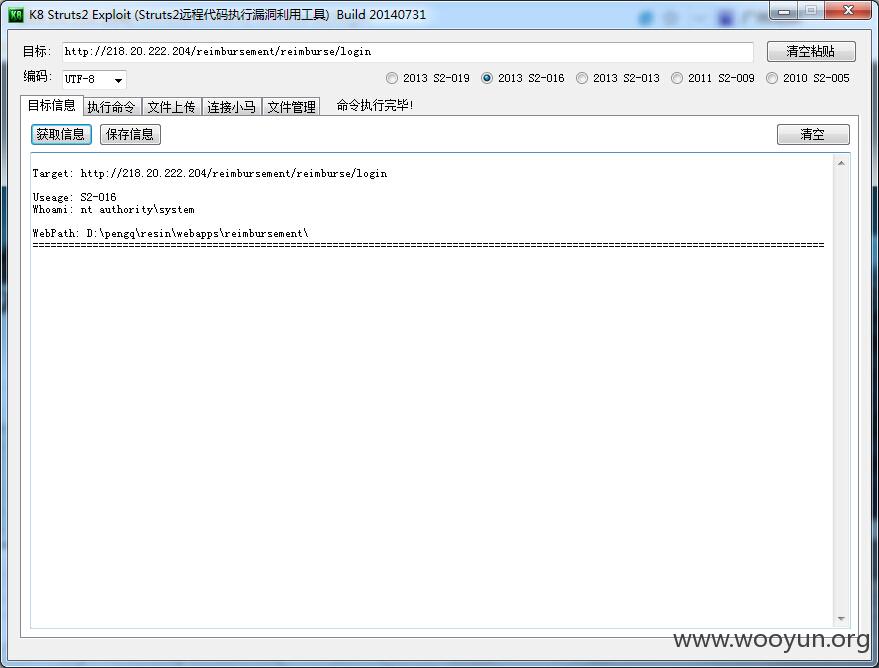

存在Struts2漏洞

上传小马。小马生成一句话

url:

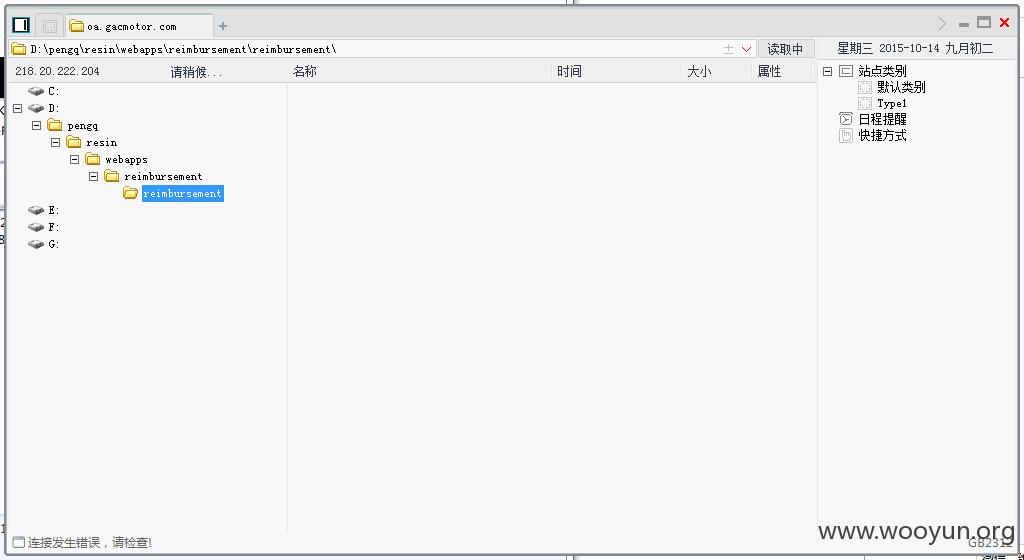

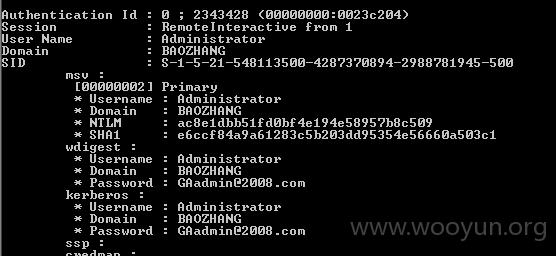

发现有赛门安软。不能部署大马。直接创建用户登录。用mimiktz抓取管理员密码

登录服务器

直接用hscan进行扫描

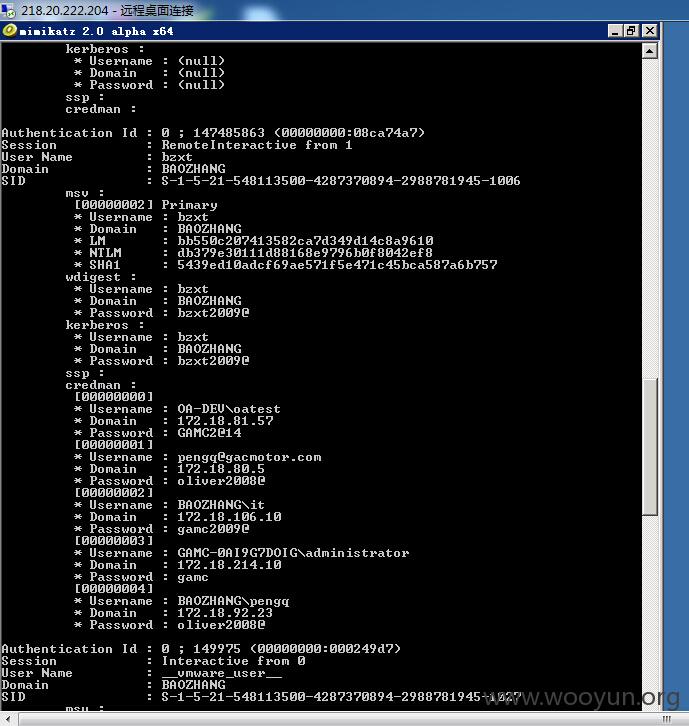

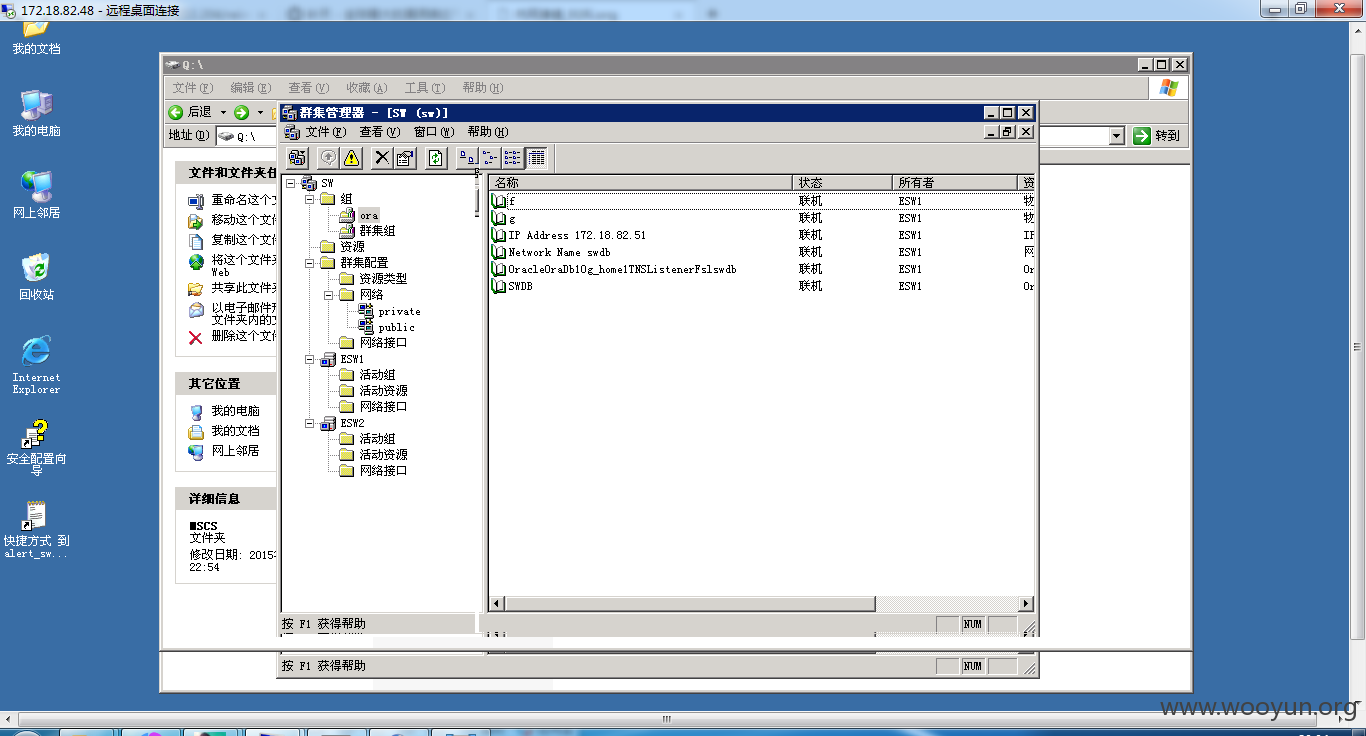

随便登录几台

在主入侵机可以发现可以跨C段

泄漏的数据密码账号

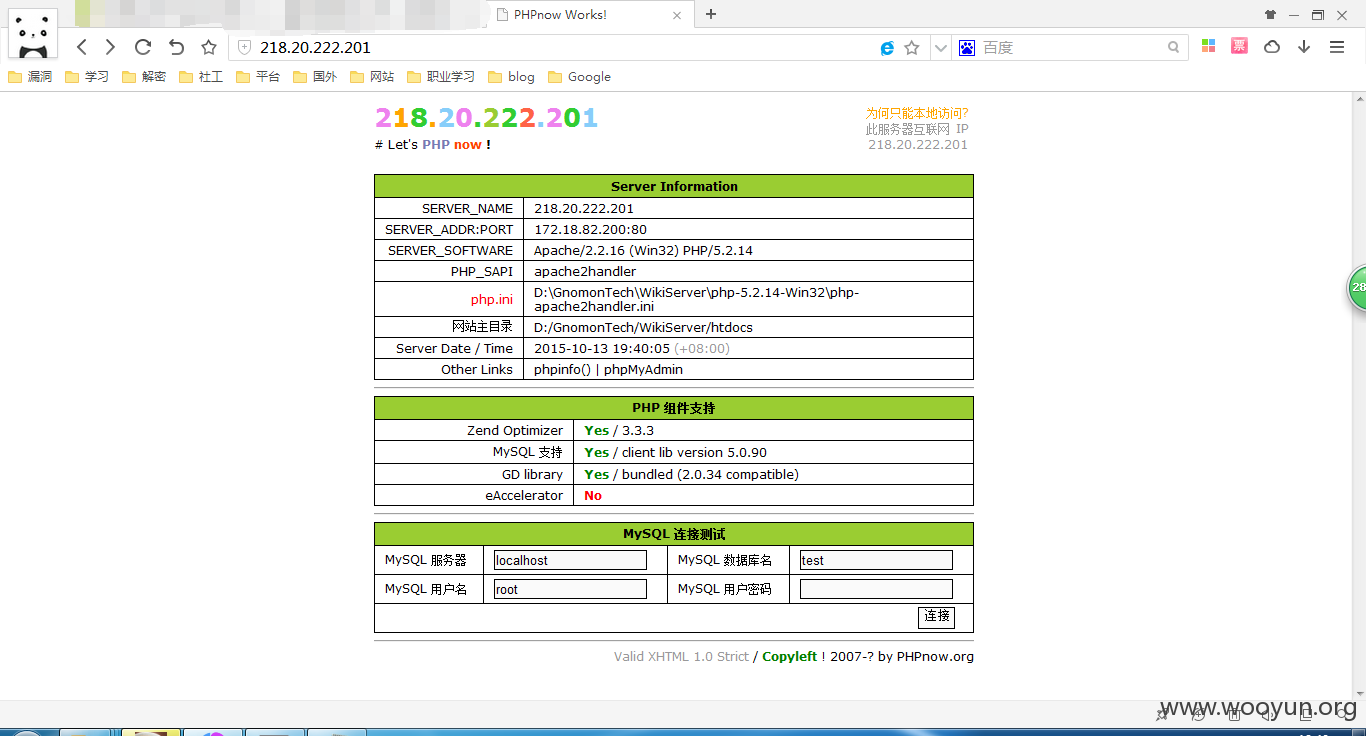

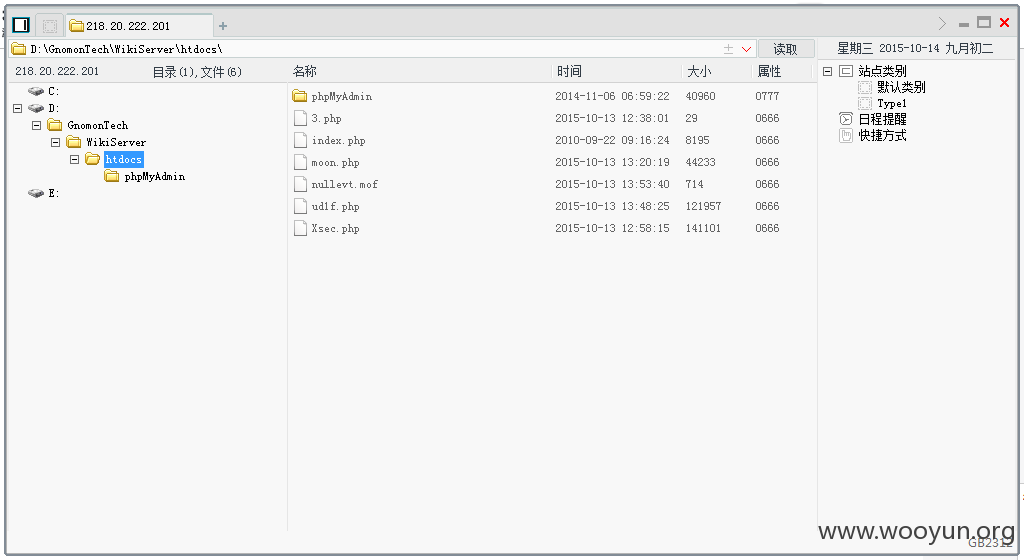

另外这个外网C段下有个测试服务器,已经沦陷

数据库账户密码

存在phpmyadmin 然后利用phpmyadmin sql outfire进行getshell

点到为止

漏洞证明:

修复方案:

修复命令执行漏洞。马儿自行删除

版权声明:转载请注明来源 金枪银矛小霸王@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-10-19 09:34

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给广东分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![I3BU3S`8DWG])4`@}GKAE~V.jpg](http://wimg.zone.ci/upload/201510/142245259b86d771b7a483f68d3b62afebe0759f.jpg)

![MEYB~QUGD_LD~62$4]ZN}IN.jpg](http://wimg.zone.ci/upload/201510/1422464211859b0527a7200dd5c8fb578d0605b7.jpg)

![VTP9JQS8]}]_KQIWY9A(DHB.jpg](http://wimg.zone.ci/upload/201510/142252425b157f79de7f2a42d2185734456f84f7.jpg)