漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151758

漏洞标题:控客主站因某漏洞导致getshell (早就被人挂马)

相关厂商:ikonke.com

漏洞作者: mango

提交时间:2015-11-04 14:52

修复时间:2015-12-19 20:08

公开时间:2015-12-19 20:08

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-04: 细节已通知厂商并且等待厂商处理中

2015-11-04: 厂商已经确认,细节仅向厂商公开

2015-11-14: 细节向核心白帽子及相关领域专家公开

2015-11-24: 细节向普通白帽子公开

2015-12-04: 细节向实习白帽子公开

2015-12-19: 细节向公众公开

简要描述:

管理员 还是定期检查一下吧 = =

详细说明:

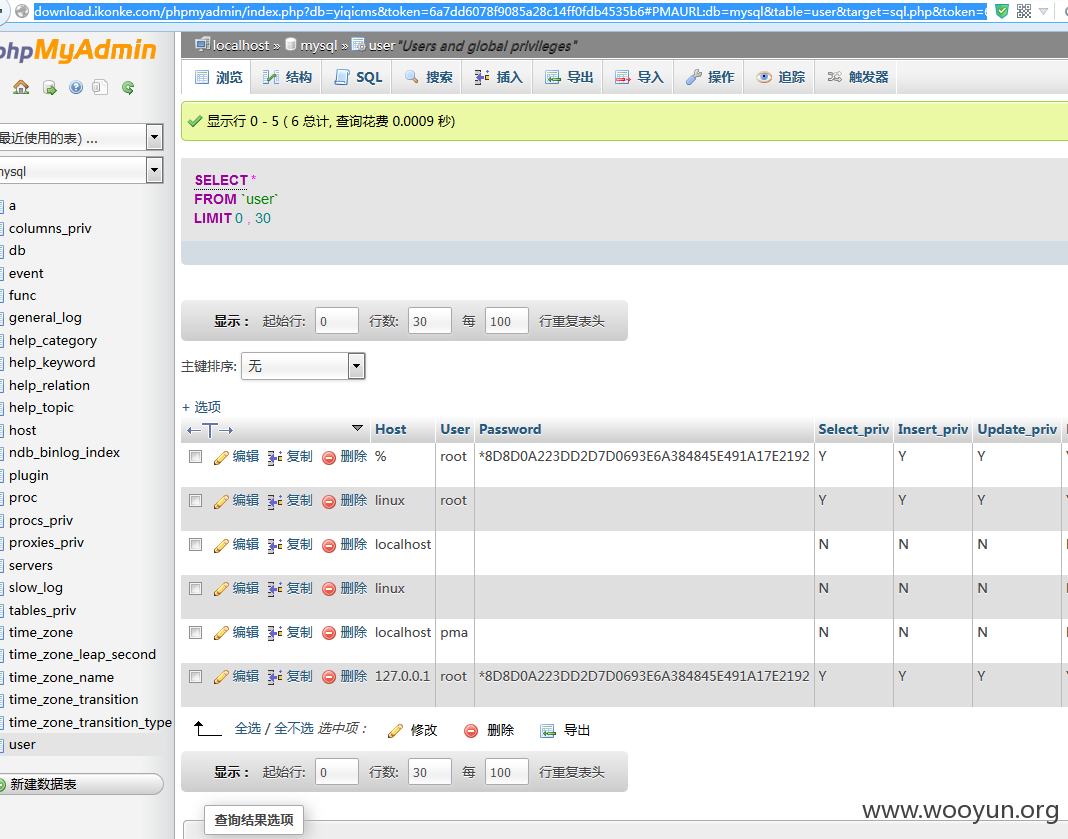

http://download.ikonke.com/phpmyadmin/

弱口令空密码~

获得root密码 尝试解密 yfb168

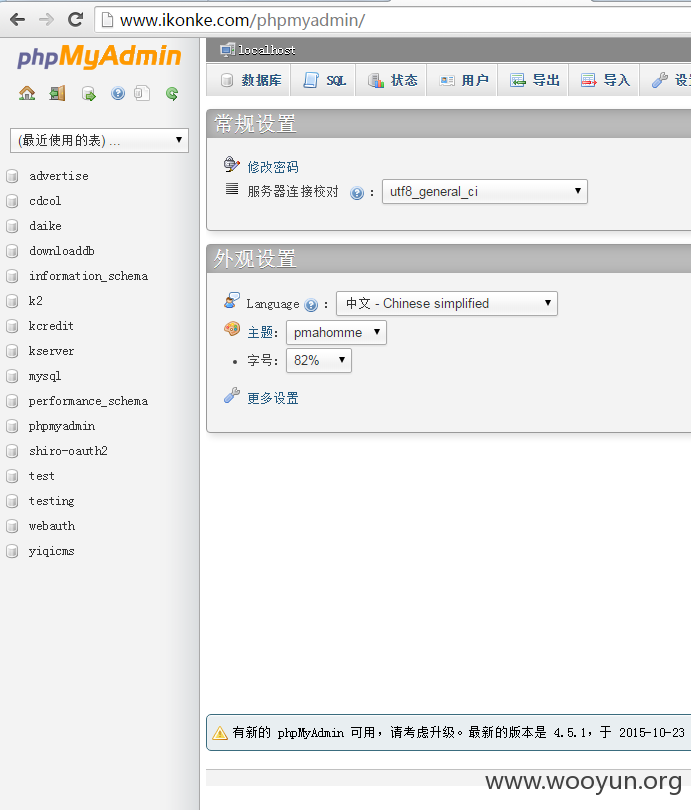

然后主站下也有一个phpmyadmin 尝试登陆 成功登陆

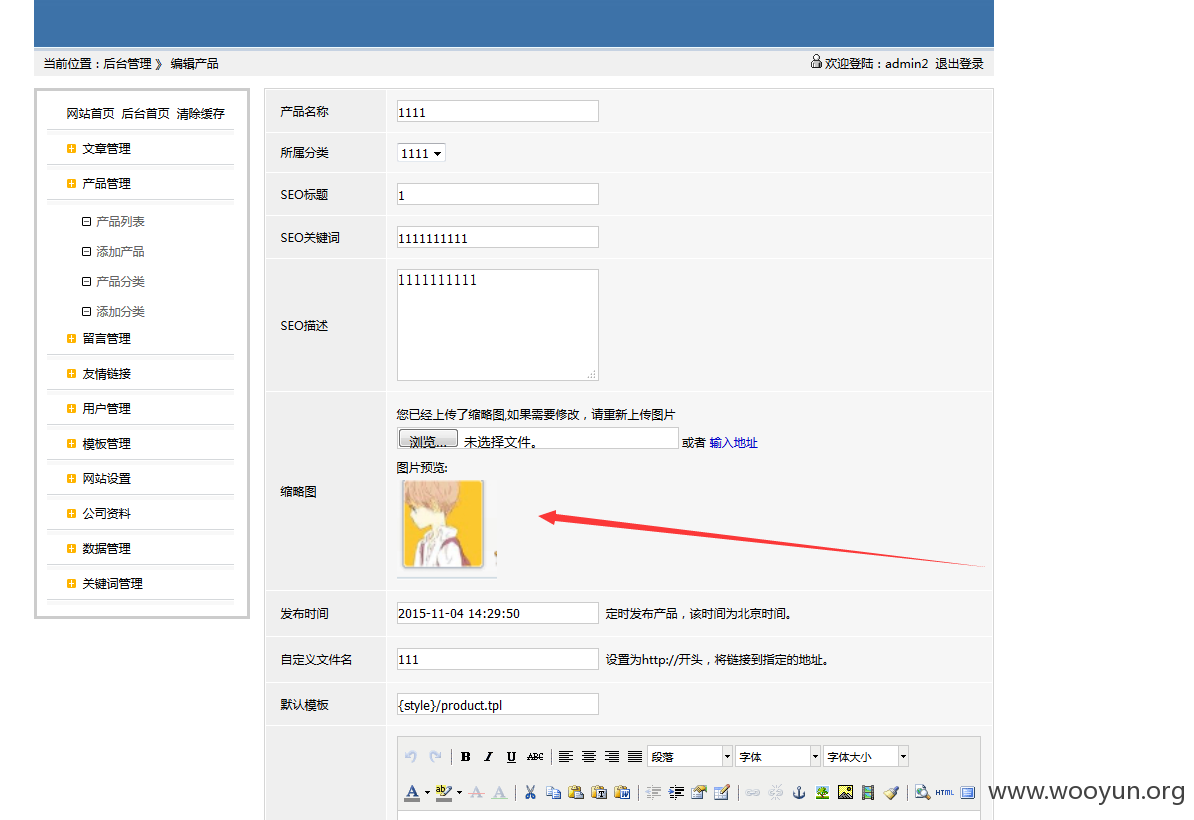

获取后台密码 admin2 123456

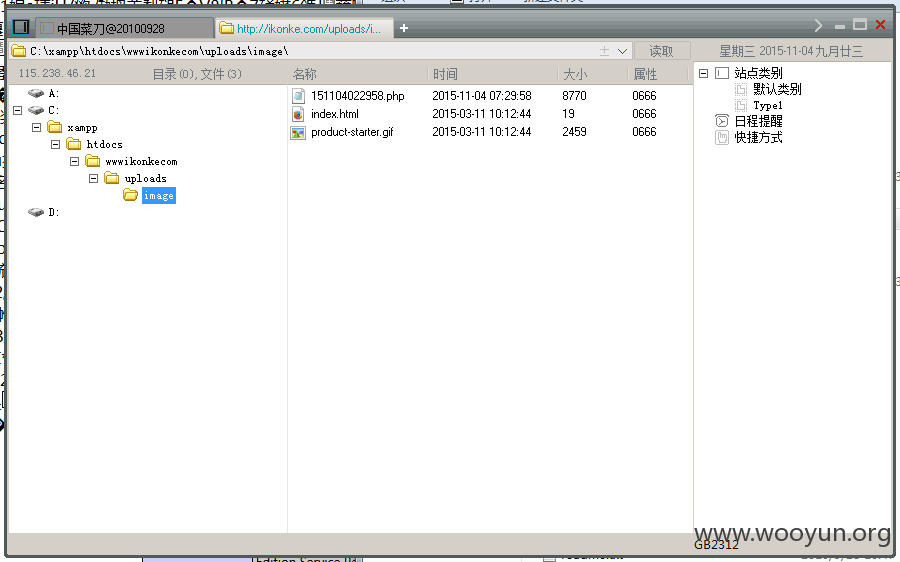

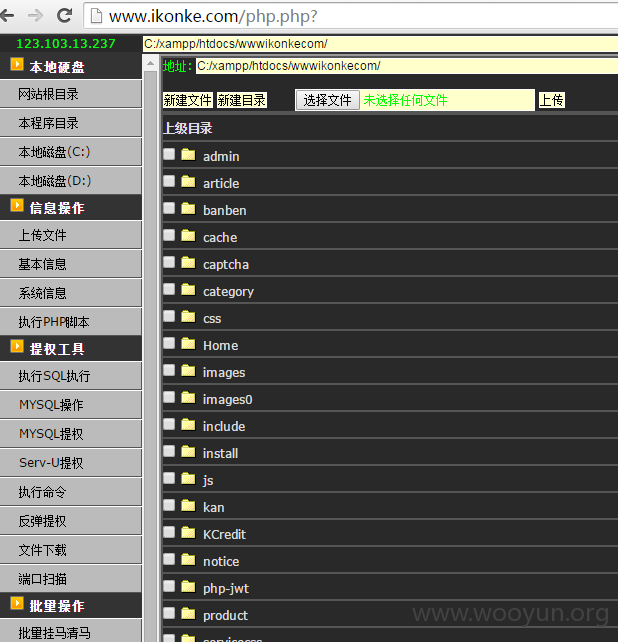

上传图马 成功shell

漏洞证明:

修复方案:

定期线长检查,后台不准对外开放!杜绝弱口令!

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-11-04 20:07

厂商回复:

谢谢告知漏洞,正在修复

最新状态:

暂无

![)_B]63(DRNSBKLXGSU49LMR.png](http://wimg.zone.ci/upload/201511/041437576e97620e723d38f1f983d0387efa25ab.png)

![]N_}6ZU[EL$V($VHEB~}WNS.png](http://wimg.zone.ci/upload/201511/041438050a62caf68fc6a9bf8ad028a2a5ad5927.png)

![($QK8]D@LK}M)(DKWTNV0]T.png](http://wimg.zone.ci/upload/201511/04143751c62cab43a921dfc1bf4fb6d40a104dbb.png)