漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151393

漏洞标题:金马甲资产权益与可投资特色商品在线交易平台某出漏洞直接getshell

相关厂商:北京金马甲

漏洞作者: 路人甲

提交时间:2015-11-03 10:08

修复时间:2015-12-18 10:10

公开时间:2015-12-18 10:10

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-03: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

金马甲--资产权益与可投资特色商品在线交易平台jboss直接getshell,此洞要是再不给我通过我就不管了哈,该干啥干啥;

之前发了个县政府某防火墙的洞,结果直接给我pass掉了,说的是影响不大。看到未通过我内心其实是崩溃的,那一刻的想法想直接让县大院断网,然后干点儿什么其他的。但是心一想,我是一个乖乖白帽子不做坏事,就算了。

0x01:目标

看看网络竞价

联系方式已经准备好

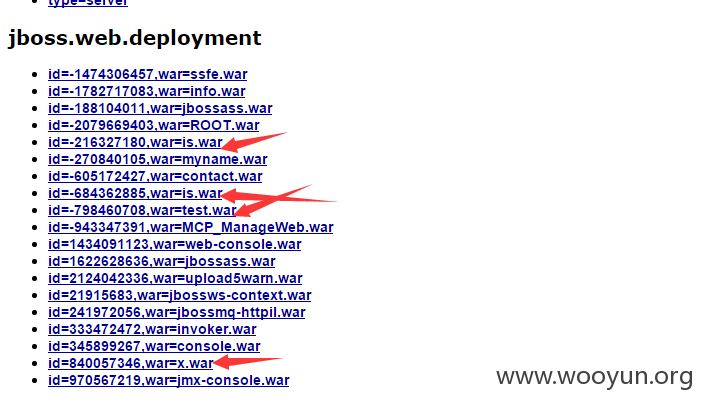

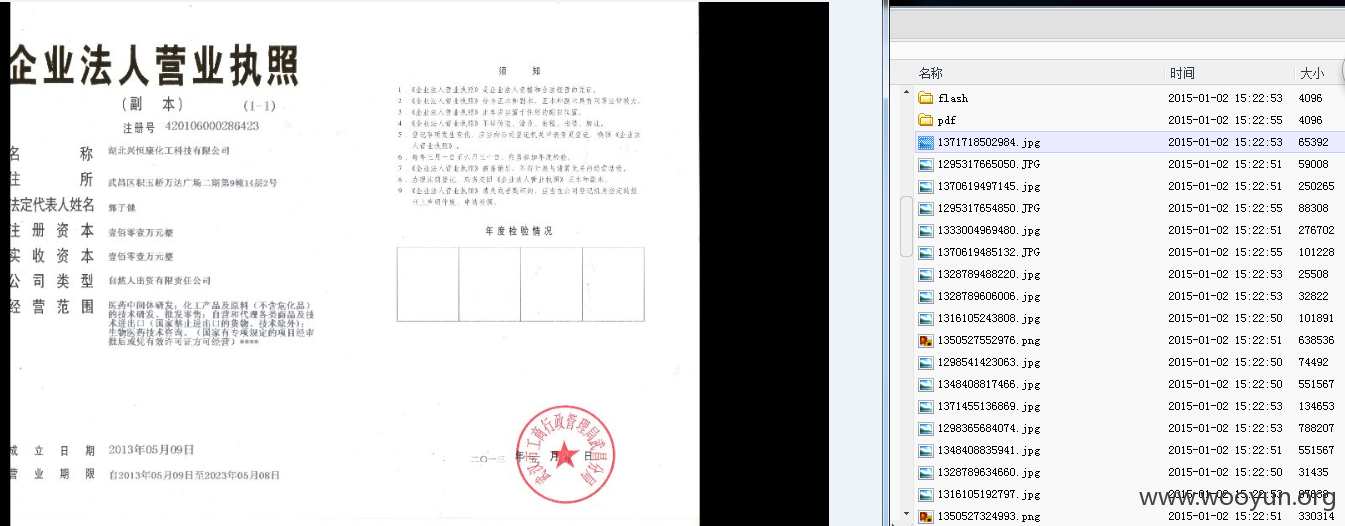

0x02:jboss部署war包

一片马场,部分认识,还有部分不认识的war包估计也是马

一句话连接地址

密码:

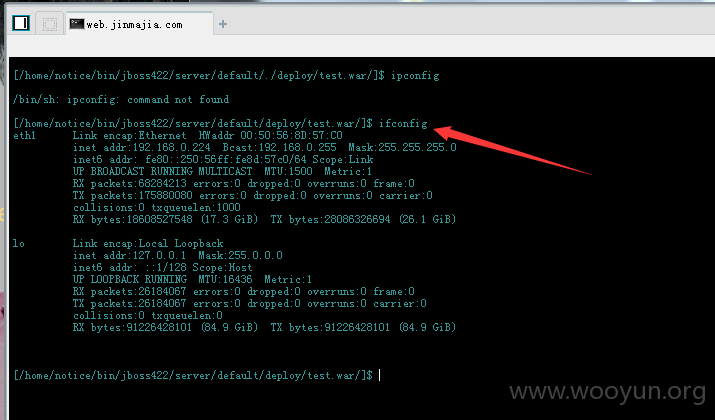

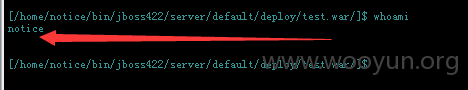

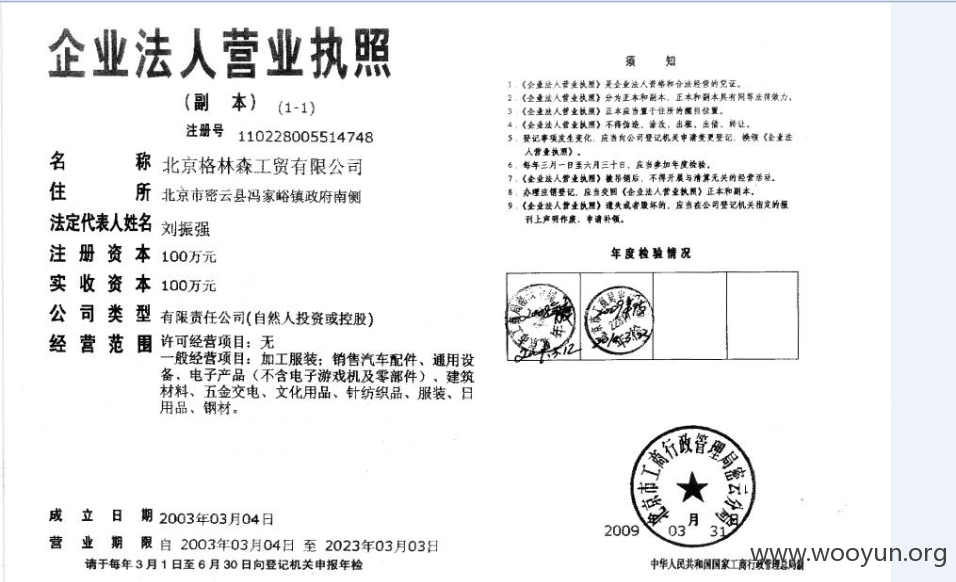

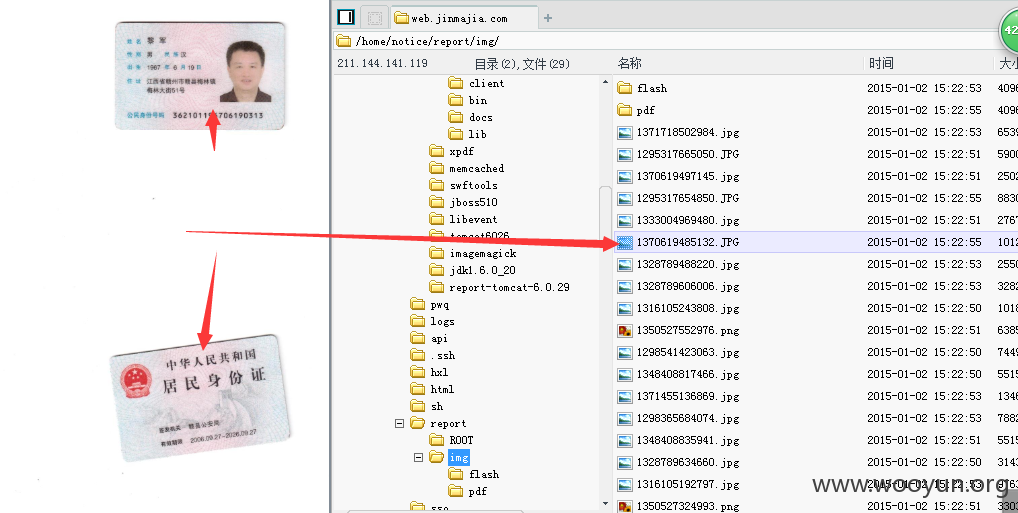

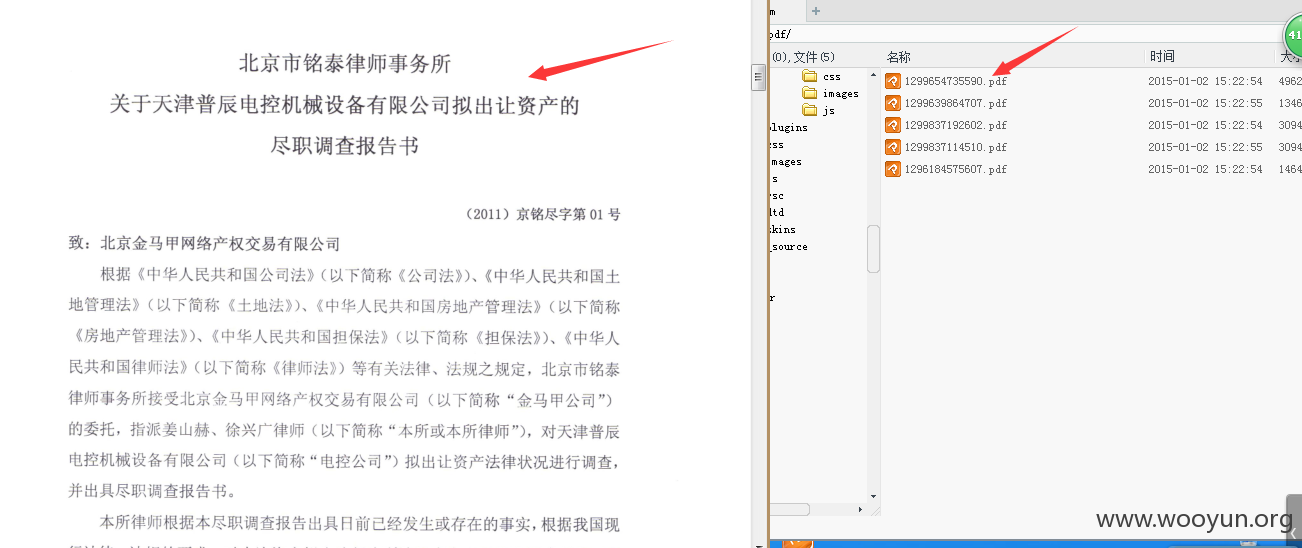

0x03:友情测试,到此结束

漏洞证明:

修复方案:

0x01:设置jboss密码

0x02:s删除jmx-console和web-console

0x03:你家网管更懂

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝