漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0127627

漏洞标题:e袋洗zabbix配置不当可getshell渗透内网

相关厂商:edaixi.com

漏洞作者: pyphrb

提交时间:2015-07-20 15:14

修复时间:2015-09-07 20:02

公开时间:2015-09-07 20:02

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-20: 细节已通知厂商并且等待厂商处理中

2015-07-24: 厂商已经确认,细节仅向厂商公开

2015-08-03: 细节向核心白帽子及相关领域专家公开

2015-08-13: 细节向普通白帽子公开

2015-08-23: 细节向实习白帽子公开

2015-09-07: 细节向公众公开

简要描述:

“e袋洗”(www.edaixi.com)是将传统洗衣与互联网相结合的一种全新洗衣服务体验,便利、便宜、省时。顾客可在微信或APP下单,预约取送时间和地点,免去顾客自行送洗的麻烦。

e袋洗分别获得腾讯天使轮2000万元人民币投资,又再获Matrix 经纬和SIG2000万美元A轮融资,成为中国家庭服务O2O领域企业的领军新锐。今年7月又获得知名投资方1亿美B轮融资。

详细说明:

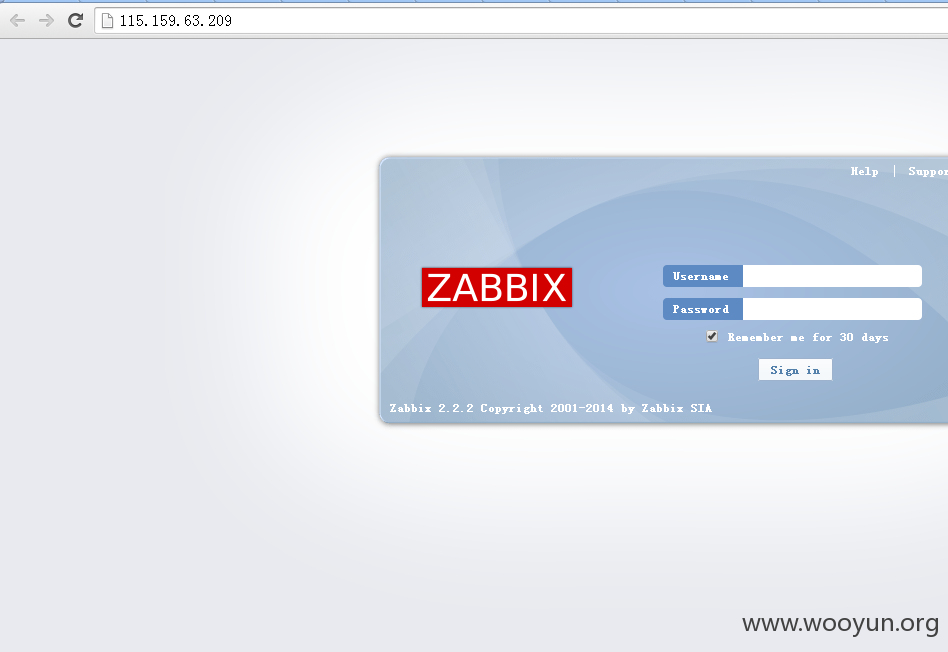

http://220.181.20.13/zabbix/

默认口令 admin/zabbix 大伙都懂的

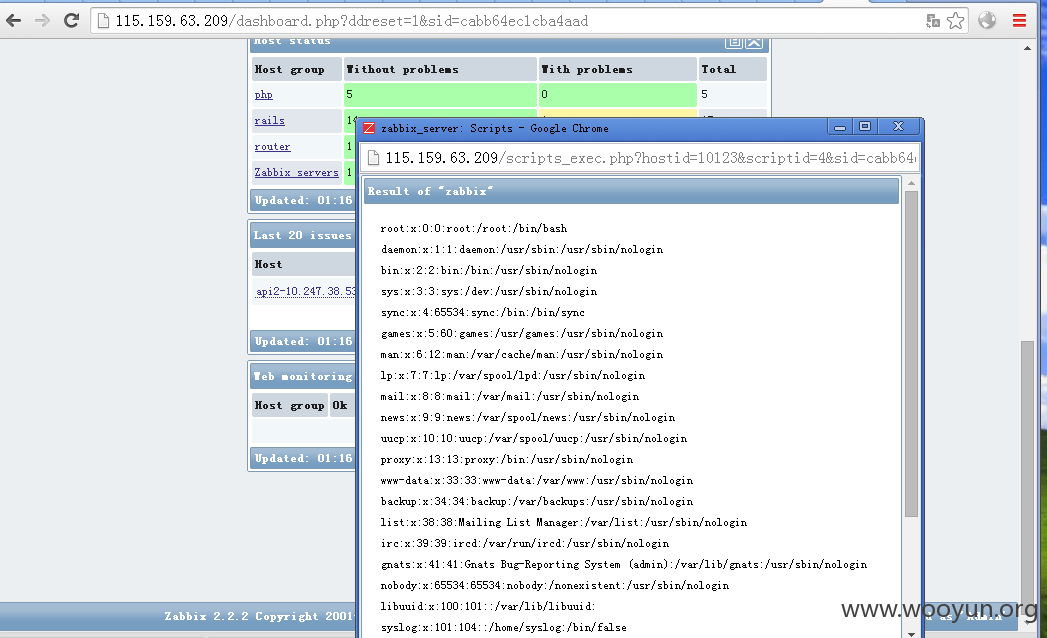

可直接getshell,可以参考

WooYun: sohu的zabbix,可导致内网渗透

但是我考虑了一下白帽子是为企业提供漏洞不能太没节操,所以没有反弹shell

'wiki.edaixi.com': '115.159.63.209'

漏洞证明:

内网机器,getshell就可以内网,不确认下次绝对getshell,哈哈

修复方案:

给不给20rank?

版权声明:转载请注明来源 pyphrb@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-07-24 20:01

厂商回复:

感谢提醒

最新状态:

暂无