漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0149836

漏洞标题:详细描述如何检测广东机场信息安全(内部系统存在后门/给所有机场提个醒)

相关厂商:广东机场

漏洞作者: 灬相随灬

提交时间:2015-10-27 15:48

修复时间:2015-12-12 17:42

公开时间:2015-12-12 17:42

漏洞类型:网络未授权访问

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-27: 细节已通知厂商并且等待厂商处理中

2015-10-28: 厂商已经确认,细节仅向厂商公开

2015-11-07: 细节向核心白帽子及相关领域专家公开

2015-11-17: 细节向普通白帽子公开

2015-11-27: 细节向实习白帽子公开

2015-12-12: 细节向公众公开

简要描述:

一日要坐飞机出差,飞机延误情况下,想了解机场的网络安全性能,用了大概1个小时,发现了非常不可思议漏洞,经过严密思考,还是提交到乌云平台上,希望可以得到解决,也给其他机场提个醒~

详细说明:

一、多数显示屏下方,都有一个二维码,关注微信平台(图片为:B230,由于逆光,拍不出来二维码的张贴信息)大概意思是关于有问题可以扫码申报故障

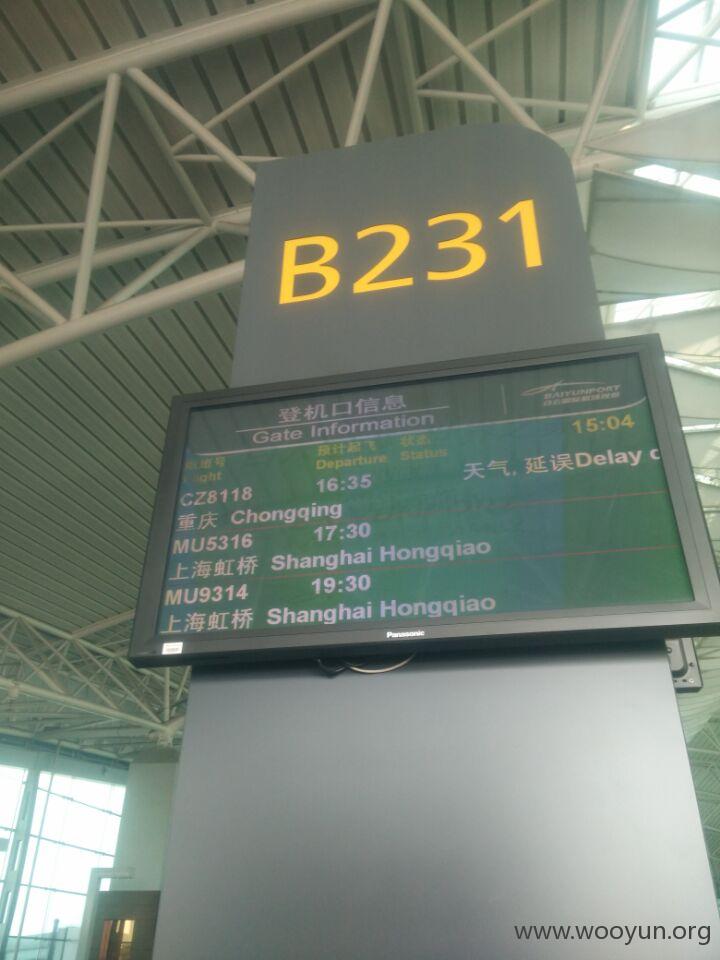

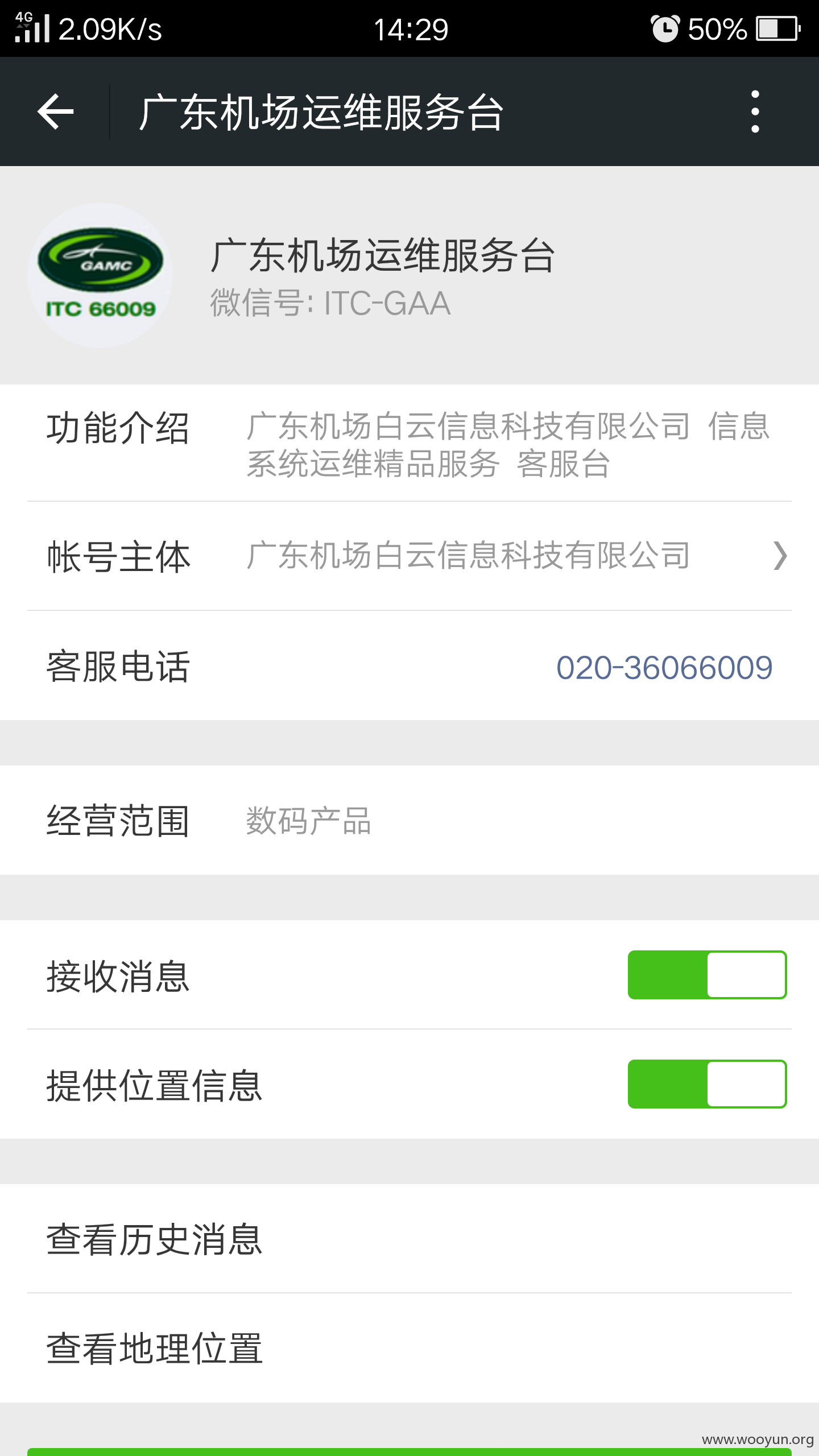

二、接着,我们扫描二维码关注微信

三、漏洞入口点来了,在业务查询-运维服务看板 功能上,该功能不应该开放给任何用户

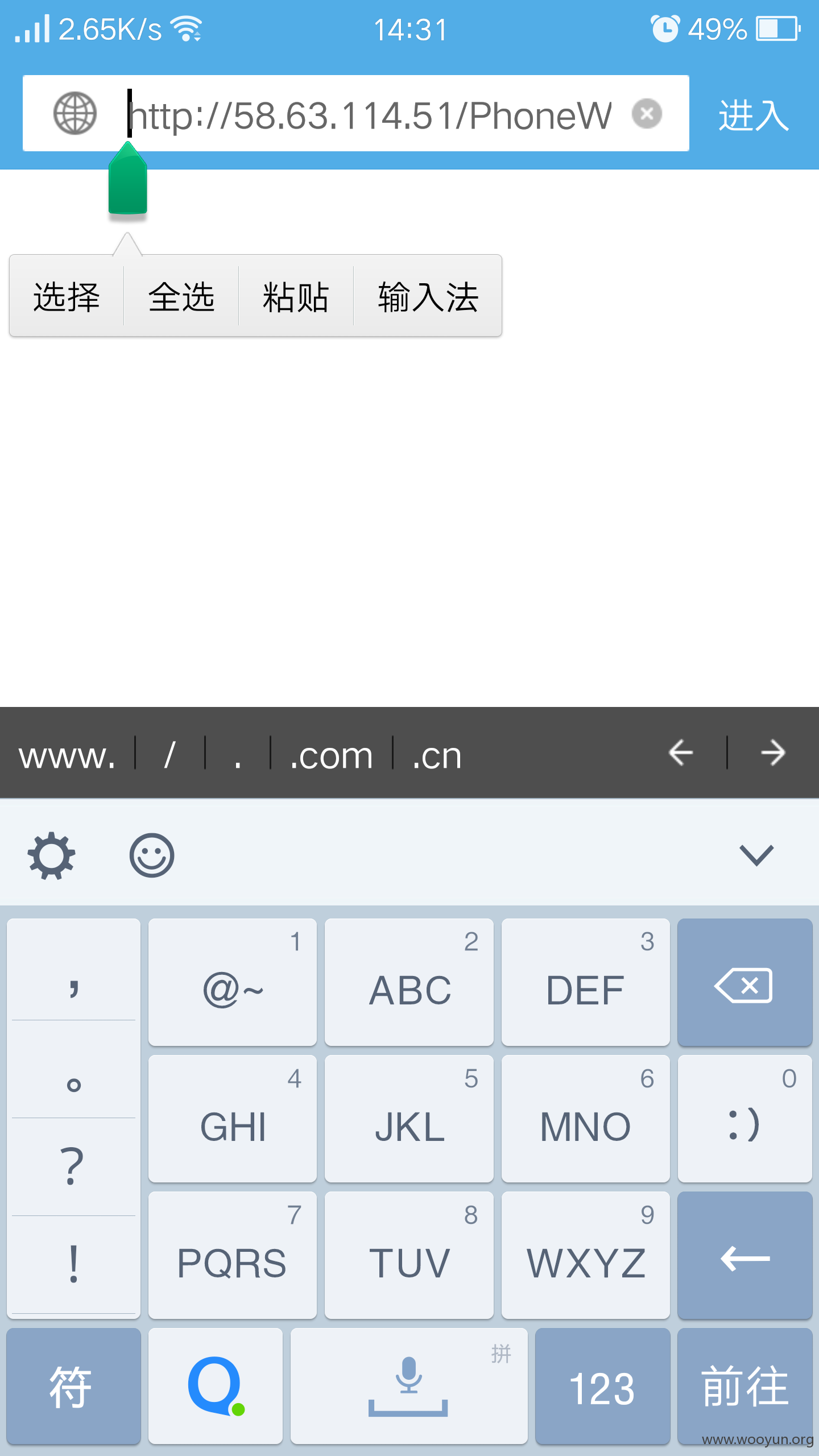

四、打开,并通过手机浏览器打开得到该服务器的IP地址

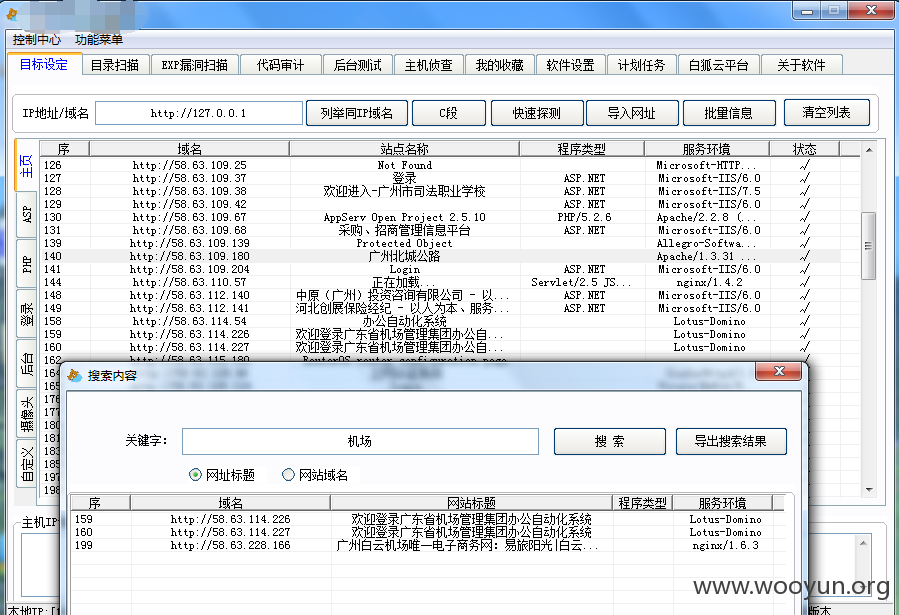

五、对该IP段进行扫描后得到大量关联网站

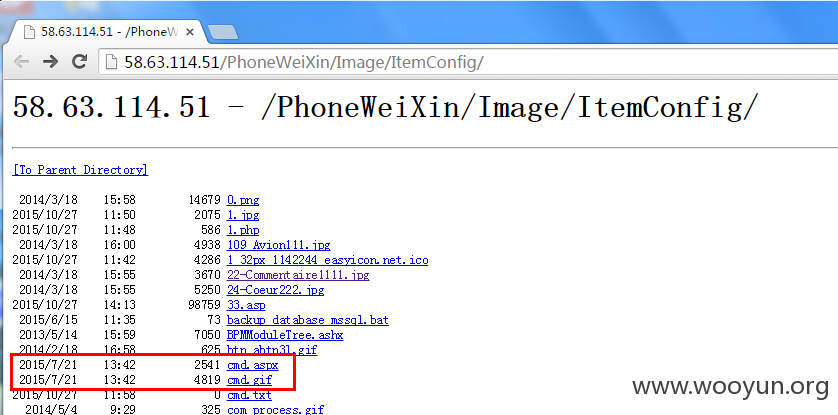

六、通过后台扫描发现存在“枚举”文件的情况

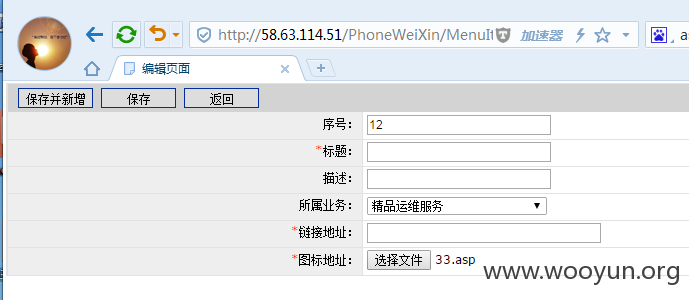

其中存在任意文件上传

在这发现了7月份就已经被人安上了后门

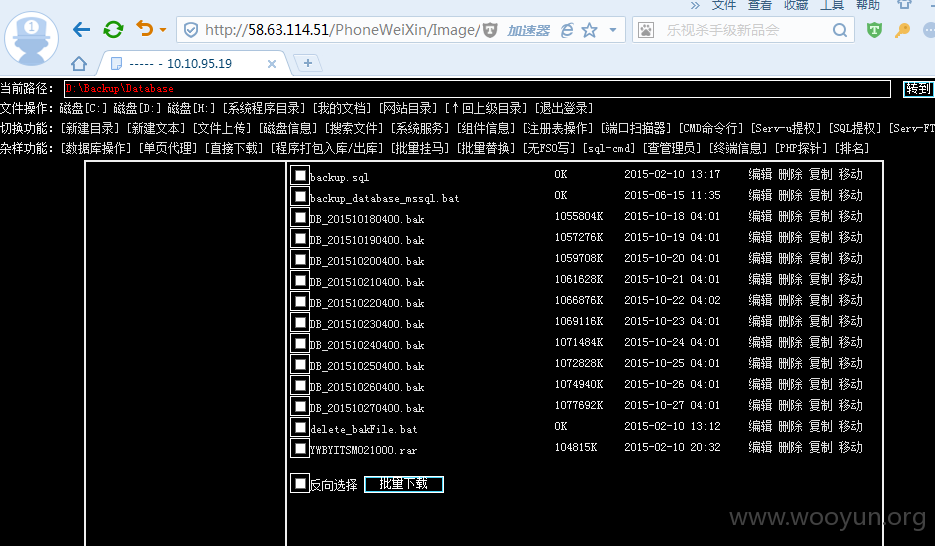

七、上传shell获得文件权限,发现拥有大量文件备份,设计机场人员组织框架,客户信息等机密文件

漏洞证明:

一、任意文件上传

**.**.**.**/PhoneWeiXin/MenuItemAdd.aspx

二、关联系统弱口令

**.**.**.**/ 进入论坛

http://**.**.**.**/forum.php (admin|admin)

三、大量后门位置(文件枚举)

**.**.**.**/PhoneWeiXin/Image/ItemConfig/

修复方案:

1.清理所有后门

2.关闭微信对外信息接口

3.对新增加的账户进行审查

4.对服务器增加安全软件

5.定期检测上传文件是否安全

版权声明:转载请注明来源 灬相随灬@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-10-28 17:40

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:高

攻击成本:低

造成影响:高

综合评级为:高,rank:15

正在联系相关网站管理单位处置。

最新状态:

暂无