漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0149515

漏洞标题:apicloud修复不当可重置任意用户密码可shell

相关厂商:apicloud.com

漏洞作者: getshell1993

提交时间:2015-10-26 11:36

修复时间:2015-12-12 17:48

公开时间:2015-12-12 17:48

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-26: 细节已通知厂商并且等待厂商处理中

2015-10-28: 厂商已经确认,细节仅向厂商公开

2015-11-07: 细节向核心白帽子及相关领域专家公开

2015-11-17: 细节向普通白帽子公开

2015-11-27: 细节向实习白帽子公开

2015-12-12: 细节向公众公开

简要描述:

修复一半

详细说明:

http://community.apicloud.com/bbs/forum.php

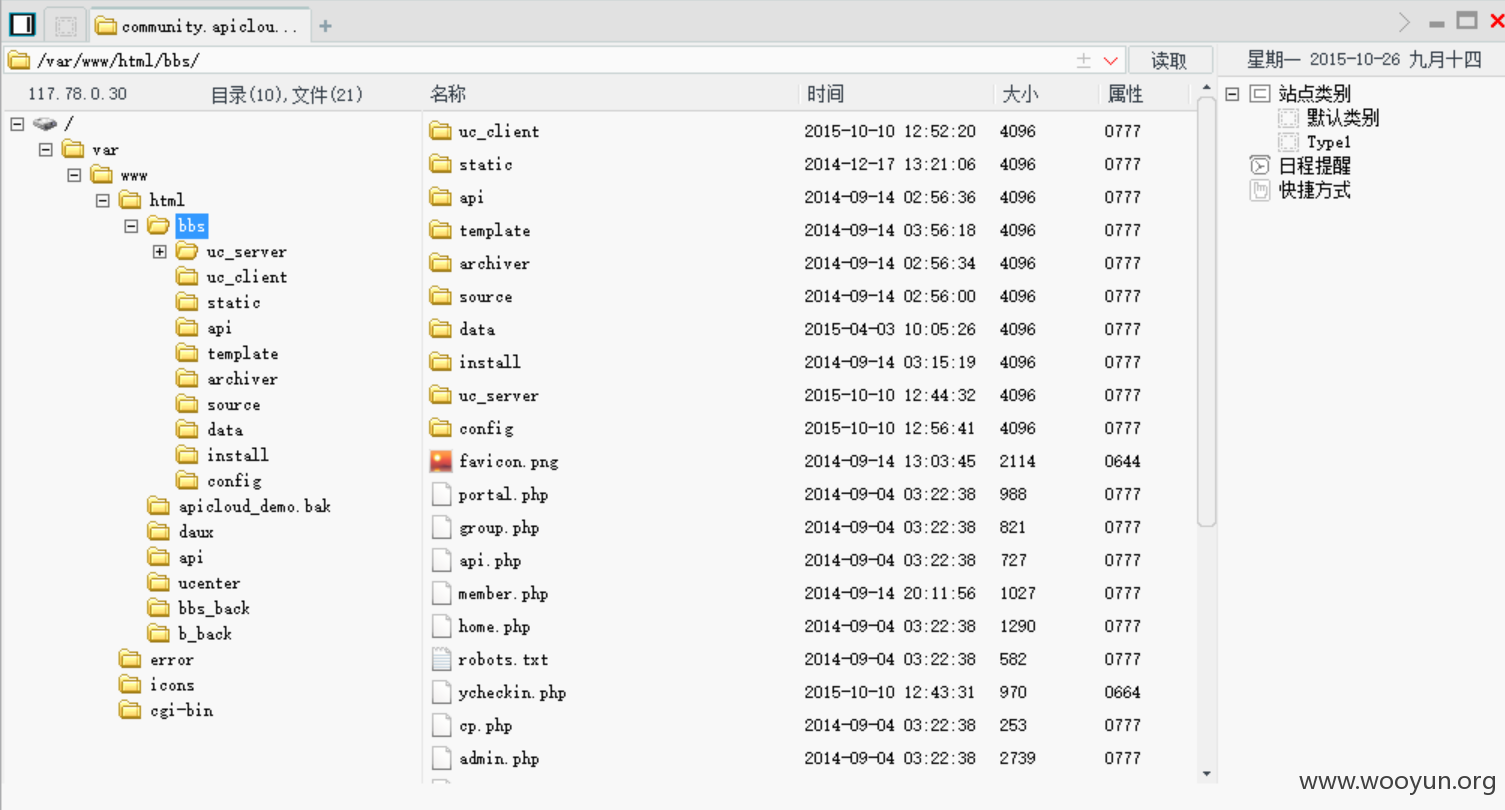

上回的漏洞根目录下的备份文件删除了

厂商回复:

已做出修复,感谢贵平台及白帽子的支持。

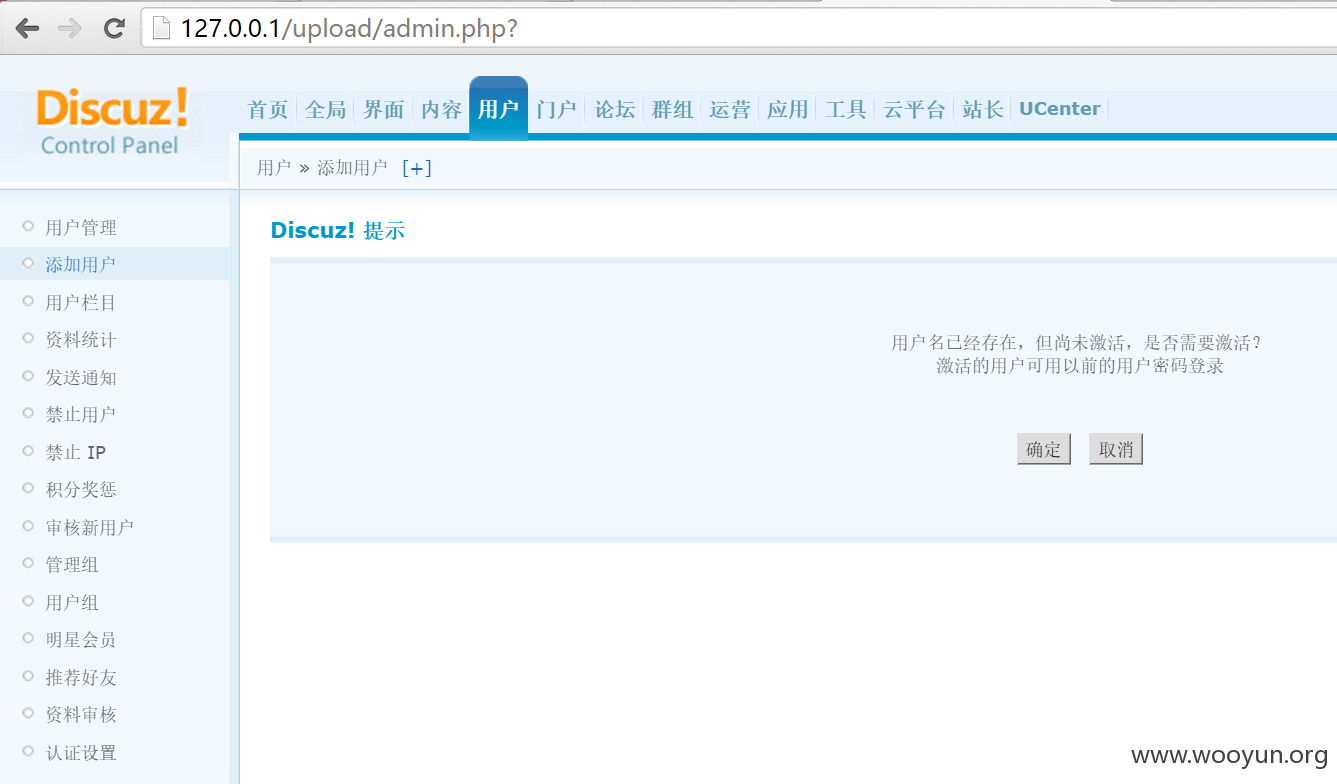

但是致命的 'UC_KEY' 没改

Ka1c03bdCcPbW0gby5D2qeK1u5NbV8D3r5z0ed07o0MbneG7V0JeXb4d89B2x0M2

本地搭个discuz用上面的key就可以重置任意账号密码了

为了不影响线上业务 就不重置管理员了

这一步可以证明key是有效的

漏洞证明:

修复方案:

修复要彻底 马虎不得

版权声明:转载请注明来源 getshell1993@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-28 17:46

厂商回复:

感谢白帽子对我们的关注,uc_key已做出修改,shell已删除。您的鞭策是我们不断前行的动力。

最新状态:

暂无