漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0149245

漏洞标题:第三方支付商钱径数据泄露敏感信息(大量银联支付信息/个人信息/银行卡信息)

相关厂商:湖南钱径数据服务有限公司

漏洞作者: 路人甲

提交时间:2015-10-26 14:45

修复时间:2015-12-14 16:36

公开时间:2015-12-14 16:36

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-26: 细节已通知厂商并且等待厂商处理中

2015-10-30: 厂商已经确认,细节仅向厂商公开

2015-11-09: 细节向核心白帽子及相关领域专家公开

2015-11-19: 细节向普通白帽子公开

2015-11-29: 细节向实习白帽子公开

2015-12-14: 细节向公众公开

简要描述:

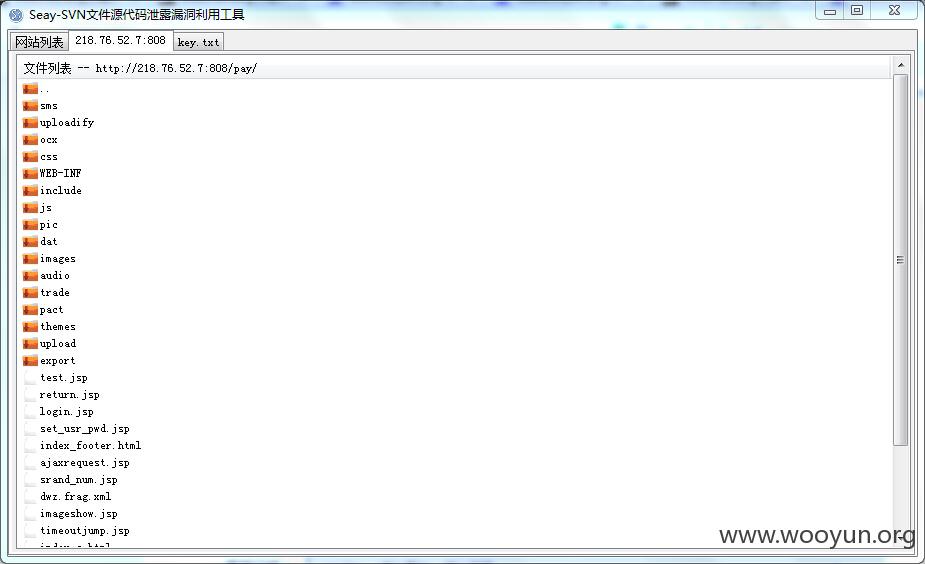

湖南钱径数据服务有限公司,顾名思义,主营与金钱有关的业务,对资金流动信息数据进行搜集和分析运用,为合作商提供个性化数据服务方案的公司。成立于2014年,总部位于湖南长沙芙蓉广场中天写字楼19楼,注册资金3000万元人民币。钱径数据公司办公场地达1100平米,以集团化规模经营,业务函括房地产、互联网金融、银行卡收单、移动支付、O2O和P2P等。湖南钱径数据服务有限公司是银联供应链指定合作商,初期负责华南四省线下银行卡收单业务的拓展,自成立便与中国银联紧密相连,分隔不开。

详细说明:

漏洞证明:

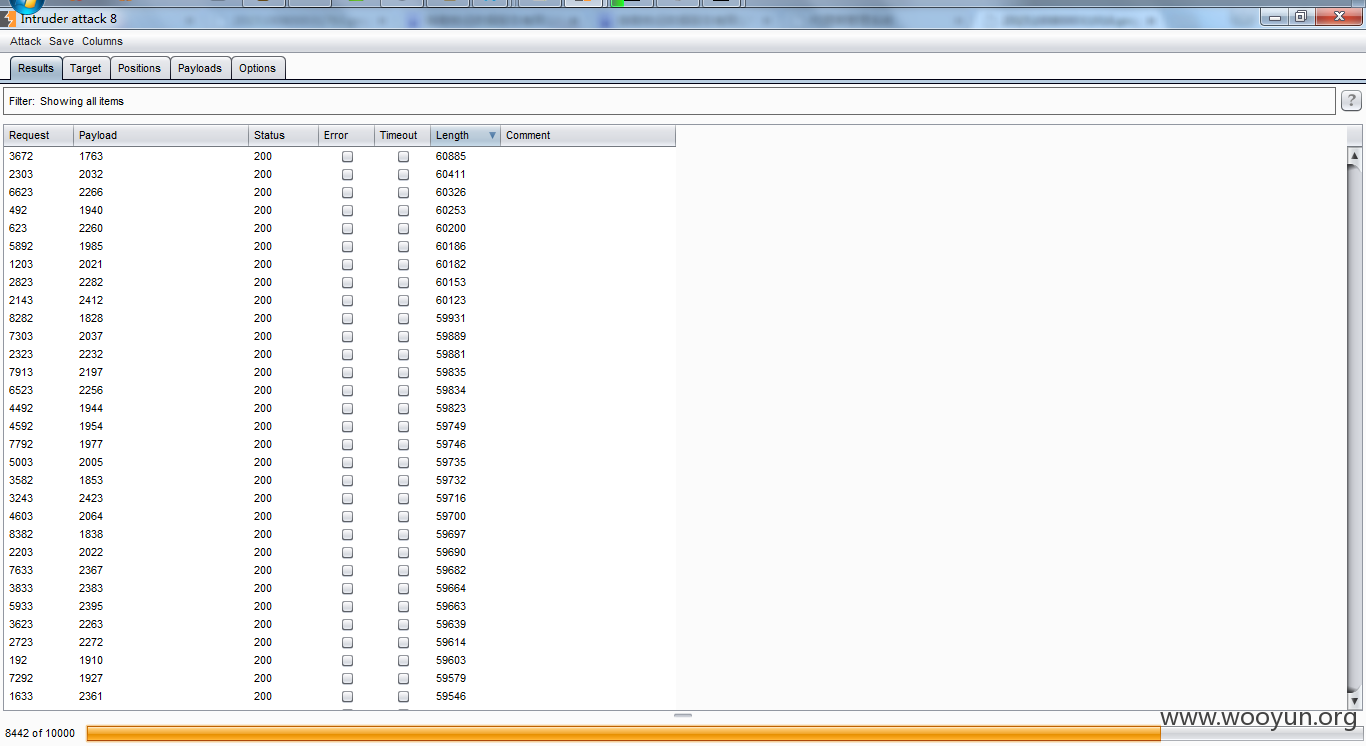

以 **.**.**.**:808/pay/export/order/2015100800032000.png 为例,爆破后面四位,就泄露好多信息,如果继续爆破,泄露的信息也是很大的

burp爆破,已经爆破出很多结果了,拿几个试试,各个银行卡都有。。

修复方案:

权限控制~

敏感信息不要暴露在外网

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-10-30 16:35

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给湖南分中心,由其后续协调网站管理单位处置。

最新状态:

暂无