漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0147768

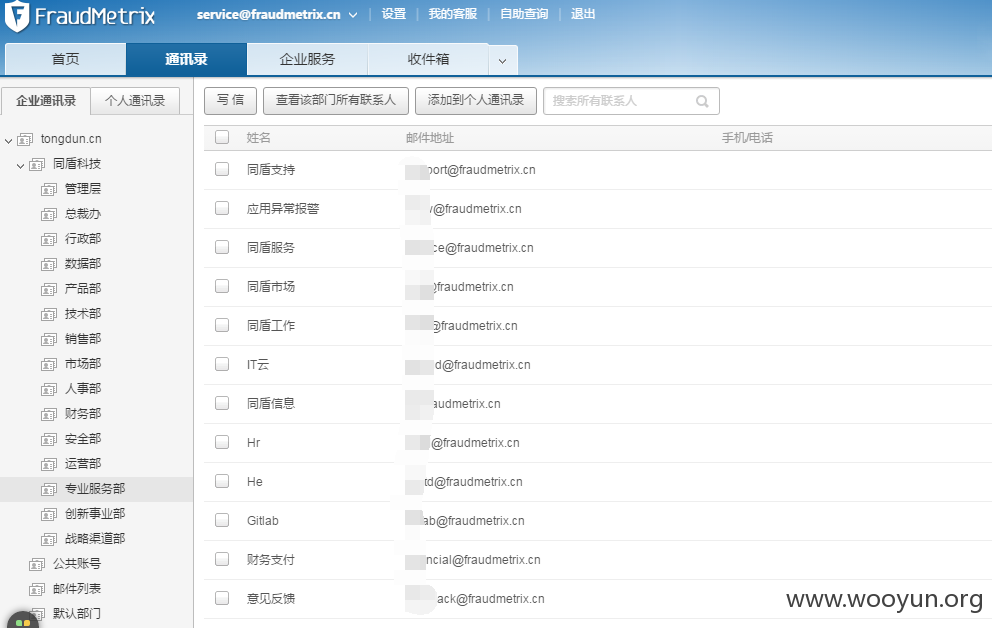

漏洞标题:同盾某处内部邮箱账号泄露

相关厂商:同盾

漏洞作者: 路人甲

提交时间:2015-10-19 22:36

修复时间:2015-12-03 22:38

公开时间:2015-12-03 22:38

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

杭州同盾科技有限公司创立于2013年,是中国最领先的互联网金融领域风险控制和反欺诈服务供应商专注解决网络风险和欺诈问题,拥有带自主知识产权的一系列核心产品。目前已有数百家企业选择同盾的产品及服务,同盾科技服务的客户遍及P2P、互联网理财、电商、SNS、O2O、第三方支付、银行等多个行业。

同盾科技团队成员来自阿里、Paypal、ThreatMetrix、SAS等顶级互联网公司,拥有丰富的反欺诈反洗钱经验。自成立以来一直坚持以用户为核心,不断地创新,得到了客户的一致认可和好评。成立至今,不仅获得了三轮共计数千万美金融资,还荣获中国最具价值投资企业50强及中国最具成长性企业百强等殊荣。

详细说明:

账号:[email protected]

密码:service123 (密码还是弱口令)

漏洞证明:

修复方案:

删了,改密

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝