漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0147717

漏洞标题:东方财富网APP(1.2)可能导致数据泄漏(Android版)

相关厂商:东方财富网

漏洞作者: 路人甲

提交时间:2015-10-21 14:43

修复时间:2016-01-19 16:00

公开时间:2016-01-19 16:00

漏洞类型:用户敏感数据泄漏

危害等级:中

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-21: 细节已通知厂商并且等待厂商处理中

2015-10-21: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-12-15: 细节向核心白帽子及相关领域专家公开

2015-12-25: 细节向普通白帽子公开

2016-01-04: 细节向实习白帽子公开

2016-01-19: 细节向公众公开

简要描述:

东方财富网APP(Android版)存在问题UXSS,攻击者构造特定的Intent Object,启动APP中的com.eastmoney.android.berlin.GuessActivity组件,执行任意的javascript脚本,获取本地敏感信息。

详细说明:

东方财富网APP客户端中GuessActivity Activity组件实现时,调用了默认的安卓系统WebView组件,其中webview组件中的loadurl中的url参数,是通过guessUrl传入的

this.ACTIVITY_URL = paramBundle.getStringExtra("guessUrl");

该方法中的guessUrl参数是用户可控的,通过构造攻击参数,可以在本地文件域和任意的http域下执行任意的javascript脚本,造成任意敏感信息的读取。

利用符号链接,可以绕过文件同源性策略的限制,调用com.eastmoney.android.berlin.GuessActivity组件解析执行特定的JavaScript脚本,可以窃取任意私有文件的内容

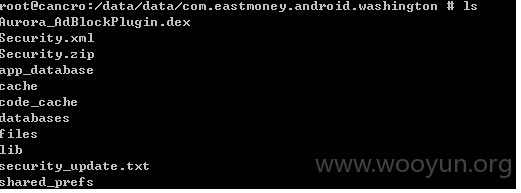

4.3以下系统,任意第三方app,不需要root权限,可以读取app私有目录(/data/data/com.eastmoney.android.washington/)下任意文件。

此外app还存在allowbackup漏洞

漏洞证明:

东方财富网APP客户端中GuessActivity Activity组件实现时,调用了默认的安卓系统WebView组件,其中webview组件中的loadurl中的url参数,是通过guessUrl传入的

this.ACTIVITY_URL = paramBundle.getStringExtra("guessUrl");

该方法中的guessUrl参数是用户可控的,通过构造攻击参数,可以在本地文件域和任意的http域下执行任意的javascript脚本,造成任意敏感信息的读取。任意第三方app,不需要root权限,可以读取app私有目录(/data/data/com.eastmoney.android.washington/)下任意文件。

app目录

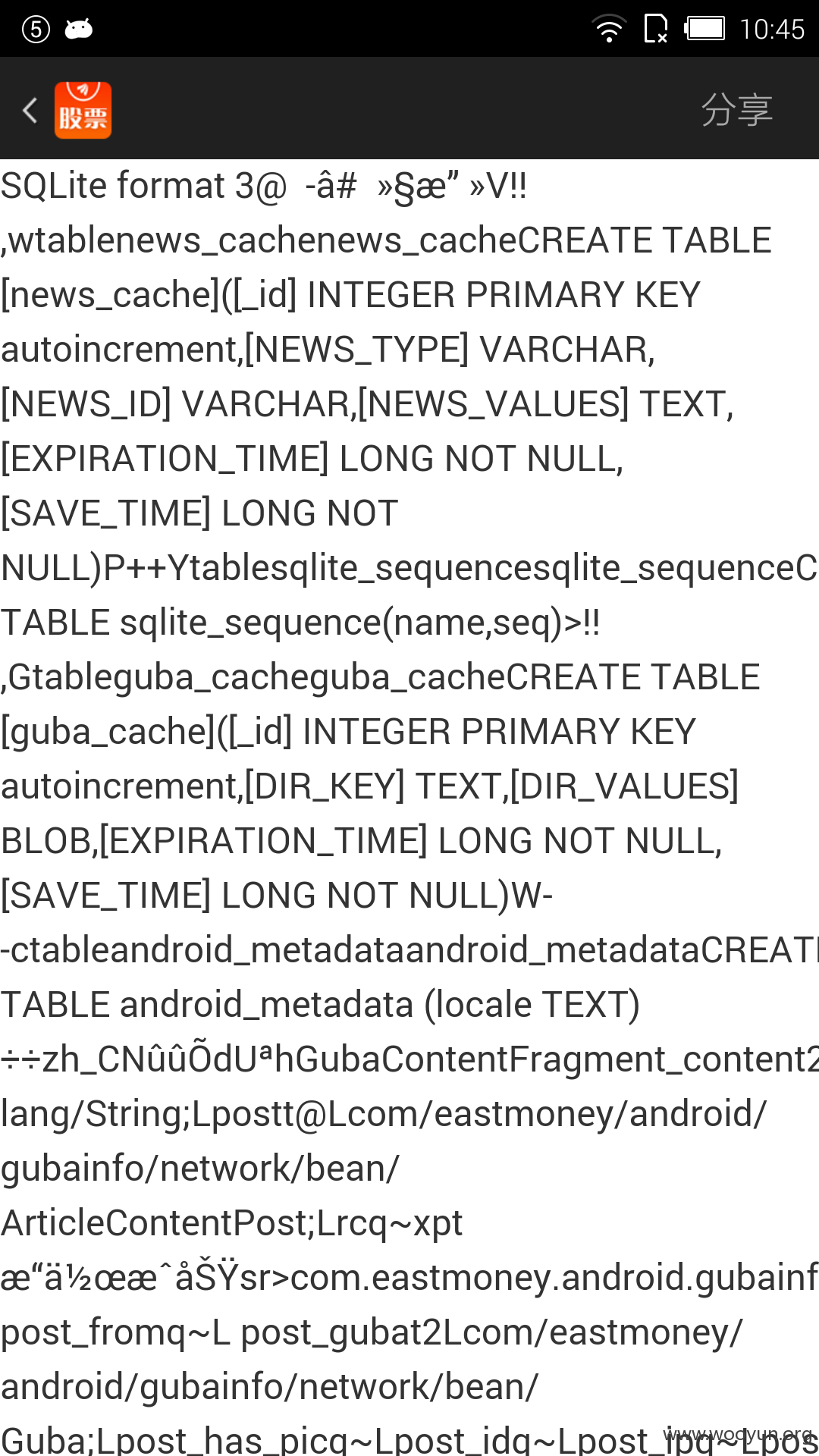

获取数据库数据

2.allowbackup漏洞

没有配置allowbackup="false",可导致用户帐户完全被复制

备份应用数据

adb backup -nosystem -noshared -apk -f com.eastmoney.android.washington.ab com.eastmoney.android.washington

恢复数据

adb restore com.eastmoney.android.washington.ab

修复方案:

1 对file域下符号链接进行限制

2 allowbackup="false"

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-19 16:00

厂商回复:

的确是个洞,但是根据业务场景基本没有影响。

最新状态:

暂无