漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0146459

漏洞标题:东风日产某站存在任意文件上传

相关厂商:东风日产乘用车公司

漏洞作者: MelodyZX

提交时间:2015-10-13 23:24

修复时间:2015-11-28 09:02

公开时间:2015-11-28 09:02

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-13: 细节已通知厂商并且等待厂商处理中

2015-10-14: 厂商已经确认,细节仅向厂商公开

2015-10-24: 细节向核心白帽子及相关领域专家公开

2015-11-03: 细节向普通白帽子公开

2015-11-13: 细节向实习白帽子公开

2015-11-28: 细节向公众公开

简要描述:

RT

详细说明:

URL:

目标网站对用户异常登录提示过于详细,可通过暴力破解依次确定用户名、密码进入系统。

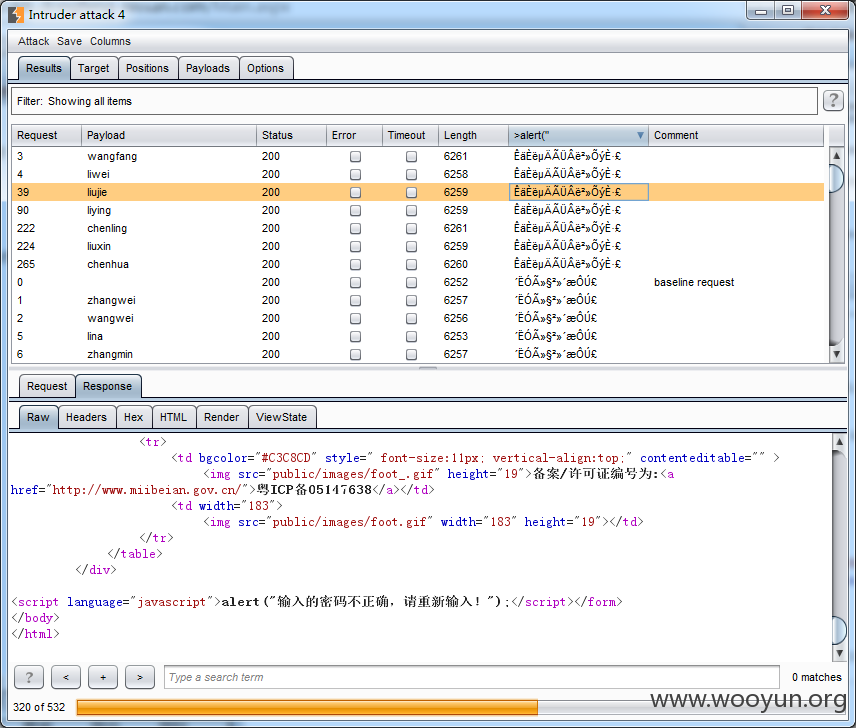

先确定用户名

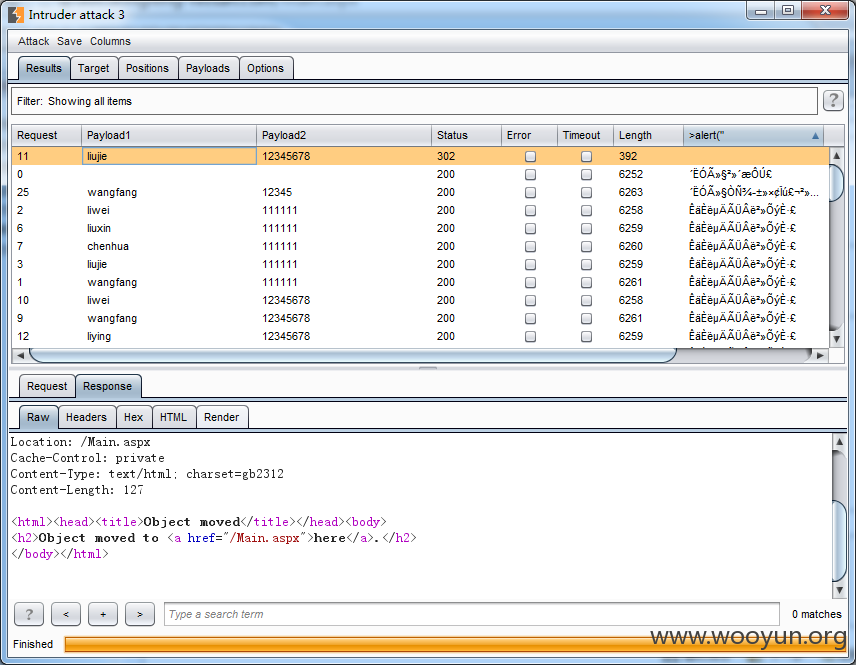

再跑弱口令(只有简单的12345678、123456、111111)

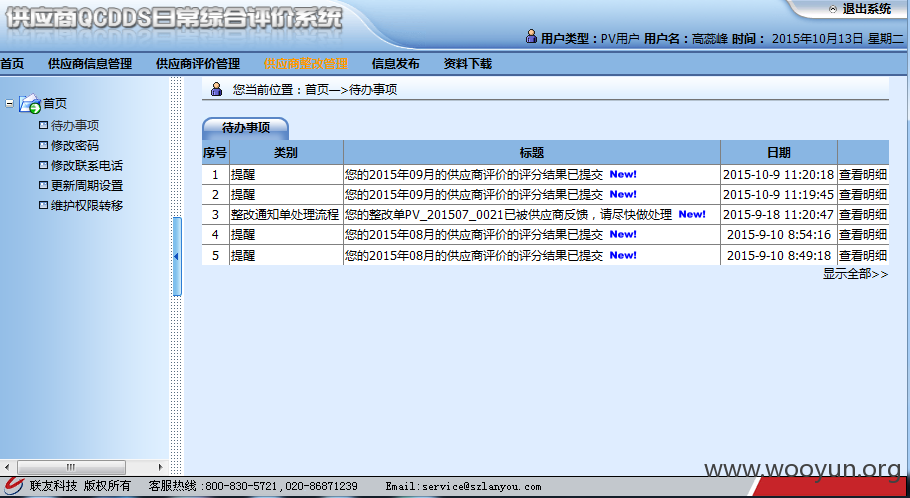

顺利进入系统

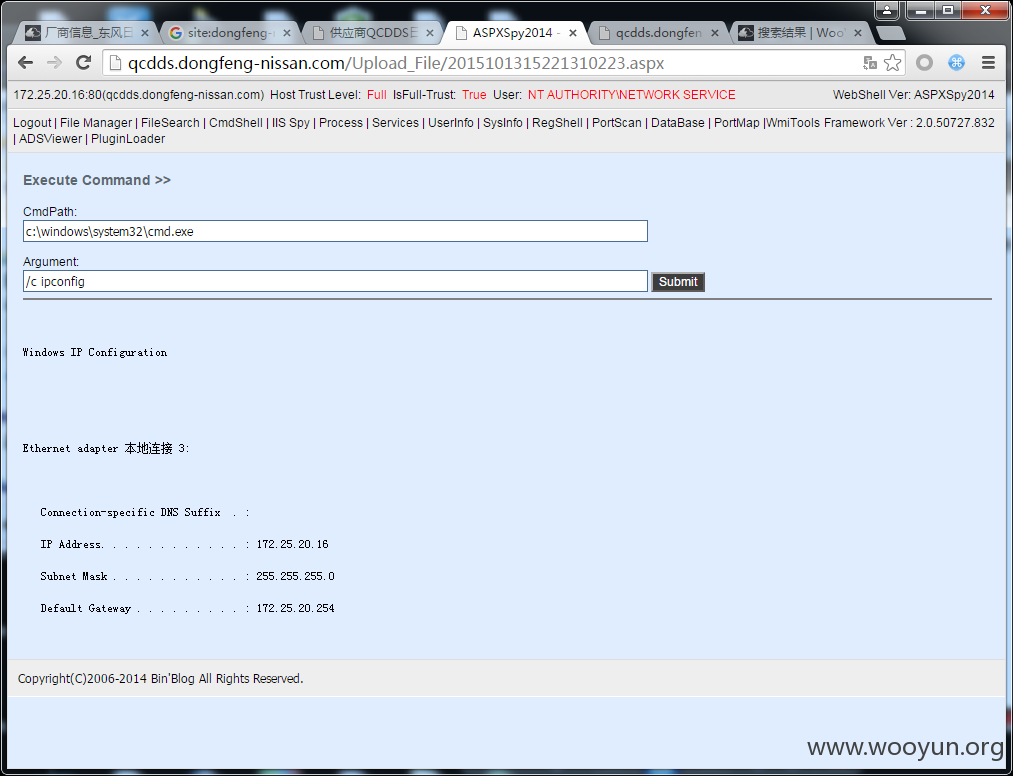

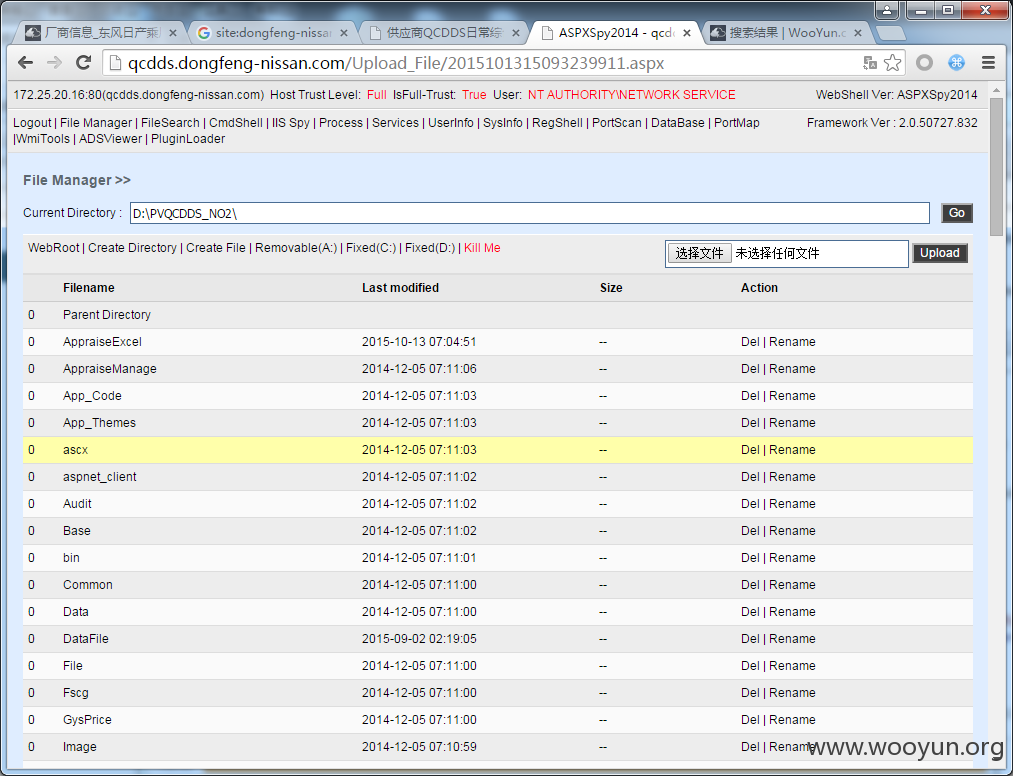

在整改通知单一项里面,无需修改文件后缀名,可直接上传aspx文件

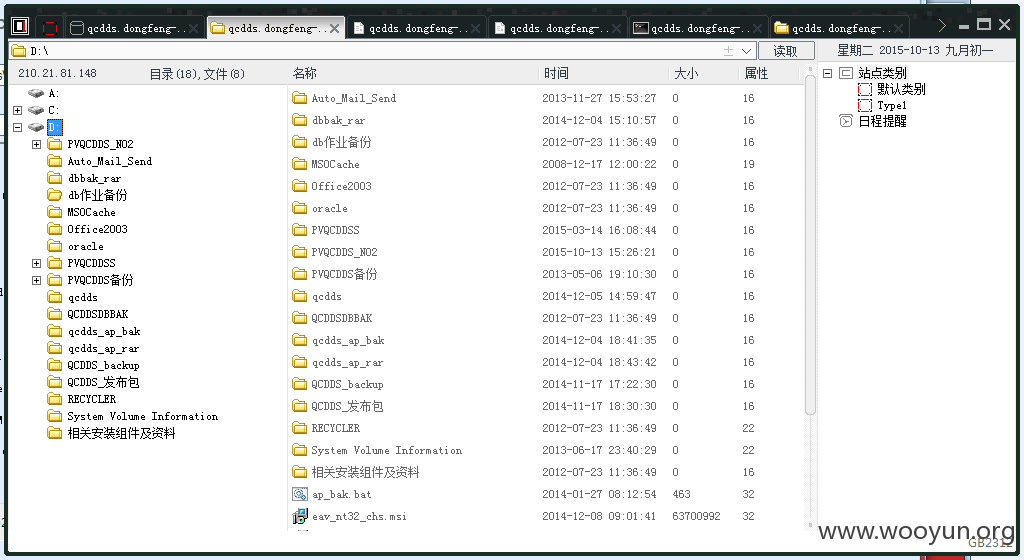

获得shell

漏洞证明:

同上

修复方案:

1、完善登录设计,增加暴力破解难度,还可以加入验证码机制;

2、后台对文件上传类型进行限制

版权声明:转载请注明来源 MelodyZX@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-10-14 09:00

厂商回复:

感谢关注我司安全!

请问,你是怎么绕过验证码进行暴力破解的?没有看到说明?

最新状态:

暂无