1.首先来看存储型XSS漏洞,这个漏洞的根源在于mao10cms对于富文本的过滤函数不完善,我们来看mao10cms的过滤策略。

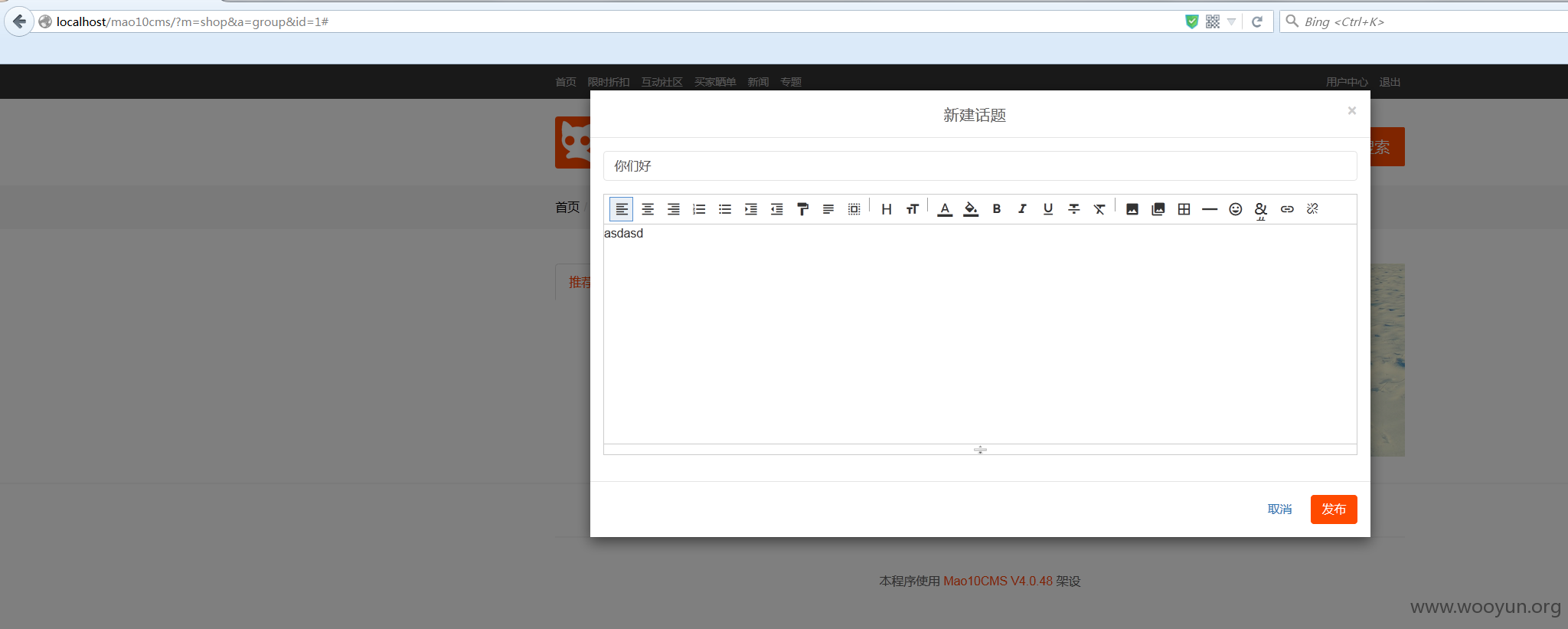

2.可以看出mao10cms过滤了很多危险的标签,事件等。但是对标签和事件的过滤还是不完整,可以用embed和object标签进行绕过。以互动社区----新建话题为例,同样的问题多处存在

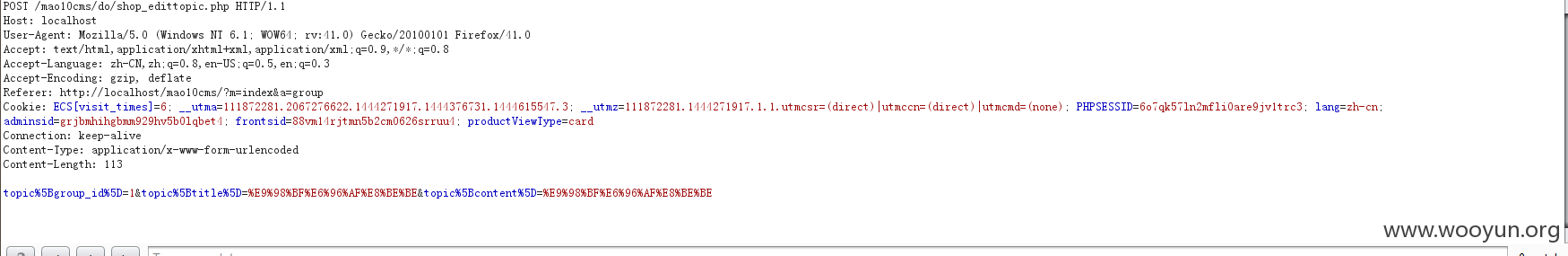

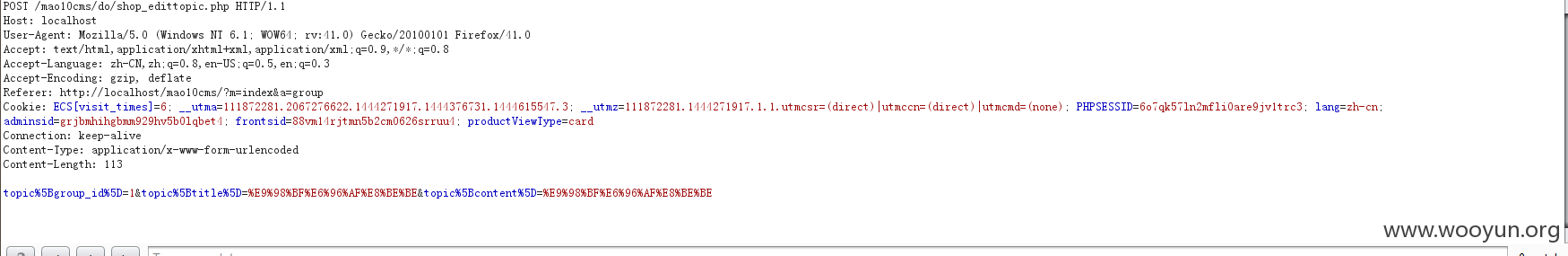

新建话题的过程中,进行抓包。修改其中的content字段为

该段payload,是对object标签进行urlencode编码之后的结果。

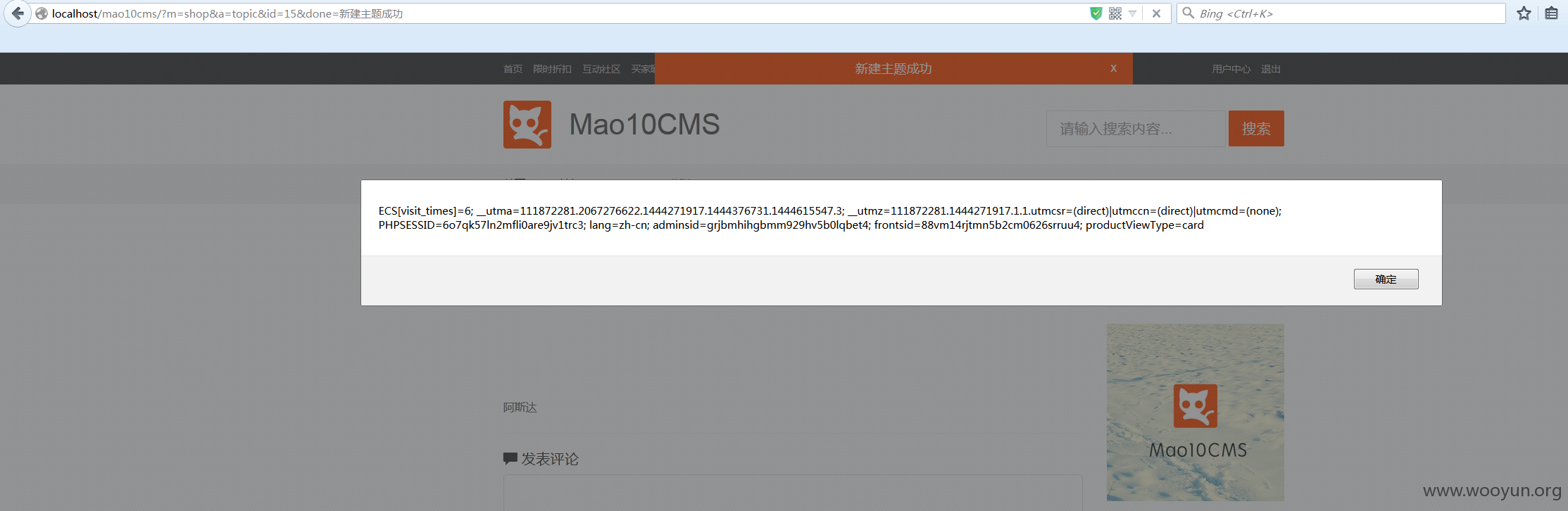

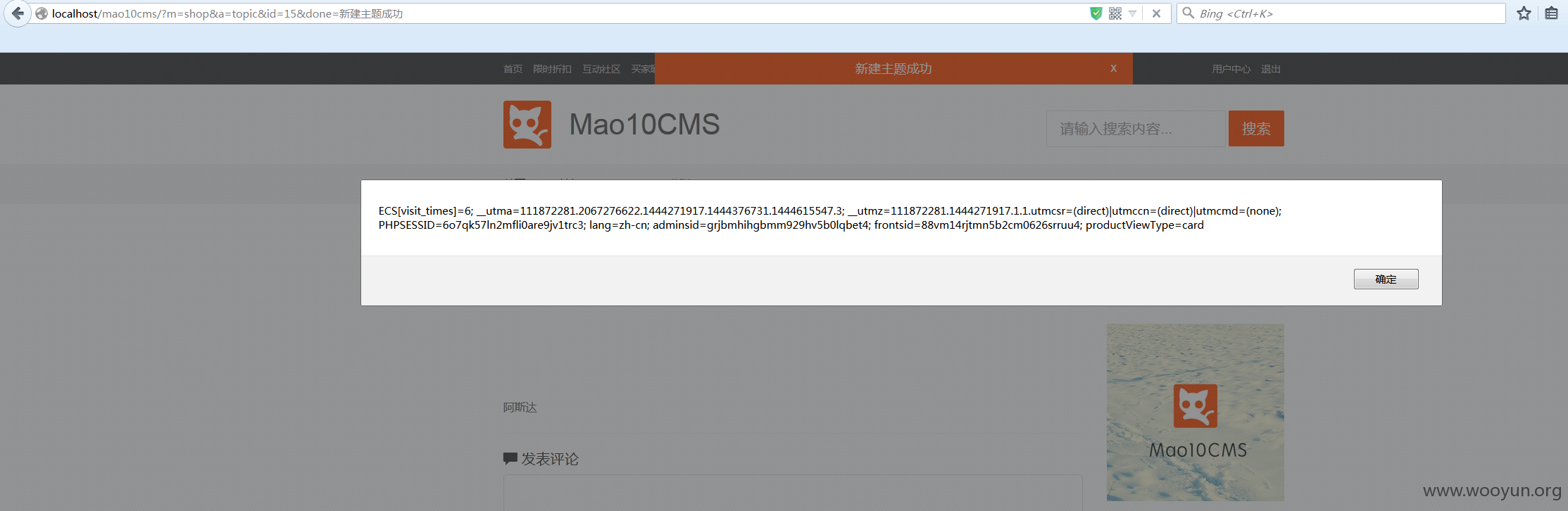

3.然后可以看到添加的话题

4.再来越权漏洞,定位到文件

do/cart_delete.php文件

可以看出这里mao10cms只是验证了是否登录,而没有验证cart是否属于该用于,没有对所有权进行验证。这就有越权删除他人cart的漏洞

5.同样的越权漏洞还有,do/comment_delete.php

和上面一样,可以越权删除他人的comment。