漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145828

漏洞标题:东方证券旗下某站后台弱口令导致Getshell

相关厂商:东方证券

漏洞作者: 路人甲

提交时间:2015-10-10 16:49

修复时间:2015-11-26 11:14

公开时间:2015-11-26 11:14

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-10: 细节已通知厂商并且等待厂商处理中

2015-10-12: 厂商已经确认,细节仅向厂商公开

2015-10-22: 细节向核心白帽子及相关领域专家公开

2015-11-01: 细节向普通白帽子公开

2015-11-11: 细节向实习白帽子公开

2015-11-26: 细节向公众公开

简要描述:

东方证券旗下某站后台弱口令导致Getshell

详细说明:

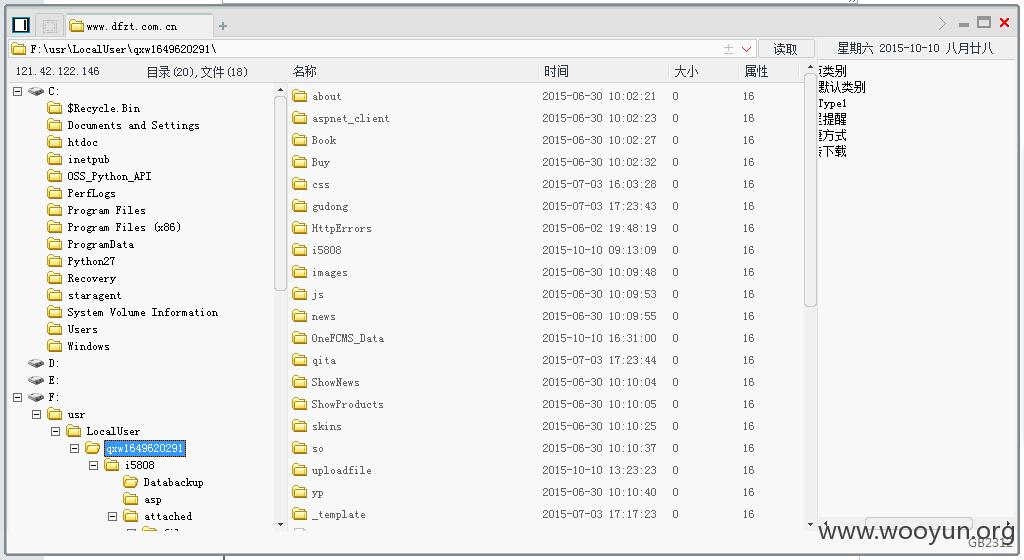

http://www.dfzt.com.cn/上海东方证券资本投资有限公司系东方证券股份有限公司专业直接投资机构。

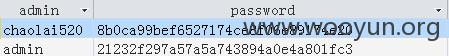

访问该站后台地址http://www.dfzt.com.cn/i5808/,随便一试admin:admin成功进入

下面开始传马。

找了几处文档编辑,发现无法直接上传asp,但可以jpg上传。

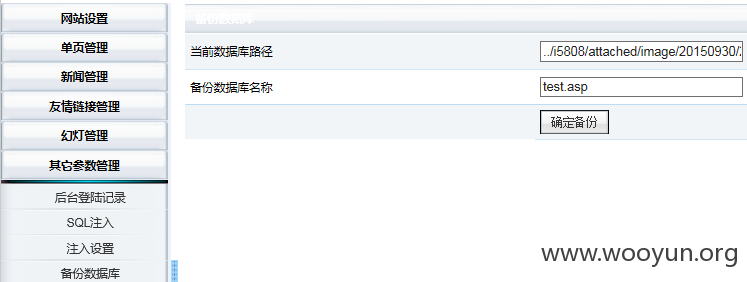

再一看有数据库备份功能,结合上一步已上传的jpg。

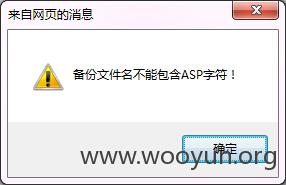

试试看能否备份为asp,果然不行。

再试试asa备份成功,但访问时发现IIS做了屏蔽。

最后使用cer备份成功,菜刀getshell。

漏洞证明:

修复方案:

1、改弱口令

2、改CMS问题

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-10-12 11:13

厂商回复:

已确认我司下属子公司东证资本网站存在该漏洞,已通知相关人员安排修复。

最新状态:

暂无