漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145787

漏洞标题:百度人员信息泄露可导致内网渗透风险(聊天聊到优衣库)

相关厂商:百度

漏洞作者: 爱上平顶山

提交时间:2015-10-10 15:24

修复时间:2015-11-24 20:00

公开时间:2015-11-24 20:00

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-10: 细节已通知厂商并且等待厂商处理中

2015-10-10: 厂商已经确认,细节仅向厂商公开

2015-10-20: 细节向核心白帽子及相关领域专家公开

2015-10-30: 细节向普通白帽子公开

2015-11-09: 细节向实习白帽子公开

2015-11-24: 细节向公众公开

简要描述:

哎...

详细说明:

百度

1、搜到一个人

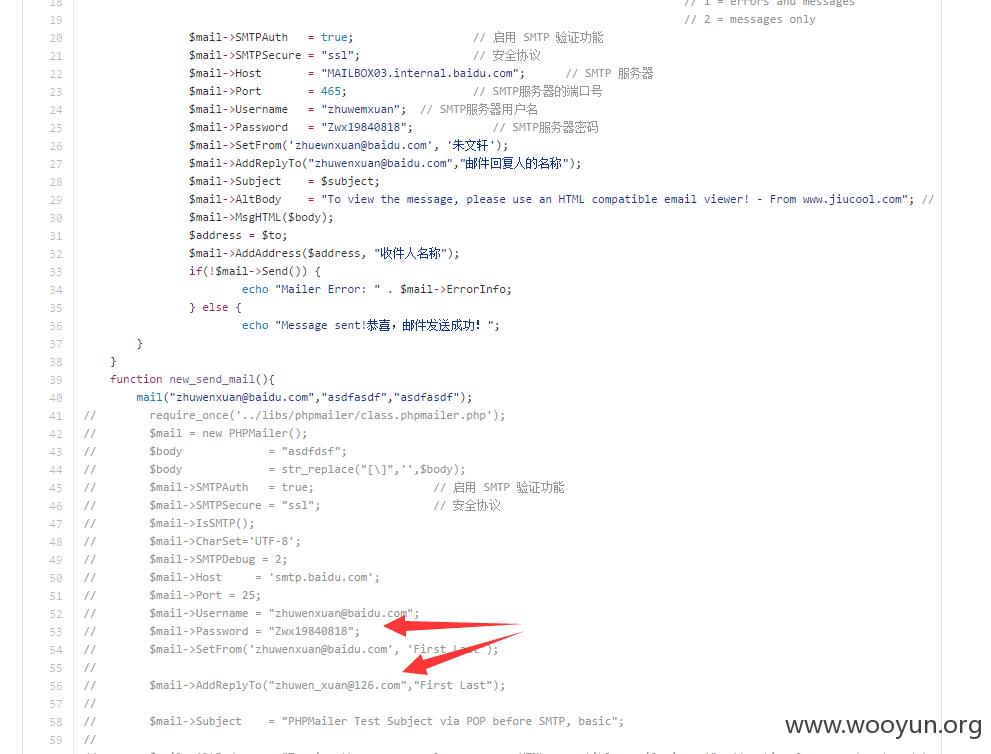

https://github.com/search?p=2&q=zhuwenxuan%40baidu.com++username&ref=searchresults&type=Code&utf8=%E2%9C%93

虽然改了企业邮箱密码 but 还有个126的

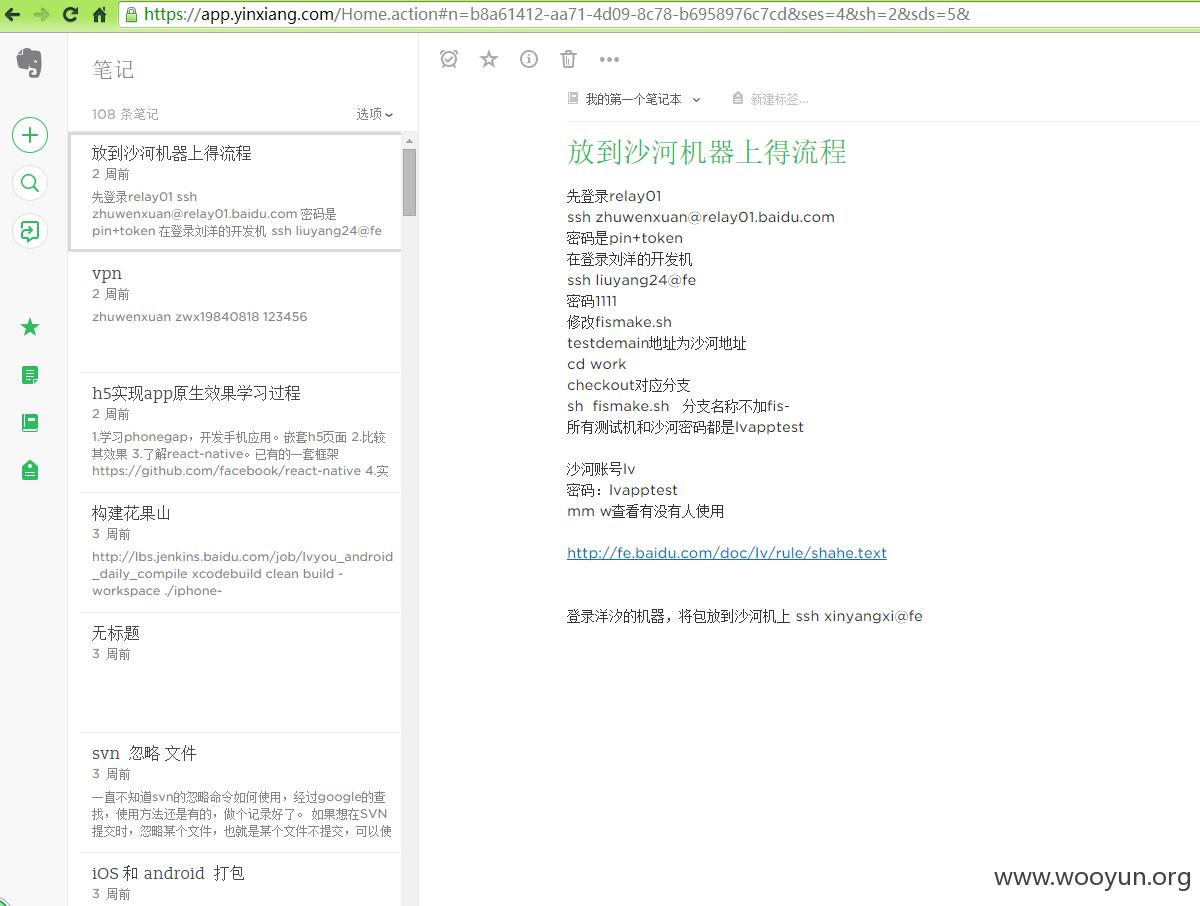

直接登录他的印象笔记:

里面很大的字写:邮箱密码

Zwx19840818qq

悲剧

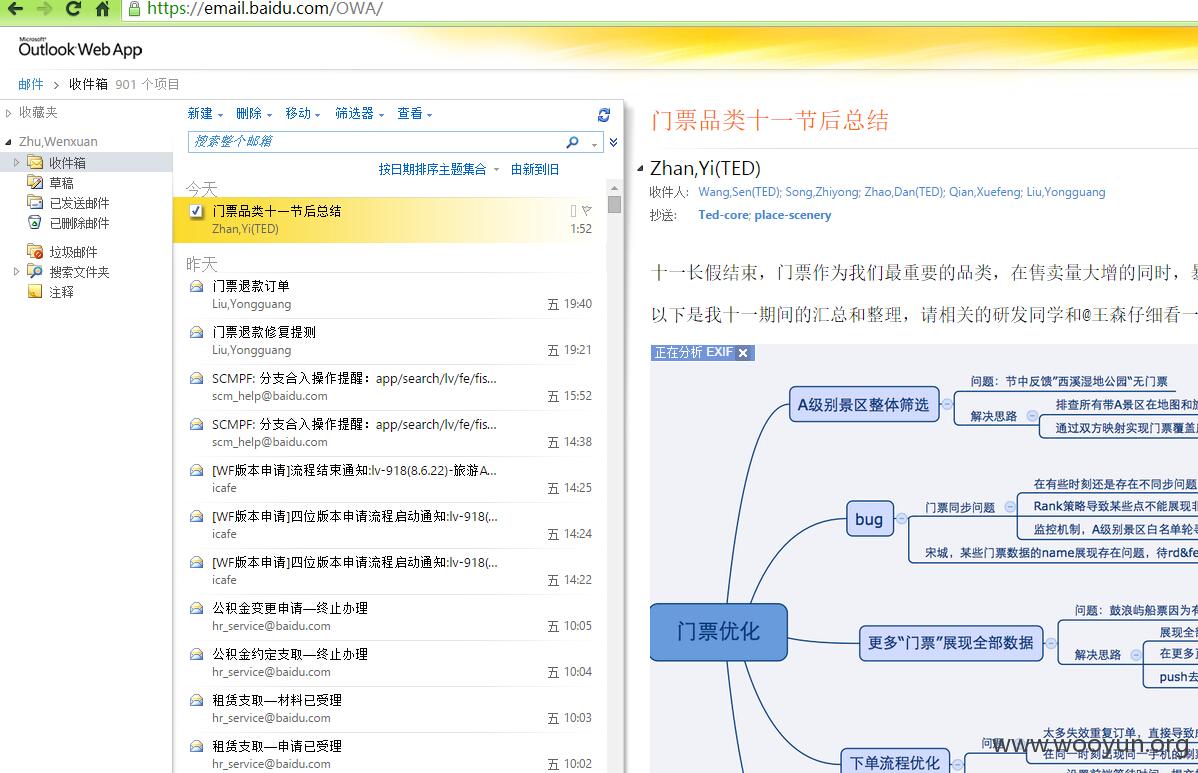

2、用这个密码登录企业mail

https://email.baidu.com

进去了

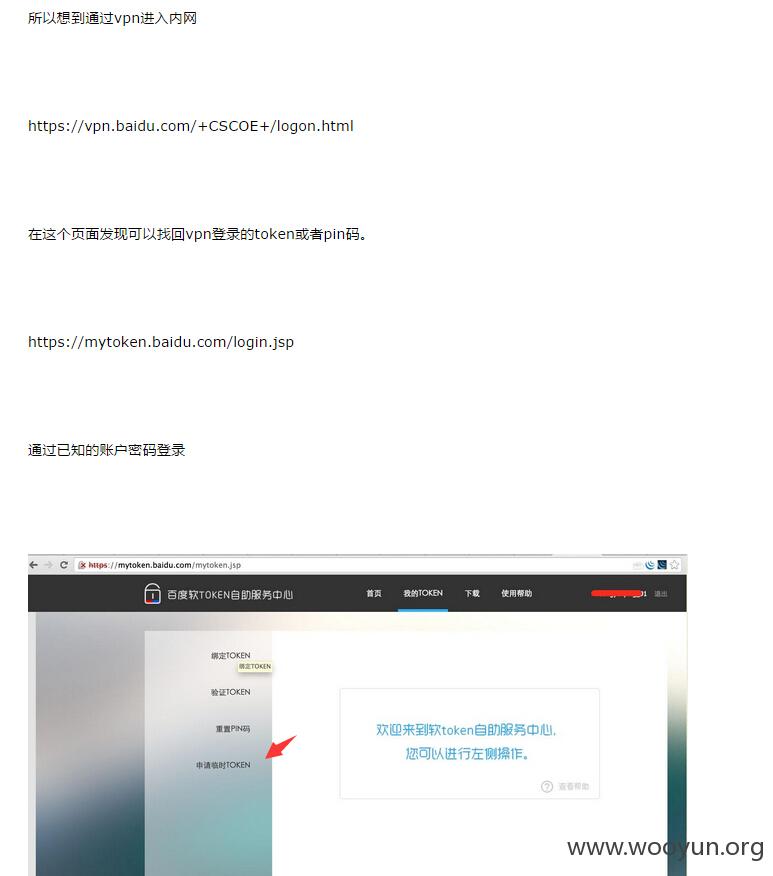

3、想进一步深入 怎么办?

看:

有点意思

试试:

https://mytoken.baidu.com/mytoken.jsp

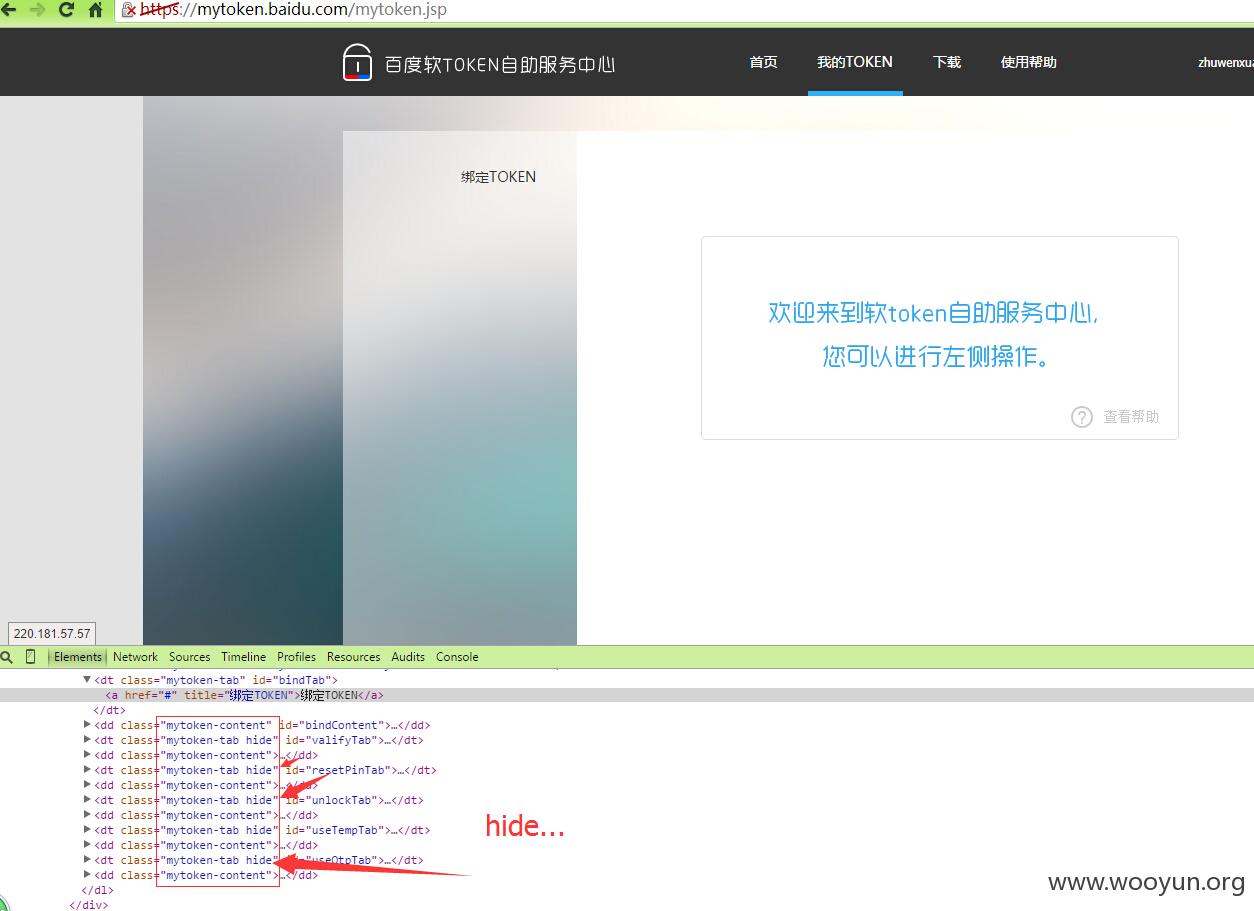

但是你发现没有申请临时token?

大开脑洞: F12

哈哈哈哈哈啊哈哈哈.....

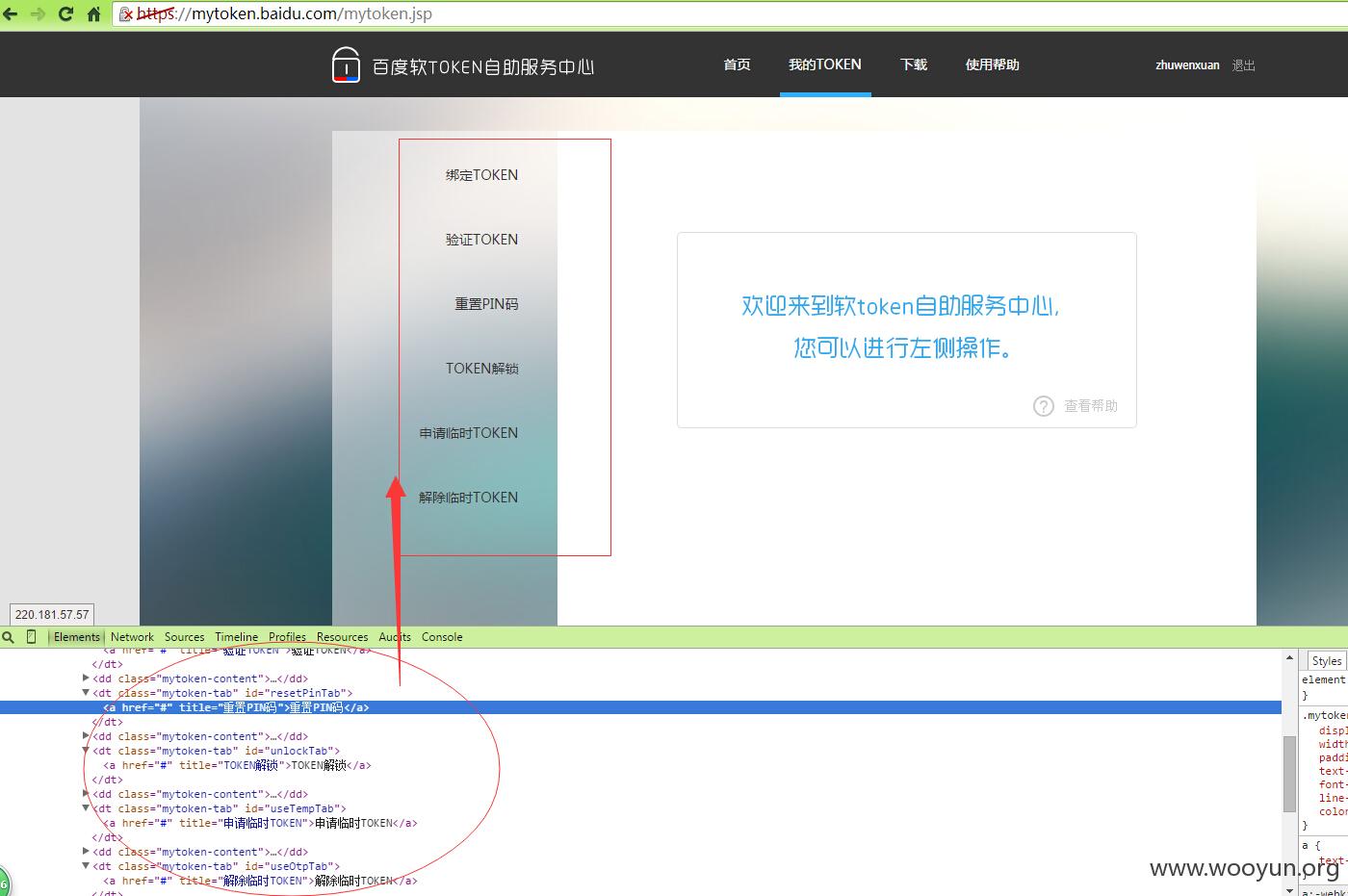

去掉hide

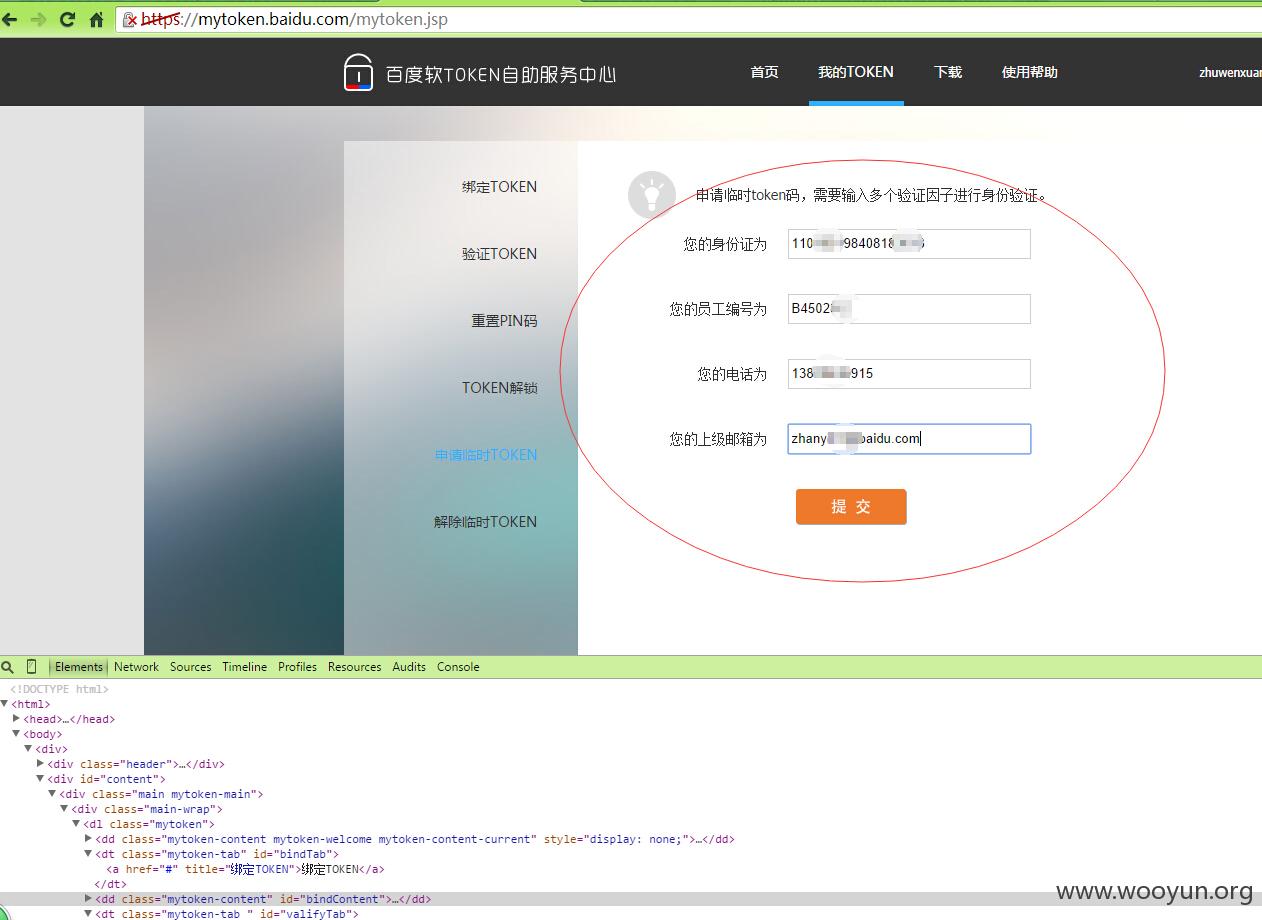

通过学信网+招聘网站+邮箱 搞定个人信息+上级邮箱+工号

然后就没有然后了

看这个漏洞 WooYun: 企业人员安全培训的重要性之百度内网漫游 的下半段就是了.

3、其他:

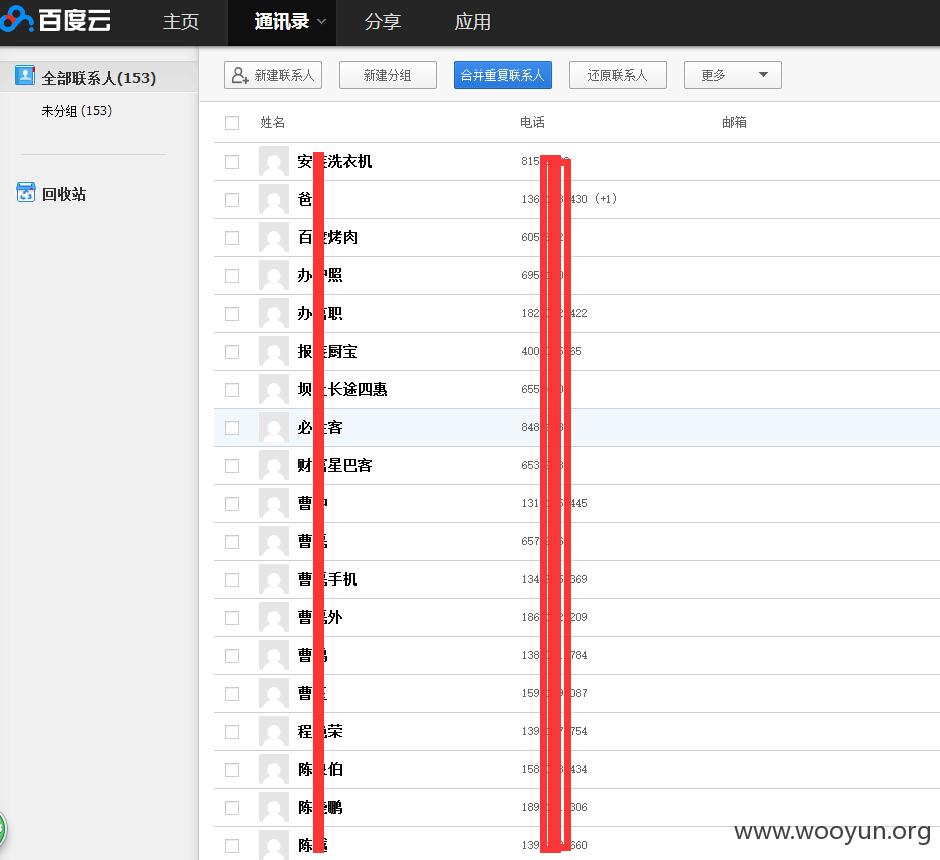

百度云:

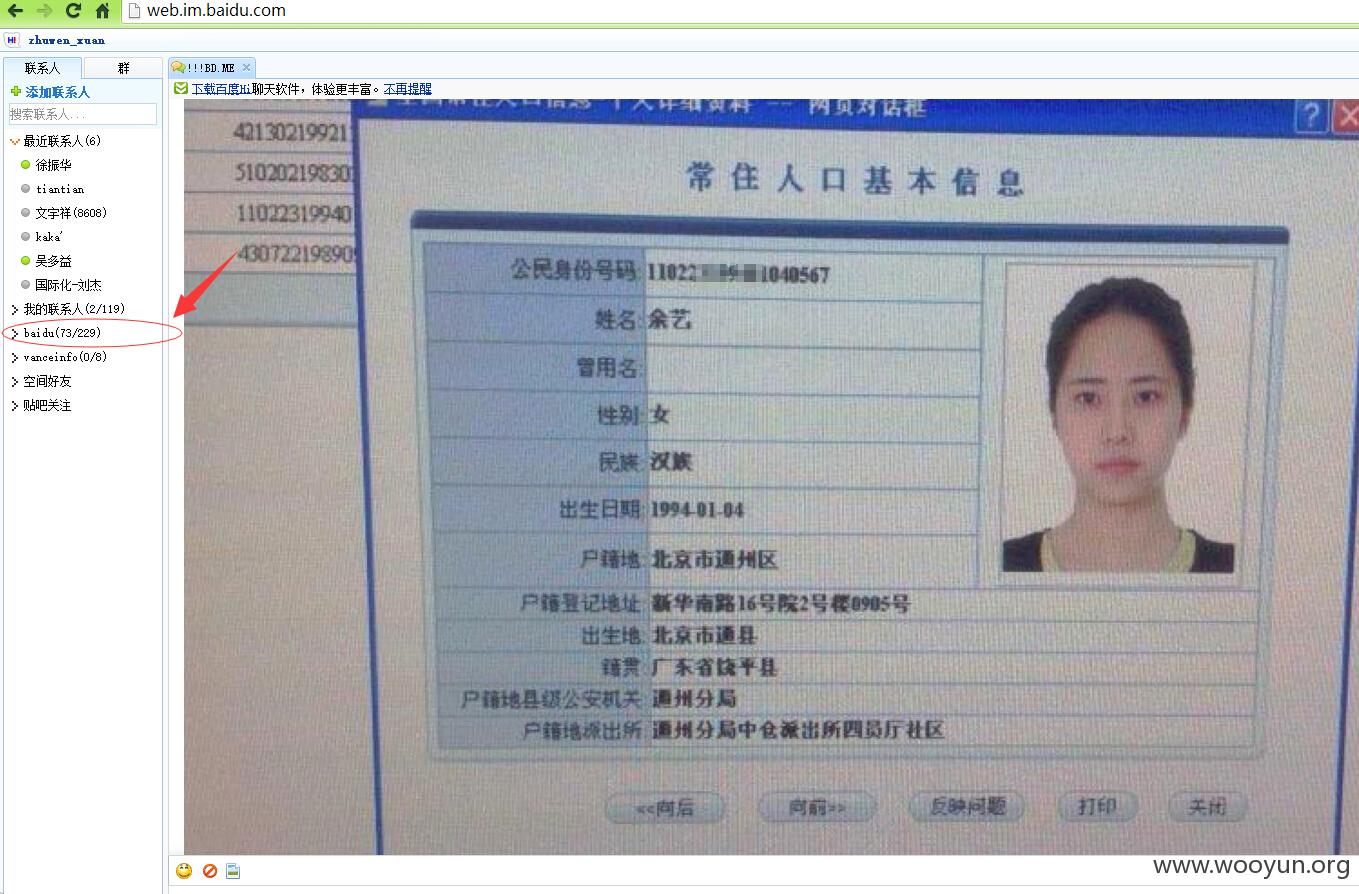

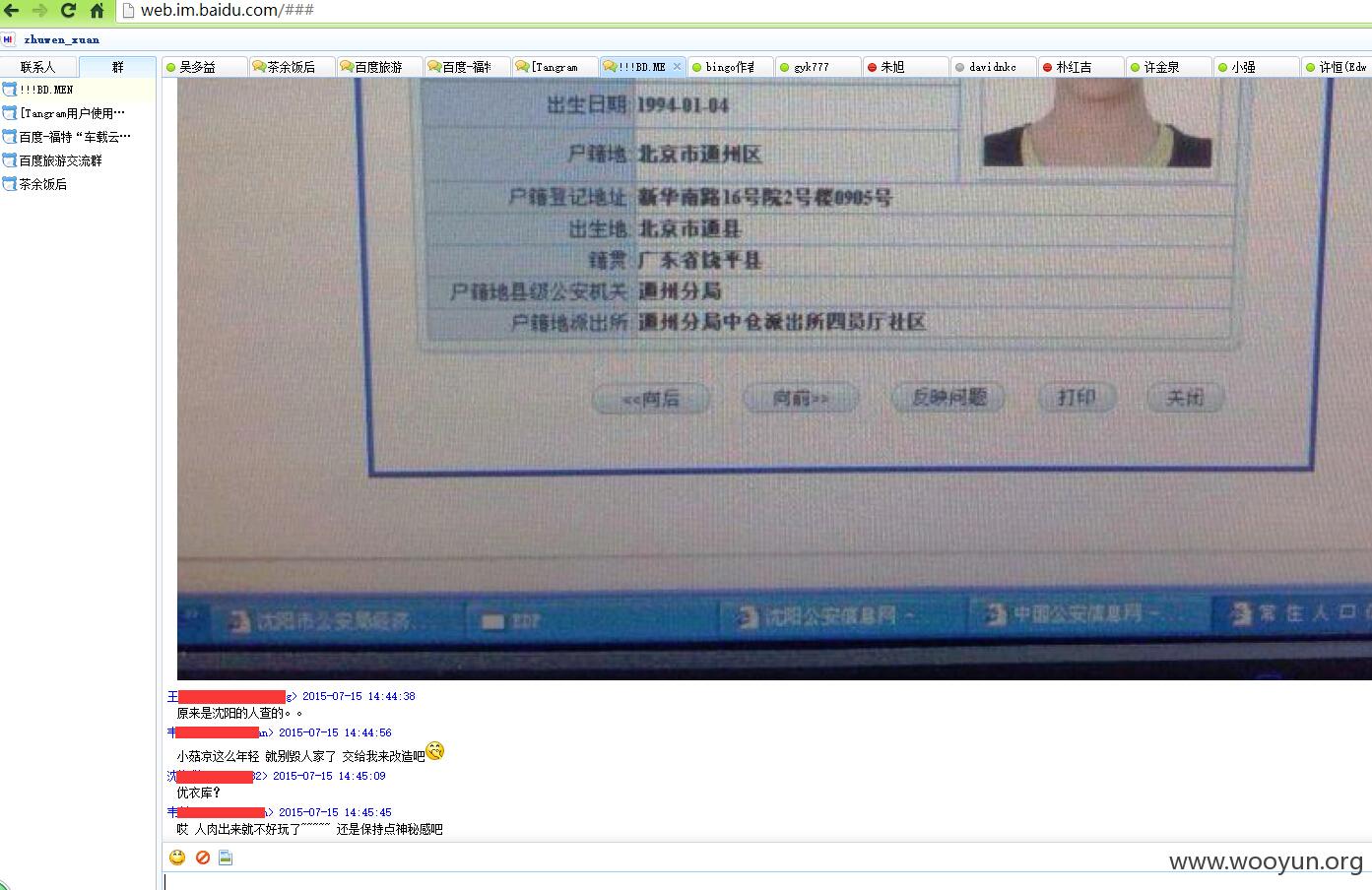

百度HI:

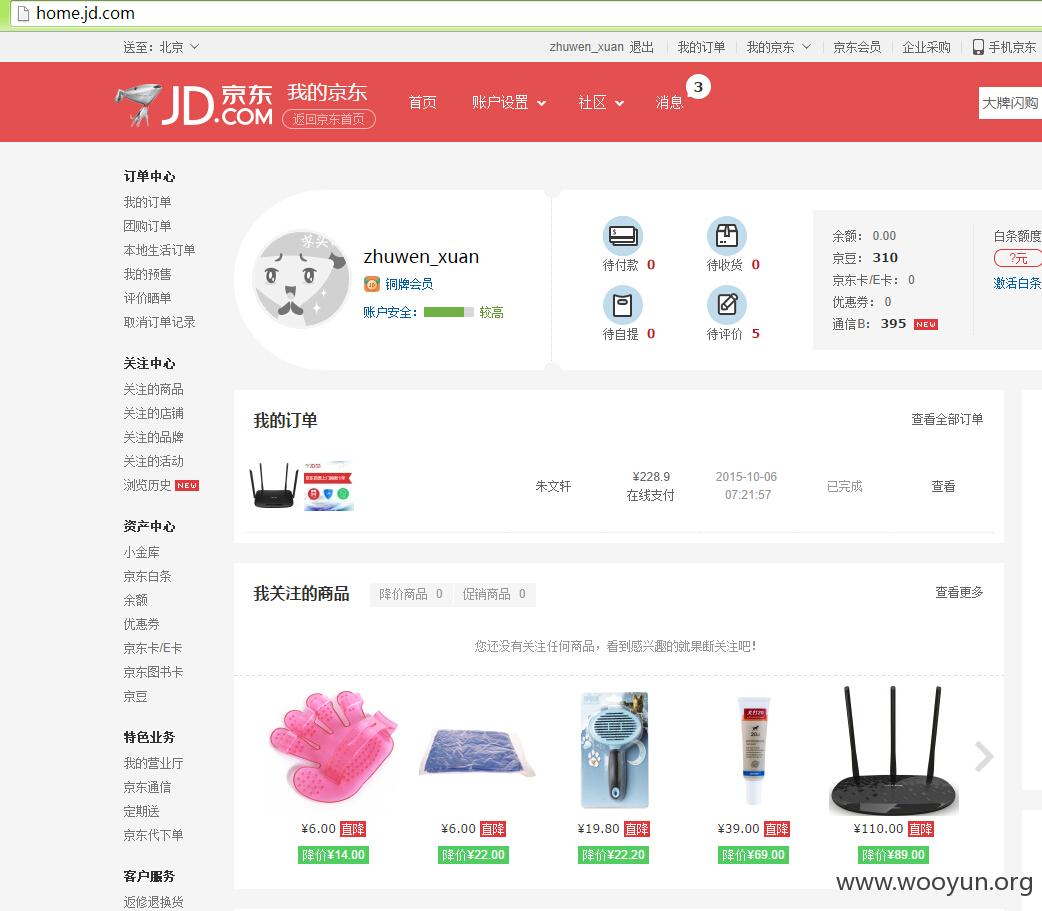

京东:

...ok 人懒先这样吧

漏洞证明:

···

修复方案:

加强安全意识

怎么说他也是二进百度啊

版权声明:转载请注明来源 爱上平顶山@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-10-10 19:58

厂商回复:

感谢提交

最新状态:

2015-10-21:已经修复