漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145472

漏洞标题:北京医院科研管理系统弱口令及连环信息泄露

相关厂商:cncert国家互联网应急中心

漏洞作者: 道极

提交时间:2015-10-11 20:53

修复时间:2015-11-30 11:12

公开时间:2015-11-30 11:12

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-11: 细节已通知厂商并且等待厂商处理中

2015-10-16: 厂商已经确认,细节仅向厂商公开

2015-10-26: 细节向核心白帽子及相关领域专家公开

2015-11-05: 细节向普通白帽子公开

2015-11-15: 细节向实习白帽子公开

2015-11-30: 细节向公众公开

简要描述:

如上

详细说明:

首先有个注入,http://**.**.**.**/wap/category.php?cat_id=16

提乌云了,但是乌云说重复了,搜了一下这么长时间了还没有修复也是醉了

这个注入提供了信息来源,这是前奏

然后,谷歌找找, 关键字:密码

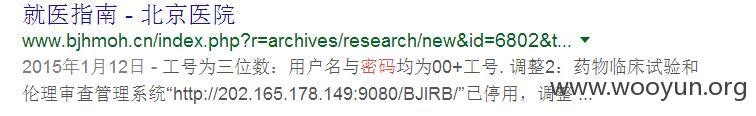

http://**.**.**.**/index.php?r=archives/research/new&id=6802&t=1443190140

泄露了北京医院科研管理系统的登陆口令组合方式

利用注出来的员工工号组合一下即可登陆

然而,这还没完,谷歌再翻一页

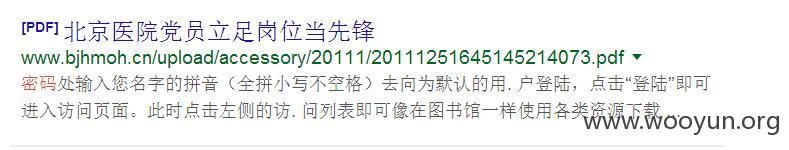

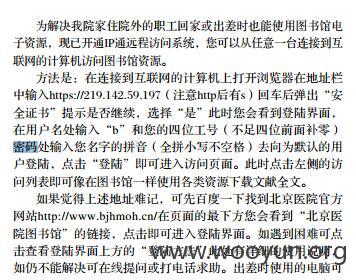

点进去是个内刊,搜索一下

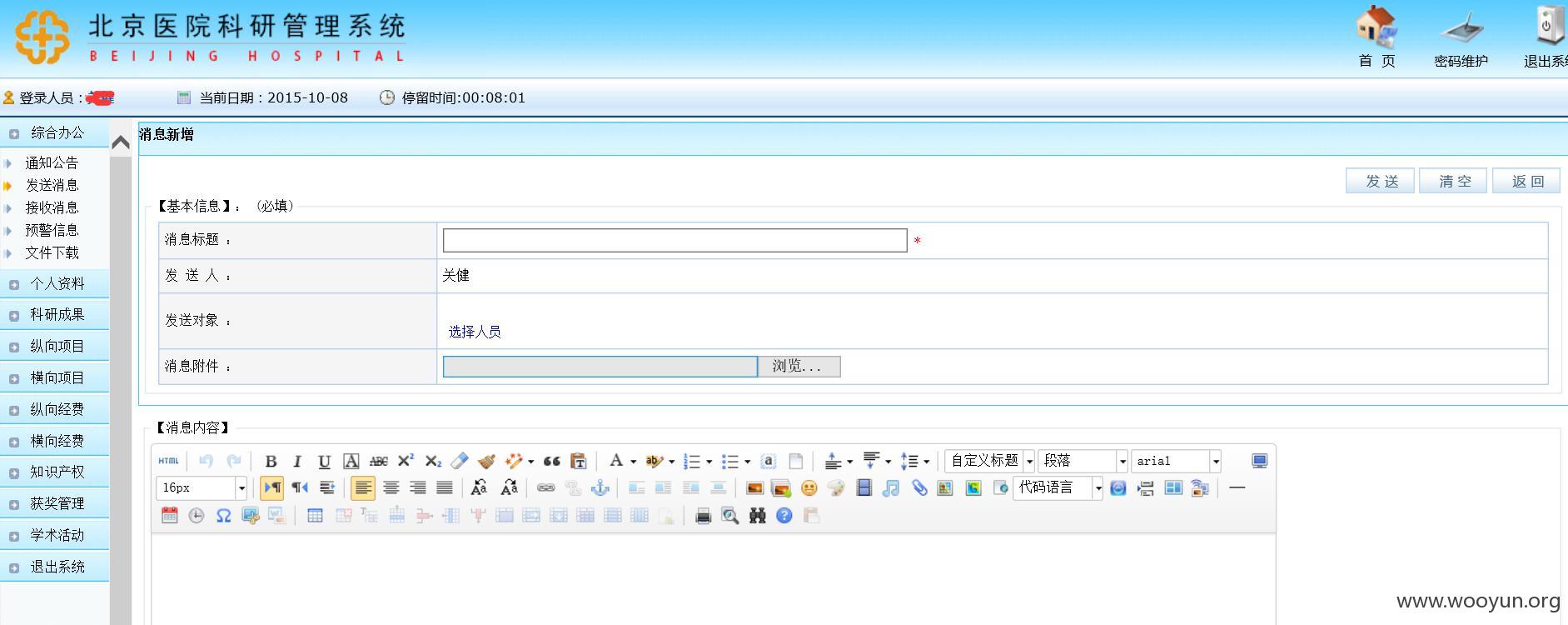

尝试登陆**.**.**.**

然而图书馆首页还有一堆账号密码:中国知网、健康数字报、万方数据、大一网

随便登陆一个试试

email地址亮了,是个89年的小伙的邮箱地址,此人正在找对象

泄露了医院单位的订单号

然后呢?然而这还没完,谷歌再翻一翻

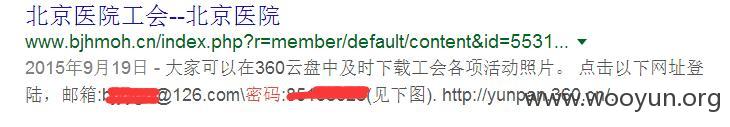

http://**.**.**.**/index.php?r=member/default/content&id=5531&t=1441623678网盘信息页面

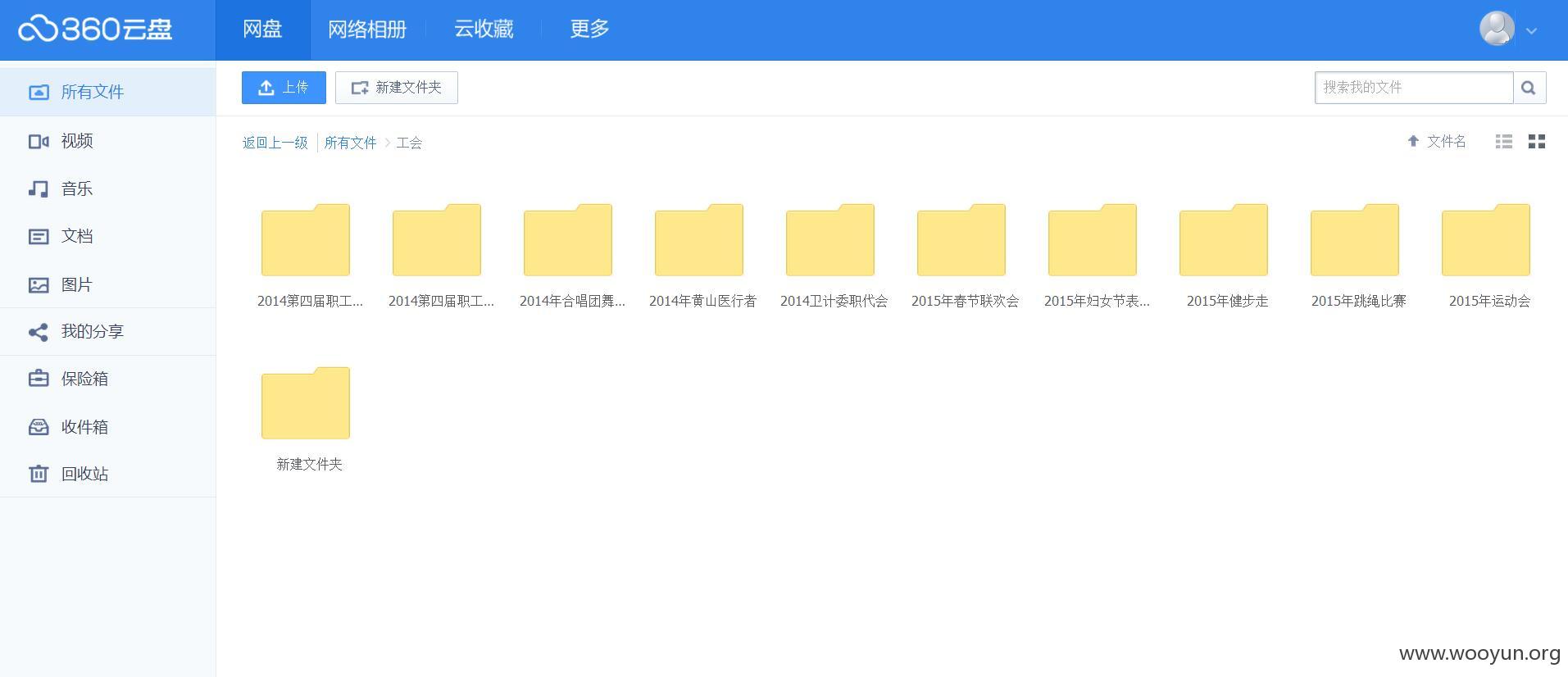

登录北京医院的360云盘

好吧,到此信息泄露的差不多了吧,加强边界管理啊,别把对外开放的网站当做内网

漏洞证明:

如上

修复方案:

加强边界管理

版权声明:转载请注明来源 道极@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-10-16 11:11

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给北京分中心,由其后续协调网站管理单位处置

最新状态:

暂无