漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143723

漏洞标题:看我如何获取某艺术类高校200多个邮箱账号和密码的

相关厂商:CCERT教育网应急响应组

漏洞作者: 洞主

提交时间:2015-10-06 21:39

修复时间:2015-11-22 09:20

公开时间:2015-11-22 09:20

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-06: 细节已通知厂商并且等待厂商处理中

2015-10-08: 厂商已经确认,细节仅向厂商公开

2015-10-18: 细节向核心白帽子及相关领域专家公开

2015-10-28: 细节向普通白帽子公开

2015-11-07: 细节向实习白帽子公开

2015-11-22: 细节向公众公开

简要描述:

南京艺术学院是江苏省唯一的综合性艺术院校,也是我国独立建制创办最早并延续至今的高等艺术学府。经过一个世纪的建设和发展,南京艺术学院经风雨而茁壮,历沧桑而弥坚,已发展成为在国内外卓有影响的综合性高等艺术学府。

根据学校官网显示,学校座落于历史与现代交相辉映的南京主城区内,学校占地700余亩,校舍面积30万平方米。在校生总数11394人,其中校普通本科生9145名,博士生129名,硕士生875名,留学生120余名,成人本科生675人,附中学生450余名

详细说明:

邮件管理平台,http://**.**.**.**/admin/

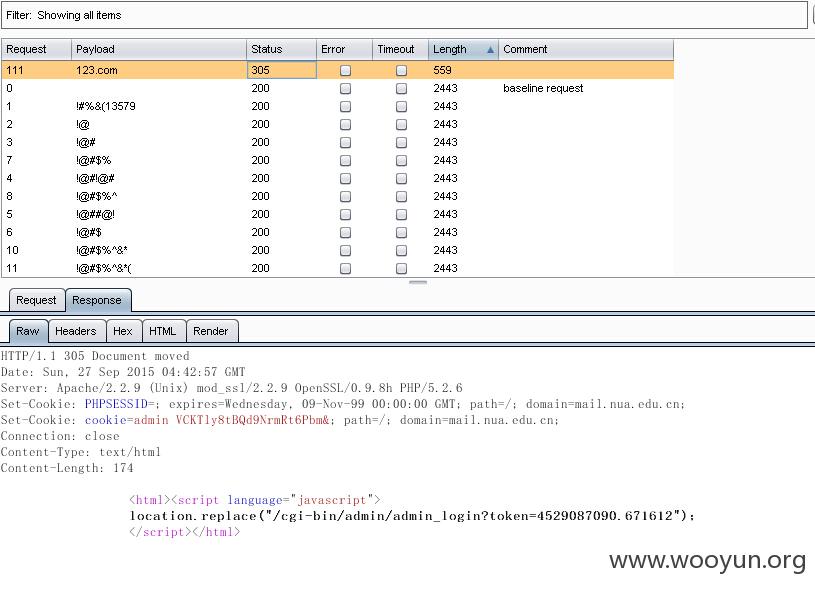

使用burp suit进行抓包后对admin用户进行暴力破解:

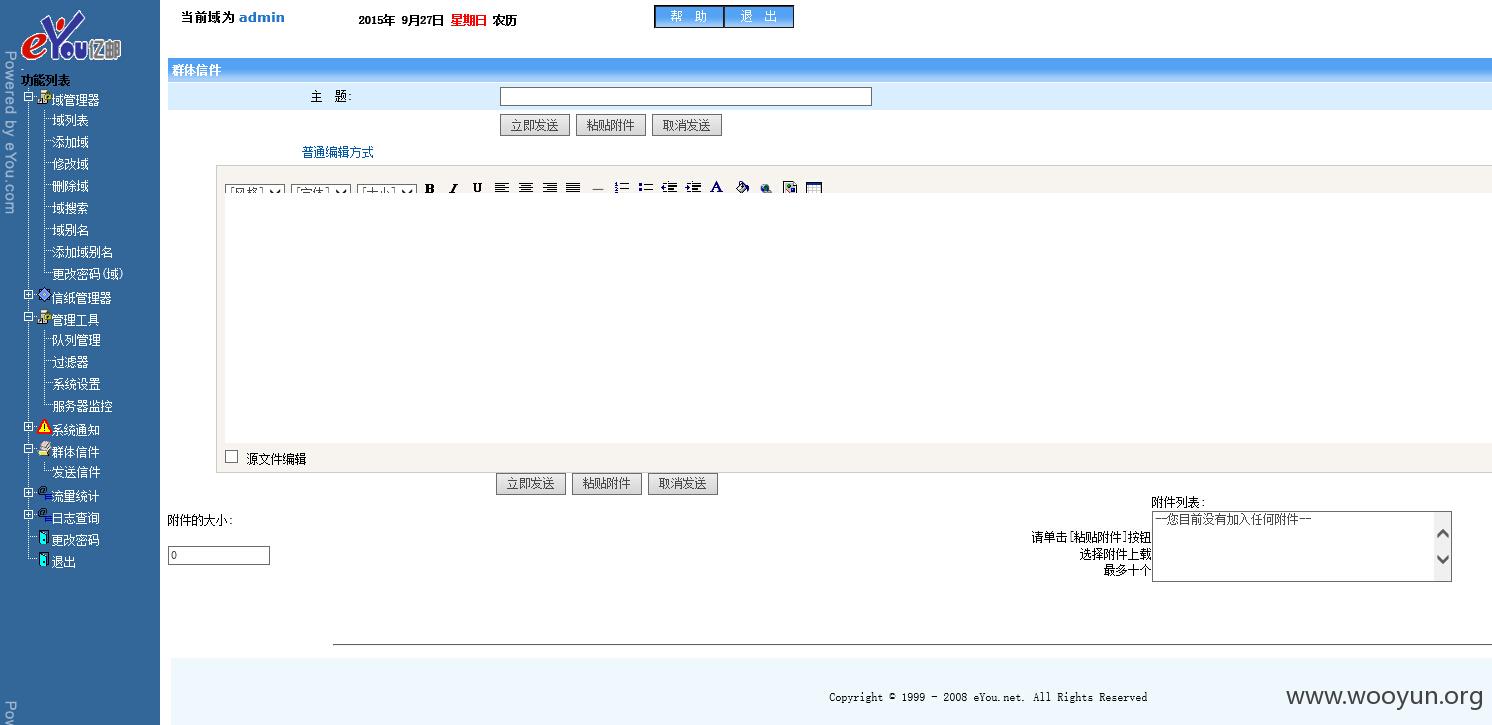

得出admin口令为 **.**.**.** 登陆成功,发现没有什么特别有用的,但可以群发邮件:

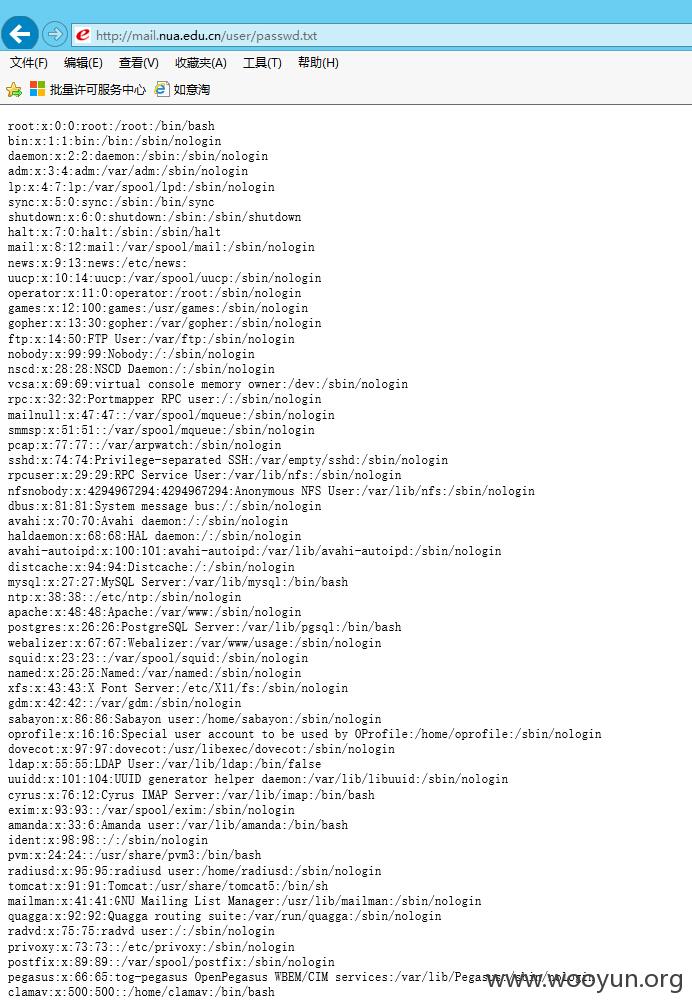

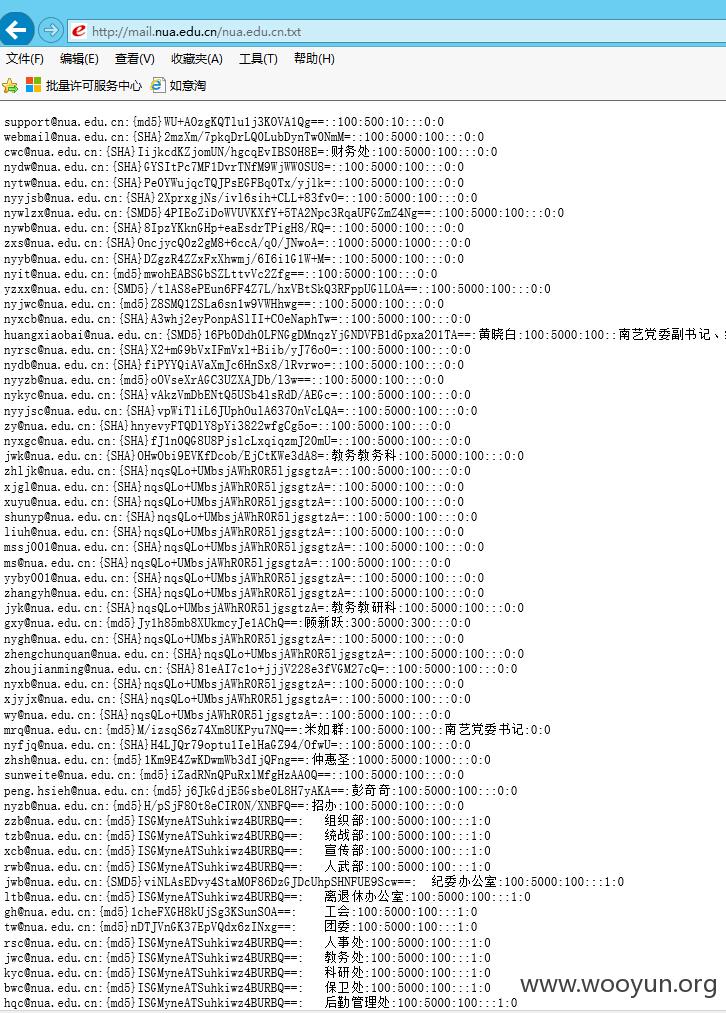

失望之余,在对页面进行遍历时发现了2个比较有意思的文件,passwd.txt和**.**.**.**.txt 尝试直接http访问,

http://**.**.**.**/user/passwd.txt

http://**.**.**.**/**.**.**.**.txt

惊喜来了(审核人员请加码):

服务器passwd配置信息:

所有邮箱账号、密码、使用人或部门(大概200多个账号)

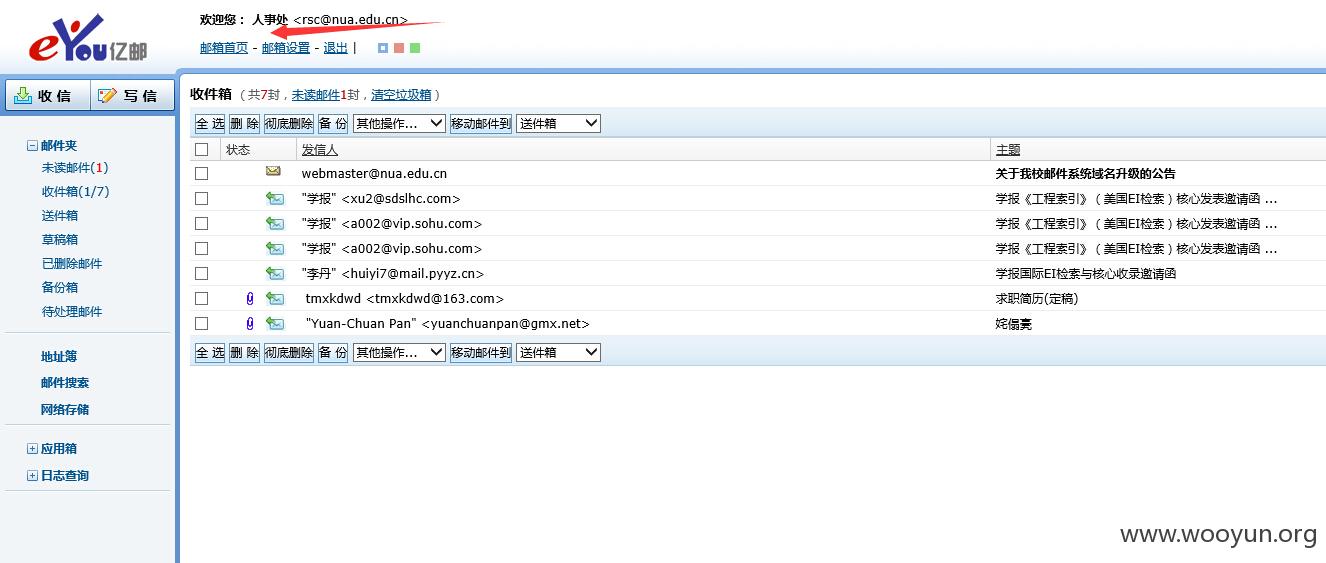

以账号rsc@**.**.**.**为例,对其密码ISGMyneATSuhkiwz4BURBQ进行MD5解密,得到密码为888888,貌似大量密码均为888888,登录成功:

时间关系未继续对关联的oa系统进行测试。

漏洞证明:

修复方案:

修复弱口令(包括管理员用户和普通用户)、互联网登录页面增加验证码和双因素认证,删除服务器上敏感配置文件。

对互联网入口做完整的渗透扫描,邮件管理平台貌似还存在XSS,没仔细看。

版权声明:转载请注明来源 洞主@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-10-08 09:19

厂商回复:

通知处理中

最新状态:

暂无