漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143174

漏洞标题:蘑菇街部分用户密码泄露

相关厂商:蘑菇街

漏洞作者: pandas

提交时间:2015-09-24 13:54

修复时间:2015-11-08 14:36

公开时间:2015-11-08 14:36

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:7

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-24: 细节已通知厂商并且等待厂商处理中

2015-09-24: 厂商已经确认,细节仅向厂商公开

2015-10-04: 细节向核心白帽子及相关领域专家公开

2015-10-14: 细节向普通白帽子公开

2015-10-24: 细节向实习白帽子公开

2015-11-08: 细节向公众公开

简要描述:

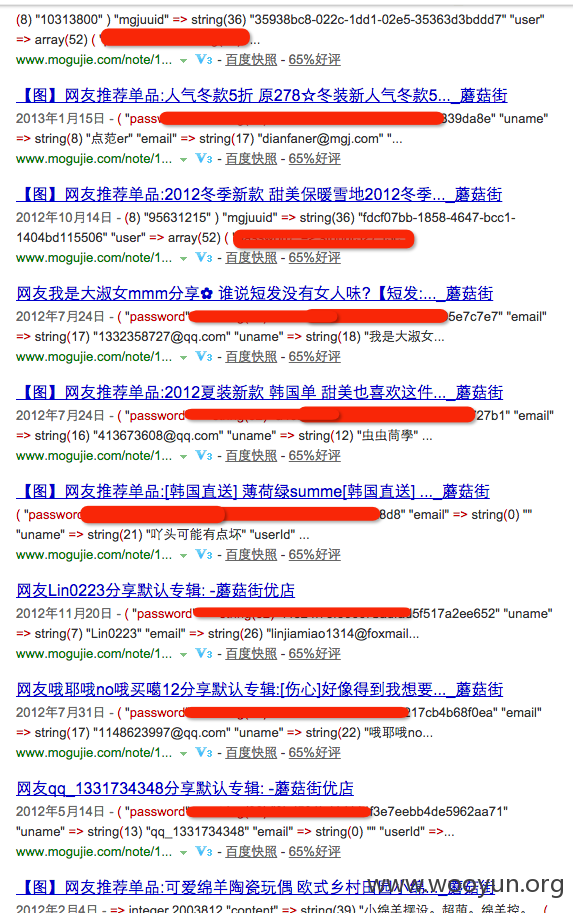

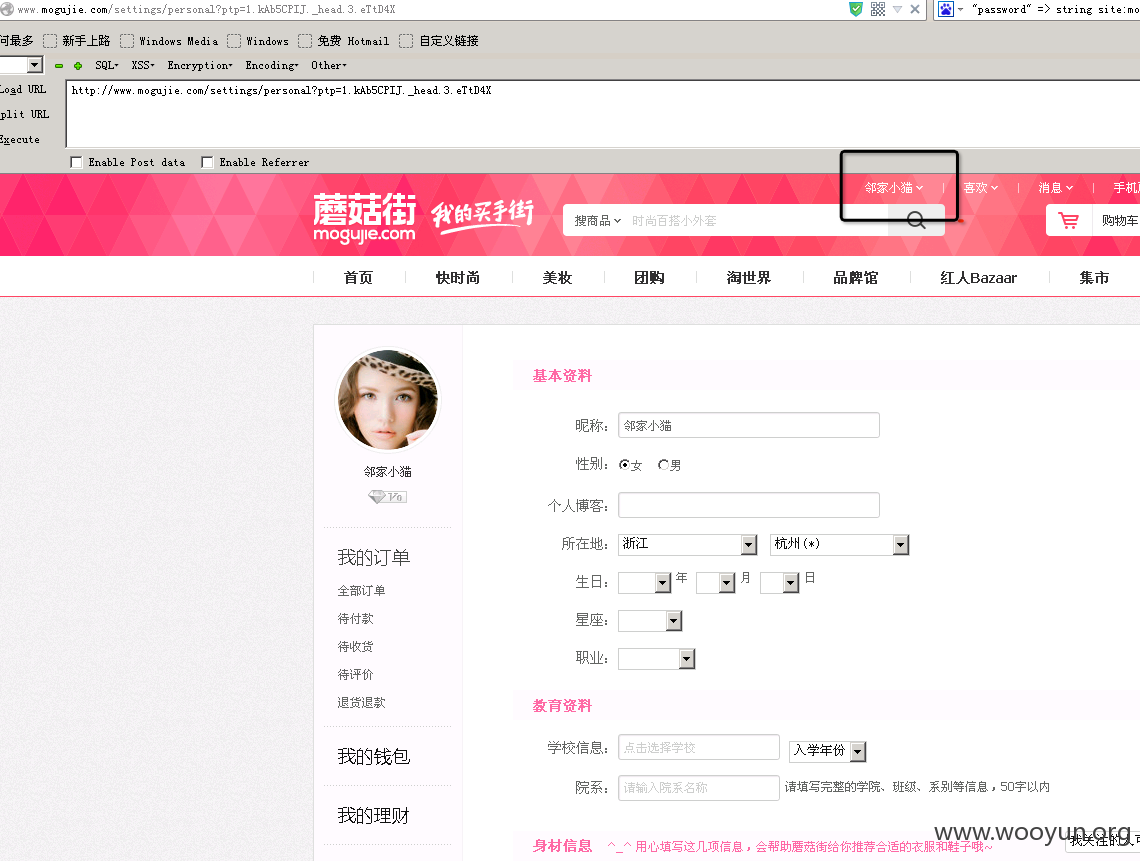

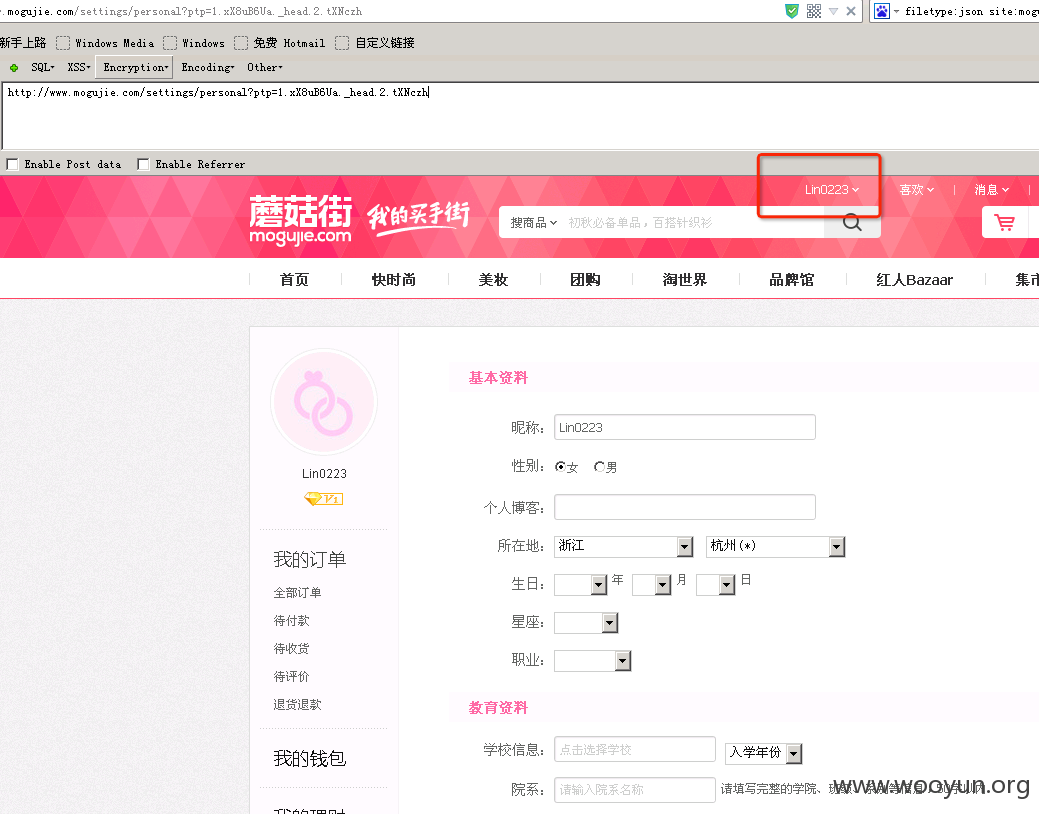

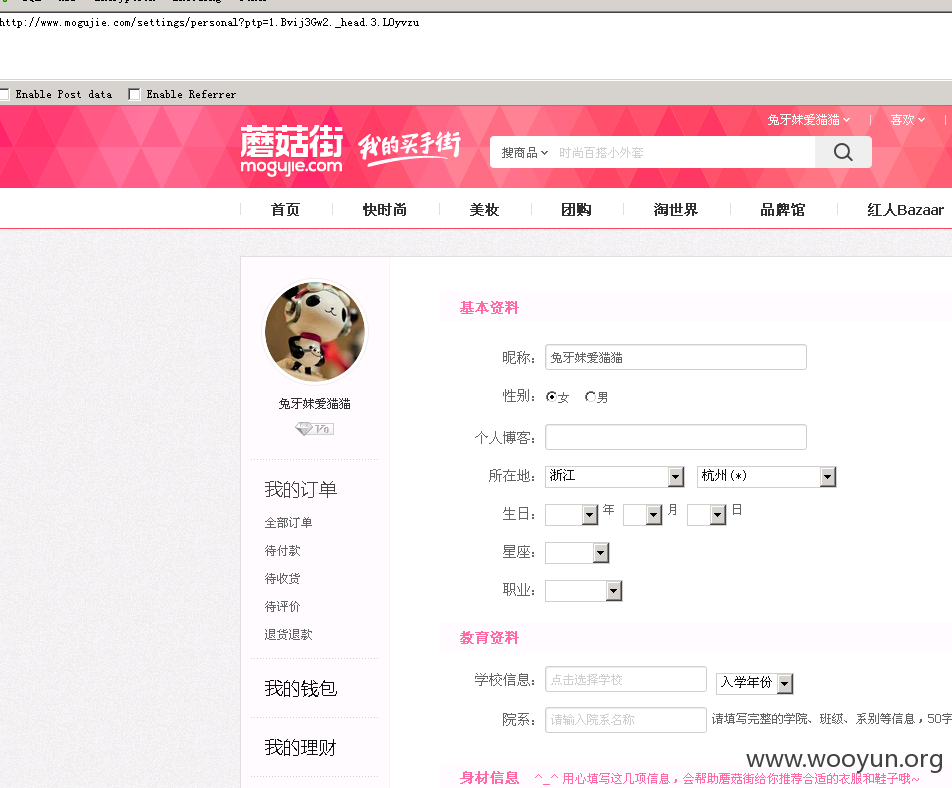

昨天玩CTF过程中无意发现利用某些搜索引擎可以搜到蘑菇街部分用户的信息,包括用户名、邮箱、密码hash等,因为不是很明白其中的原理,所以发到乌云来问下厂商这种问题的原因以及修复上有什么好的建议。

详细说明:

漏洞证明:

修复方案:

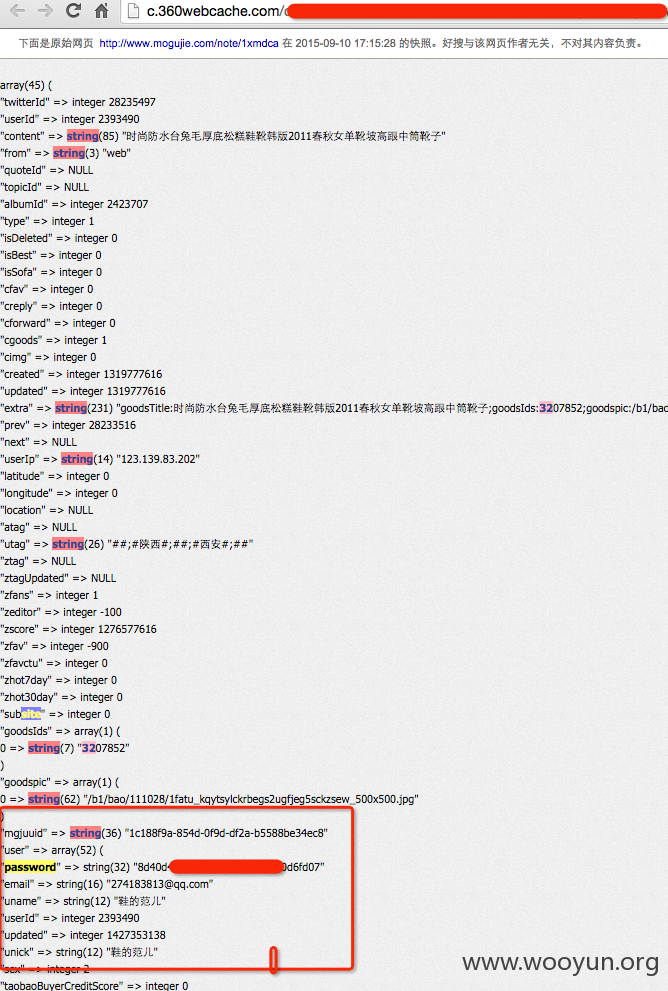

我原先的猜想是某处json接口被搜索引擎爬到了,导致敏感信息的泄露。

但是令我奇怪的是360的快照是9-10号的,源码中发现

,貌似是程序猿自己debug调试导致的?

版权声明:转载请注明来源 pandas@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-09-24 14:34

厂商回复:

感谢提交,改天我请你去皇后喝一杯。。。

最新状态:

暂无