漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0142471

漏洞标题:安徽某银行主站系统后台弱口令2枚导致系统后台沦陷&各种敏感操作(附送XSS一枚)

相关厂商:jdrcb.net

漏洞作者: 路人甲

提交时间:2015-09-23 09:02

修复时间:2015-11-08 17:48

公开时间:2015-11-08 17:48

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-23: 细节已通知厂商并且等待厂商处理中

2015-09-24: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-10-04: 细节向核心白帽子及相关领域专家公开

2015-10-14: 细节向普通白帽子公开

2015-10-24: 细节向实习白帽子公开

2015-11-08: 细节向公众公开

简要描述:

千里之堤毁于蚁穴...(这么晚了,还在提交漏洞,能否来点高rank..)

详细说明:

安徽旌德农商行系统后台存在超级管理员弱口令2枚,导致系统沦陷以及后台各种敏感操作。

漏洞证明:

湖南旌德农商行系统后台存在超级管理员弱口令2枚,导致系统沦陷以及后台各种敏感操作。

后台登录地址:http://**.**.**.**/admin.php?c=index&ac=login

两枚弱口令分别为(都是超级管理员):

admin1/731113

admin2/123456

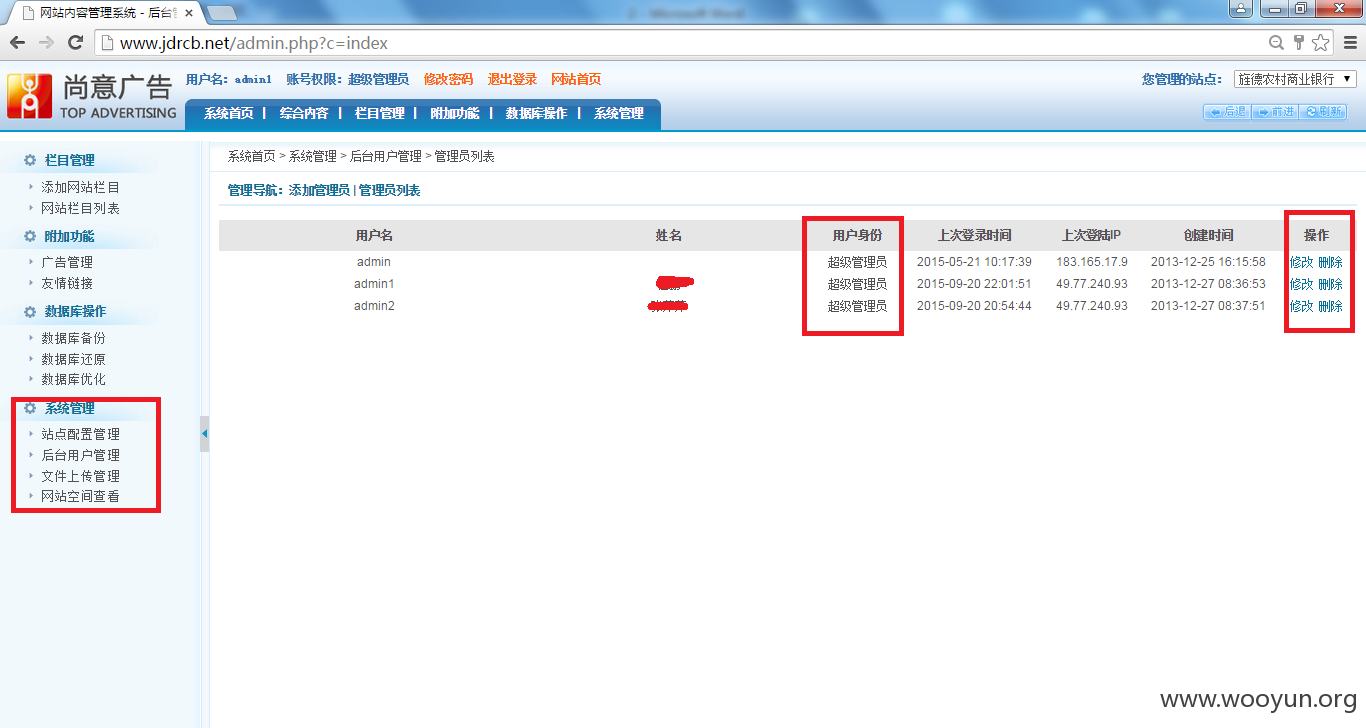

用admin1/731113口令成功登录系统后台。

系统后台包含综合内容、数据库操作、系统管理、附加功能、栏目管理等功能。

一、接下来,那就看看其中的一些重要功能。

1.数据库操作(都是敏感操作,本人仅仅是看了下..)

可以进行数据库备份、数据库还原、数据库优化功能, 竟然还有删除功能…

数据库还原中包含了2013年、2014、2015年三年的备份。

2.系统管理:

包含站点配置管理、后台用户管理、文件上传管理、网站空间查看四大功能。

站点配置功能可修篡改系统前台信息

后台用户管理,可以删除、修改管理员密码等信息。

文件上传管理,可以查看、删除上传的文件。

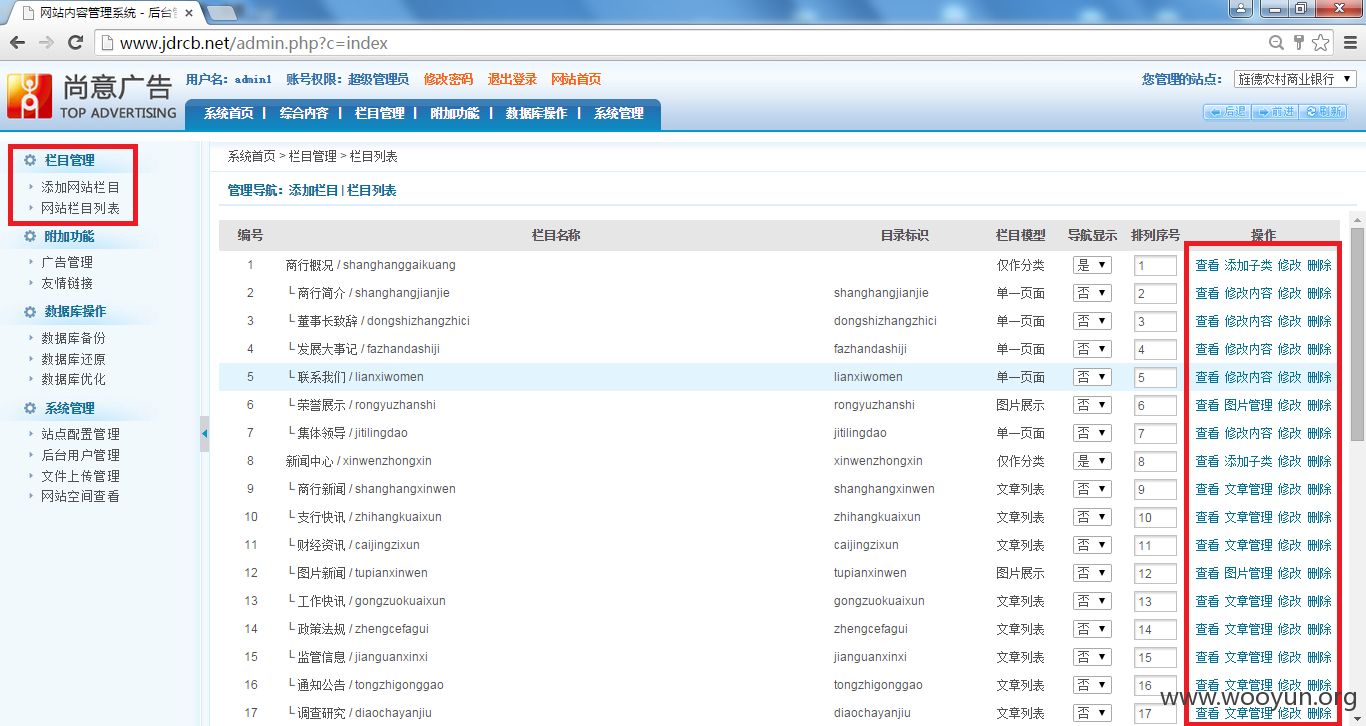

3.栏目管理:

可以添加网站前台的网站栏目以及网站栏目列表(也就是可以篡改前台页面信息)

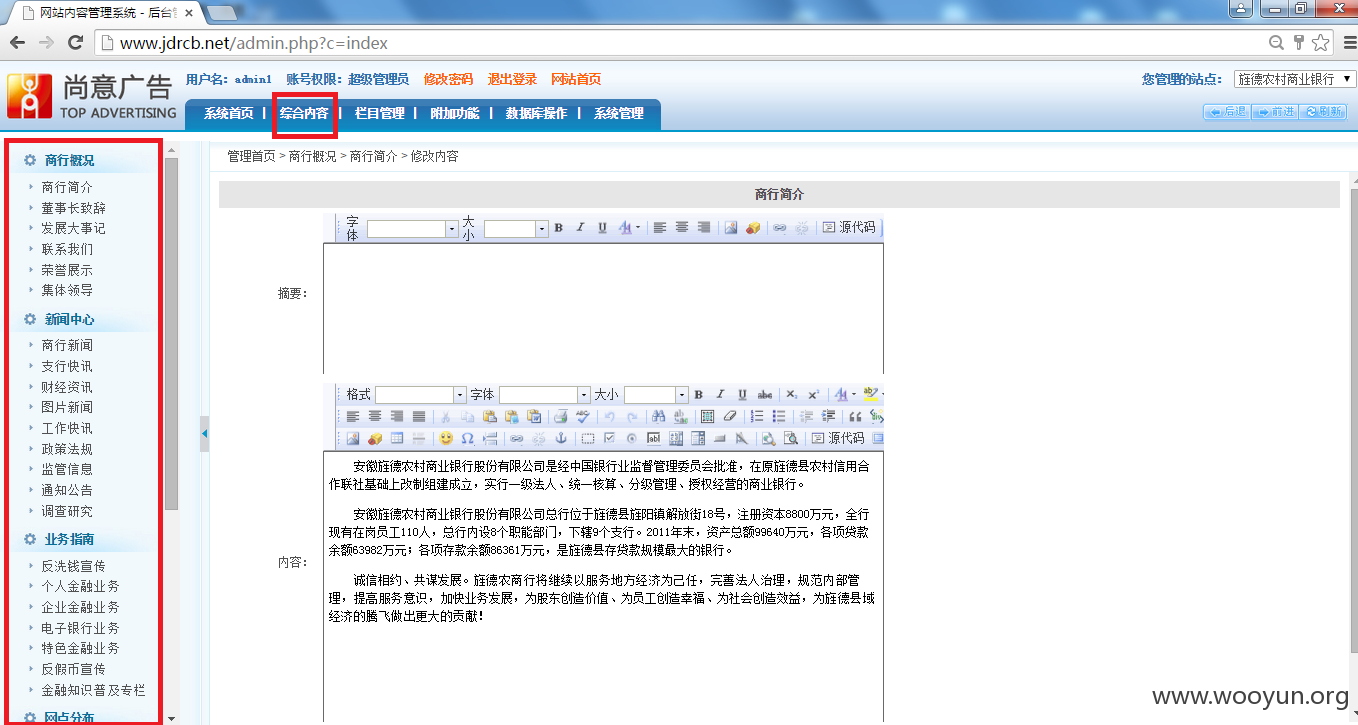

4.综合内容:

包含商行概况、新闻中心、业务指南、专题报道、企业文化、留言反馈、会员中心、文明服务之星。(以上信息都可以任意修改,导致前台信息被篡改,进而影响银行形象….)

5.附加功能:(篡改友情链接可以使网站链接到任何其非法网站…)

包含广告管理、友情链接。

OK,后台功能操作都比较敏感,截图到此。

使用admin2/123456登录成功截图如下(两个账号都是超级管理员,后台可操作的功能相同)

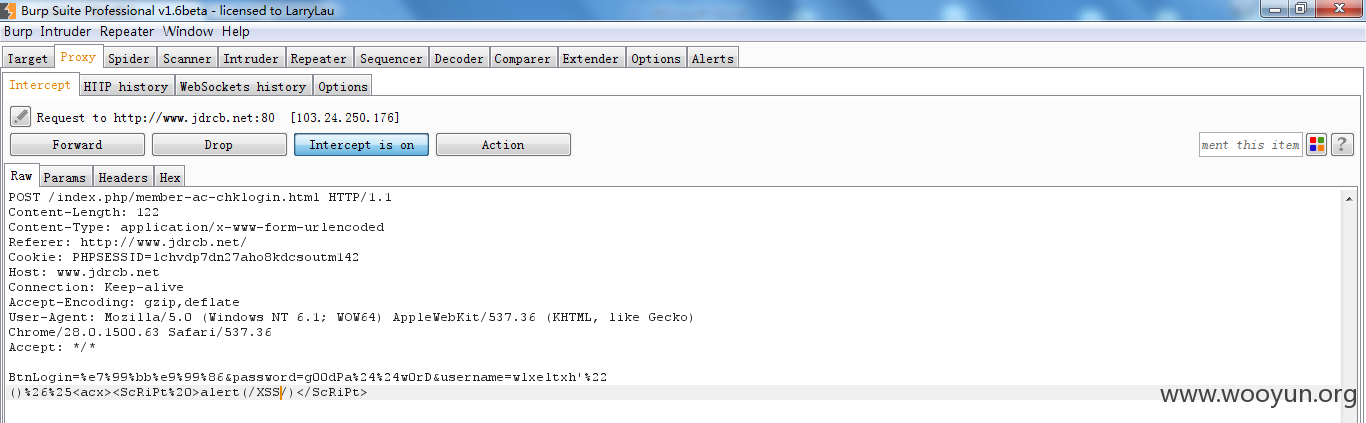

二、XSS一枚

首页登录,使用burpsuite拦截

构造如下数据包提交:

系统响应如下:

OK,问题证明到此结束。

修复方案:

修改弱口令,前台字符过滤...

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-09-24 17:47

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向银行业信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无