漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141651

漏洞标题:中国电信189通用SQL注入+设计缺陷导致百台设备控制权限以及各种监控截图

相关厂商:中国电信

漏洞作者: 路人甲

提交时间:2015-09-22 15:27

修复时间:2015-09-27 15:28

公开时间:2015-09-27 15:28

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-22: 细节已通知厂商并且等待厂商处理中

2015-09-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

RT

漏洞证明:

首先说一下。‘

http://hb.kandian.189.cn/MobileAdmin/

http://gs.kandian.189.cn/MobileAdmin/

http://gx.kandian.189.cn/MobileAdmin/

http://yn.kandian.189.cn/MobileAdmin/

上面四个站点。后台都存在登录框注入的。。我们测试第一个

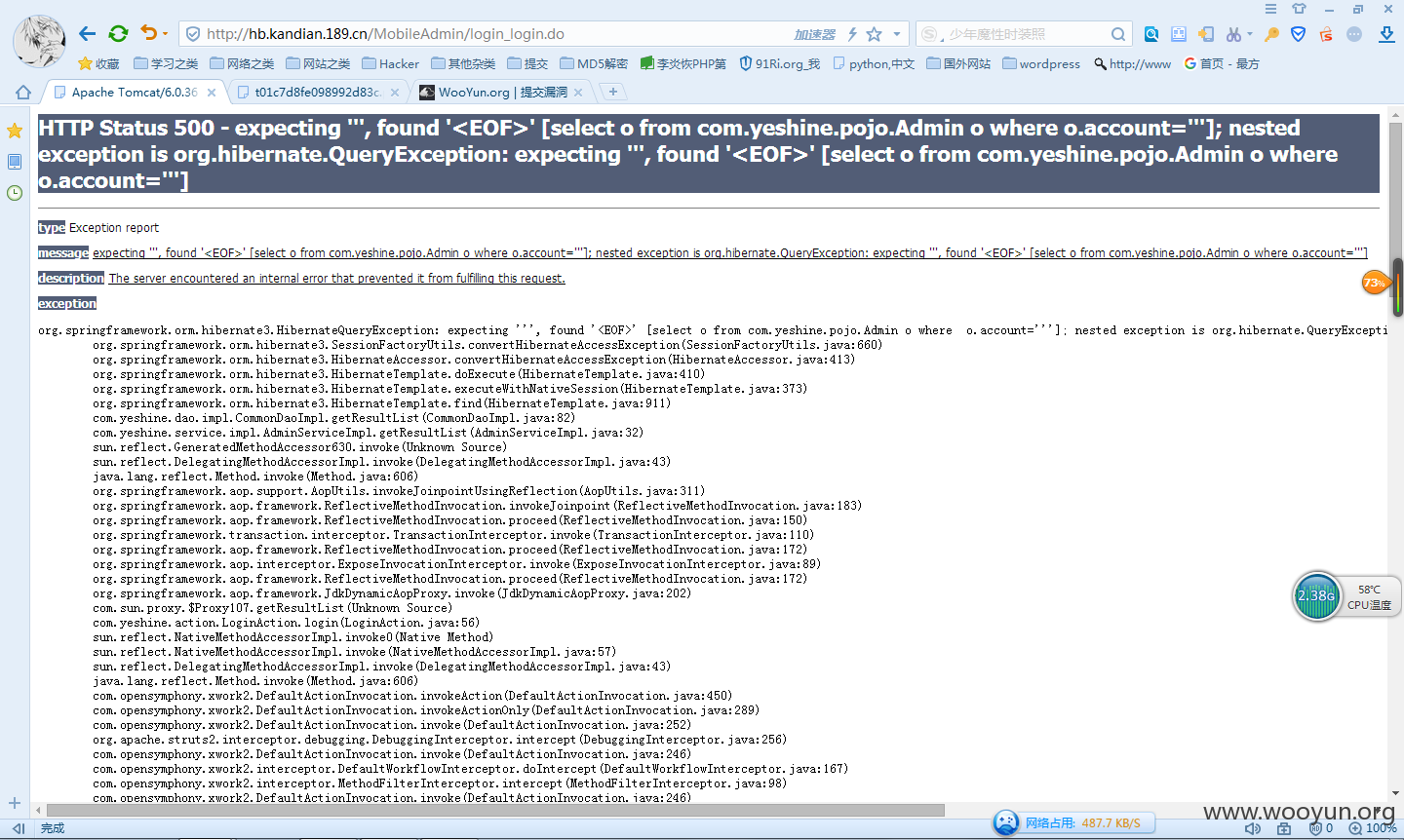

1.http://hb.kandian.189.cn/MobileAdmin/

直接爆出SQL语句了。确实存在SQL注入的。。。

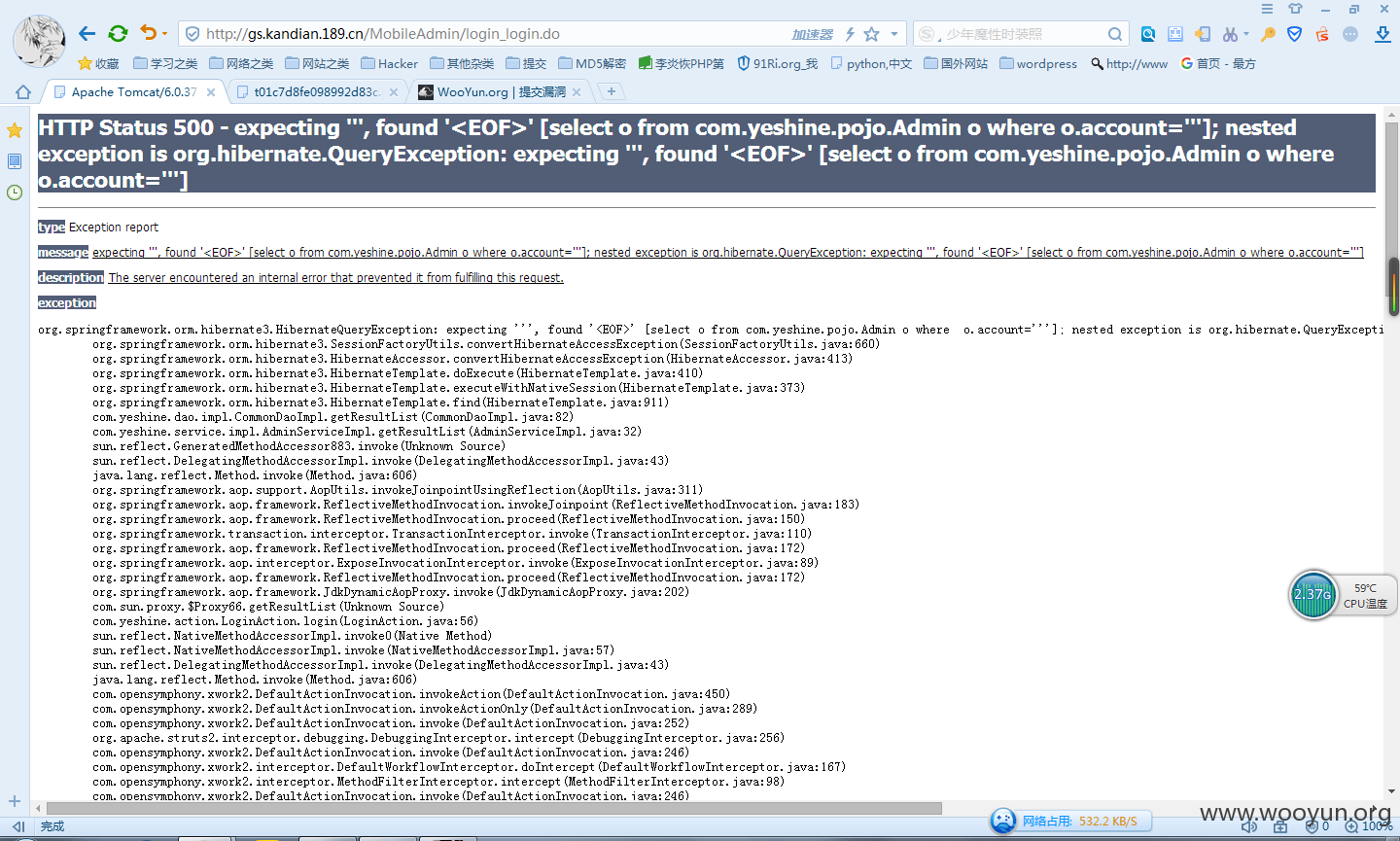

2.http://gs.kandian.189.cn/MobileAdmin/

接下来一个弱口令

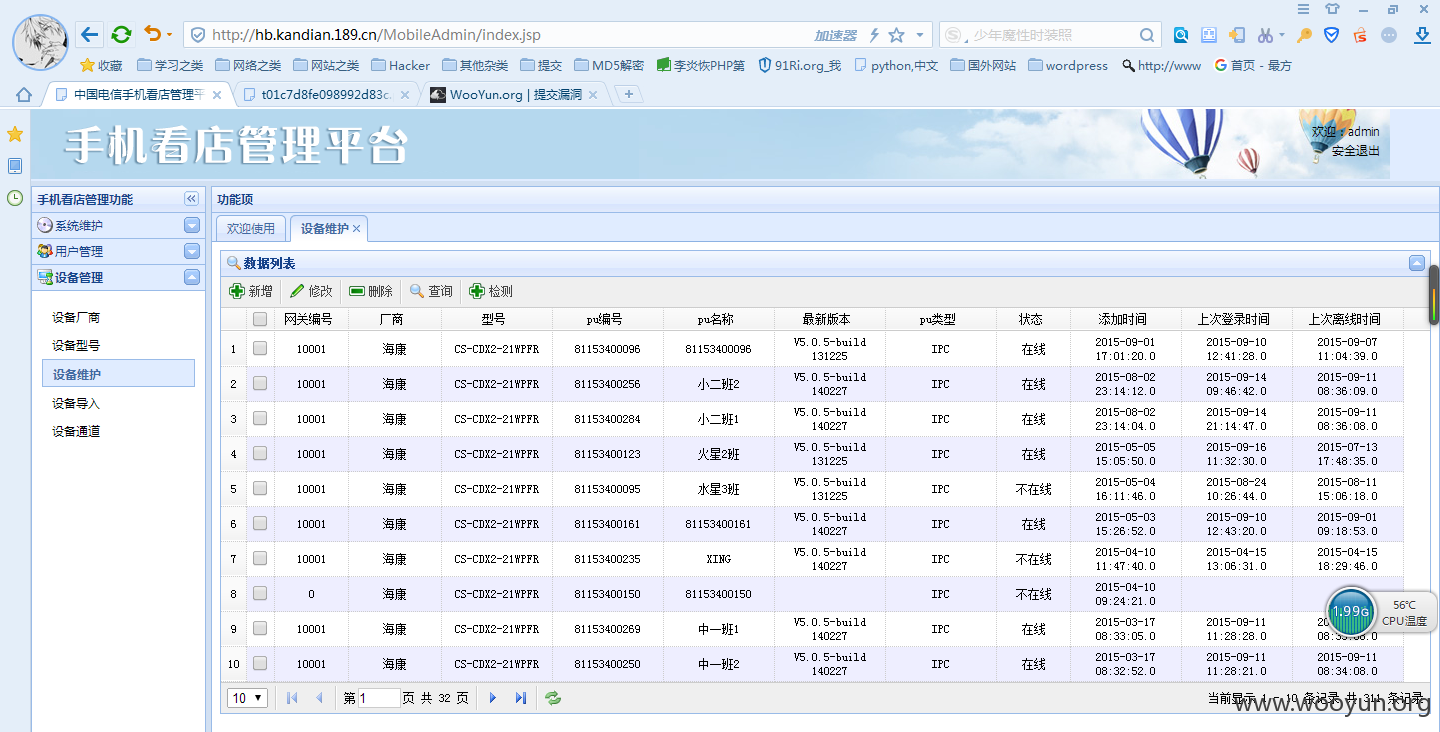

1:http://hb.kandian.189.cn/MobileAdmin/

admin/1qaz2wsx

可控制百台设备。。。

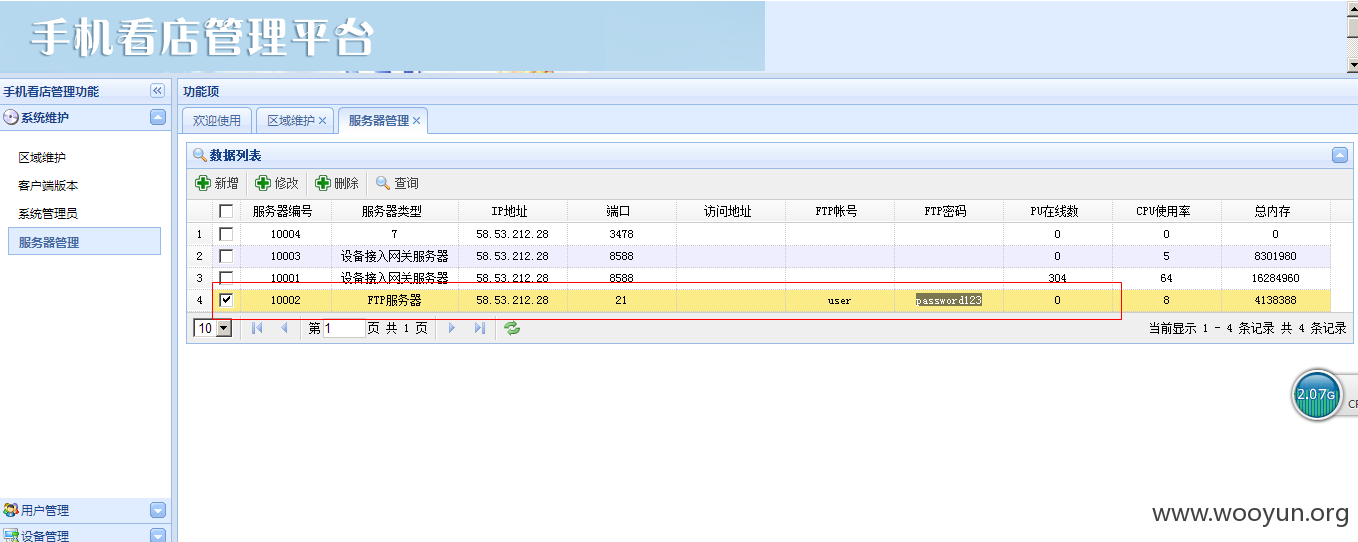

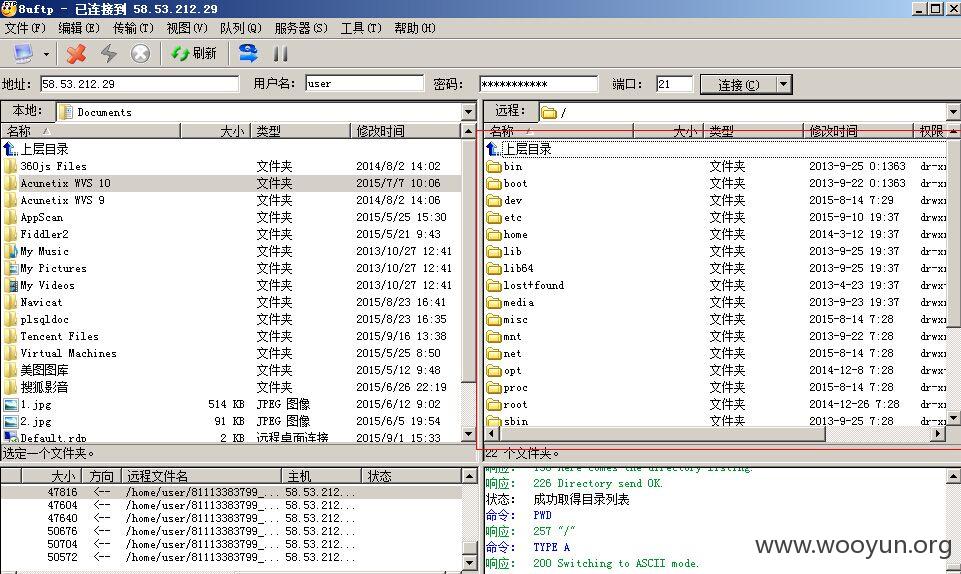

有了FTP.搜噶。。我试试

根据测试弄到两个。。。。

ftp://58.53.212.28/ user password123

ftp://58.53.212.29/ user password123

而且这个FTP的权限非常大。。看我如何拿下shell

在附送上一个后门:http://yn.kandian.189.cn/MessageService/1.jsp ninty

修复方案:

你们更专业

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-27 15:28

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无