漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103681

漏洞标题:翼课网某配置不当项目信息泄露<一>

相关厂商:ekwing.com

漏洞作者: 爱上平顶山

提交时间:2015-03-27 09:39

修复时间:2015-05-11 11:26

公开时间:2015-05-11 11:26

漏洞类型:后台弱口令

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-27: 细节已通知厂商并且等待厂商处理中

2015-03-27: 厂商已经确认,细节仅向厂商公开

2015-04-06: 细节向核心白帽子及相关领域专家公开

2015-04-16: 细节向普通白帽子公开

2015-04-26: 细节向实习白帽子公开

2015-05-11: 细节向公众公开

简要描述:

翼课网Ekwing:

基于课堂的智能化在线教育平台

摩翼信息科技北京研发中心

地址:北京市 亦庄经济技术开发区 西环南路26号

嘉捷双子座A座905

详细说明:

漏洞点:

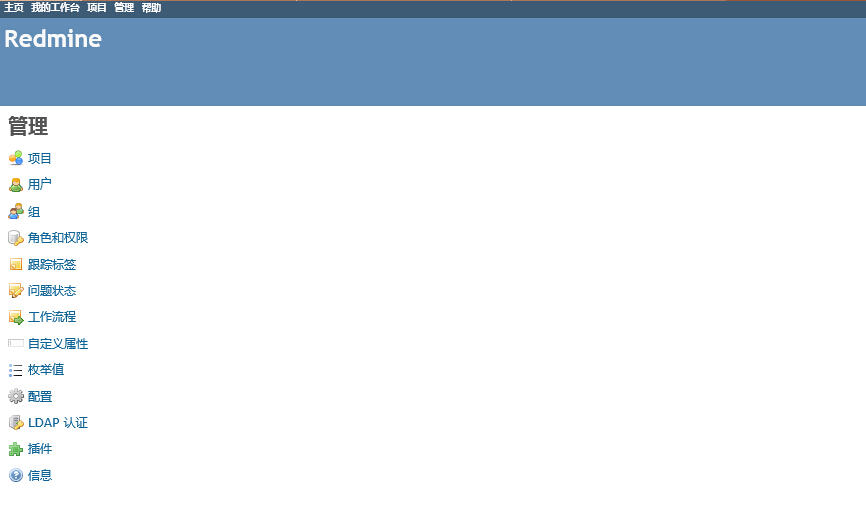

http://115.29.16.20:6000/admin

admin admin

Redmine弱口令

Environment:

Redmine version 2.3.4.stable

Ruby version 1.9.3-p392 (2013-02-22) [x86_64-linux]

Rails version 3.2.13

Environment production

Database adapter Mysql2

然后 所有的mail都出来了·~

0.

漏洞证明:

···

修复方案:

···

版权声明:转载请注明来源 爱上平顶山@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-03-27 11:25

厂商回复:

感谢白帽子。后续采取措施杜绝安全隐患。

最新状态:

暂无