漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141230

漏洞标题:中航安盟保险有限公司严重漏洞可导致大量敏感信息泄露

相关厂商:中航安盟保险有限公司

漏洞作者: 路人甲

提交时间:2015-09-17 10:13

修复时间:2015-11-03 19:26

公开时间:2015-11-03 19:26

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-17: 细节已通知厂商并且等待厂商处理中

2015-09-19: 厂商已经确认,细节仅向厂商公开

2015-09-29: 细节向核心白帽子及相关领域专家公开

2015-10-09: 细节向普通白帽子公开

2015-10-19: 细节向实习白帽子公开

2015-11-03: 细节向公众公开

简要描述:

厂商求rank

详细说明:

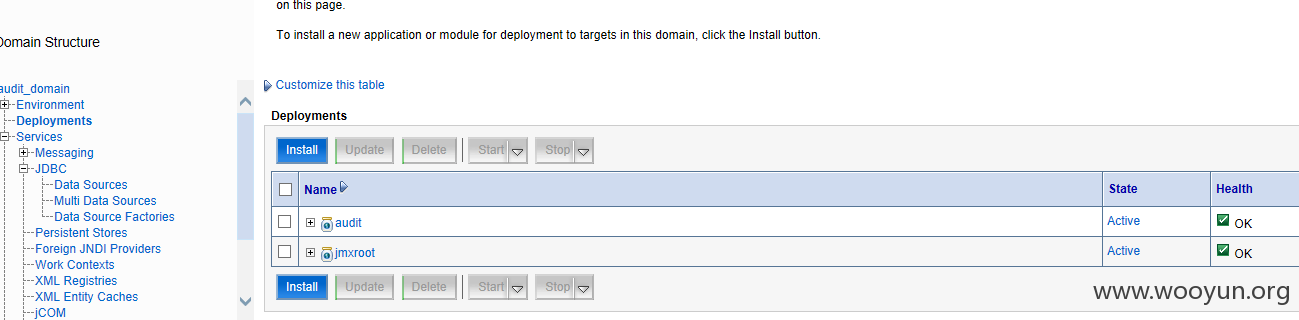

1.官方系统...你们懂的

保险卡激活系统

http://**.**.**.**:20022/i-card/ 弱口令

同时为避免修复前被二次入侵 已经密码修改为 weblogic123654 请厂商知晓

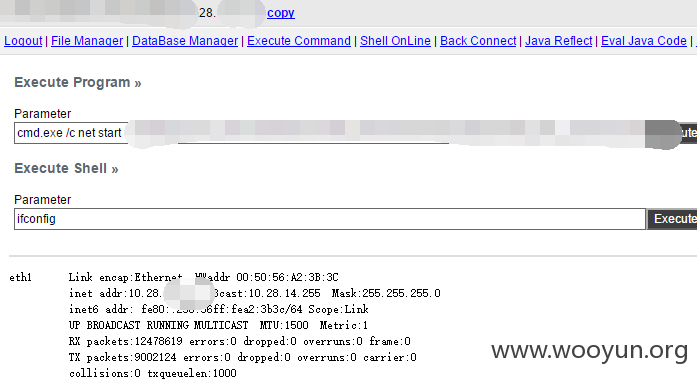

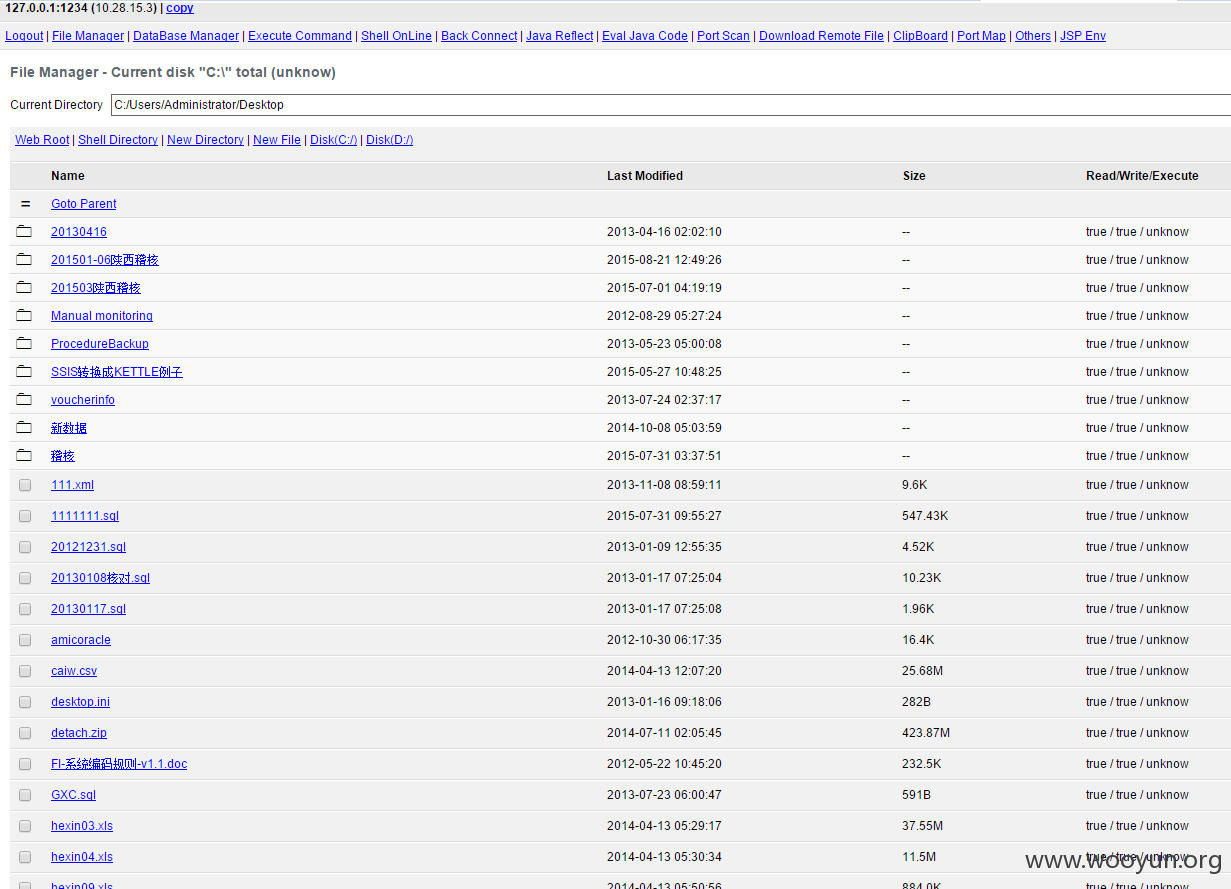

2.shell

3.信息收集

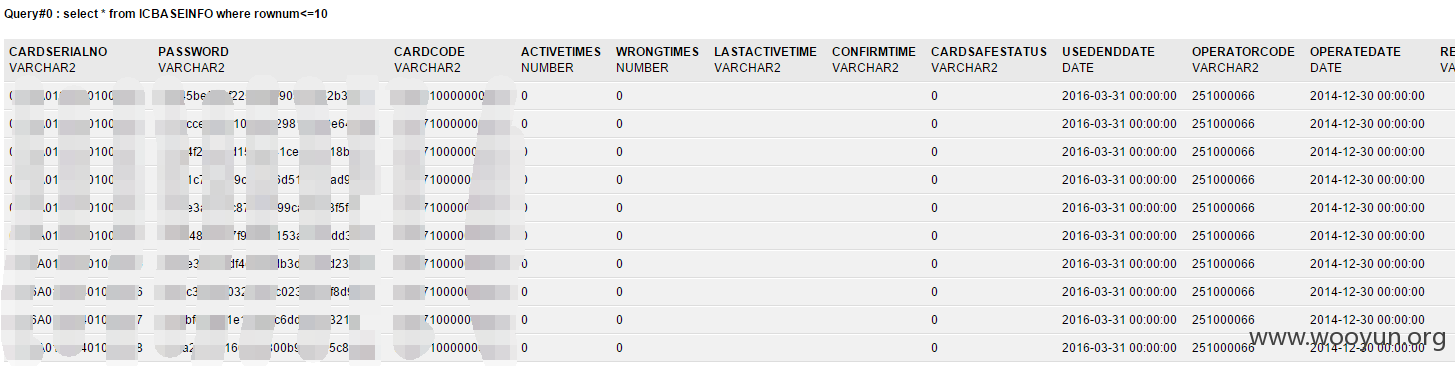

数据源信息

jdbc:oracle:thin:@**.**.**.**:1521/AMACHN

user:card

pass:card

重要的事情放在mask区域说: 大部分账号和密码是一致,同时发现只需登陆一个账号即可查询所有库 账号权限设置不严格 可跨库

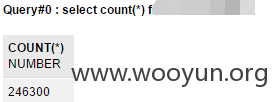

24W 保险卡可随意使用

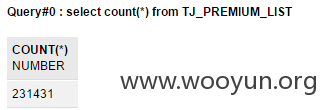

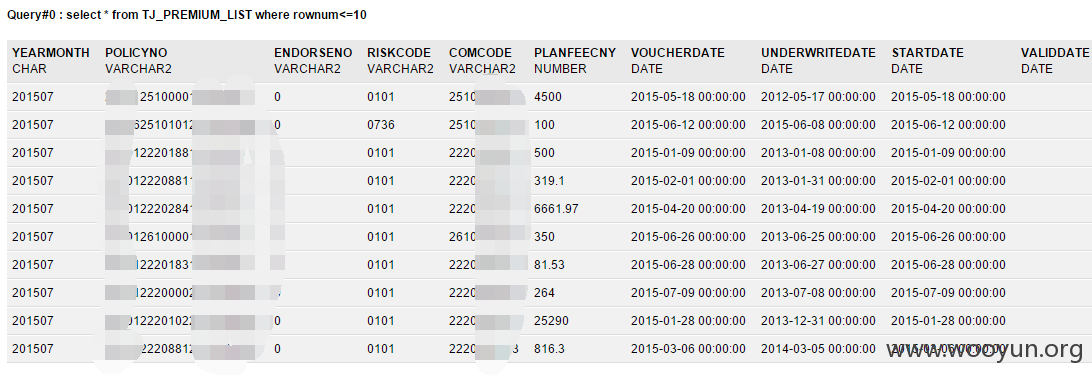

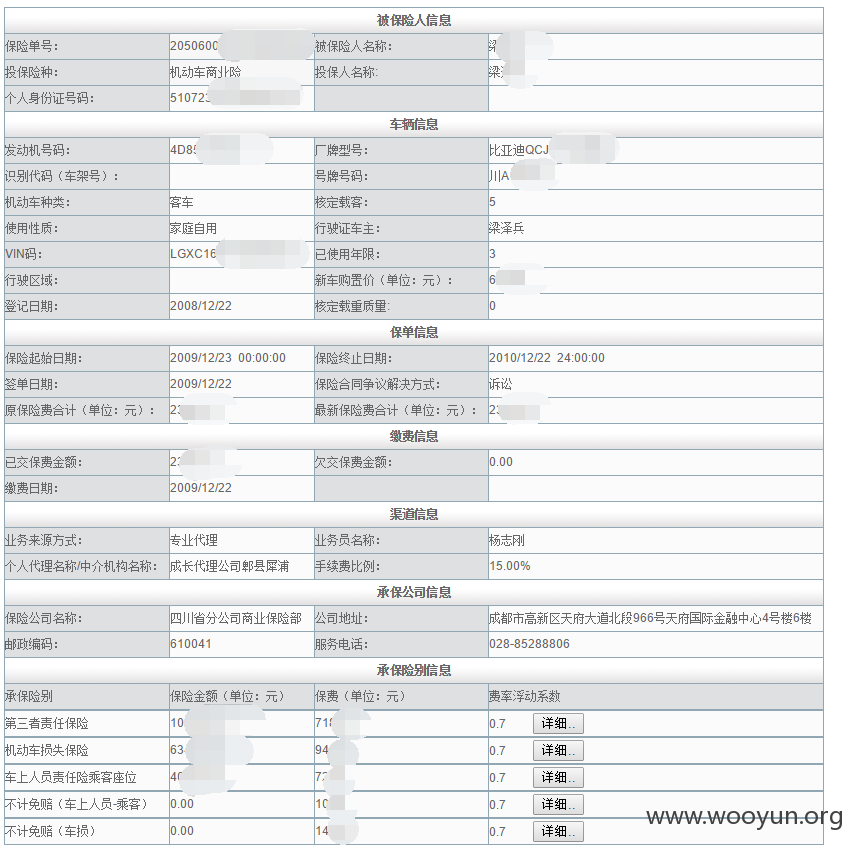

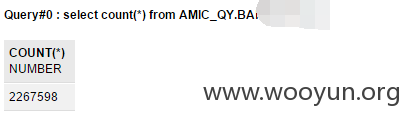

23W 保单以及金额

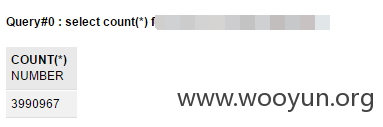

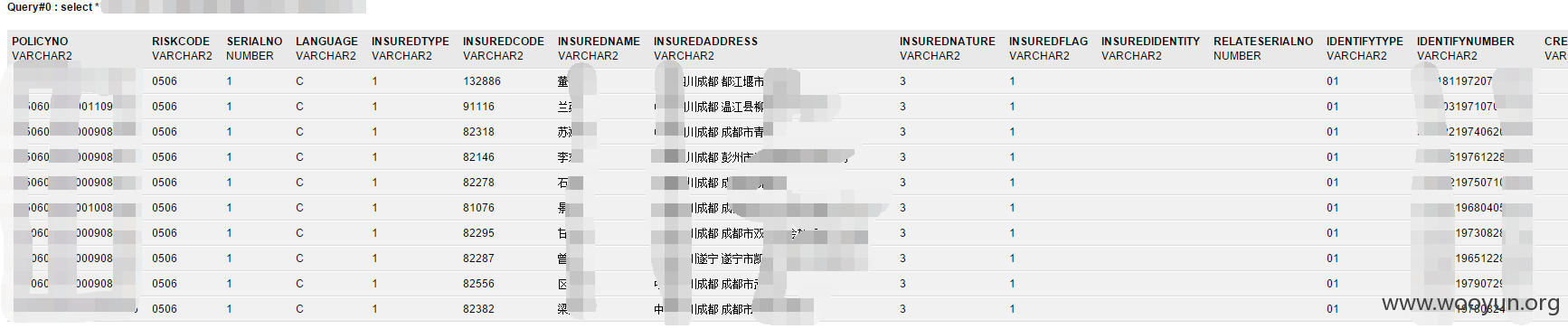

399W 个人信息(保单+姓名+住址+证件号)

验证下信息:

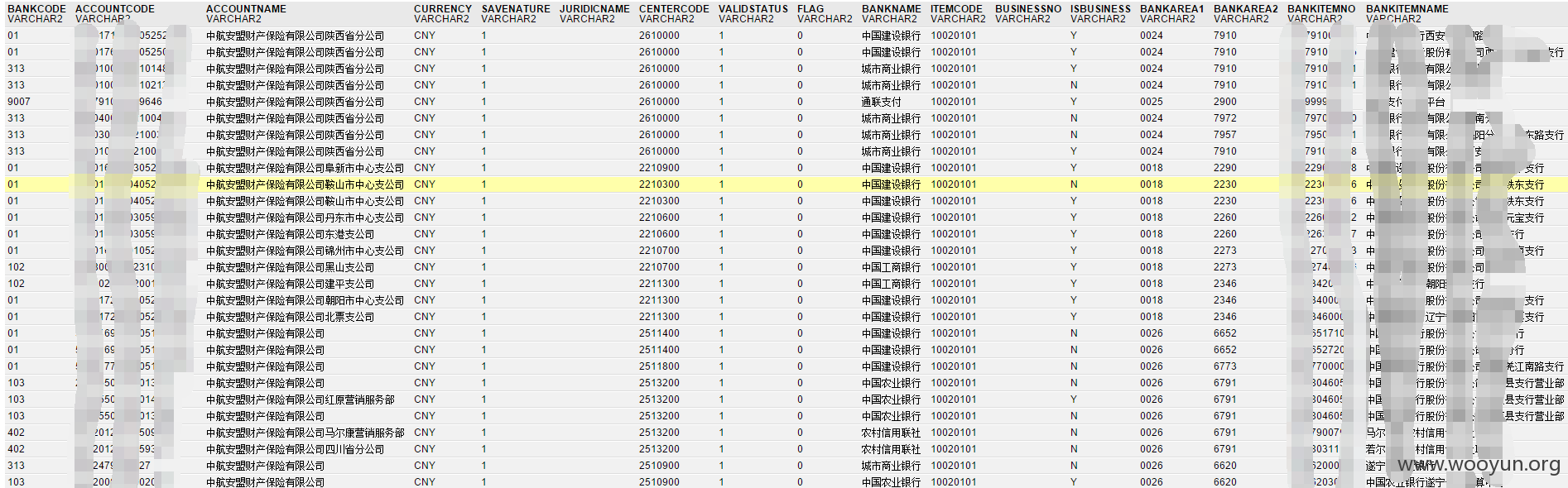

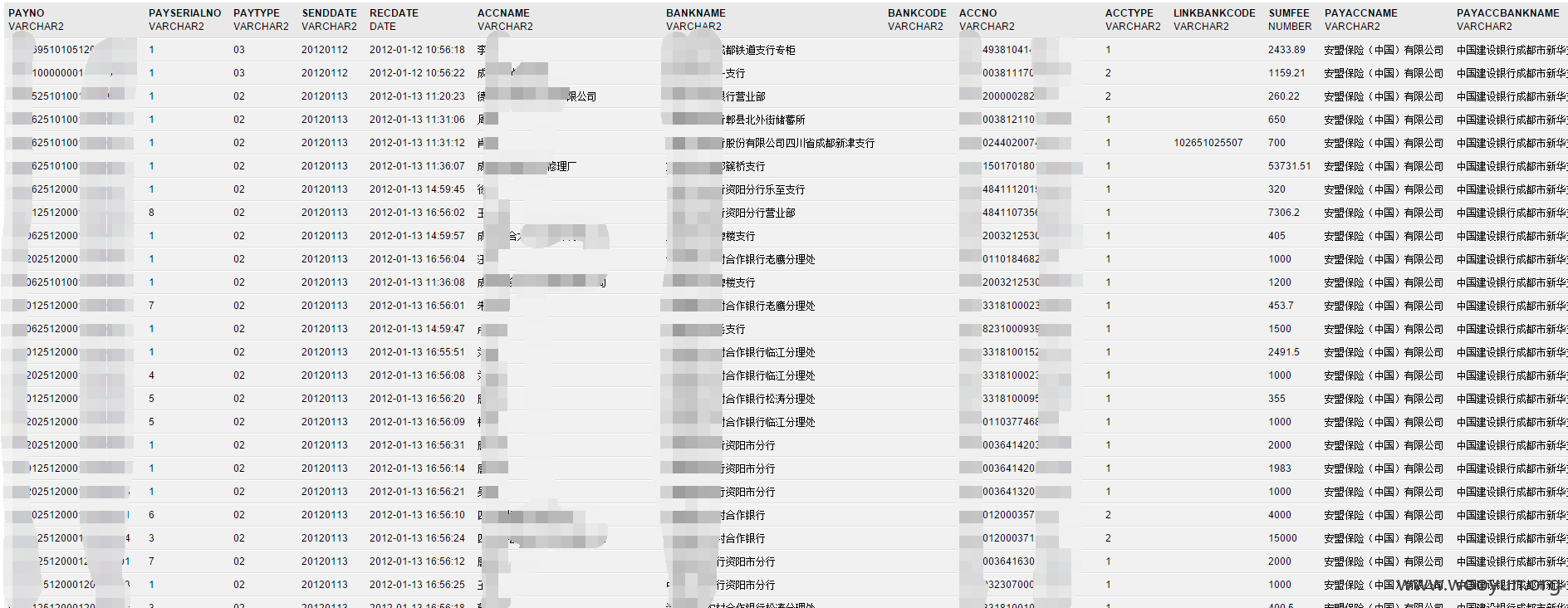

相关银行账号信息

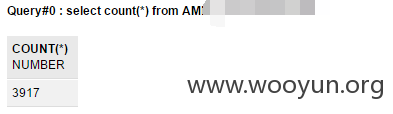

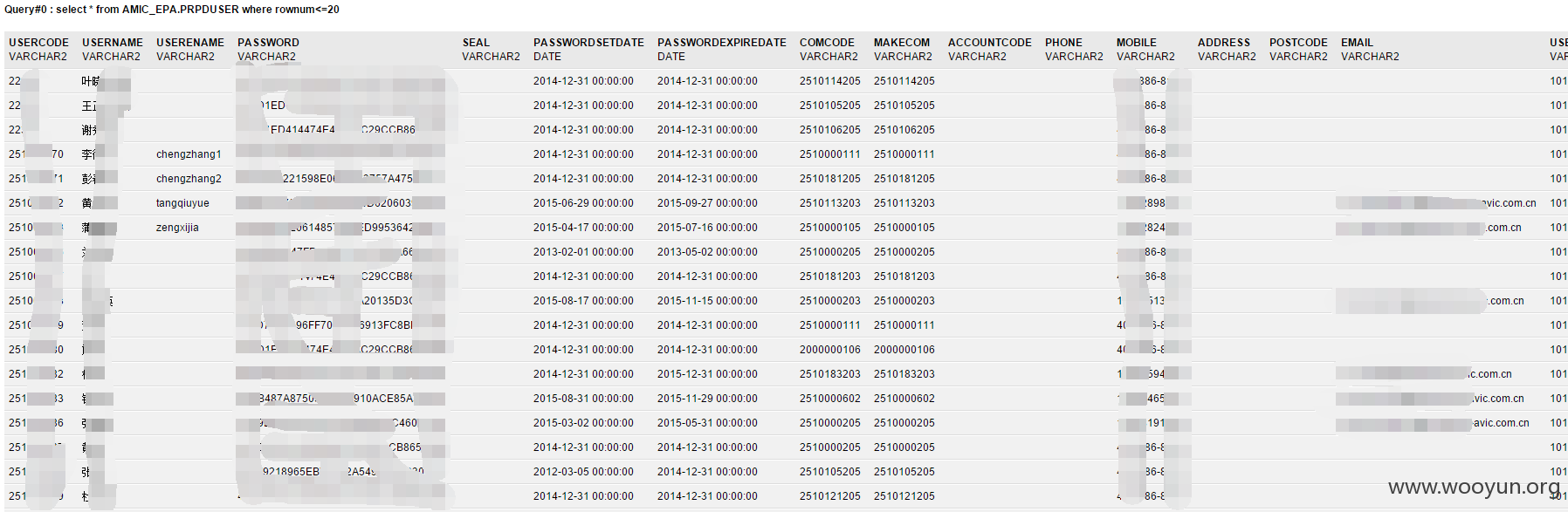

3900枚内部人员账号密码信息

226W 个人+企业 银行卡+开户行信息

好吧,上面的信息就检测到这,有多个数据库可跨库查询

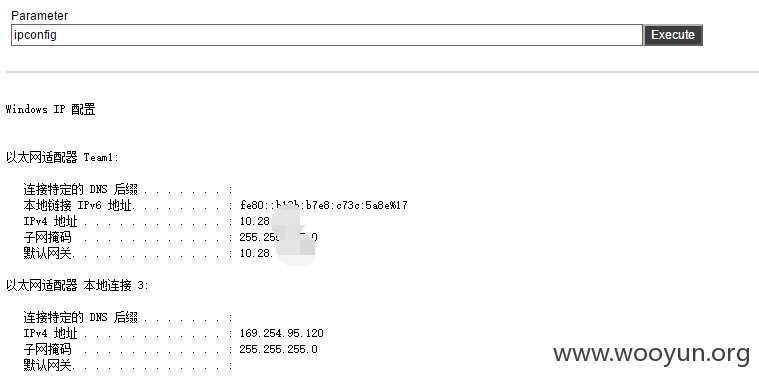

4. 来继续深一步的瞅瞅内网长啥样

来到一枚保险数据稽查系统

IP:**.**.**.**

shell证明:

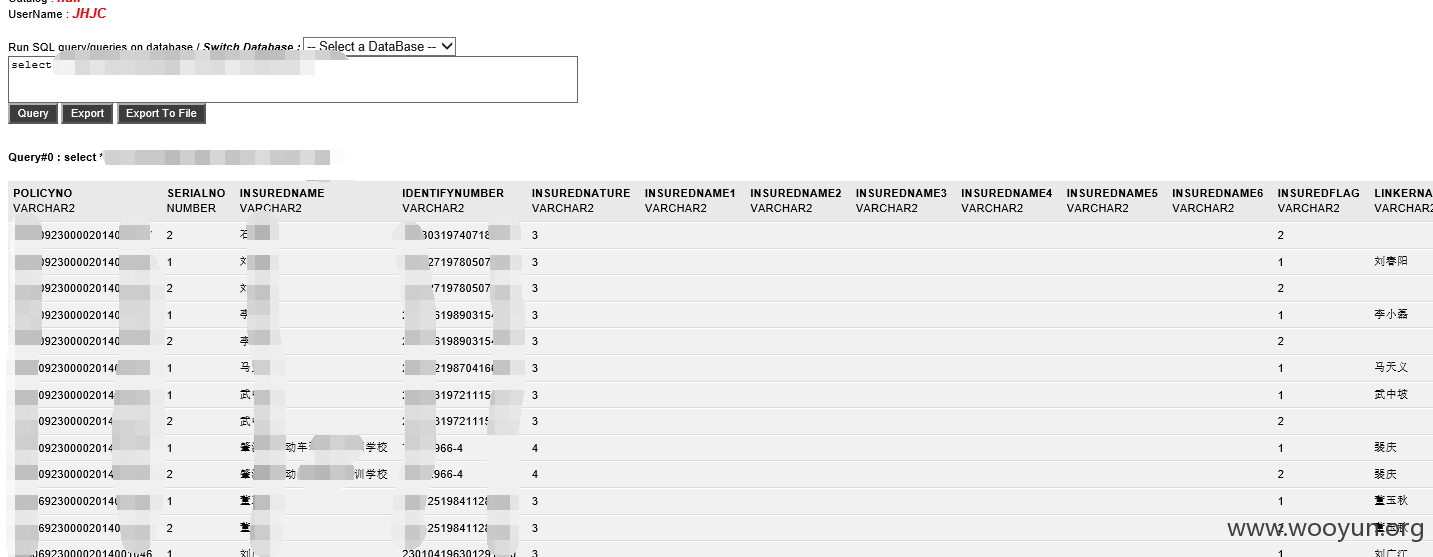

敏感信息

数据源信息:

jdbc:oracle:thin:@**.**.**.**:1521:ORCL

user:jhjc

pass:jhjc

<url>jdbc:sqlserver://**.**.**.**:1433</url>

<name>user</name>

<value>sa</value>

<name>databaseName</name>

<value>master</value>

<password-encrypted>{3DES}b4UNWPdlcfhaVNjh7wU5DA==</password-encrypted>

简单证明下

所有检测均点到为止,以上数据截图只供证明漏洞使用,无窃取或破坏任何系统

求rank 求礼物...尽快修复 深入内网只是时间问题

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-09-19 19:25

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向保险行业信息化主管部门通报,由其后续协调网站管理单位处置.。

最新状态:

暂无