漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0140259

漏洞标题:IT桔子某处XSS(可获取cookie)

相关厂商:itjuzi.com

漏洞作者: 路人甲

提交时间:2015-09-11 10:43

修复时间:2015-09-16 10:44

公开时间:2015-09-16 10:44

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:7

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-11: 细节已通知厂商并且等待厂商处理中

2015-09-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

存储型xss,虽然有过滤,但是过滤不全,可通过精心构造获取用户cookie信息。

可能是我没说清楚,说我selfxss。那我在写详细一点!

详细说明:

漏洞内容:

漏洞地址 http://itjuzi.com/company/26605 (评论处)

评论的地方没有对“<”,“>”,“'”等进行过滤,所以就感觉是可以xss了。

尝试了直接的xss语句和一些过滤方法,最终都失败了。

最后找到一种&Tab的过滤方法成功过滤。

http://itjuzi.com/company/26605

通过多次构造最终成功构造出能够盗取cookie的xss攻击代码:

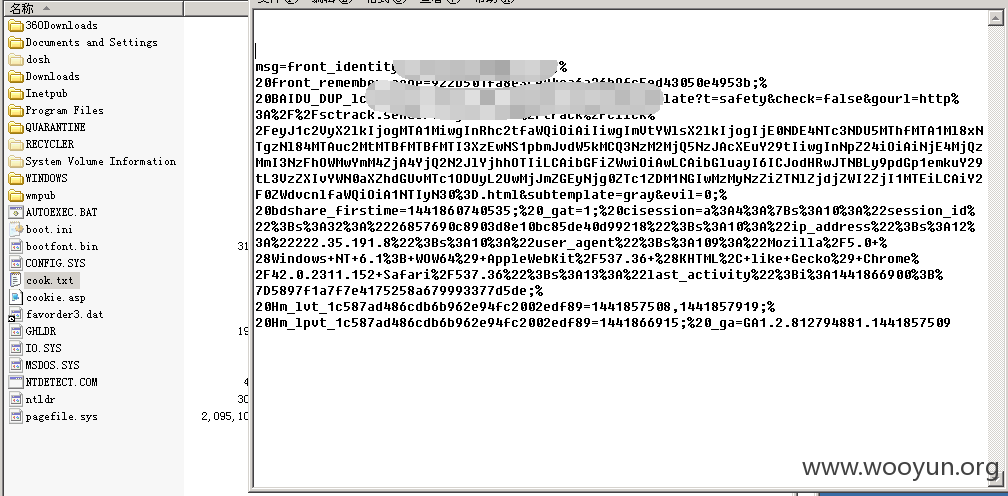

只要有人看到“空间有美女图片”点击了。我们就能获取到对方的cookie信息。 下面是我之前成功在服务器上获得cookie的截图:

由于这个服务器不是自己的就不便直接演示了。 这里用www.xxx.com代替!

http://itjuzi.com/company/26605

利用的时候把www.xxx.com/cookie.asp换成自己服务器上获取cookie的asp的url地址!

漏洞证明:

修复方案:

过滤“<”,“>”,“'”等

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-16 10:44

厂商回复:

漏洞Rank:2 (WooYun评价)

最新状态:

暂无