漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0140205

漏洞标题:H3C视频监控系统文件上传漏洞

相关厂商:宇视科技

漏洞作者: 路人甲

提交时间:2015-09-13 15:36

修复时间:2015-12-17 04:52

公开时间:2015-12-17 04:52

漏洞类型:设计不当

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-13: 细节已通知厂商并且等待厂商处理中

2015-09-18: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-11-12: 细节向核心白帽子及相关领域专家公开

2015-11-22: 细节向普通白帽子公开

2015-12-02: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

无需改包直接上马GETSHELL

详细说明:

漏洞证明:

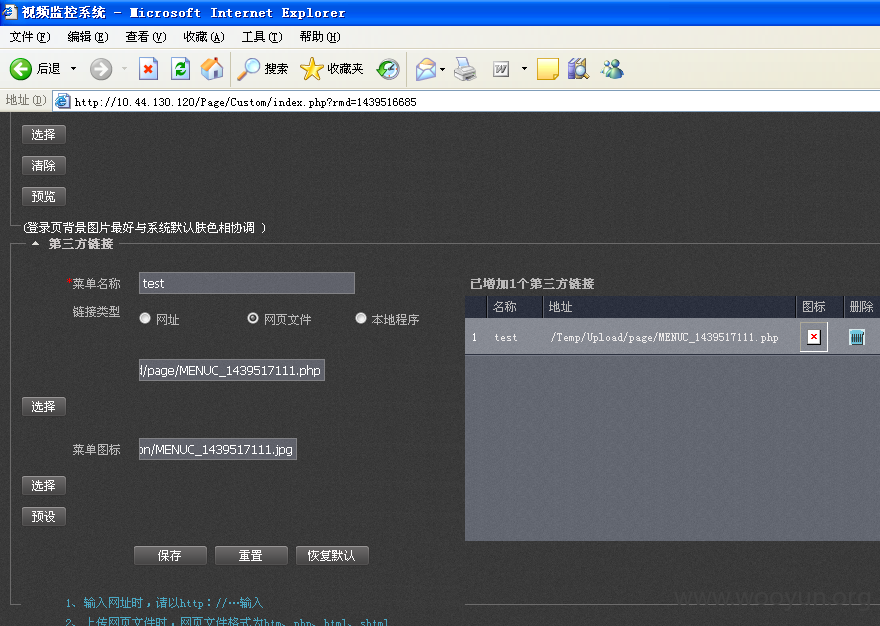

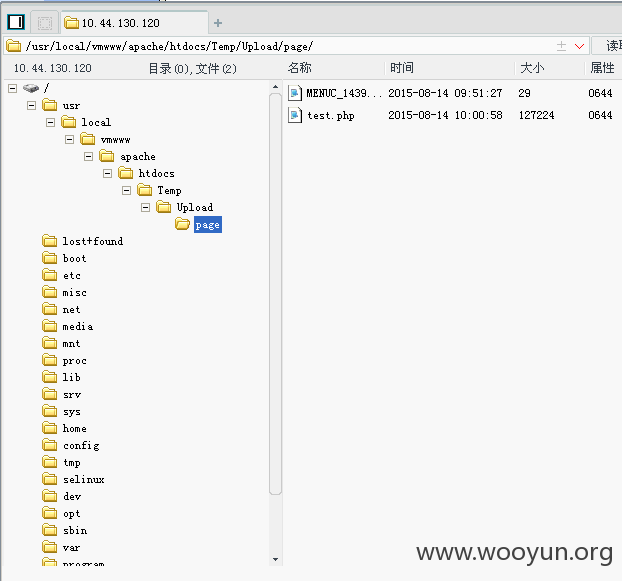

漏洞存在于系统定制化页面:/Page/Login/config.php,登录后才可访问该页面,访问后跳转到/Page/Custom/index.php。

在配置第三方链接的插入网页文件处,可直接上传php木马,点击保存后,页面返回上传文件的路径,直接使用菜刀连接GETSHELL

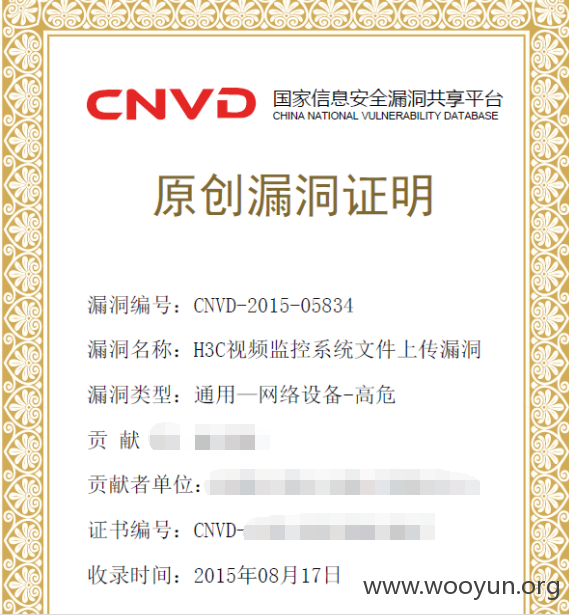

已通过CNVD认证

修复方案:

做好文件类型的过滤和验证!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-17 04:52

厂商回复:

此功能只有当用户作为超级管理员登陆后才可使用,在设计上用于嵌入第三方的功能,因此在权限上未对PHP文件类型作限制。建议用户妥善保管管理员密码,合理分配权限。

掌握超级管理员的账户策略上要求是服务器的管理员,实际上该用户完全已经有服务器的root权限(可以通过SSH等手段登录服务器)。

最新状态:

暂无