漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0140158

漏洞标题:19e某系统可访问(涉及内部企业架构敏感信息)

相关厂商:19e.com.cn

漏洞作者: 路人甲

提交时间:2015-09-11 01:39

修复时间:2015-10-29 09:28

公开时间:2015-10-29 09:28

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-11: 细节已通知厂商并且等待厂商处理中

2015-09-14: 厂商已经确认,细节仅向厂商公开

2015-09-24: 细节向核心白帽子及相关领域专家公开

2015-10-04: 细节向普通白帽子公开

2015-10-14: 细节向实习白帽子公开

2015-10-29: 细节向公众公开

简要描述:

某系统可访问

详细说明:

看到有好友炫公司福利,于是去瞅瞅看~

域名 mail.19e.com.cn 对应ip 219.143.36.230(有2个A记录)

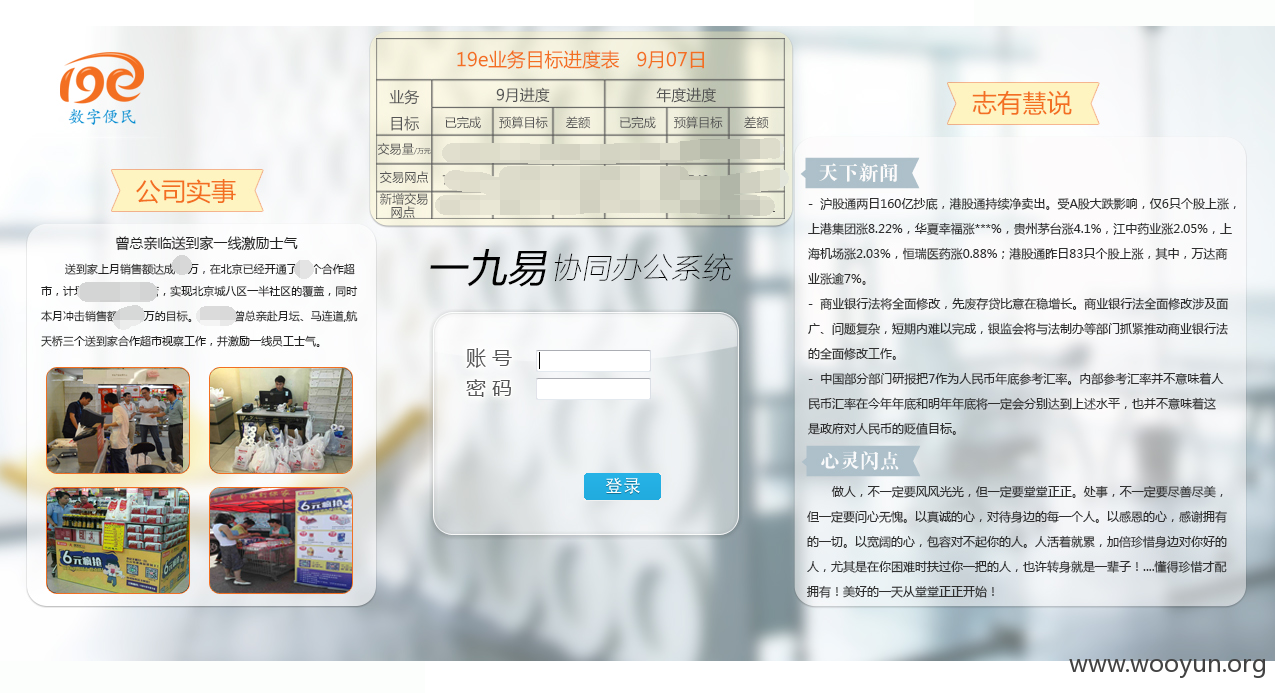

存在struts命令执行漏洞 http://219.143.36.230:89/m1/login.do

是泛微的oa系统

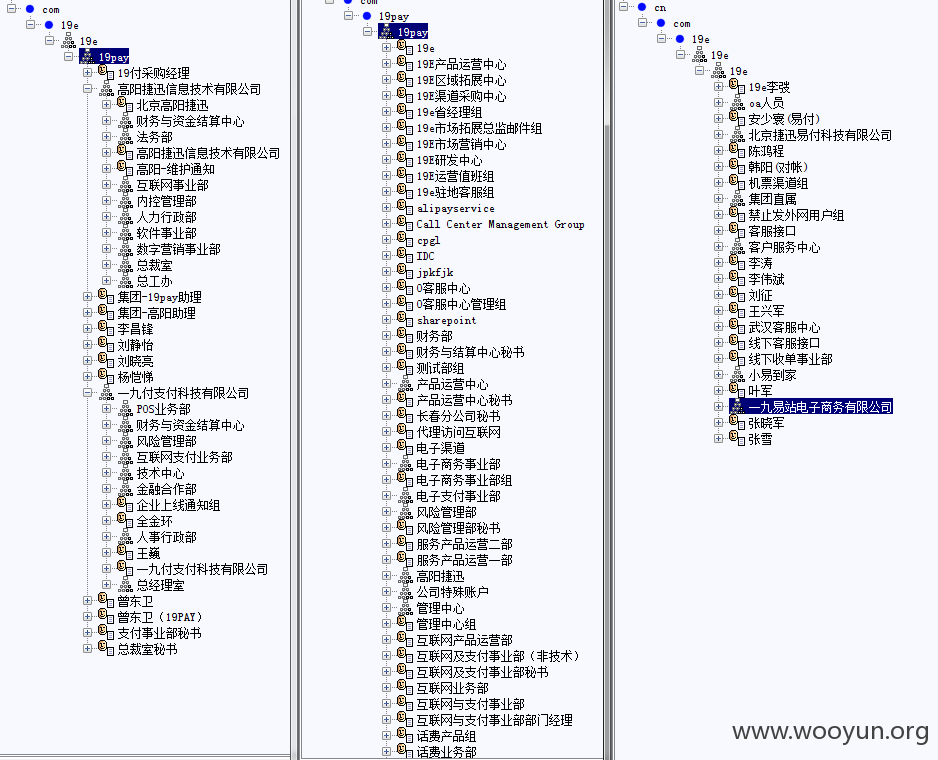

用reGeorg搭建socks5代理访问内网,(本机为192.168.60.87,为19pay的oa系统)

通过扫ip段,可知

192.168.60.90 为19e的OA系统 网内还有个ups系统(存在弱密码)

既然侵入口的存在strtus的漏洞,90的会不会也存在呢?

http://192.168.60.90:89/m1/login.do 于是拿下内网另外一台OA机器的权限,(两台机器都是root权限)

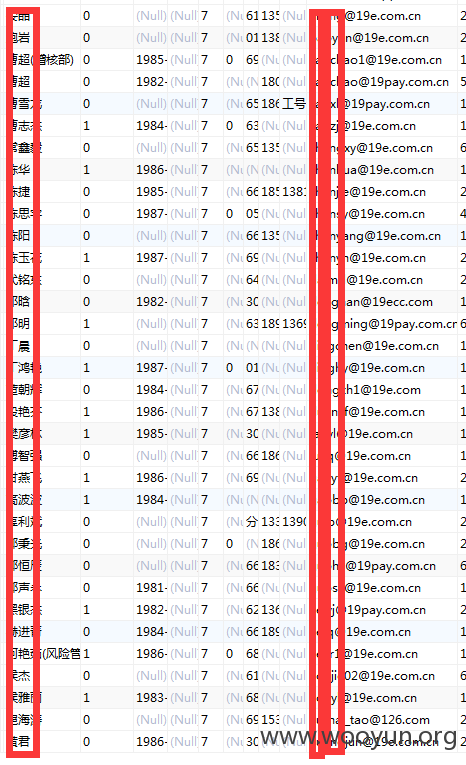

通过配置文件找到内网ldap机器,数据库,进一步获取到更多内部架构,人员,机器等信息.

漏洞证明:

修复方案:

不对外的就放内网

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-09-14 09:26

厂商回复:

此漏洞可导致公司内网被入侵,所以认为危害等级为高;

但由于公司业务系统与办公网完全隔离,办公系统即使受到严重破坏,也不会对业务系统产生直接影响,所以评分为11;

最新状态:

暂无