漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0139974

漏洞标题:兴业国际信托存在高危漏洞可获取管理员权限操作服务器(疑似黑客已脱裤)

相关厂商:兴业国际信托有限公司

漏洞作者: 路人甲

提交时间:2015-09-11 16:11

修复时间:2015-10-26 16:38

公开时间:2015-10-26 16:38

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-11: 细节已通知厂商并且等待厂商处理中

2015-09-11: 厂商已经确认,细节仅向厂商公开

2015-09-21: 细节向核心白帽子及相关领域专家公开

2015-10-01: 细节向普通白帽子公开

2015-10-11: 细节向实习白帽子公开

2015-10-26: 细节向公众公开

简要描述:

好像不小心发现一起脱裤事件!

详细说明:

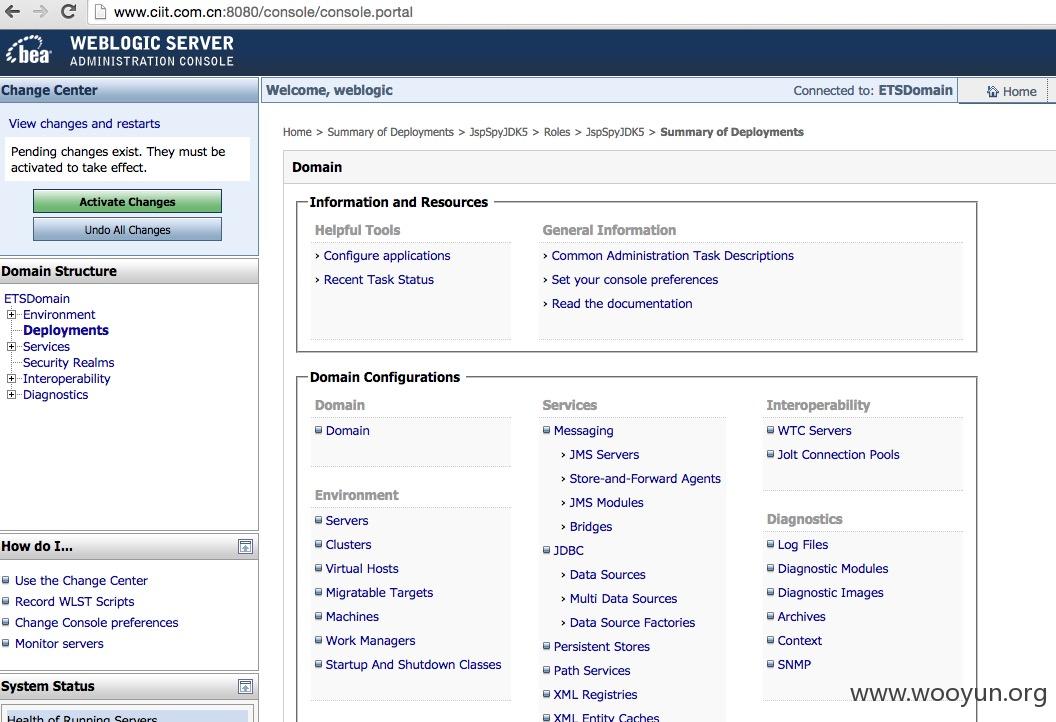

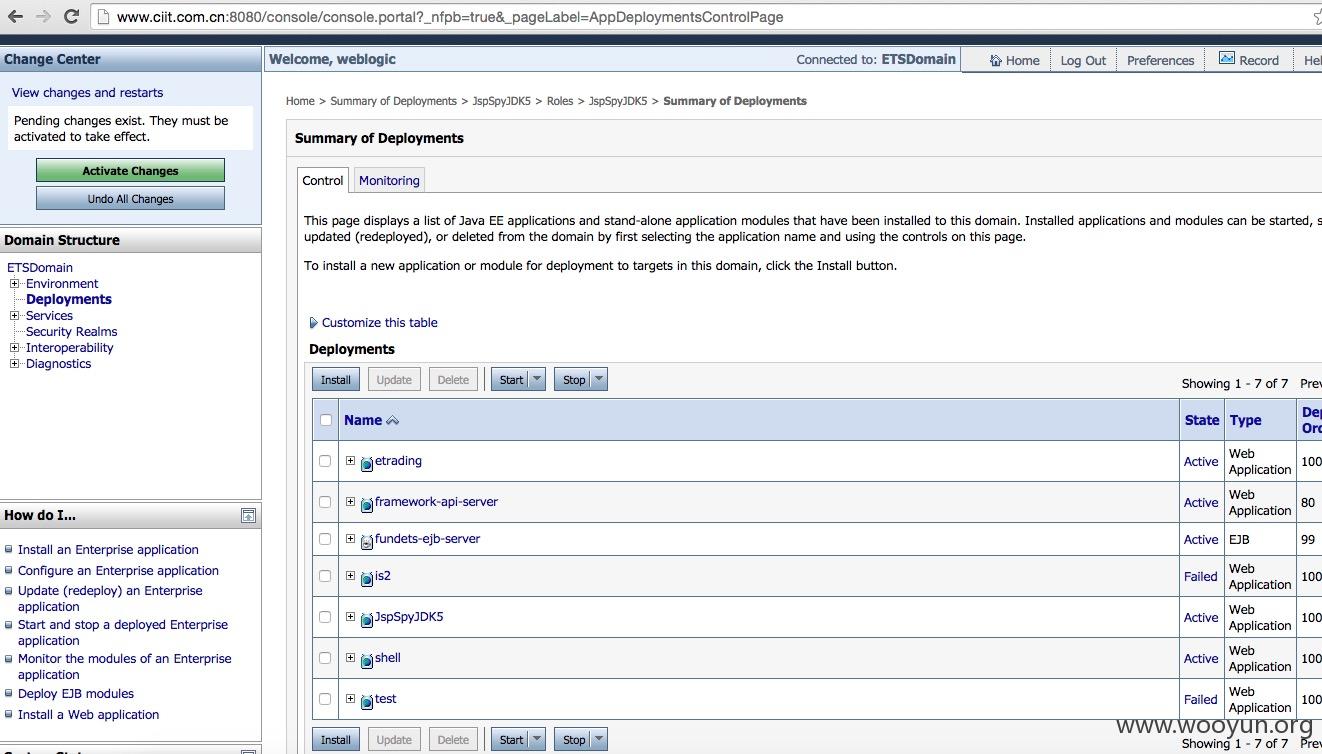

你家根目录有个weblogic,弱口令,直接拿shell……

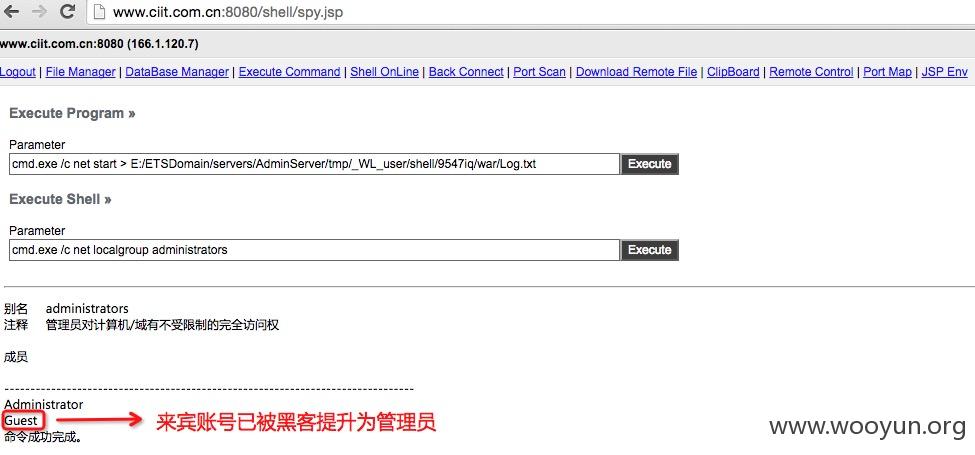

部署shell后发现是管理员权限,例行看下管理员组是不是有前人来过,毕竟这个漏洞太明显了。

(其实看部署应用那个界面已经发现服务器被万人骑了)

卧槽,不仅来过,还给guest账号提了权,估计上过终端了已经。

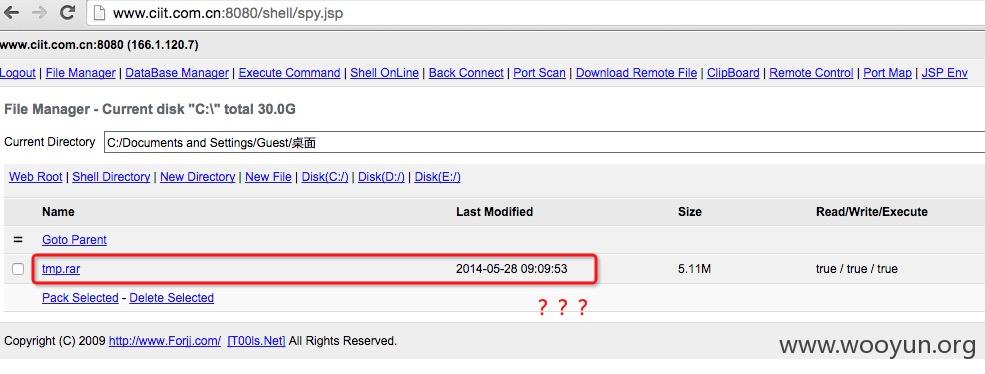

按照这个剧情我一定要看看账号桌面有啥家伙事儿。

中奖了,有个压缩包,应该是什么黑阔工具箱之类的吧,嘿嘿Down回来瞧瞧。

漏洞证明:

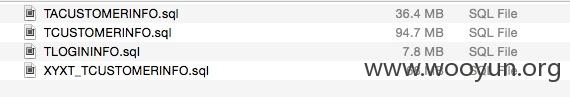

我日了带鱼的,这里面哪是黑阔工具包,这是你家裤子啊?!?!

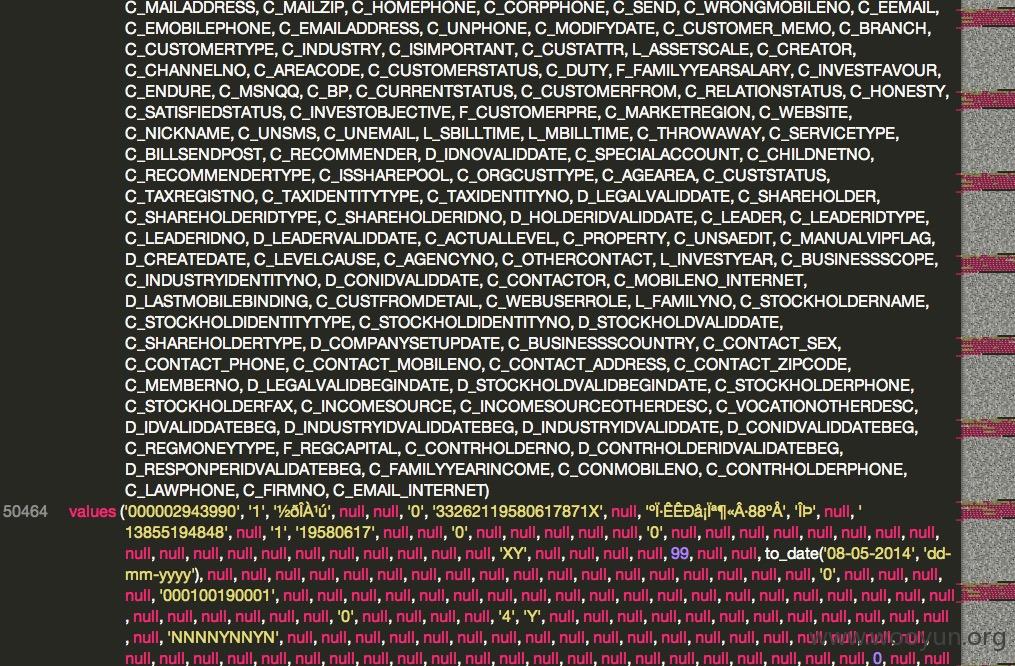

挨个打开瞅瞅,肯定是你家裤子,都是最重要的用户信息部分。

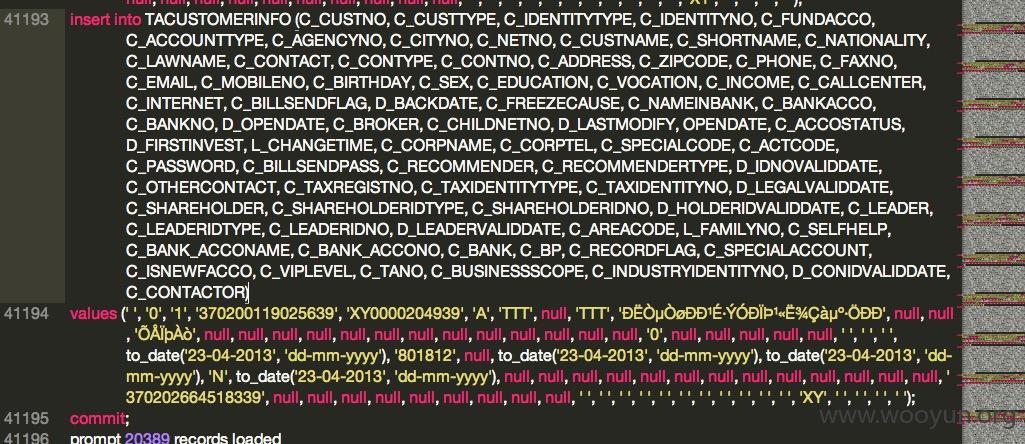

客户信息表:

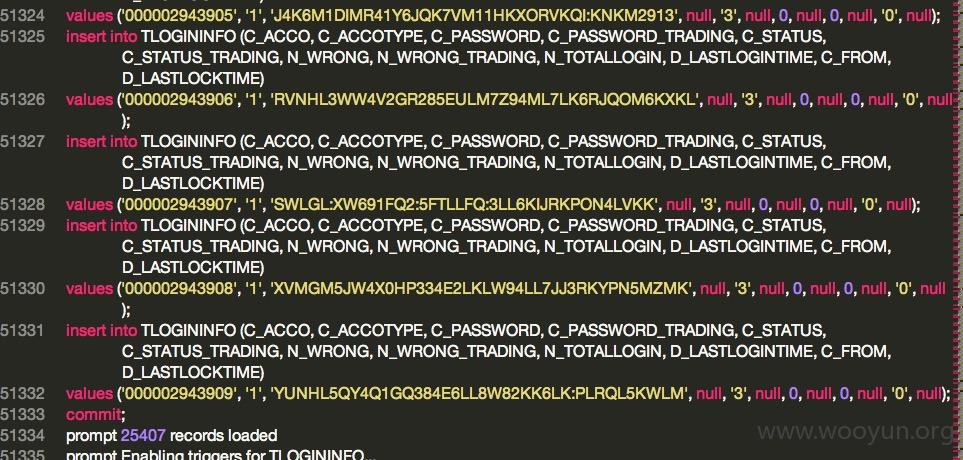

登陆信息表:

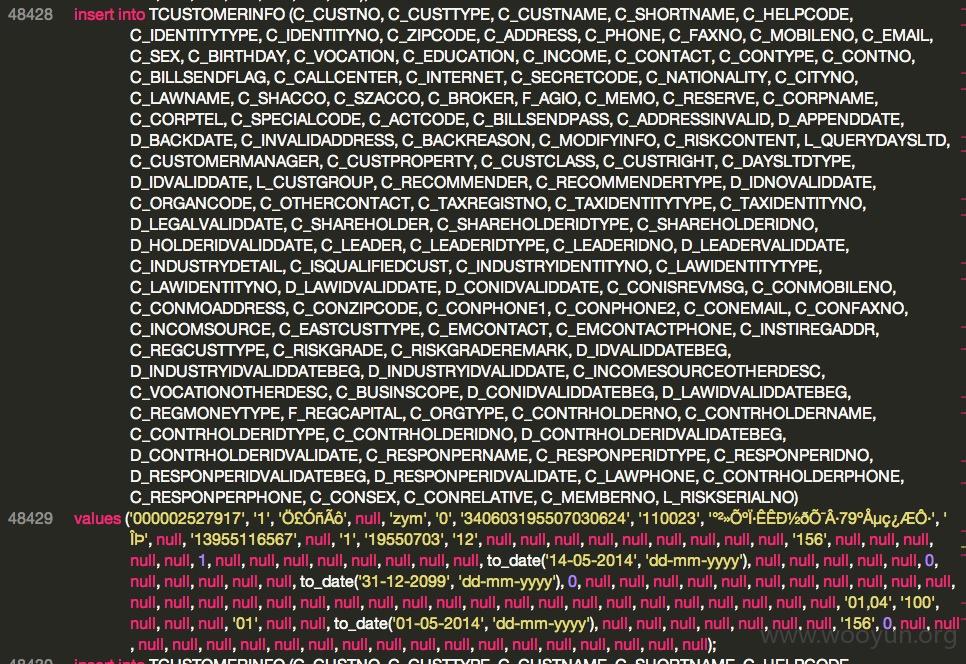

还是客户信息表:

又是客户信息表:

一个漏洞+一系列事件,够厂商忙活一阵的了。

修复方案:

本来还想进3389装个X在走,但本宝宝长这么大也没看过脱裤现场啊,吓尿了。厂商赶紧自查日志吧!跟我一点关系都没有!!

本宝宝的shell自己删除,其他不动。哦对了,下载的文件均已删除,我看不懂对我也没用,我是纯洁的白帽子。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-09-11 16:36

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给福建分中心,由福建分中心后续协调网站管理单位处置。

最新状态:

暂无