漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138810

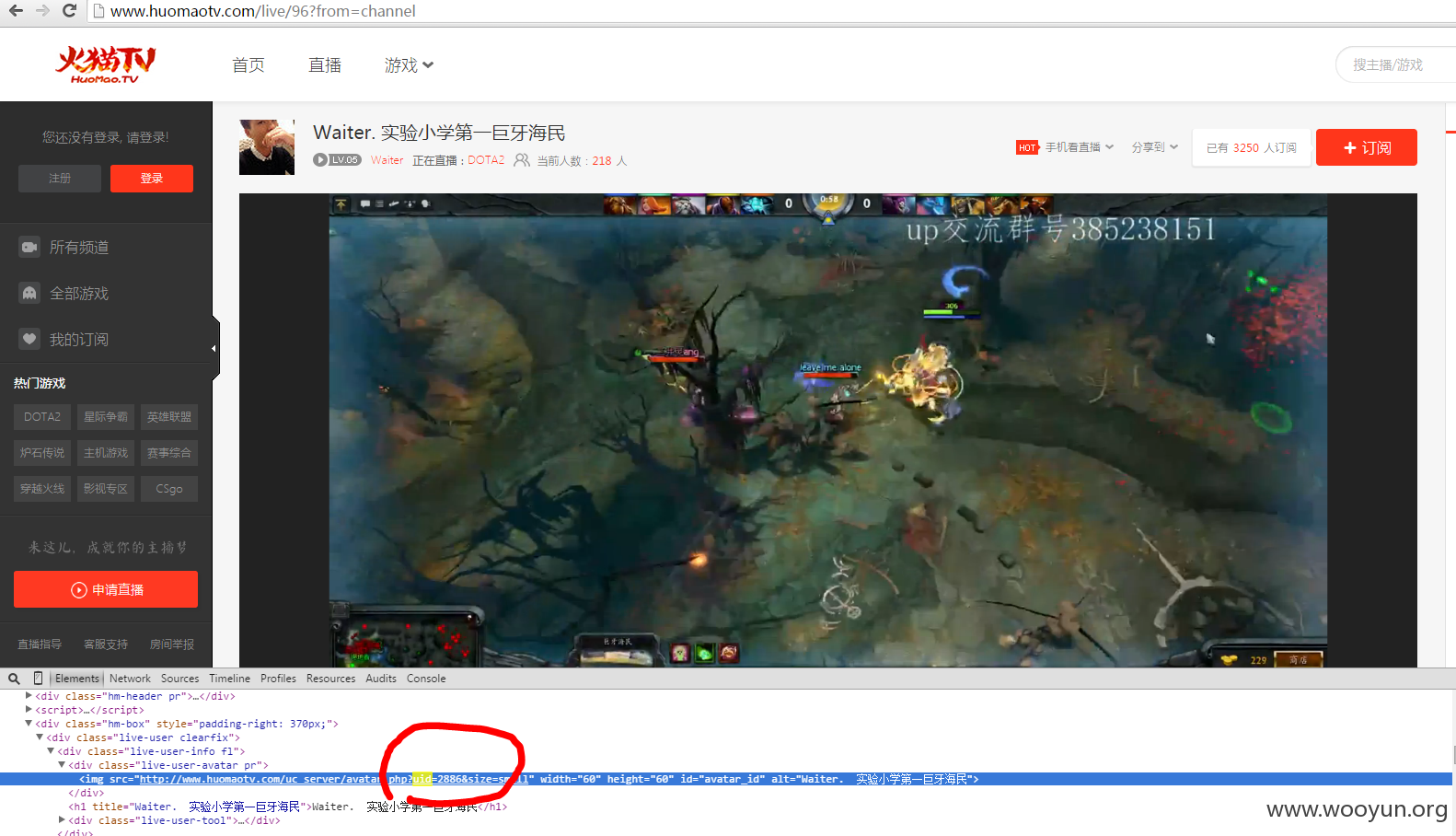

漏洞标题:火猫TV APP任意手机号注册/任意手机账号密码重置/GET方式登录/更新不校验

相关厂商:火猫TV

漏洞作者: 路人甲

提交时间:2015-09-06 10:03

修复时间:2015-09-11 10:04

公开时间:2015-09-11 10:04

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-06: 细节已通知厂商并且等待厂商处理中

2015-09-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

火猫TV APP任意手机号注册/任意手机账号密码重置/GET方式登录/更新不校验 打个包送你了。

详细说明:

测试环境Oneplus One + Android 4.4.4

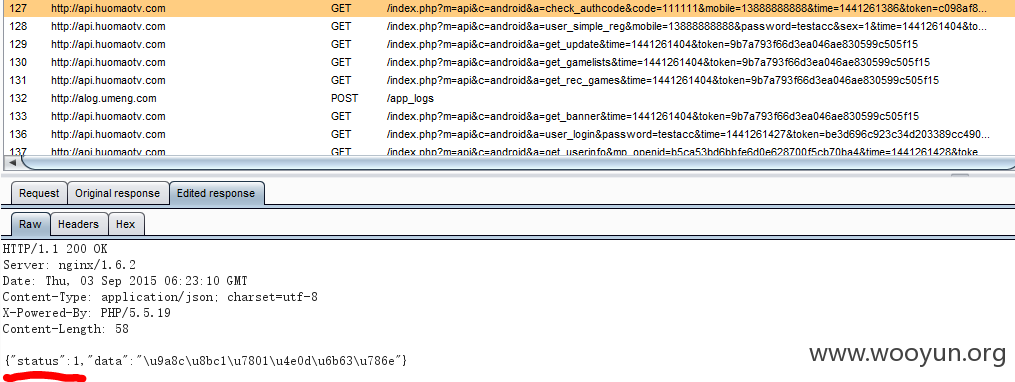

1.注册部分,验证码校验放在了本地APK。拦截改包后绕过。下面举例13888888888注册(土豪又是你中枪。。对不起)。

验证码随便填,点下一步,拦下返回包,把jason数据里的status改成1

注册完成。

这里账号信息是

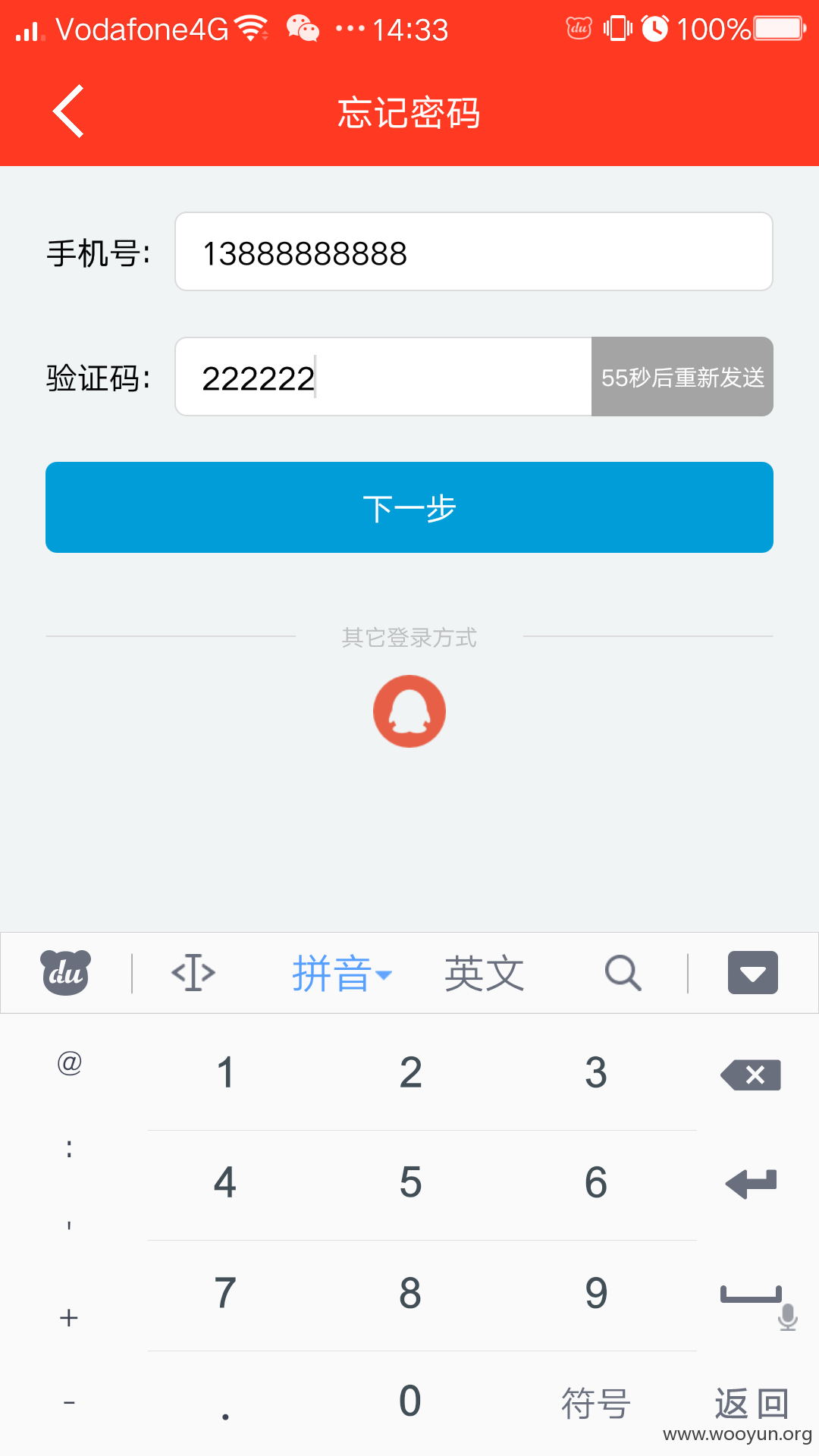

2.顺带提一句:注册,登录,修改密码,忘记密码重置等过程全都是通过GET来实现。

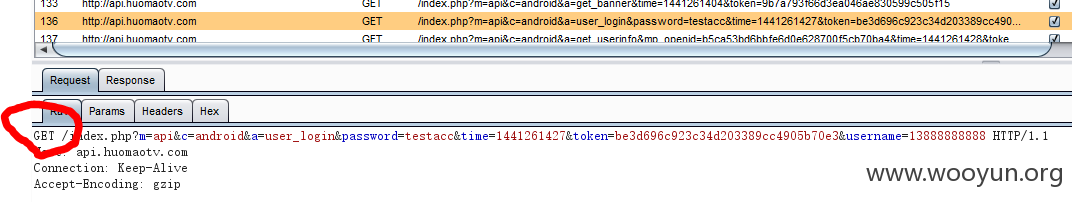

3.现在来重置13888888888的密码。

同样是验证码随便填,然后拦截绕过。

然后就随意发挥吧。

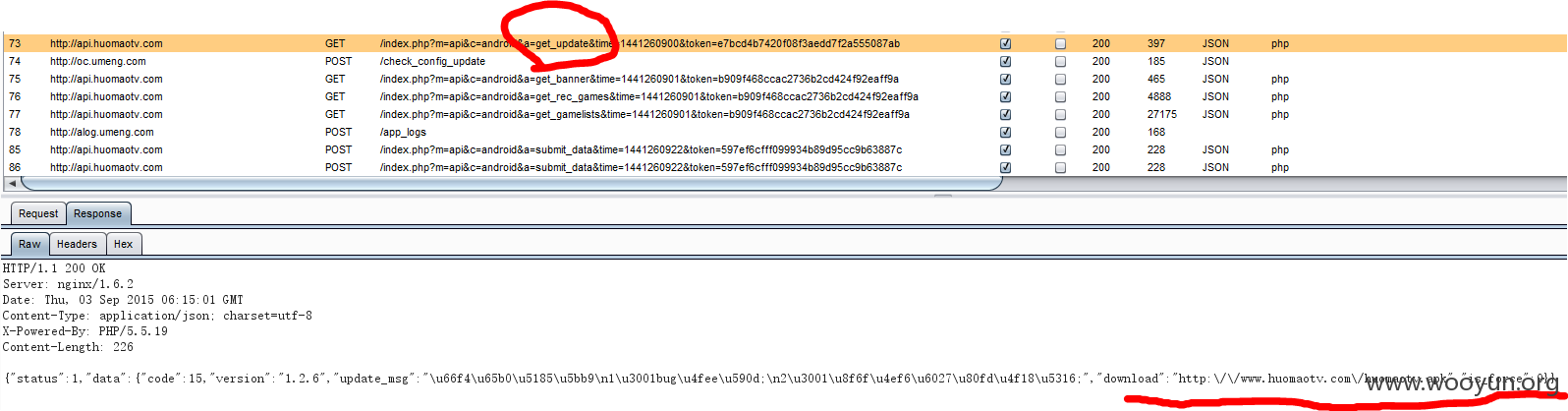

4.软件启动时候向服务器发送了一个检查更新的包。来回没有任何校验,加密。

5.APP端任意有效token就能拿人家数据,换个UID就行。诺。

再有别的下次再发。

漏洞证明:

同上。

修复方案:

你们更专业。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-11 10:04

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无