漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0158666

漏洞标题:某市农村信用社存在弱口令登录(可爆破全市农信职员的密码/任意发布电子公告等)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-12-07 12:16

修复时间:2016-01-23 15:16

公开时间:2016-01-23 15:16

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-07: 细节已通知厂商并且等待厂商处理中

2015-12-10: 厂商已经确认,细节仅向厂商公开

2015-12-20: 细节向核心白帽子及相关领域专家公开

2015-12-30: 细节向普通白帽子公开

2016-01-09: 细节向实习白帽子公开

2016-01-23: 细节向公众公开

简要描述:

管理员请帮忙打码!~~~

详细说明:

理论上通过一个用户的弱口令登录,收集用户,然后再爆破其中几个用户的密码,剩余相同加密代码的用户自然全部知晓!~~~

测试站点,此处帮忙打码!~~~

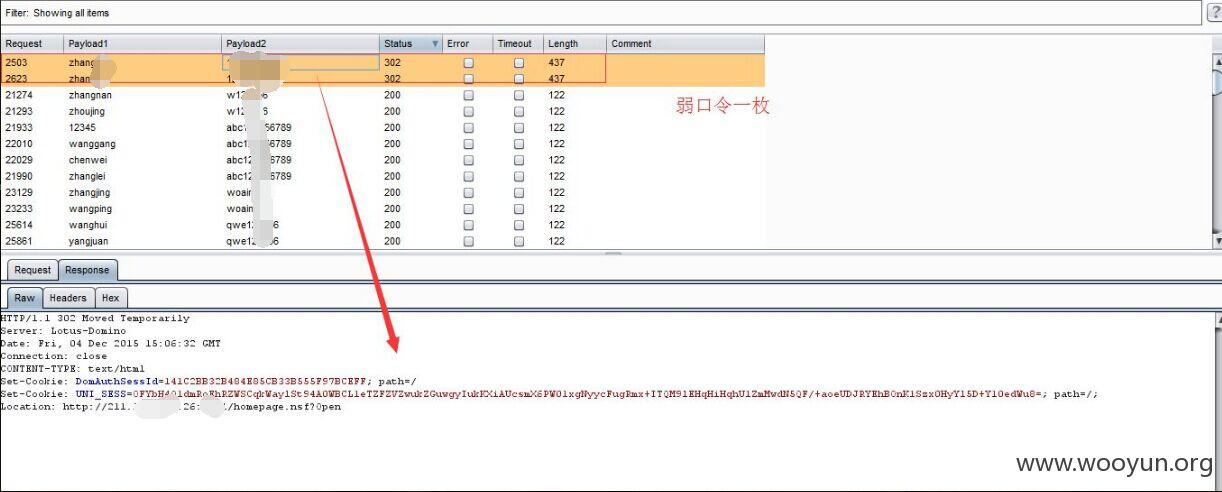

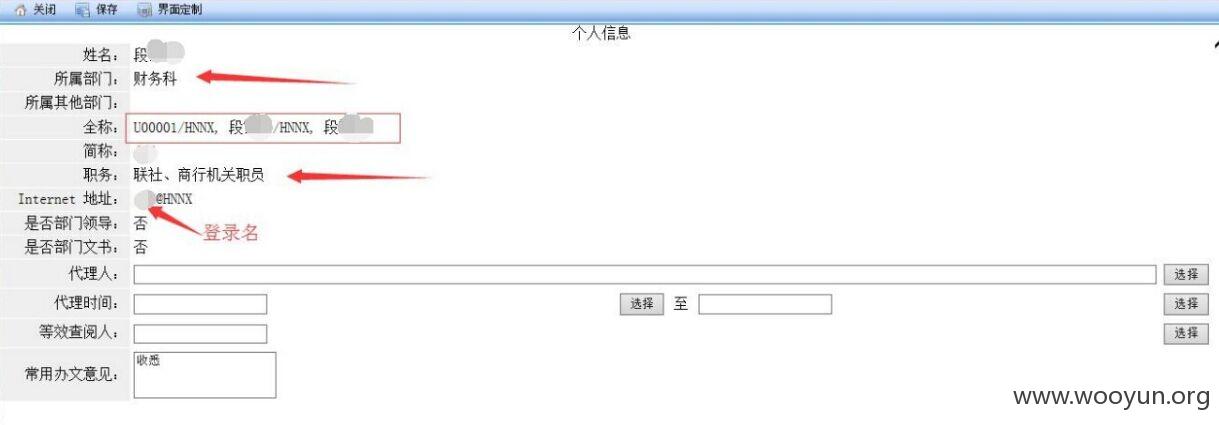

通过爆破,找到一个弱口令的账户

此处帮忙打码!~~~

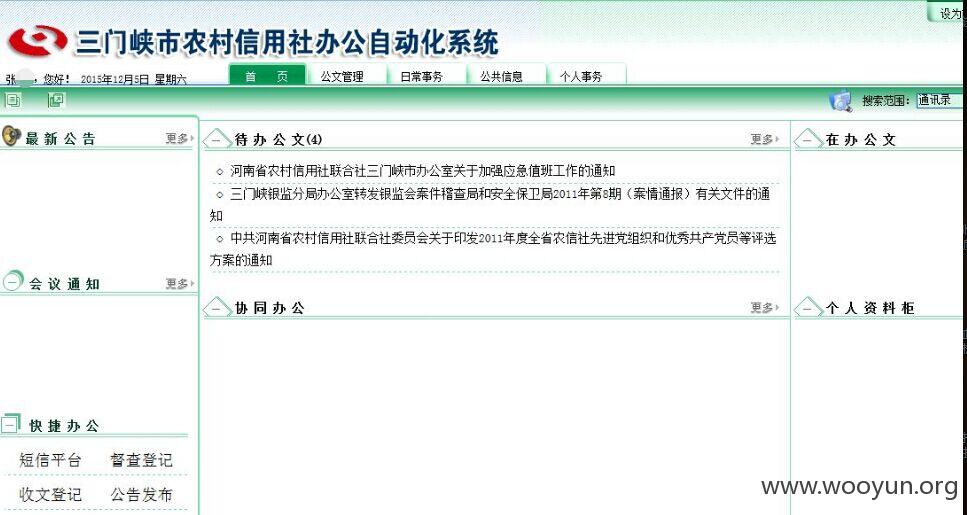

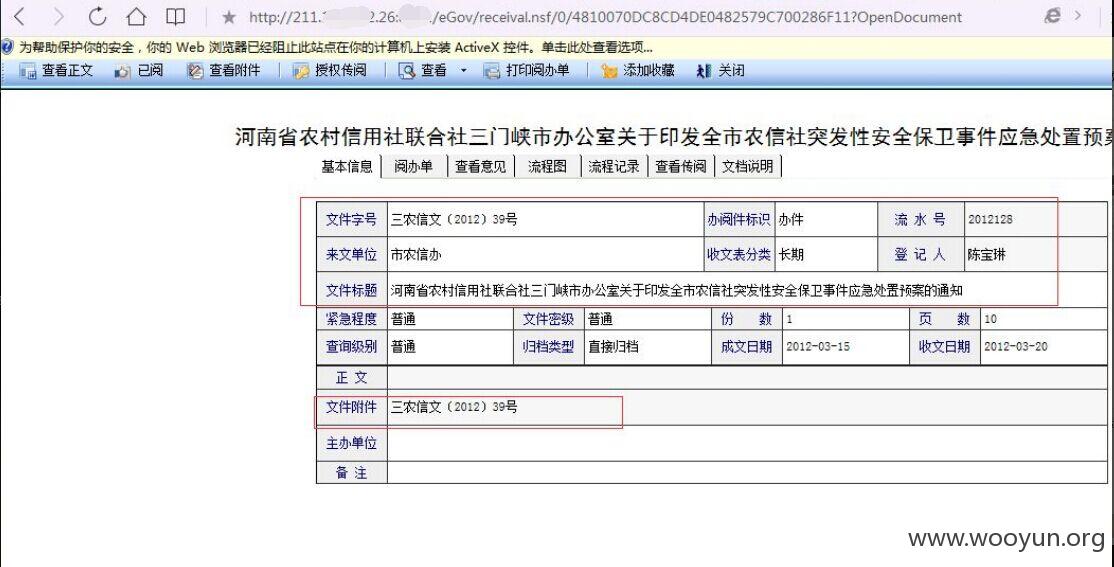

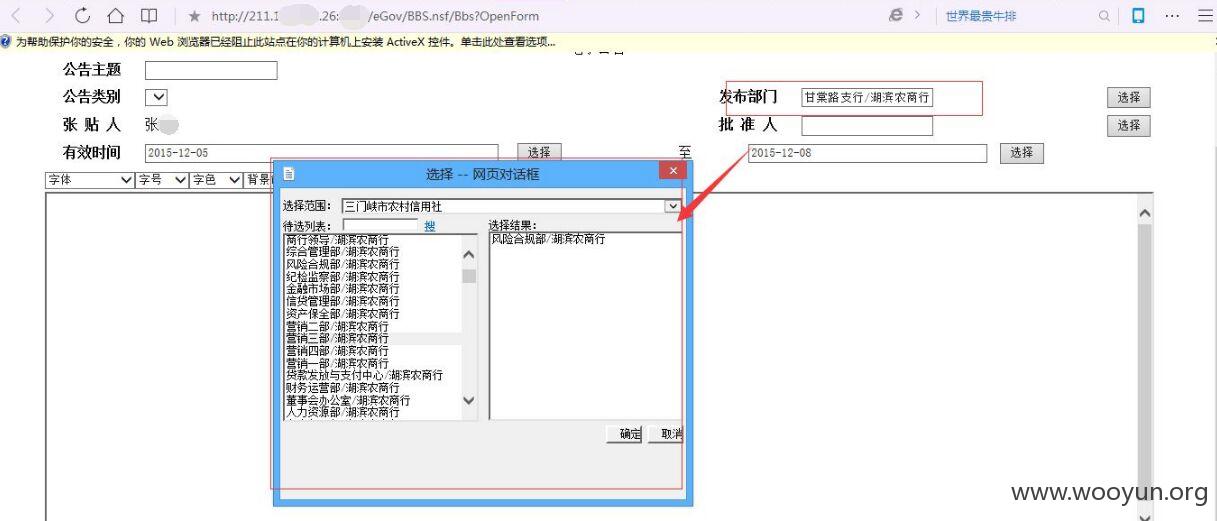

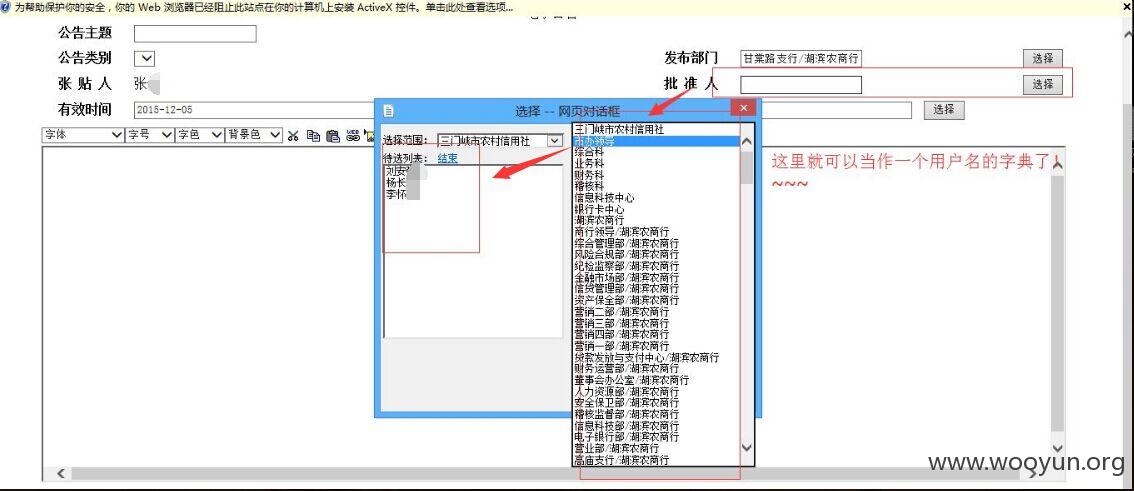

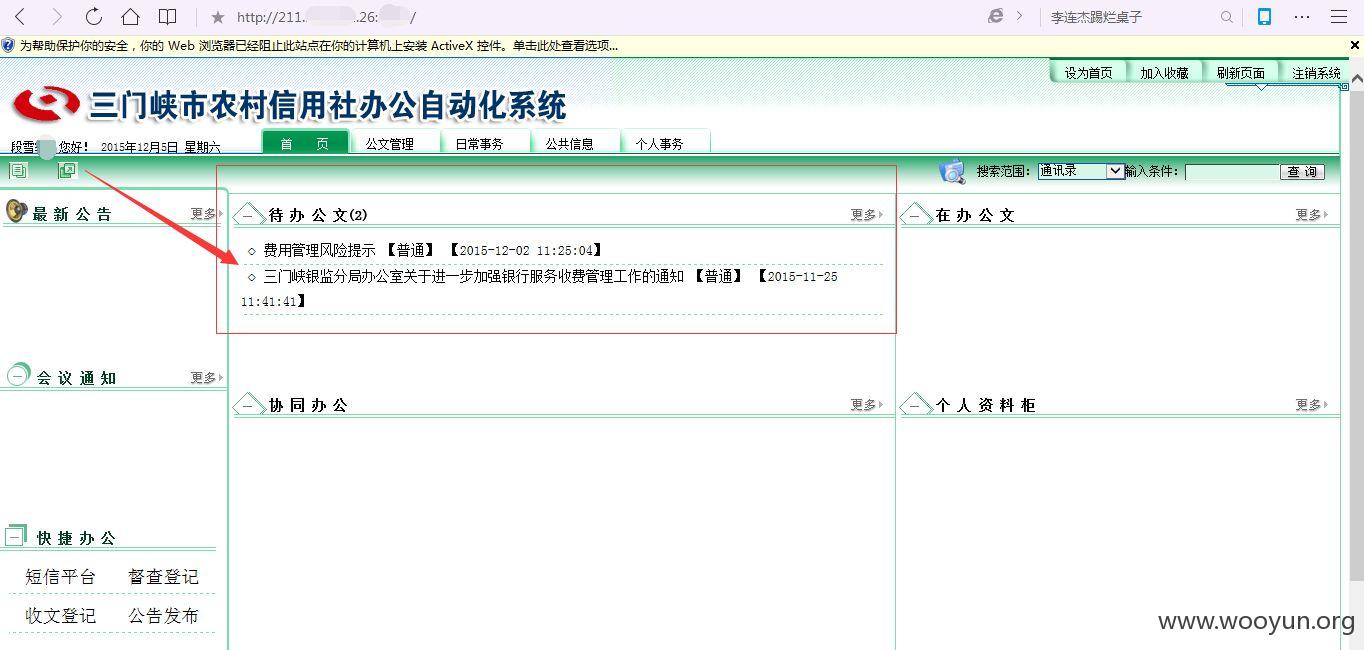

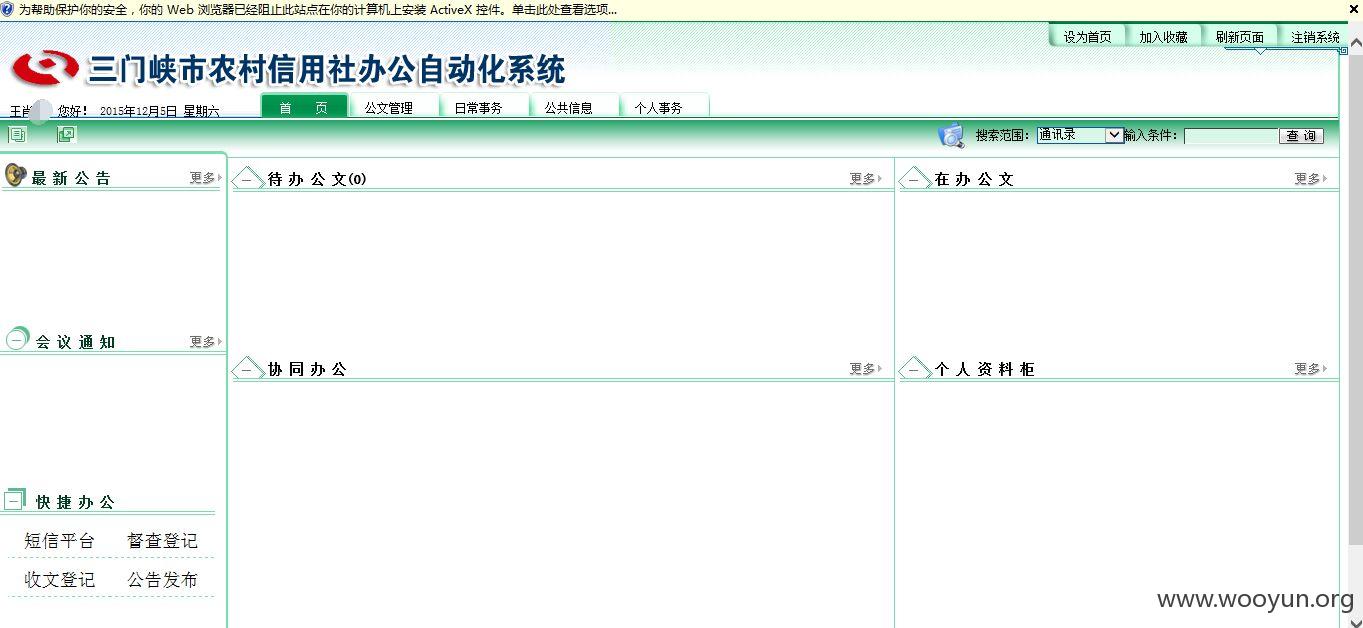

登录进去看看!~~~

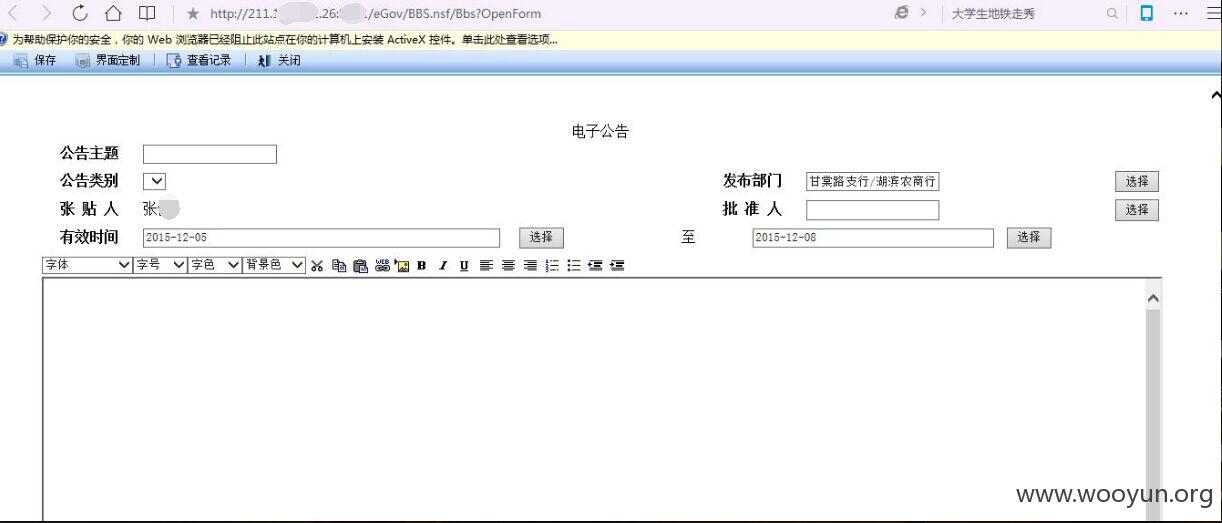

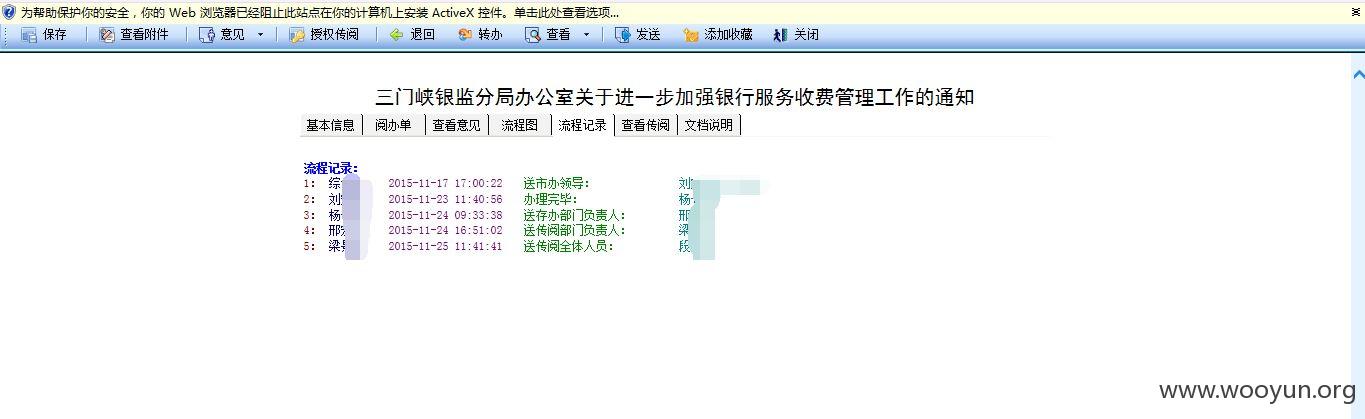

可以发布任意电子公告,上传一个大马测试,没想到上传完就相当于编辑好了,不能删除,上面的ActiveX被阻止了,没有安装,安装了会好操作些吧!~~~

http://***.***.***.***:****/eGov/BBS.nsf/bbadbe08be31c15648256be30009736a/afcf0d9cbfb3e3e748257f1200424b6f/$FILE/[密码:***]******.jpg;1.asa

上传的垃圾文件,删除吧!~~~

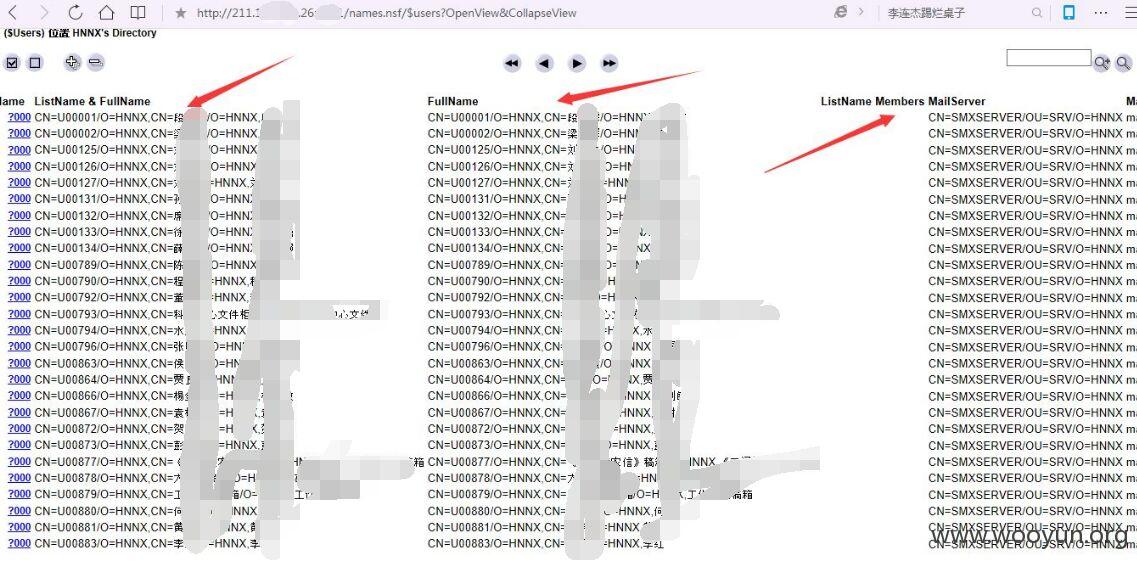

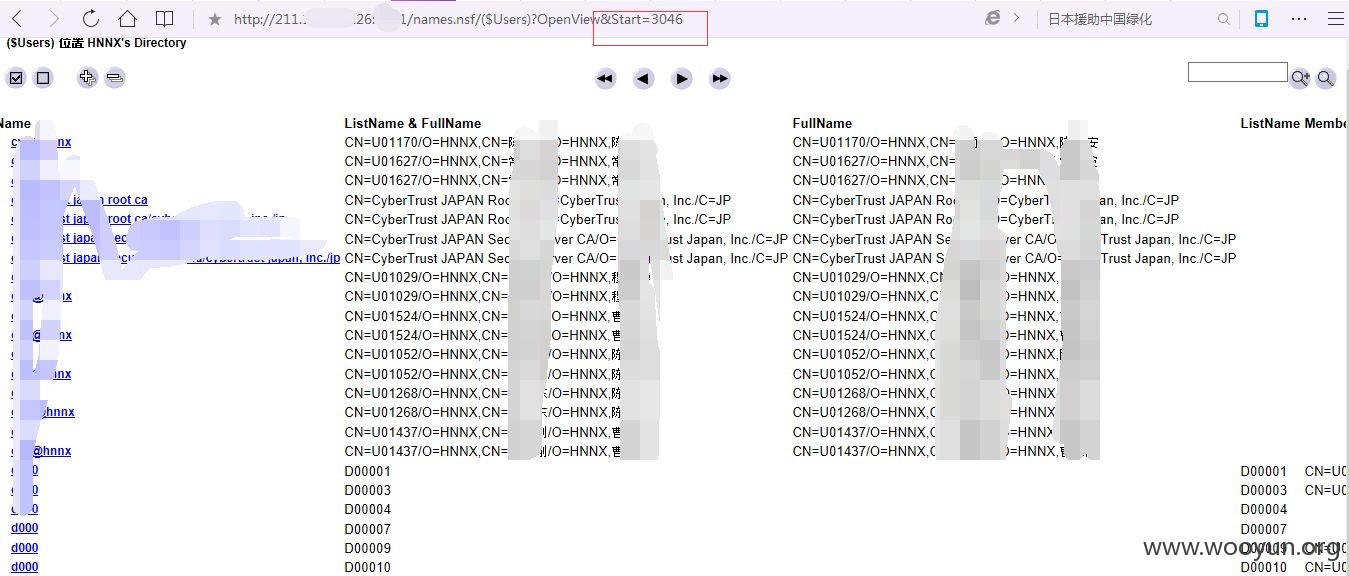

http://***.***.***.***:****/names.nsf/$users

全部用户名都出来了

河南农村信用社的全部人员都可以列出来!~~~

http://***.***.***.***:****/names.nsf/912366901f00a457852561c20069b844/19f1f087c38af43a48257784000d9ea0?OpenDocument

全省农信总共3046个职员,当然有部分是重复的,也得有2800以上!~~~

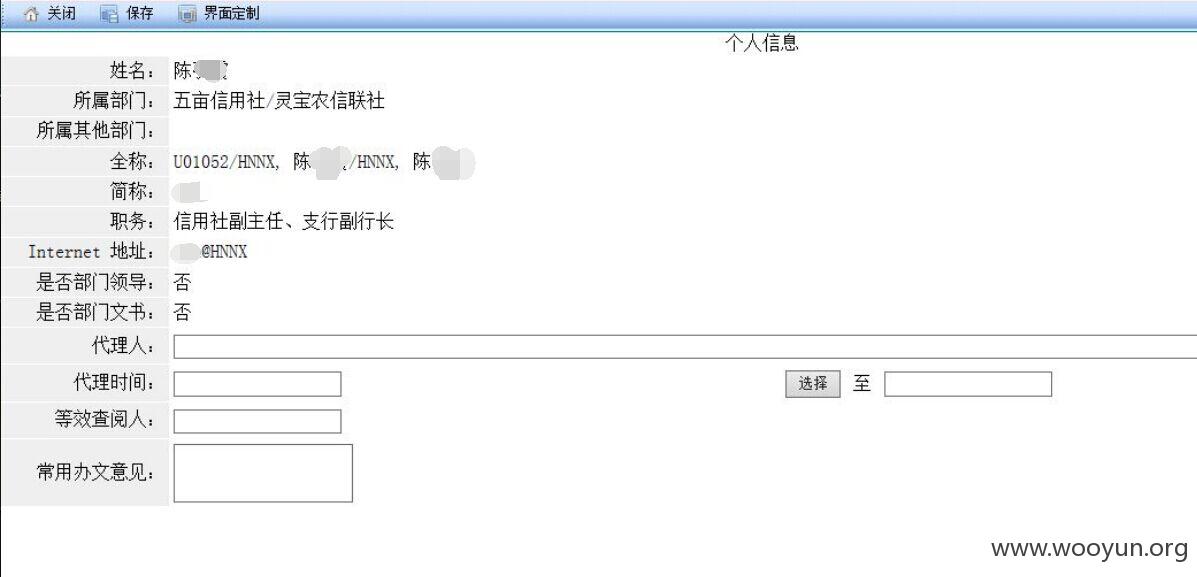

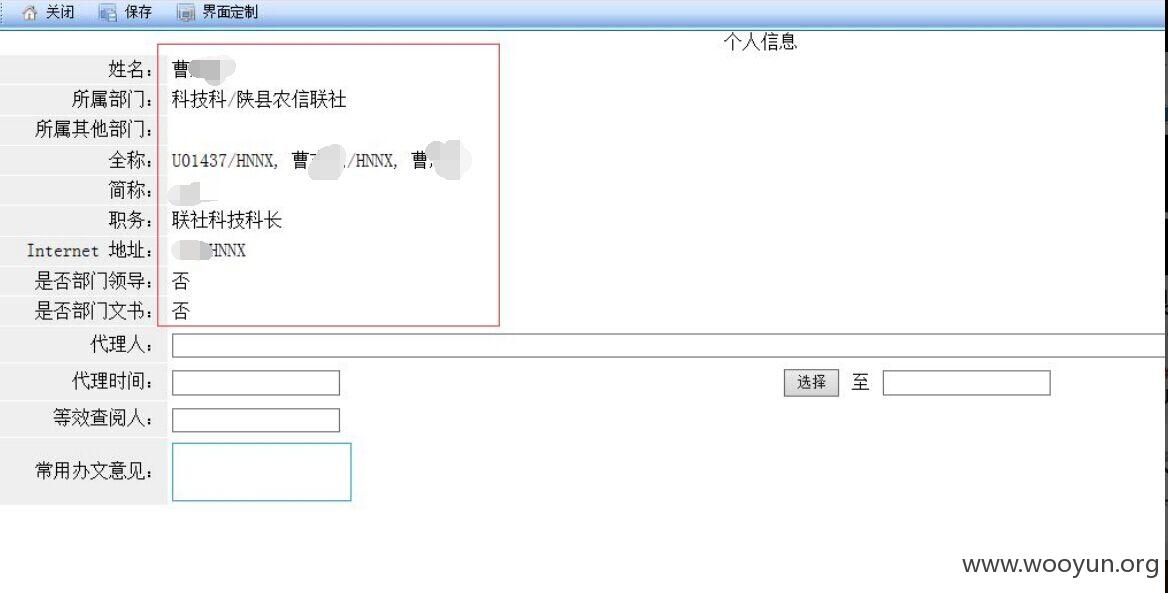

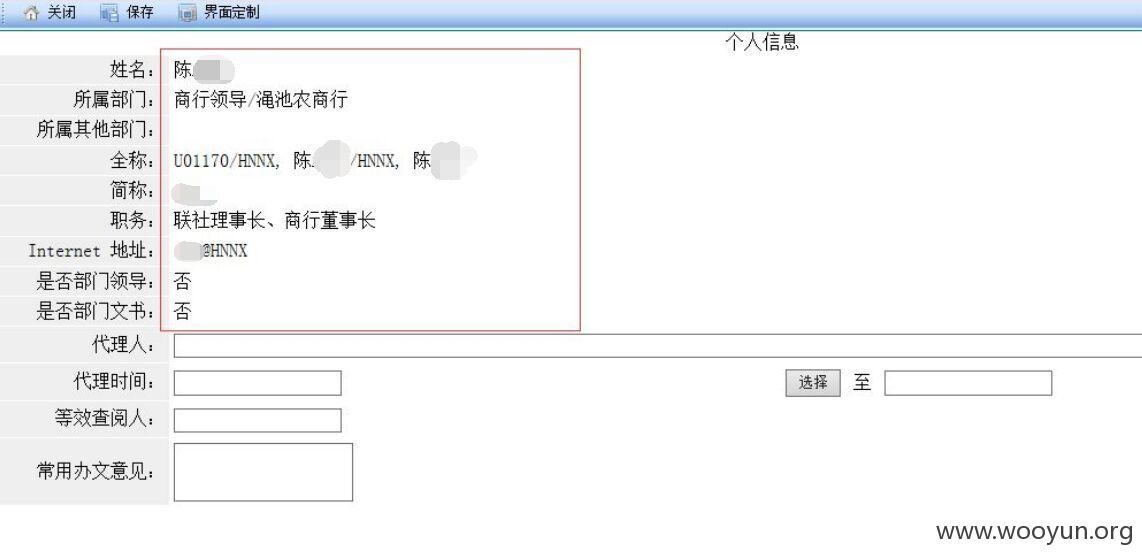

此处帮忙打码!~~~

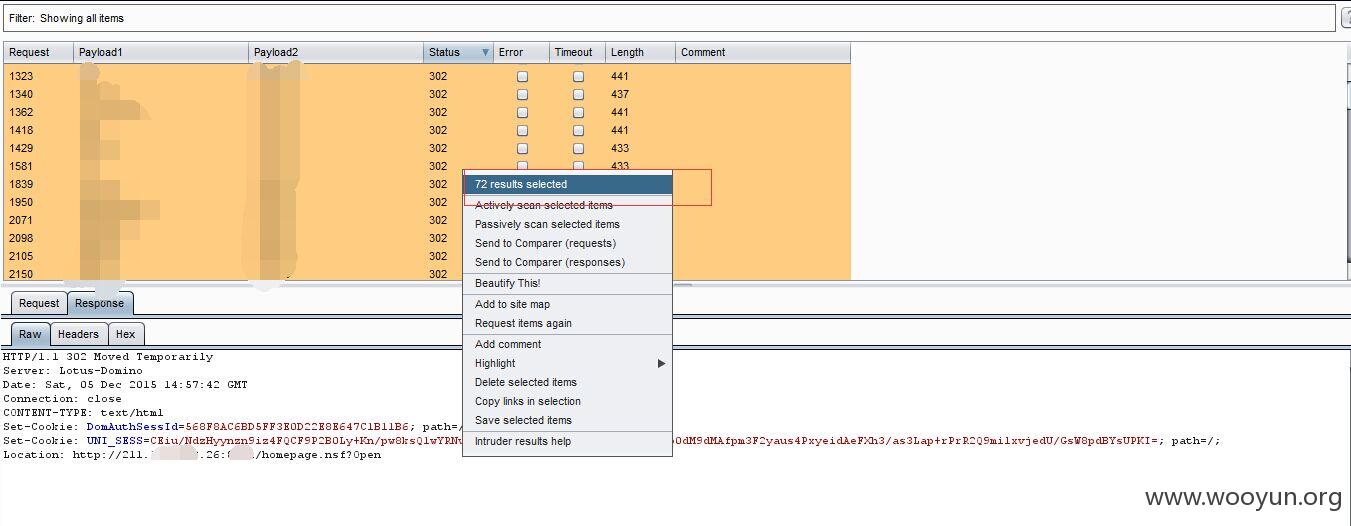

最后去重,测试了两个弱口令,几千职员有20多个弱口令,其余的弱口令还没有测试!~~~

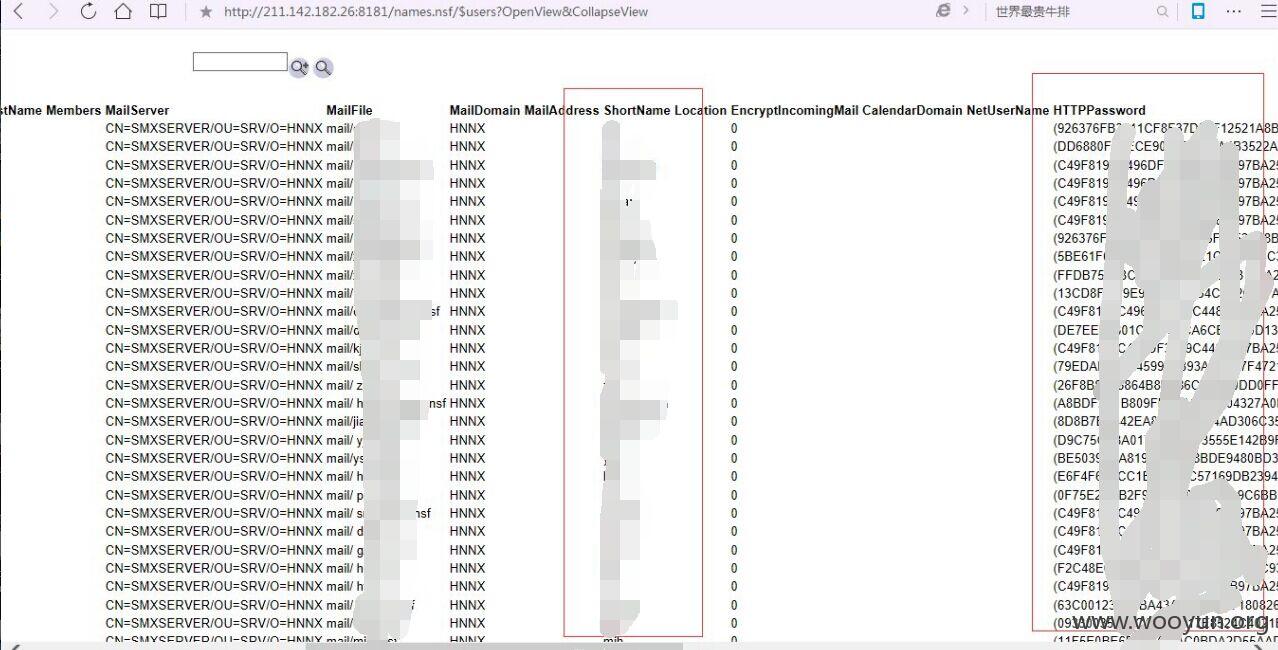

前面我们收集用户信息的时候有一个HTTPPASSWORD,发现很多是一样的,虽然不知道什么加密,但是通过我们弱口令字典,随便爆破一个用户名的密码,那么其余的相同的加密密码的用户也就自然而然全部猜解出来了!~~~

漏洞证明:

如上

修复方案:

加验证

消除弱口令

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-12-10 17:28

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给河南分中心,由其后续协调网站管理单位处置.

最新状态:

暂无