漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-032109

漏洞标题:篱笆网一些漏洞打包可导致敏感数据大量泄露

相关厂商:篱笆网

漏洞作者: 小胖子

提交时间:2013-07-24 15:58

修复时间:2013-09-07 15:59

公开时间:2013-09-07 15:59

漏洞类型:网络未授权访问

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-24: 细节已通知厂商并且等待厂商处理中

2013-07-24: 厂商已经确认,细节仅向厂商公开

2013-08-03: 细节向核心白帽子及相关领域专家公开

2013-08-13: 细节向普通白帽子公开

2013-08-23: 细节向实习白帽子公开

2013-09-07: 细节向公众公开

简要描述:

篱笆网一些奇葩的漏洞,数据光秃秃摆在面前。

还用得着脱裤吗?有这个必要吗?有这个必要吗?

详细说明:

0x1:数据库里面的信息我一点都没动,而且觉得这种方式好奇葩。

0x2:其他一些小问题就看着修复吧,注入我看你们是正在修复的样,怕重复就暂时不发。

小问题:

爆路径(但是这个对于root下outfile帮助可是大大的),显错基本没关闭,好多站都能爆。

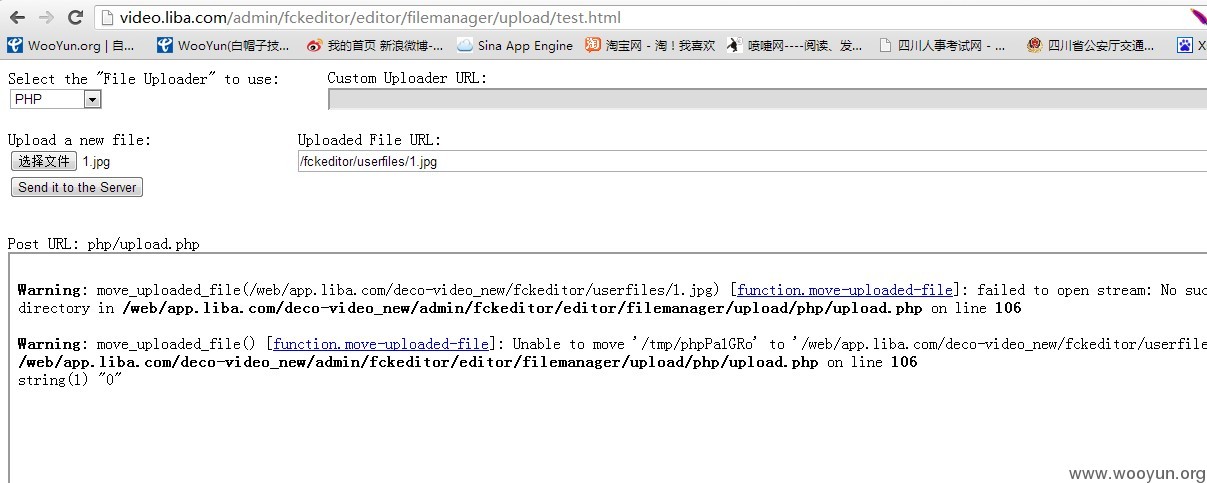

存在fck,暂时不能利用。

还有很多域名下有phpinfo也可以泄露绝对路径。

http://marry.liba.com/info.php

http://video.liba.com/phpinfo.php

总之很多

这个都是小问题。下面是大问题。

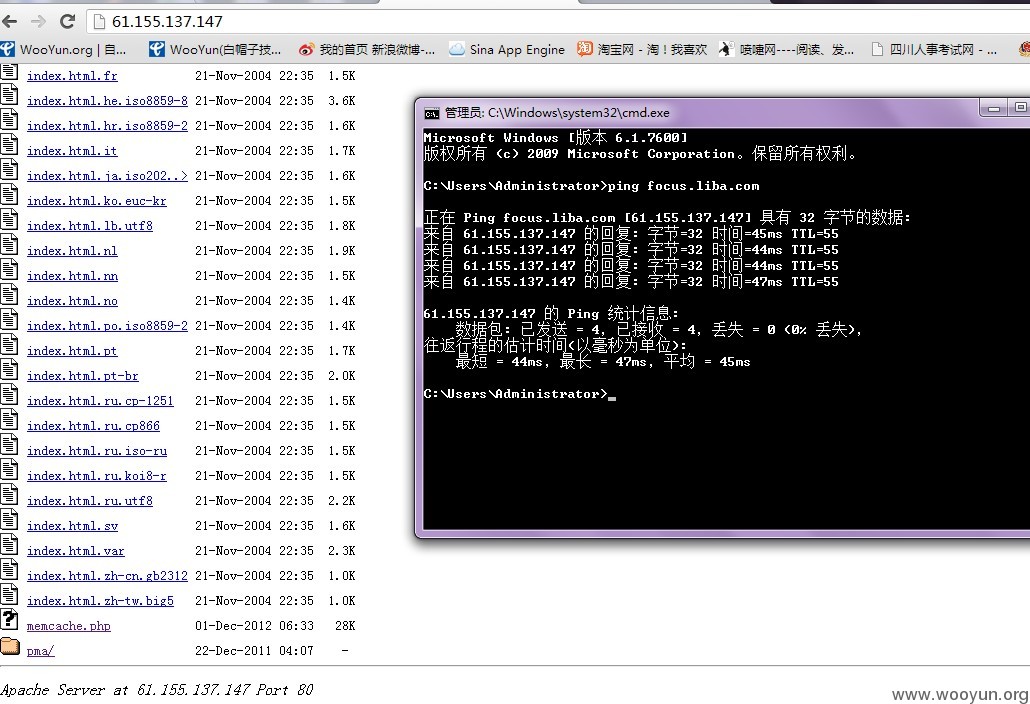

通过nslookup,找到你们的某个域名解析点:http://focus.liba.com/

直接打开什么都没有,然后就找到了很奇葩的东西,ping了下,61.155.137.147,扫了下C段,ping出来的IP地址直接打开IP,不用域名去打开,发现列目录:

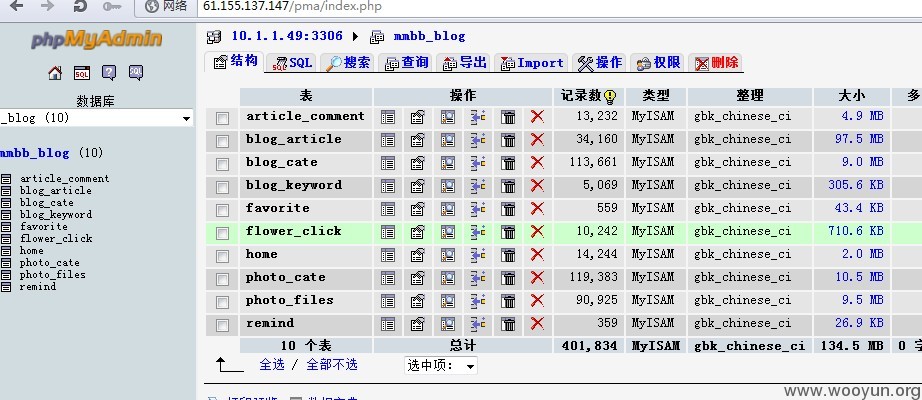

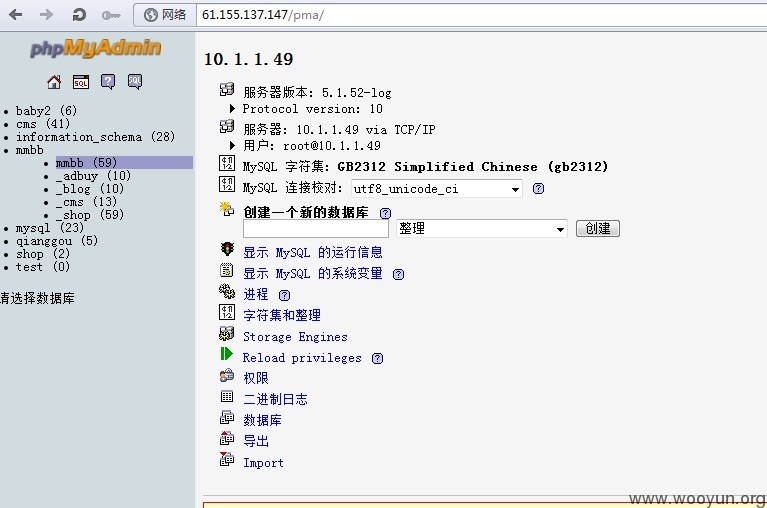

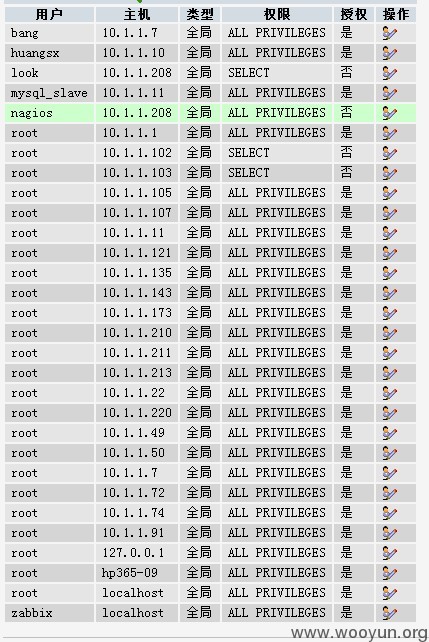

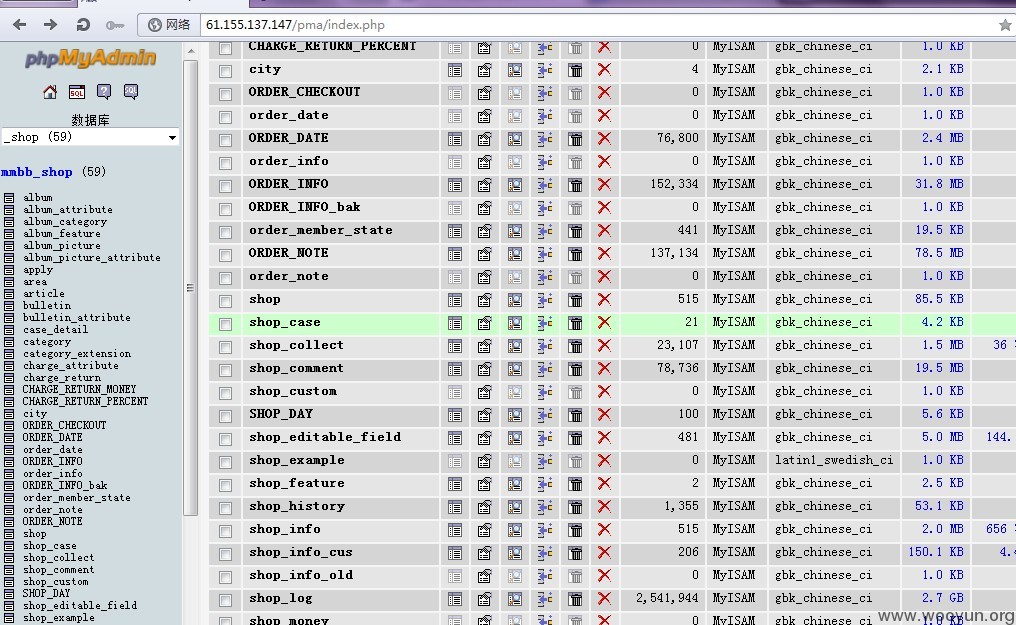

往下一看,有个phpmyadmin,pma的文件夹,直接点进去,奇迹发生了,不需要任何验证,进去看到是root账户,好多数据库好多数据啊,瞎了我的狗眼。

数据很多,不一一列举。

漏洞证明:

见详细说明。

修复方案:

0x1:爆路径的修改下,很简单的。

0x2:pma的认证方式是什么,且不说存不存在绕过的可能,这个验证真奇葩。

0x3:数据绝对没动,危害高?rank给高点?

版权声明:转载请注明来源 小胖子@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-07-24 16:37

厂商回复:

已修复

最新状态:

暂无