漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0171116

漏洞标题:中国移动某客户端无需密码可看任意人的资料和余额和套餐和姓名

相关厂商:中国移动

漏洞作者: 爱捣蛋的鬼

提交时间:2016-01-19 16:30

修复时间:2016-03-05 09:52

公开时间:2016-03-05 09:52

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-19: 细节已通知厂商并且等待厂商处理中

2016-01-22: 厂商已经确认,细节仅向厂商公开

2016-02-01: 细节向核心白帽子及相关领域专家公开

2016-02-11: 细节向普通白帽子公开

2016-02-21: 细节向实习白帽子公开

2016-03-05: 细节向公众公开

简要描述:

由于我的苹果碎了,换了个android的,然后升了4G,然后就下了客户端。。。然后就。。。

求打雷

详细说明:

下载移动营业厅的APP后, 我尼玛发现居然不要密码,就能登陆看到我的余额,套餐,账单。。

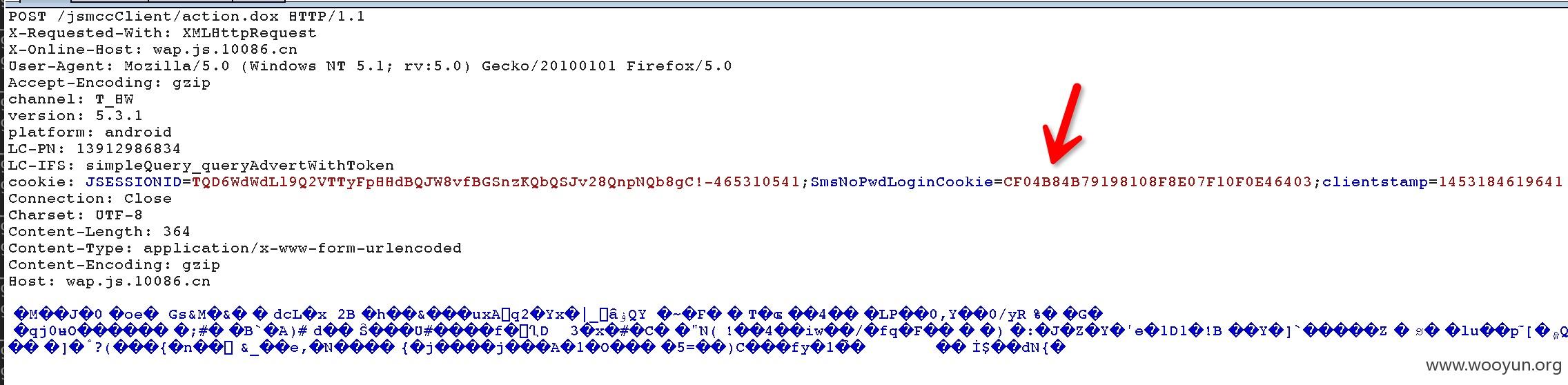

我感到了好奇,果然加代理,抓请求

发现每次请求会带这个参数

那么这个参数是怎么来的

经过多次发现,只有首次安装了该app才会发请求,见下图

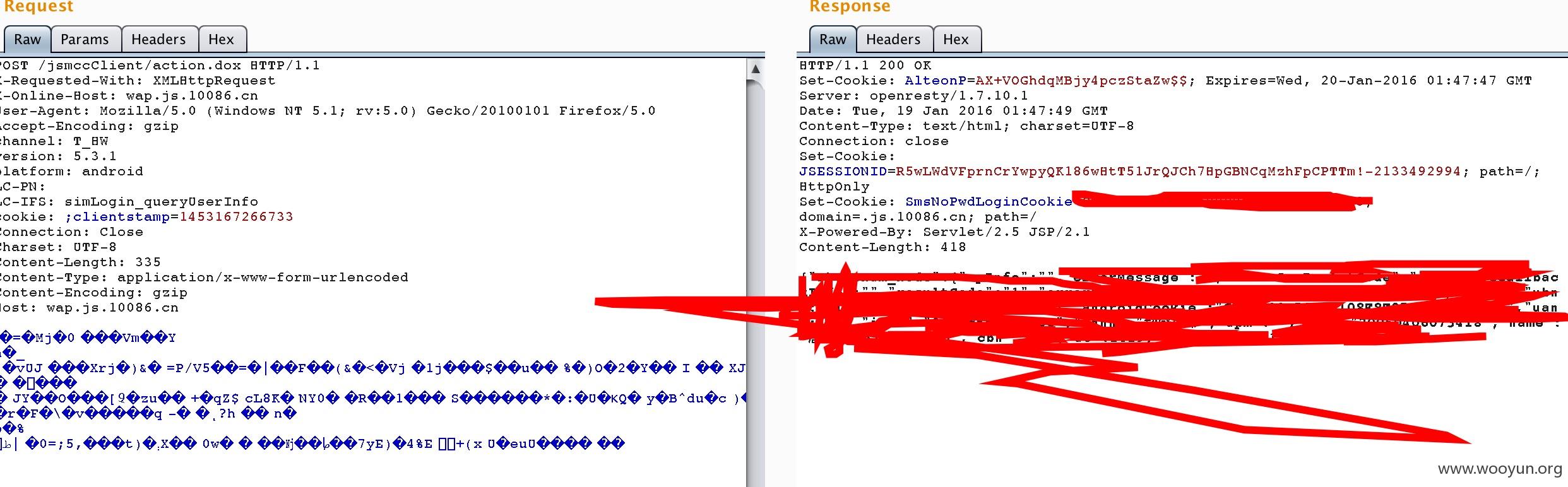

好吧,就是要构造左边的参数,肯定是加密了,那是什么加密呢。。

左思右想,一般要穿加密的到后台都会base64一下,这个居然没有,此时必有蹊跷,

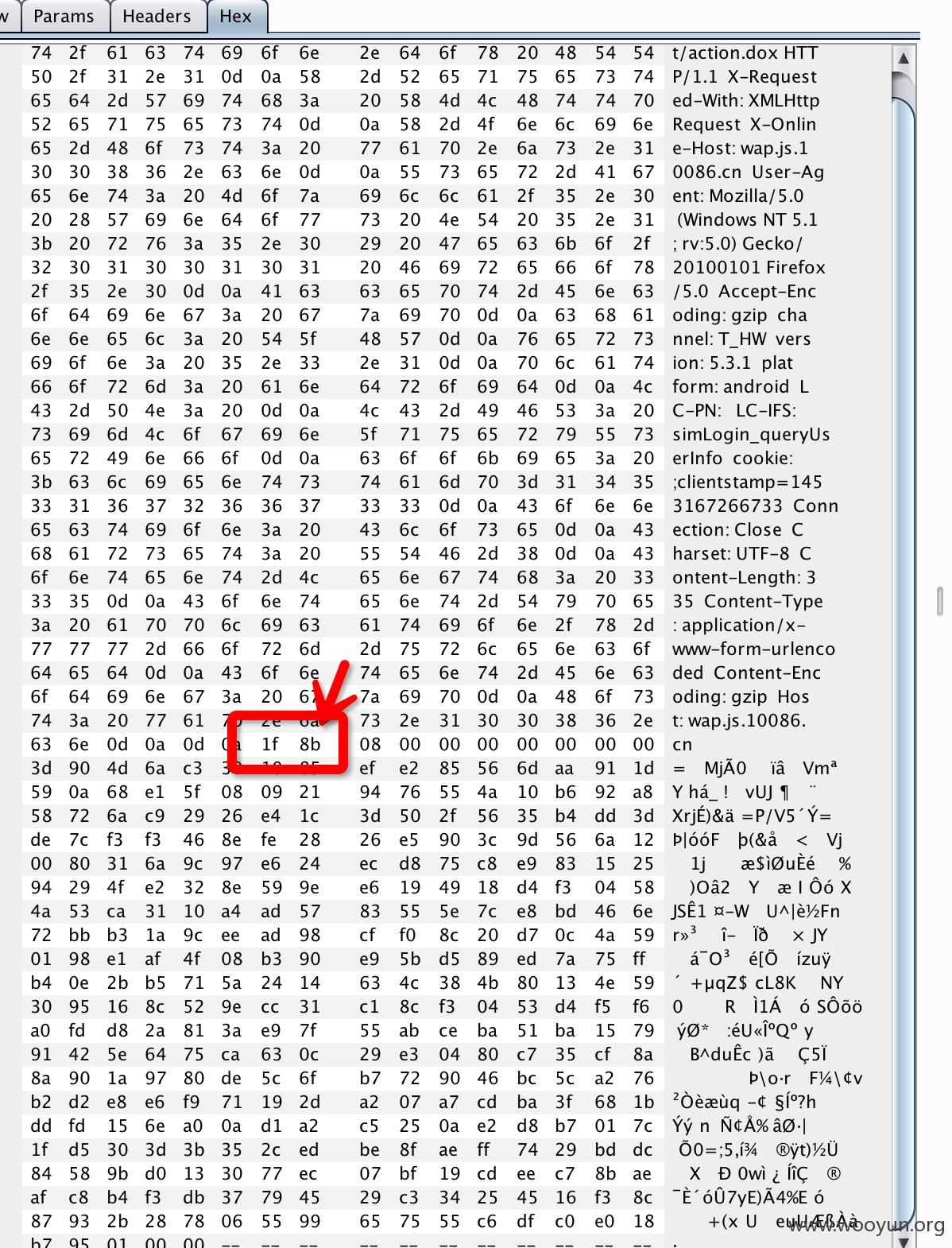

直接看HEX, 发现一个点, 就是 “1F8B”,这是GZIP头标识,来试试解压

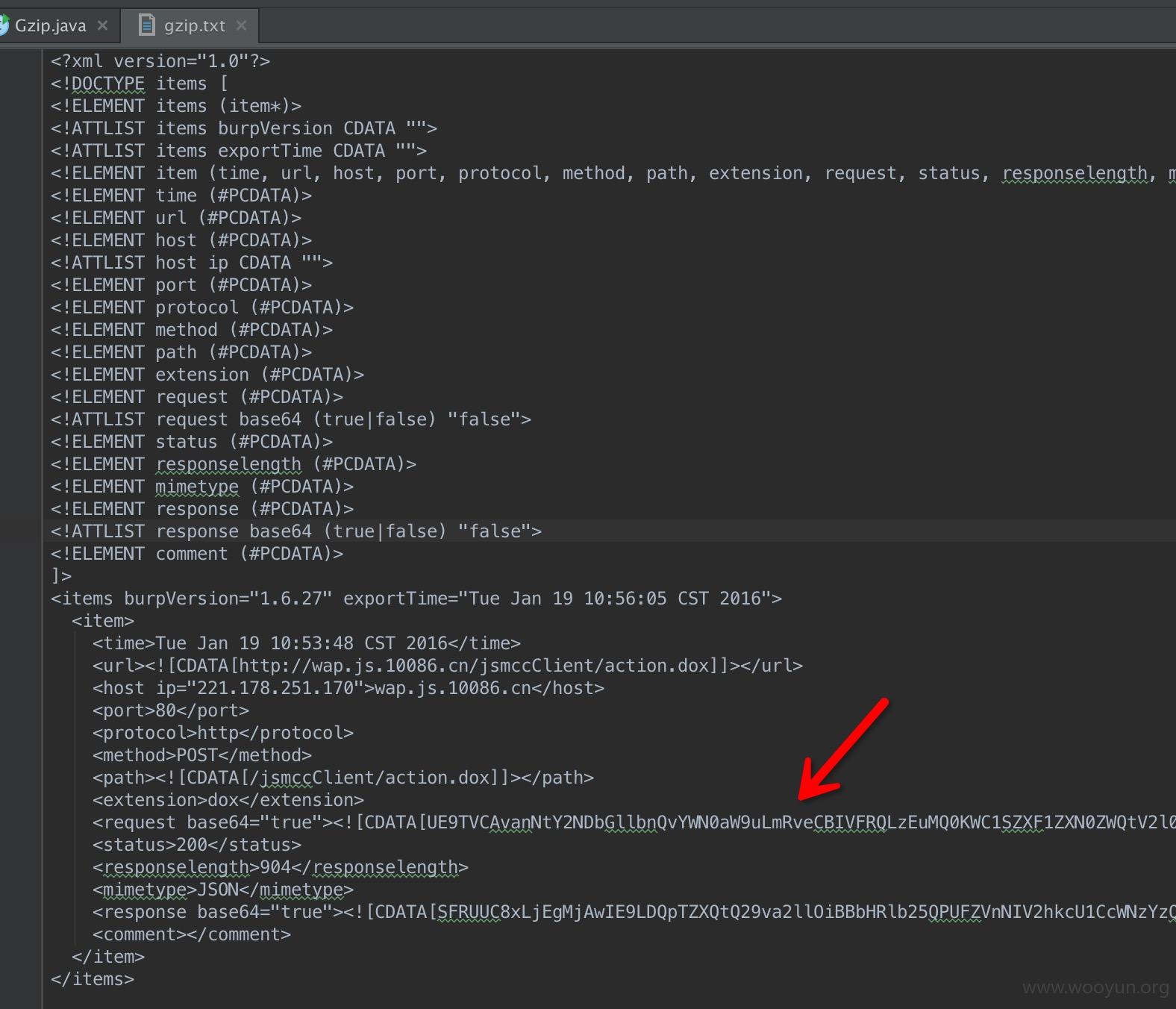

那么问题来了, burp怎么导出数据让我解压呢, 我是直接右键,然后saveItems,然后base64打钩就可以了,拿到了样本

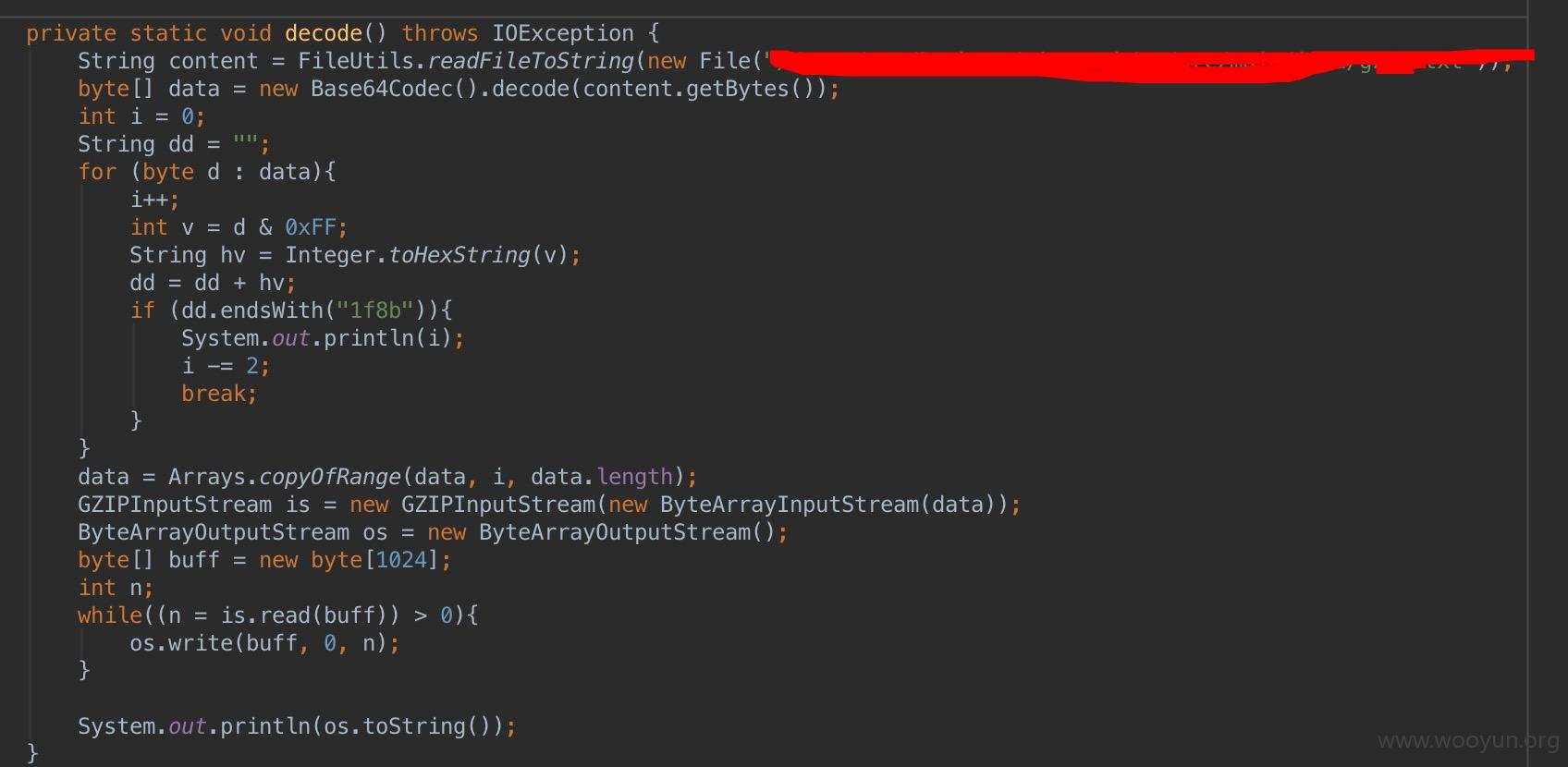

下面这个是解压代码

解压出来的数据(请原谅我传不了,想死了。。)

注意注意,高能来了,高能来了

那个参数imsi就是漏洞点,可以遍历的。。而且看似有md5sign和sign但是尼玛没用

然后我写一个脚本来遍历数据, 见证明吧

漏洞证明:

修复方案:

想不到好的方法规避

版权声明:转载请注明来源 爱捣蛋的鬼@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2016-01-22 11:08

厂商回复:

CNVD确认所述情况,已经转由CNCERT向中国移动集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无